免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

一、漏洞描述

Hytec Inter HWL-2511-SS 是日本Hytec Inter公司的一种工业 LTE 路由器和 Wi-Fi 接入点。Hytec Inter HWL-2511-SS v1.05 及之前存在安全漏洞,该漏洞源于 CLI 允许攻击者以 root 权限执行任意命令。

二、复现环境

FOFA:body=“app/feature/portForwarding.js” || body=“app/app.translate-config.js”

三、漏洞复现

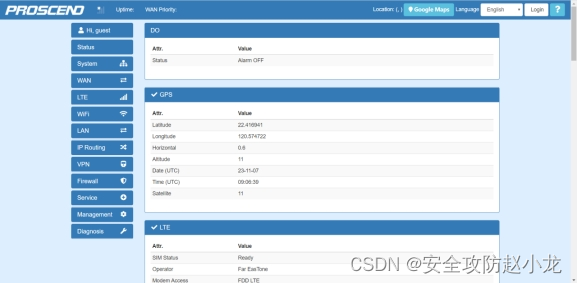

部分界面如下

隐患url,验证如下

/cgi-bi

本文揭示了HytecInterHWL-2511-SSv1.05及之前版本的漏洞,攻击者可通过popen.cgi执行任意root命令。复现方法包括利用特定URL和编码的bash命令,建议升级至最新安全版本以防止进一步攻击。

本文揭示了HytecInterHWL-2511-SSv1.05及之前版本的漏洞,攻击者可通过popen.cgi执行任意root命令。复现方法包括利用特定URL和编码的bash命令,建议升级至最新安全版本以防止进一步攻击。

订阅专栏 解锁全文

订阅专栏 解锁全文

171

171

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?