CTF从入门到上头

声明:仅对学习介绍引导,之后的学习之路可能会道阻且长。

各位安全圈的小伙伴们,大家好!

还记得我第一次参加CTF(Capture The Flag)时,面对满屏的代码和不知所云的题目描述,那种既兴奋又懵逼的感觉至今记忆犹新。这些年,从“签到题都做不出”的菜鸟,到也能在几个比赛中混到一些名次,我踩过无数的坑,也积累了不少宝贵的经验。

今天,就想把这些“干货”毫无保留地分享给大家,希望能帮助对CTF感兴趣的你少走弯路,更快地体验到攻克难关、拿下“Flag”的快感!

CTF是什么?我们为什么“打”它?

简单来说,CTF就是网络安全领域的“黑客马拉松”或“解题闯关游戏”。参赛队伍的目标就是找到题目中隐藏的字符串——也就是“Flag”(通常格式为 flag{...} 或 CTF{...}),提交并得分。

参加CTF的意义绝不仅仅是比赛和奖金:

实战是最好的老师: 它将枯燥的理论知识(如密码学、Web漏洞)转化为一个个具象的挑战,逼着你动手解决。

快速提升技能树: 你会被迫学习各种工具、脚本和新技术,知识面呈指数级增长。

结识志同道合的朋友: CTF通常是团队作战,能和来自不同领域的大牛交流,是拓展人脉的绝佳机会。

为职业生涯加分: 一份亮眼的CTF经历,无疑是通往安全大厂的一块重要敲门砖。

主流CTF题型“全家福”

CTF的题型五花八门,但主流赛事通常包含以下几类:

1. Web(Web安全)

- 考察重点: 网站和应用的安全漏洞。如SQL注入、XSS、文件上传、命令执行、反序列化等。

- 你需要掌握: 浏览器开发者工具、Burp Suite等抓包工具、基本的编程语言(PHP/Python/JavaScript等)。

- 例如:“正常题型你可能遇到一个网站系统或者是一个登录框又或者是一段代码提示等等情况,正常情况下肯定是有漏洞的,你要具体分析是哪个漏洞,然后进行漏洞利用,举个例子就sql注入来说吧,可能你要通过明面攻击找到到网站的数据库,直接就拿到了管理员权限,从而找到了Flag。中间步骤有时候可能很繁琐,需要利用到各种工具,各种脑洞…可能要避开常规渗透测试的思路从而会发现新的天地。”

2. Pwn(二进制漏洞利用)

- 考察重点: 找出并利用可执行程序中的内存漏洞(如栈溢出、堆溢出),从而获取远程服务器的shell权限。

- 你需要掌握: C/C++语言、汇编语言、GDB调试器、Python(写Exp脚本)。

- 特点: 难度高,但成就感极强,被认为是CTF的“皇冠”。正常这方面的题型很难,同比赛的选手也会把这些题放到最后作答。正常二进制漏洞要是出现在某一个系统影响的可能是千万级别的资产,比如windows二进制漏洞,ctf方面能写一个签到题一般人就很不错了,要想学习的话这方面还需要投入大量的时间研究。可能就我认为很难,哈哈,至少我暂时确实不擅长这块。

3. Reverse(逆向工程)

-

考察重点: 像侦探一样,使用反编译、动态调试等手段,分析一个“黑盒”程序的工作原理,找到隐藏的Flag或关键算法。

-

你需要掌握: IDA Pro、Ghidra、OllyDbg等逆向工具,汇编语言理解能力。

-

例如:“有道题给了一个小程序,运行后直接退出。用IDA静态分析,发现主函数里有个strcmp比较,如果输入字符串经过一个自定义函数加密后等于某个固定值,就打印Flag。于是我写了个脚本暴力破解,或者直接动态调试修改寄存器的值,跳过了验证逻辑。”

4. Crypto(密码学)

- 考察重点: 分析加解密算法、破解加密信息。从古典密码(凯撒、栅栏)到现代密码(RSA、AES)都可能出现。

- 你需要掌握: 密码学基础概念、Python(有强大的密码学库如pycryptodome)。

- 特点: 非常考验数学和逻辑思维。必须对熟悉掌握常见的加密解密算法,有算法基础,有时候可能和杂项题串着出题,例如我最近遇到了一个这样的题型,加密的压缩包(Zip)和流量分析题串着,通过流量分析找出加固的私钥RSA,通过密钥对流量包的数据进行分析,解密出结果,然后base64解码,找到解压密码,从而解压,得到flag{}。

5. Misc(杂项)

- 考察重点: 无所不包!可能是隐写术、数据恢复、编程题、脑洞题甚至调查取证。

- 你需要掌握: “脑洞”和强大的信息搜集能力(Google是你最好的老师!)。常用工具如Stegsolve(图片隐写)、Wireshark(流量分析)、Foremost(文件分离)等。

- 例如:这块涉及的知识很多很杂,需要靠平时的积累,一般是给你图片,压缩包,各种类型格式的文件,然后分析找flag

我的实战经验与避坑指南

1. 赛前准备:工欲善其事,必先利其器

- 搭建你的“武器库”: Kali Linux是标配,里面集成了大部分工具。确保你熟悉它们的基本用法。

- 组建或加入团队: 一个人不可能精通所有方向,找几个小伙伴分工合作(比如有人专攻Web,有人擅长Pwn),效率倍增。

- 从“靶场”开始: 不要一上来就参加高强度比赛。推荐去CTFhub、攻防世界等平台刷题,按题型分类练习,打好基础。

2. 比赛进行时:策略与心态同样重要

- 先易后难,抢“签到题”: 比赛开始后,快速浏览所有题目,先把最简单的“签到题”分数拿到,稳住心态。

- 善用Writeup(赛后复盘): 但不是让你抄袭!遇到不会的题,可以等比赛结束后学习别人的解题思路(Writeup),这是进步最快的方式。

- 学会“科学上网”与搜索: 很多题目的知识点或工具都需要访问国外资源,强大的信息检索能力是CTF选手的核心技能之一。

- 利用好相关工具:现在有好多工具能打破传统的解题思路,很多工具功能比较全,能辅助你答题,从而达到事半功倍的效果。

- 保持冷静,及时沟通: 遇到卡壳的题,不要死磕。和队友讨论,或者换一道题做,可能回来时就有了新思路。

CTF是一场充满乐趣和挑战的旅程。它考验的不仅是技术,更是学习能力、耐心和团队协作精神。不要因为一时的失败而气馁,每个大神都是从解不出题开始的。所以不要气馁,坚持求知的心态一直是你解题的必杀技。

有的小伙伴需要关于ctf的工具的可以私信我,也热情欢迎给我介绍好用的ctf工具,相互学习共勉,网络安全的路上我们一直都在。

互动话题:如果你想学习更多网安方面的知识和工具,可以看看以下题外话!

网络安全学习路线&学习资源

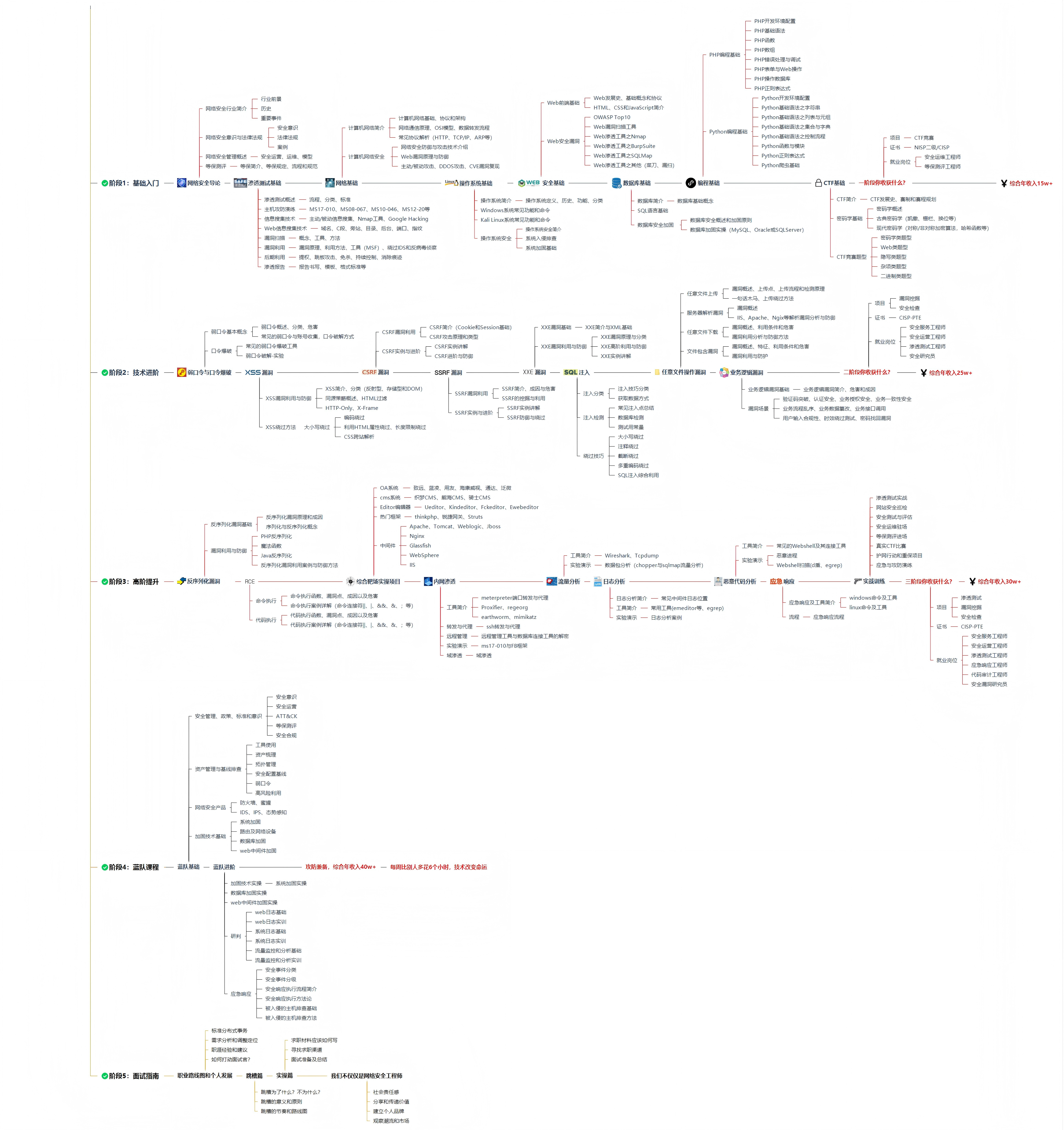

很多小伙伴想要一窥网络安全整个体系,这里我分享一份打磨了4年,已经成功修改到4.0版本的**《平均薪资40w的网络安全工程师学习路线图》**对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

如果你想要入坑黑客&网络安全工程师,这份282G全网最全的网络安全资料包!

↓↓↓ 扫描下方图片即可前往获取↓↓↓网络安全学习路线&学习资源

学习资料工具包

压箱底的好资料,全面地介绍网络安全的基础理论,包括逆向、八层网络防御、汇编语言、白帽子web安全、密码学、网络安全协议等,将基础理论和主流工具的应用实践紧密结合,有利于读者理解各种主流工具背后的实现机制。

网络安全源码合集+工具包

视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,,每个章节都是当前板块的精华浓缩。(全套教程点击领取哈)

视频配套资料&国内外网安书籍、文档&工具

因篇幅有限,仅展示部分资料,需要扫描下方图片即可前往获取

好了就写到这了,大家有任何问题也可以随时私信问我!希望大家不要忘记点赞收藏哦!

好了就写到这了,大家有任何问题也可以随时私信问我!希望大家不要忘记点赞收藏哦!

特别声明:

此教程为纯技术分享!本文的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。!!!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?