未修补的漏洞一直是攻击者入侵企业系统的重要手段,尤其是零日漏洞。由于这些漏洞没有修复方案,攻击者可以在防御团队来不及应对之前迅速发动攻击。2024年,零日漏洞数量再次大幅增长,攻击者借此获得了先发优势,成为攻击企业网络和数据的关键武器。

虽然所有零日漏洞都需要被CISO及安全团队密切关注并及时修复,但其中有些漏洞因其关键性、创新攻击方式或对企业资产的巨大影响,值得特别留意。这些漏洞不仅揭示了攻击者的新兴目标,还暴露了攻击手法的演变。以下是2024年零日漏洞利用的七大重要趋势,CISO和企业安全团队应特别关注。

1

针对网络安全设备的零日攻击增多

2024年,攻击者开始更多地瞄准网络边缘设备,如VPN网关、防火墙、电子邮件安全网关和负载均衡系统。这些设备在企业网络中具有关键作用,功能强大,但安全性较差,往往缺乏足够的监控和更新。攻击者通过这些设备突破网络边界,获取对企业内部网络的访问权限。

例如今年年初,Ivanti Connect Secure和Ivanti Policy Secure等设备就暴露了多个零日漏洞,包括身份验证绕过(CVE-2023-46805)和命令注入(CVE-2024-21887),这些漏洞被组合成攻击链,成功被黑客组织利用。除此之外,像Citrix、Fortinet、Palo Alto Networks等厂商的设备也接连遭遇零日漏洞攻击,凸显了网络边缘设备的高风险。

重点漏洞关注如下:

Citrix NetScaler ADC和NetScaler Gateway(CVE-2023-6548,代码注入;CVE-2023-6549,缓冲区溢出)

Ivanti Connect Secure(CVE-2024-21893,服务器端请求伪造)

Fortinet FortiOS SSL VPN(CVE-2024-21762,任意代码执行)

Palo Alto Networks PAN-OS(CVE-2024-3400,命令注入)

Cisco Adaptive Security Appliance(CVE-2024-20359,任意代码执行;CVE-2024-20353,拒绝服务)

Check Point Quantum安全网关和CloudGuard网络安全(CVE-2024-24919,路径遍历导致信息泄露)

Cisco NX-OS交换机(CVE-2024-20399,CLI命令注入)

Versa Networks Director(CVE-2024-39717,任意文件上传和执行)

Ivanti Cloud Services Appliance(CVE-2024-8963,路径遍历导致远程代码执行)

Ivanti Cloud Services Appliance(CVE-2024-9381,路径遍历与CVE-2024-8963链式利用)

Ivanti Cloud Services Appliance(CVE-2024-9379,SQL注入导致应用程序接管,链式利用CVE-2024-8963)

Ivanti Cloud Services Appliance(CVE-2024-9380,操作系统命令注入与CVE-2024-8963链式利用)

Fortinet FortiManager(CVE-2024-47575,缺少认证导致完整系统妥协)

Cisco Adaptive Security Appliance(CVE-2024-20481,远程访问VPN拒绝服务)

Palo Alto PAN-OS(CVE-2024-0012,不当认证与CVE-2024-9474,命令注入链式利用)

在未修补的网络边缘设备和应用程序中,已知漏洞(N day)依旧被攻击者利用,这使得这些系统成为2024年攻击者的主要目标。

2

远程监控和管理工具仍是攻击者的目标

远程监控和管理(RMM)工具一直是勒索软件攻击的常见目标,尤其在初始访问阶段。RMM工具广泛应用于托管服务提供商(MSP)和企业网络管理中,成为攻击者入侵企业网络的首选途径之一。

2021年,REvil勒索软件集团曾通过Kaseya VSA服务器的漏洞进行攻击,而2024年2月,攻击者又开始利用ConnectWise ScreenConnect中的两个零日漏洞。这两个漏洞分别为CVE-2024-1708(路径遍历问题)和CVE-2024-1709(身份验证绕过)。通过这些漏洞,攻击者能够访问初始设置向导并重置管理员密码,而该向导本应仅在初次安装时运行,并在应用程序设置完成后受到保护。

这些漏洞的存在表明,RMM工具依然是攻击者的重要目标,且由于其在企业网络管理中的关键作用,一旦受到攻击,可能带来严重的安全隐患。

3

管理文件传输成为攻击重点

随着勒索软件团伙攻击手段的多样化,管理文件传输(MFT)软件也成为了攻击者的新目标。攻击者通过MFT软件获得初始访问权限,然后进一步渗透企业网络,甚至窃取敏感数据。

2024年12月,攻击者开始利用Cleo LexiCom、VLTrader和Harmony等三款企业文件传输产品中的一个任意文件写入漏洞(CVE-2024-55956)。该漏洞类似于2024年10月Cleo产品中已修复的另一个漏洞(CVE-2024-50623),后者也允许任意文件写入和文件读取。研究称,尽管这两个漏洞位于相同的代码库,并通过相同的端点进行访问,但它们是不同的漏洞,无需链式利用即可单独被利用。

攻击者可以利用CVE-2024-55956将恶意文件写入应用程序的自动启动目录,并通过内置功能执行该文件,从而下载额外的恶意软件负载。这类漏洞使得MFT软件成为了企业网络中的安全薄弱点,给攻击者提供了新的入侵路径。

2023年,Cl0p勒索软件集团曾利用MOVEit Transfer中的一个零日SQL注入漏洞(CVE-2023-34362)窃取了大量企业的数据。今年,MOVEit Transfer再次曝出两个关键的身份验证绕过漏洞(CVE-2024-5806和CVE-2024-5805),这些漏洞的曝光引发了对新一轮攻击浪潮的担忧,尤其是在勒索软件团伙曾多次针对MFT产品展开攻击的背景下。

4

CI/CD工具漏洞带来软件供应链风险

CI/CD(持续集成与持续交付)工具已成为攻击者渗透企业网络并破坏软件开发流程的关键目标,这些工具不仅为攻击者提供进入企业网络的途径,还可能导致软件开发流水线的受损,进一步引发软件供应链攻击。2020年,SolarWinds Orion软件供应链攻击便是通过CI/CD工具入侵开发环境,植入恶意代码,造成了全球范围的影响。

2024年1月,研究人员发现Jenkins中的路径遍历漏洞(CVE-2024-23897),该漏洞可能导致代码执行。此漏洞被评为关键漏洞,源自软件处理命令行界面(CLI)命令的方式。尽管该漏洞在公开披露时已有修复补丁,因此不算零日漏洞,但攻击者依然迅速采取行动,并在3月开始有迹象显示该漏洞的利用程序已被出售。到了8月,美国网络安全和基础设施安全局(CISA)将其列入已知漏洞利用目录,因为勒索软件集团已开始利用该漏洞入侵企业网络并窃取敏感数据。

5

开源供应链遭遇攻击者渗透

CI/CD工具漏洞并不是唯一能够入侵开发或构建环境的方式,恶意开发者也可能通过供应链中的漏洞来获取源代码或植入后门。今年,研究人员揭露了一起长达数年的渗透活动,其中一名恶意开发者使用假身份逐步获得开源项目的信任,并成为XZ Utils库的维护者——这是一种广泛使用的数据压缩库。

该恶意开发者在XZ Utils代码中添加了一个后门,旨在通过SSH实现对系统的未经授权访问。这个后门是偶然被发现的——幸运的是,在恶意版本进入稳定的Linux发行版之前就被发现了。此漏洞(CVE-2024-3094)突显了开源生态系统中供应链攻击的风险,许多生产关键和广泛使用的软件库的项目由于人员短缺和资金不足,往往在接纳新开发者时缺乏足够的审查。

2024年12月,攻击者利用GitHub Actions中的脚本注入漏洞,对PyPI上的Ultralytics YOLO开源AI库的版本进行入侵和后门攻击。类似的脚本注入漏洞已经被文档化,并且可能影响许多托管在GitHub上的项目。这表明,开源供应链的安全漏洞仍然是攻击者渗透的重要手段。

6

AI热潮带来新的安全隐患

随着AI技术的快速发展,许多企业开始将各种AI框架、库和平台部署到云基础设施中,以提升业务效率。然而,很多企业在使用这些AI相关平台时,往往未能妥善配置安全设置,这使得它们成为了攻击者的新目标。除配置不当外,AI平台本身也可能存在漏洞,允许攻击者访问敏感的知识产权,甚至在服务器上获取访问权限。

今年,一些Jupyter Notebooks实例(用于数据可视化和机器学习的交互式计算平台)成为了僵尸网络的攻击目标,被感染用来进行加密货币挖矿。像Google和AWS这样的云提供商也提供Jupyter Notebooks的托管服务。2024年,Jupyter Notebooks漏洞(CVE-2024-35178)允许未经身份验证的攻击者泄露运行该服务器的Windows用户的NTLMv2密码哈希。如果该密码被破解,攻击者可以利用该凭证向网络中的其他机器执行横向渗透。

7

安全功能绕过让攻击更具威胁

尽管远程代码执行漏洞始终是修补的优先事项,但攻击者往往也会利用一些较为“轻微”的漏洞,尤其是特权提升或安全功能绕过漏洞,这些漏洞在攻击链中起着重要作用。

今年,攻击者利用Windows中的多个零日漏洞绕过了SmartScreen提示,使得攻击者能够执行从互联网上下载的恶意文件。SmartScreen是Windows的一项内置安全功能,能够标记并警告带有“网络标记”的可疑文件。对于通过电子邮件附件或下载传播恶意软件的攻击者来说,任何能够绕过SmartScreen的攻击手段都是极为有效的。

此外,特权提升漏洞同样对攻击者非常有用,它可以让恶意代码获得管理员权限。2024年,Windows和Windows Server共报告了11个零日特权提升漏洞,而仅有5个零日远程代码执行漏洞。这些漏洞使得攻击者可以在受害系统上获得更高权限,进一步扩大攻击范围。

2024年零日漏洞的七大趋势揭示了攻击者在攻击手法上的不断进化,以及他们越来越多地瞄准企业网络中关键的新兴领域。面对这些复杂且不断变化的威胁,企业和网络安全团队需要提高警惕,加强防护,通过及时修复已知漏洞、持续监控和加强漏洞管理,企业可以有效减轻零日漏洞带来的风险,提升整体安全防御能力。

文章参考:

https://www.csoonline.com/article/3629815/top-7-zero-day-exploitation-trends-of-2024.html

文章来源:安全客

黑白之道发布、转载的文章中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途及盈利等目的,否则后果自行承担!

如侵权请私聊我们删文

END

计算机热门就业方向

从目前市场情况来讲,网络安全的就业前景是非常不错的,2022年的统计数据,网络安全专业的缺口已经增长到140万人。

1、就业岗位多,发展方向广

①就业环境:网络安全可以在计算机科学与技术、信息通信、电子商务、互联网金融、电子政务等领域从事相关工作,还可以在政府机关事业单位、银行、保险、证券等金融机构,电信、传媒等行业从事相关工作。

②就业岗位:网络安全工程师、渗透测试工程师、代码审计工程师、等级保护工程师、安全运维工程师、安全运营工程师、安全服务工程师等。

2、薪资待遇可观,提升较快

作为一个新兴行业,网络安全人才的市场需求远远大于供给,企业想真正招到人才,就必须在薪酬福利上有足够的竞争优势。因此,网络安全领域的薪资近年来也呈现稳步增长的态势。

根据工信部发布的《网络安全产业人才发展报告》显示,网络安全人才平均年薪为21.28万元,整体薪资水平较高。数据显示,网络安全人才年薪主要集中在10-20万元,占比40.62%,与往年持平;其次是20-30万元,占比为38.43%,较2020年占比19.48%有显著提高;而年薪在10万以下人才占比由2020年的19.74%下降至2022年的9.08%。由此可见,网络安全行业作为新兴赛道,尚在快速发展阶段,从业人员薪资水平提升较快,也显示出网络安全行业相对更重视人才留存。

3、职业发展空间大

从网络安全专业学习的主要内容来看,包括linux运维、Python开发、渗透测试、代码审计、等级保护、应急响应、风险评估等。可见该网络安全专业的技术性很强,具有鲜明的专业特点,是一门能够学到真正技术的工科类专业之一。

因此,在职业发展上,网络安全专业除了就业岗位众多之外,由于专业技术性较强,在工作单位将处于技术核心骨干地位,职业发展空间很大。

盘点网络安全的岗位汇总

0****1

岗位一:渗透测试工程师

**岗位释义:**模拟黑客攻击,利用黑客技术,挖掘漏洞,提出修复建议。有些大厂,例如奇安信,甚至会将渗透岗位分为红蓝两方,对候选人的技术要求比较高,大部分刚入行的新人,也将渗透岗位作为后期的发展目标。

岗位职责:

-

负责对客户网络、系统、应用进行渗透测试、安全评估和安全加固

-

在出现网络攻击或安全事件时,提供应急响应服务,帮助用户恢复系统及调查取证

-

针对客户网络架构,建议合理的网络安全解决方案

**工作难度:**5颗星

薪资现状:

0****2

岗位二:安全运维工程师

**岗位释义:**维护网络系统的正常、安全运行,如果受到黑客攻击,则需要进行应急响应和入侵排查安全加固。很多刚毕业入行的新人,基本都从运维做起。

岗位职责:

-

日常终端维护,操作系统安装加固

-

完成网络安全设备故障排查、处置

-

完成相关管理制度文档的编写和提交

**工作难度:**3颗星

薪资现状:

0****3

岗位三:安全运营工程师

**岗位释义:**在运维的基础上,高效可持续地不断提升企业的安全防御能力。

岗位职责:

-

负责监控、扫描等各类安全策略的制定和优化

-

负责信息安全事件的应急响应

-

参与网络安全评估工作、安全加固工作和监控等等

**工作难度:**3颗星

薪资现状:

0****4

岗位四:安全开发工程师

**岗位释义:**顾名思义,对安全产品及平台、策略等进行开发工作。

岗位职责:

-

负责网络安全产品的系统技术设计、代码开发与实现、单元测试、静态检查、本地构建等工作;

-

参与公司其他产品的系统技术设计以及研发工作。

**工作难度:**5颗星

薪资现状:

0****5

岗位五:等保测评工程师

**岗位释义:**等保测评也叫等级保护测评,主要负责开展信息安全等级保护测评、信息安全风险评估、应急响应、信息安全咨询等工作 。

岗位职责:

-

网络安全等级保护测评项目实施;

-

Web渗透测试、操作系统安全加固等安全项目实施配合

**工作难度:**3颗星

薪资现状:

0****6

岗位六:安全研究工程师

**岗位释义:**网络安全领域的研究人才。

岗位职责:

-

跟踪和分析国内外安全事件、发展趋势和解决方案

-

承担或参与创新型课题研究

-

参与项目方案设计,组织推动项目落实,完成研究内容、

-

负责网络安全关键技术攻关和安全工具研发

**工作难度:**5颗星

薪资现状:

0****7

岗位七:漏洞挖掘工程师

**岗位释义:**主要从事逆向、软件分析、漏洞挖掘工作

岗位职责:

-

通过模拟实施特定方法所获得的结果,评估计算机网络系统安全状况;

-

通过特定技术的实施,寻找网络安全漏洞,发现但不利用漏洞。

**工作难度:**5颗星

薪资现状:

0****8

岗位八:安全管理工程师

**岗位释义:**负责信息安全相关流程、规范、标准的制定和评审,负责公司整体安全体系建设。

岗位职责:

-

全业务系统网络安全技术体系的规划和建设,优化网络安全架构;

-

负责网络安全相关流程、规范、标准的指定和评审,高效处置突发事件;

-

负责网络安全防护系统的建设,提升网络安全保障水平;

**工作难度:**4颗星

0****9

岗位九:应急响应工程师

**岗位释义:**主要负责信息安全事件应急响应、攻击溯源、取证分析工作,参与应急响应、攻击溯源、取证分析技术的研究,提升整体重大信息安全事件应急处置能力。

岗位职责:

-

负责信息安全事件应急响应、攻击溯源、取证分析工作;

-

对安全事件的应急处置进行经验总结,开展应急响应培训;

-

负责各业务系统的上线前安全测试(黑盒白盒)及渗透测试工作;

-

参与应急响应、攻击溯源、取证分析技术的研究,提升整体重大信息安全事件应急处置能力。

-

跟踪国内外安全热点事件、主流安全漏洞、威胁情报、黑灰产动态并进行分析研究,形成应对方案;

**工作难度:**4颗星

薪酬现状:

10

岗位十:数据安全工程师

**岗位释义:**主要对公司的数据安全的日常维护和管理工作,确保公司数据安全。

岗位职责:

-

负责数据安全日常维护和管理工作,包括数据安全审核、数据安全事件的监控与响应、安全合规的审计与调查等;

-

负责数据安全标准规范的制定和管理,包括数据安全需求识别、风险分析、数据分级分类、数据脱敏、数据流转、泄露防护、权限管控等;推进相关安全管控策略在平台落地、执行。

-

负责开展与数据全生命周期管理有关的各项数据安全工作;

-

负责跨平台、跨地域数据传输、交互等数据安全方案制定与落地

-

定期组织开展数据安全自评工作,发现潜在数据安全风险,制定相应的管控措施,并推进落实整改。

**工作难度:**4颗星

薪酬现状:

黑客/网络安全学习包

资料目录

-

成长路线图&学习规划

-

配套视频教程

-

SRC&黑客文籍

-

护网行动资料

-

黑客必读书单

-

面试题合集

成长路线图&学习规划

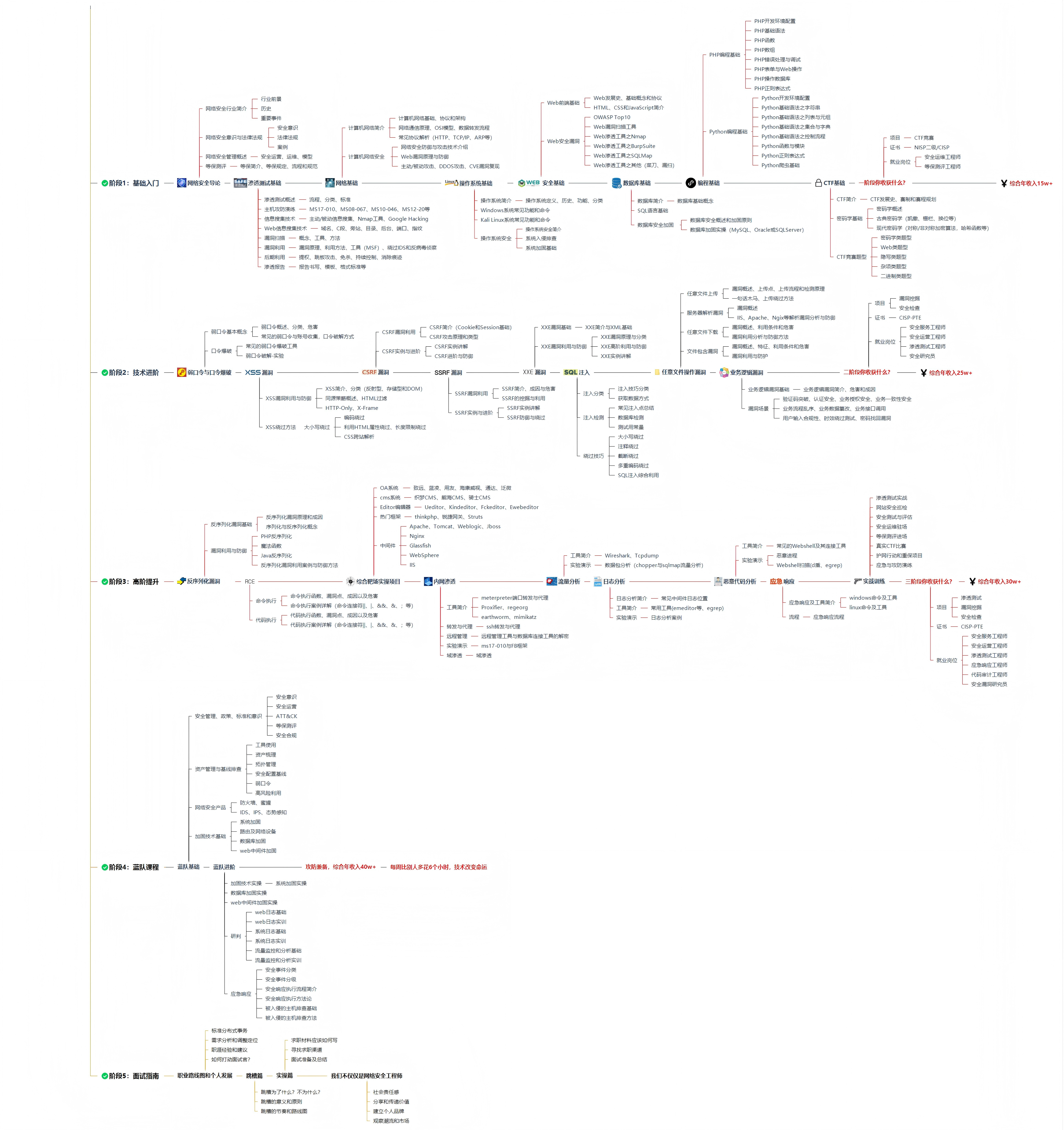

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

我一共划分了六个阶段,但并不是说你得学完全部才能上手工作,对于一些初级岗位,学到第三四个阶段就足矣~

这里我整合并且整理成了一份【282G】的网络安全从零基础入门到进阶资料包,需要的小伙伴文末免费领取哦,无偿分享!!!

【一一帮助网络安全学习,以下所有资源文末免费领取一一】

①网络安全学习路线

②上百份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥HW护网行动经验总结

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析

接下来我将给各位同学划分一张学习计划表!

学习计划

那么问题又来了,作为萌新小白,我应该先学什么,再学什么?

既然你都问的这么直白了,我就告诉你,零基础应该从什么开始学起:

阶段一:初级网络安全工程师

接下来我将给大家安排一个为期1个月的网络安全初级计划,当你学完后,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web渗透、安全服务、安全分析等岗位;其中,如果你等保模块学的好,还可以从事等保工程师。

综合薪资区间6k~15k

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(1周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(1周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(1周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

那么,到此为止,已经耗时1个月左右。你已经成功成为了一名“脚本小子”。那么你还想接着往下探索吗?

阶段二:中级or高级网络安全工程师(看自己能力)

综合薪资区间15k~30k

7、脚本编程学习(4周)

在网络安全领域。是否具备编程能力是“脚本小子”和真正网络安全工程师的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力。

零基础入门的同学,我建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习

搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP,IDE强烈推荐Sublime;

Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,没必要看完

用Python编写漏洞的exp,然后写一个简单的网络爬虫

PHP基本语法学习并书写一个简单的博客系统

熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选)

了解Bootstrap的布局或者CSS。

阶段三:顶级网络安全工程师

这部分内容对于咱们零基础的同学来说还太过遥远了,由于篇幅问题就不展开细说了,我给大家贴一个学习路线。感兴趣的童鞋可以自行研究一下哦,当然你也可以点击这里加我与我一起互相探讨、交流、咨询哦。

资料领取

上述这份完整版的网络安全学习资料已经上传网盘,朋友们如果需要可以微信扫描下方二维码 ↓↓↓ 或者 点击以下链接都可以领取

网络安全学习路线&学习资源

因篇幅有限,资料较为敏感仅展示部分资料,添加上方即可获取👆

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做“正向”的、结合“业务”与“数据”、“自动化”的“体系、建设”,才能解人才之渴,真正的为社会全面互联网化提供安全保障。

9585

9585

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?