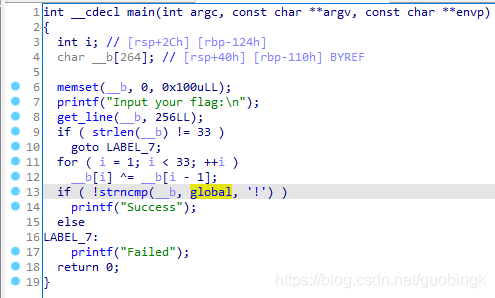

将文件拖入ida,F5查看伪代码

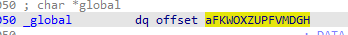

分析代码可知,输入的数据经过处理后与global值相等就是我们要求的flag,跟进flag可以看到一个偏移地址

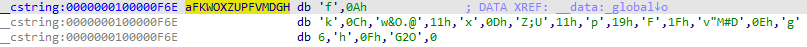

再跟进这个aFKWOXZUPFVMDGH可以得到一串字符串

因为异或两次得原值,所以我们将global的值异或一次就可以得到我们需要输入的值,也就是要求的flag。根据之前的代码写出脚本。

str1 = ['f' , 0x0A , 'k' , 0x0C , 'w' , '&' , 'O' , '.' , '@' , 0x11 , 'x' , <

本文详细介绍了在BUUCTF逆向挑战ex07中,通过使用IDA分析代码,找到关键的flag值。通过理解代码逻辑,特别是对全局变量global的处理,利用异或操作获取所需输入的flag。文中还提供了分析代码的脚本,并解释了不同情况的处理方式,最终成功运行代码得到flag。

本文详细介绍了在BUUCTF逆向挑战ex07中,通过使用IDA分析代码,找到关键的flag值。通过理解代码逻辑,特别是对全局变量global的处理,利用异或操作获取所需输入的flag。文中还提供了分析代码的脚本,并解释了不同情况的处理方式,最终成功运行代码得到flag。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

625

625

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?