我们前面已经介绍了配置飞塔防火墙的IPsec VPN的几种方式,包括站到站类型(卷土重来!这次终于把FortiGate的IPsec VPN配置成功了!)、HUB-and-SPOKE类型(漂亮!FortiGate配置Hub-Spoke类型的IPsec VPN竟然是Full-Mesh架构)、远程拨号类型(FortiGate配置远程拨号VPN)和自定义类型(FortiGate手工配置自定义IPsec VPN)。不过,之前的介绍都是基于WAN接口直接配置的,今天我们来学习一下穿越NAT的IPsec VPN配置。

我们本次还是使用自定义类型,方便后续配置和其他类型IPsec网关的对接。

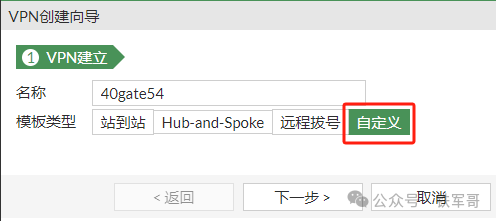

在本例中,我们先配置位于NAT设备之后的FGT45设备,配置方式与之前的配置差异较小。在【VPN创建向导】页面,模板类型选择【自定义】,点击【下一步】。

在隧道配置的详情页面,我们需要完成网络、认证、阶段1提案和阶段2选择器的配置。

首先是【网络】部分,我们需要配置IKE对等体信息。本例中,我们配置对端网关使用IPv4静态IP地址10.12.1.1,出接口使用port2;本端设备处于NAT设备后端,配置NAT穿越为【启用】;推荐启用对等体状态探测并配置为【空闲】,这样,当IPsec没有流量时就会自动触发DPD;其他配置保持默认即可。

【认证】部分,认证方法我们选择【预共享密钥】,并配置为“40gateipsec”;IKE部分,版本我们使用v1版本,模式选择【野蛮】,并配置对等体选项的访问类型为【任意对等体ID】。

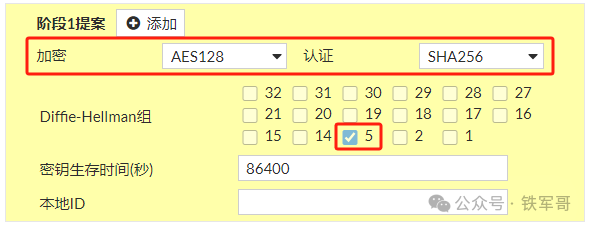

【阶段1提案】部分,我们配置加密算法使用【AES128】、认证算法使用【SHA256】,DH组是必填项,我们选择DH5,其它选项保持默认配置即可。

【阶段2选择器】部分,配置要保护的本端地址子网和对端地址子网;【阶段2提案】中,我们配置加密算法使用【AES128】、认证算法使用【SHA256】,取消【启用完全前向保密】;为了方便隧道建立,我们勾选【自动协商】;其它选项保持默认配置即可。

接下来,我们配置静态路由:输入对端的子网网段,接口选择新建的IPsec隧道接口【40gate54】。

最后,我们再配置一下防火墙策略。防火墙策略分为本端到对端和对端到本端两个方向,我们先配置本端到对端的策略。配置流入接口为内网接口,配置流出接口为IPsec隧道接口;指定源地址和目标地址,需要使用地址对象;服务选择【ALL】,取消【启用NAT】,其它选项保持默认。点击【确认】提交策略。

然后再配置一条完全相反的对端到本端的策略:配置流入接口为IPsec隧道接口,配置流出接口为内网接口;使用地址对象指定源地址和目标地址;服务选择【ALL】,取消【启用NAT】,其它选项保持默认。点击【确认】提交策略。

接下来,我们继续配置FGT44。在FGT44的【VPN创建向导】页面,模板类型选择【自定义】,点击【下一步】进入隧道配置的详情页面。

在【网络】部分,因为对端网关没有固定IPv4静态IP地址了,我们配置为【拨号用户】,接口选择【port2】,启用NAT穿越;其他配置保持默认即可。

【认证】部分,认证方法选择【预共享密钥】,并配置为“40gateipsec”;IKE版本使用v1版本,模式选择【野蛮】。对等体类型

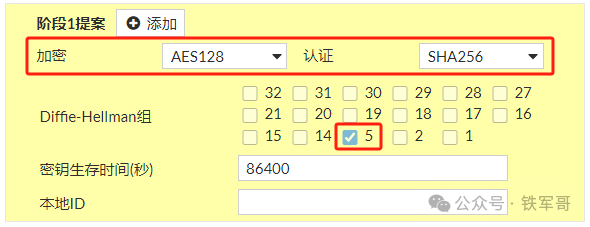

【阶段1提案】部分,配置加密算法使用【AES128】、认证算法使用【SHA256】,DH组选择DH5,其它选项保持默认配置即可。

【阶段2选择器】部分,配置要保护的本端地址子网和对端地址子网;【阶段2提案】中,我们配置加密算法使用【AES128】、认证算法使用【SHA256】,取消【启用完全前向保密】,其它选项保持默认配置即可。

因为对端是位于NAT设备之后的拨号设备,我们可以不配置静态路由。

最后,我们再配置一下防火墙策略。配置本端到对端的策略时:配置流入接口为内网接口,配置流出接口为IPsec隧道接口;指定源地址和目标地址,需要使用地址对象;服务选择【ALL】,取消【启用NAT】,其它选项保持默认。点击【确认】提交策略。

然后再配置一条完全相反的对端到本端的策略。

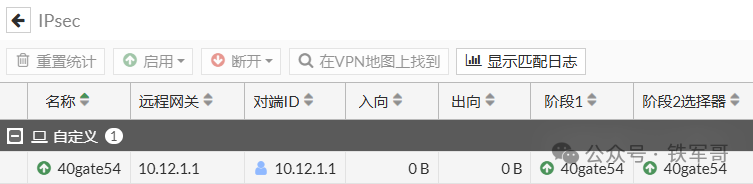

因为配置了自动协商,在配置完成之后,稍等片刻即可看到IPsec隧道已经完成协商。

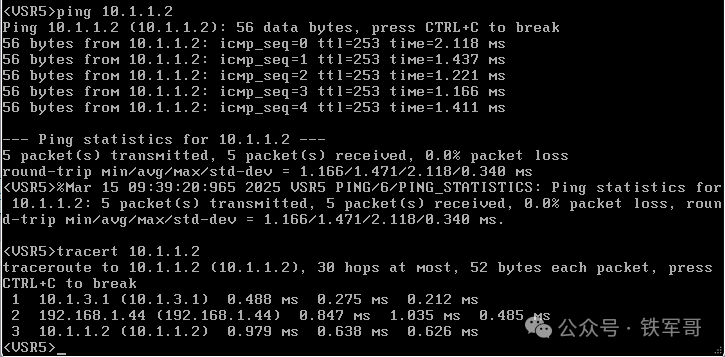

从内网设备测试一下。

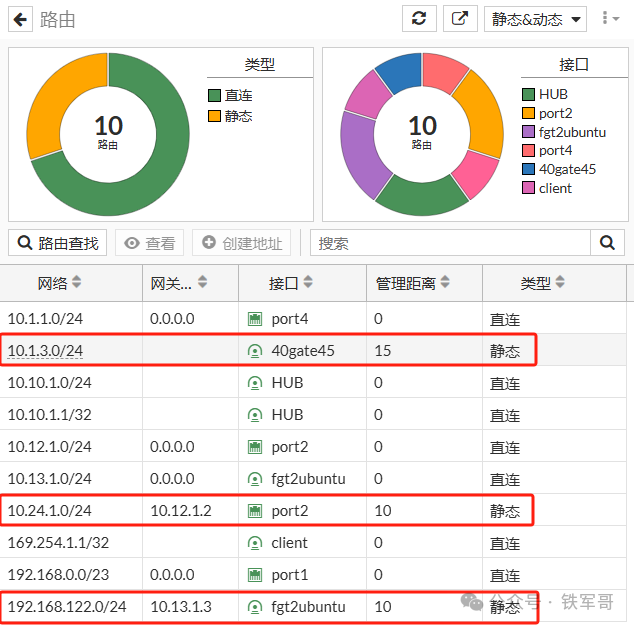

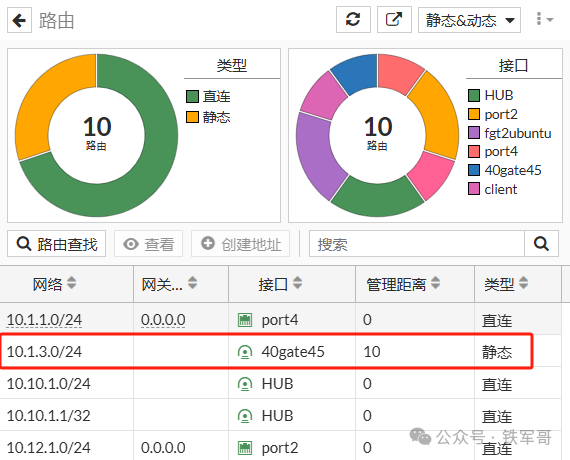

查看FGT44设备的路由表,可以看到虽然我们没有配置到对端子网的路由条目,但是设备自动生成了一条管理距离为15的静态路由,相比其他静态路由,管理距离则是10。这样的话,FGT44的内网设备也能主动访问FGT45下的内网设备了。

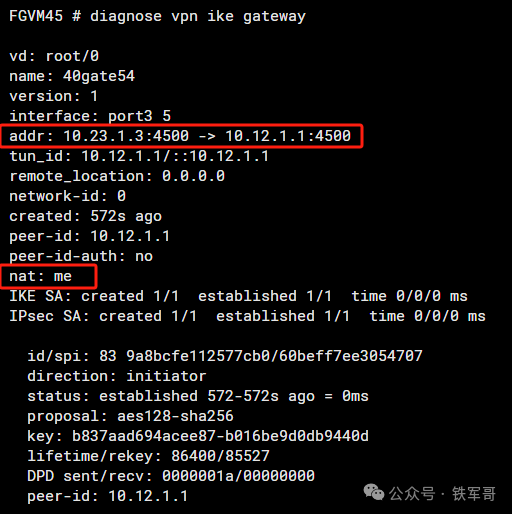

最后,我们从命令行查看一下IKE详细信息。

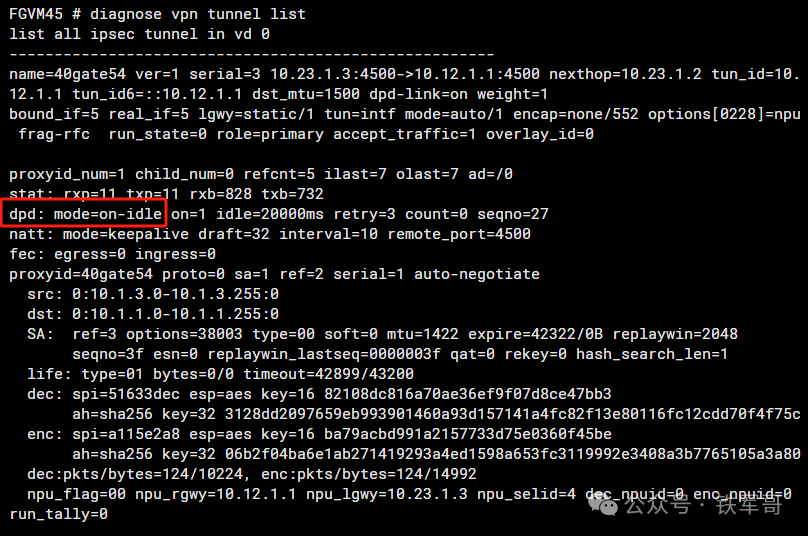

查看IPsec详细信息。

当然,我们也可以在FGT44设备商手工配置静态路由,更高的优先级会覆盖掉设备自动生成的静态路由。

怎么样,配置还是很简单吧?

***推荐阅读***

转发性能只有1 G吗?Debian使用strongSwan配置的IPsec VPN好像也不太强

strongSwan穿越NAT与公网VSR对接IPsec配置案例

目前来看,ollama量化过的DeepSeek模型应该就是最具性价比的选择

使用openVPN对比AES和SM4加密算法性能,国密好像也没那么差

哪怕用笔记本的4070显卡运行DeepSeek,都要比128核的CPU快得多!

帮你省20块!仅需2条命令即可通过Ollama本地部署DeepSeek-R1模型

离线文件分享了,快来抄作业,本地部署一个DeepSeek个人小助理

拿捏!Ubuntu和FortiGate对接GENEVE是如此简单

如何配置GENEVE?我们用飞塔防火墙FortiGate来演示一下

漂亮!FortiGate配置Hub-Spoke类型的IPsec VPN竟然是Full-Mesh架构

972

972

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?