目录

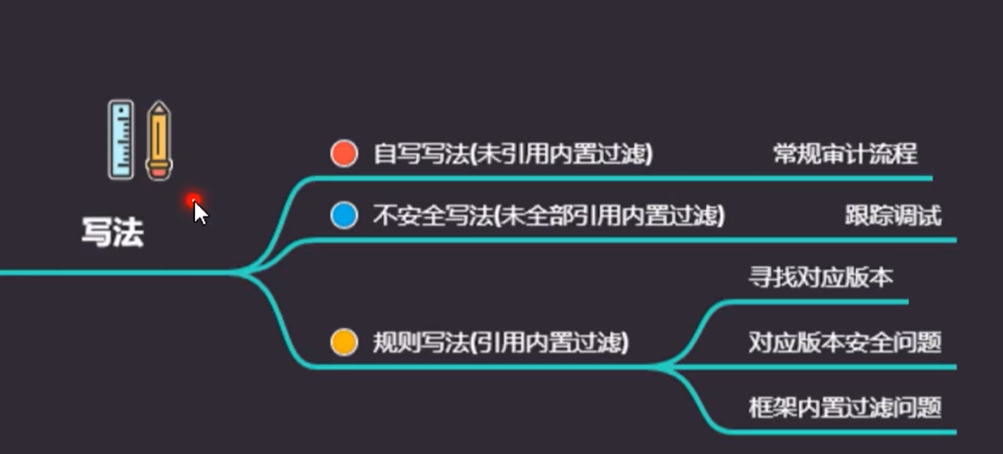

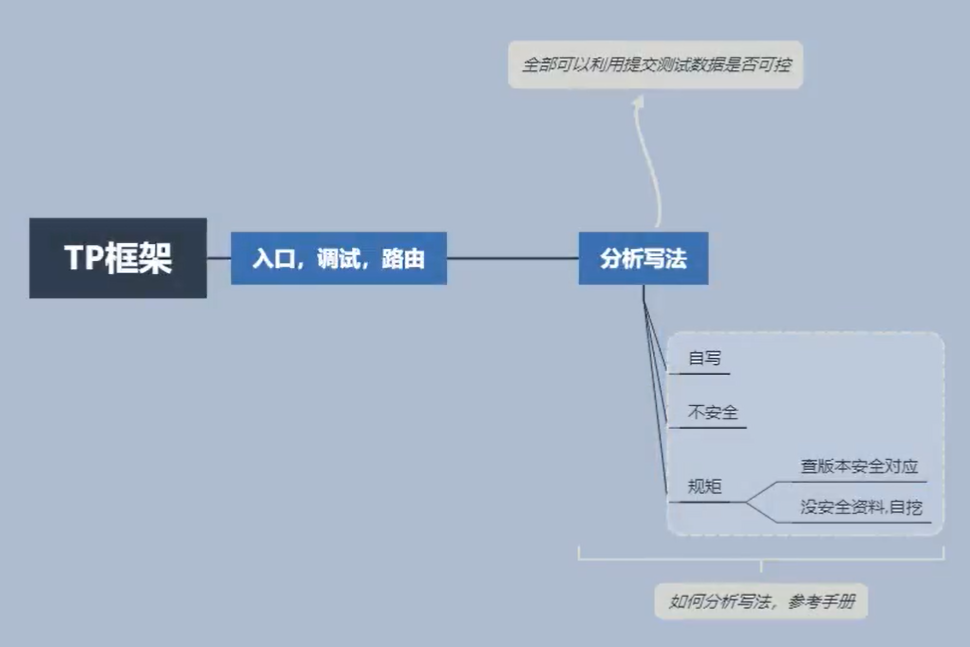

TP5导图

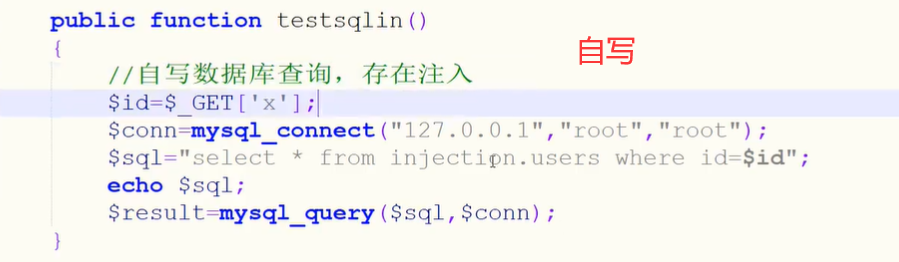

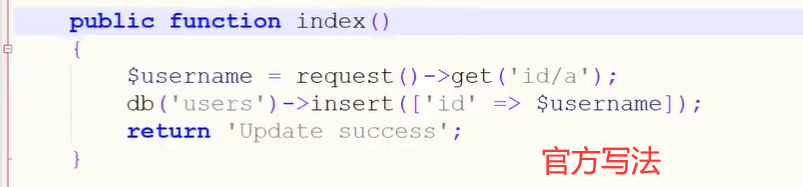

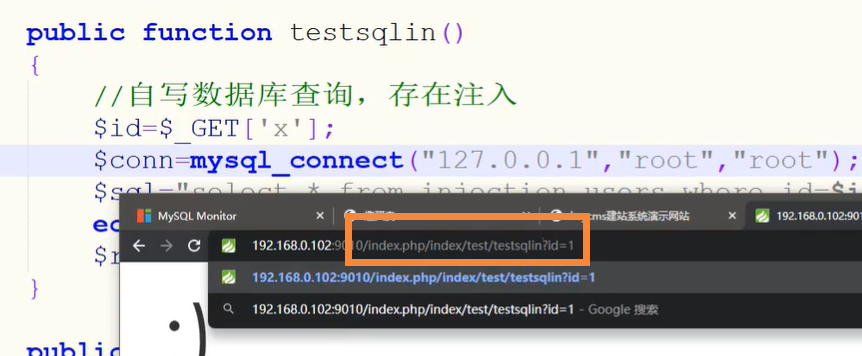

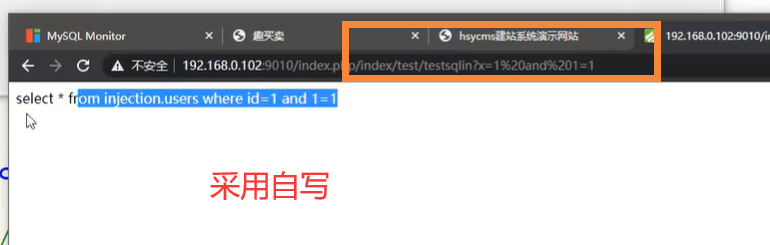

demo代码段 自写 和 规则写 分析

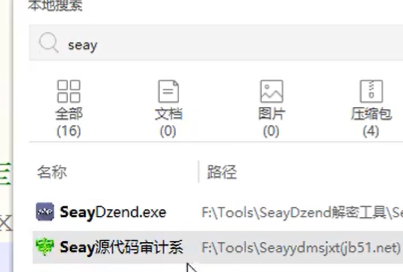

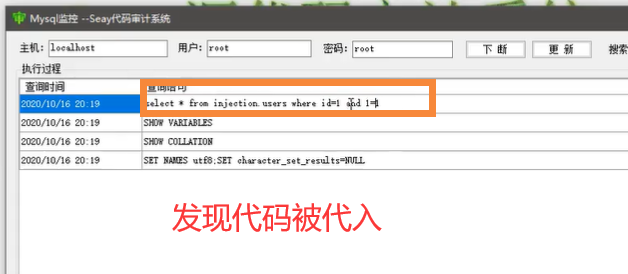

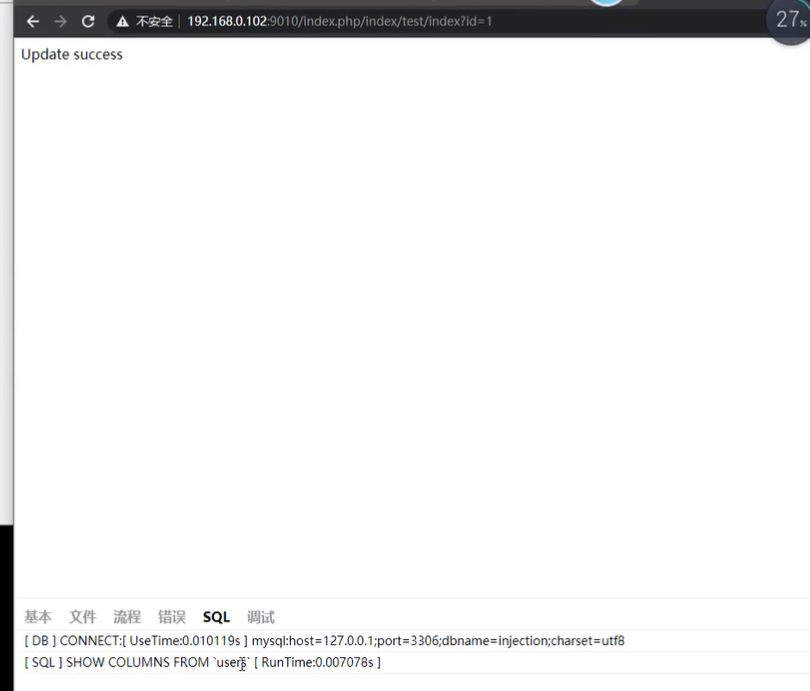

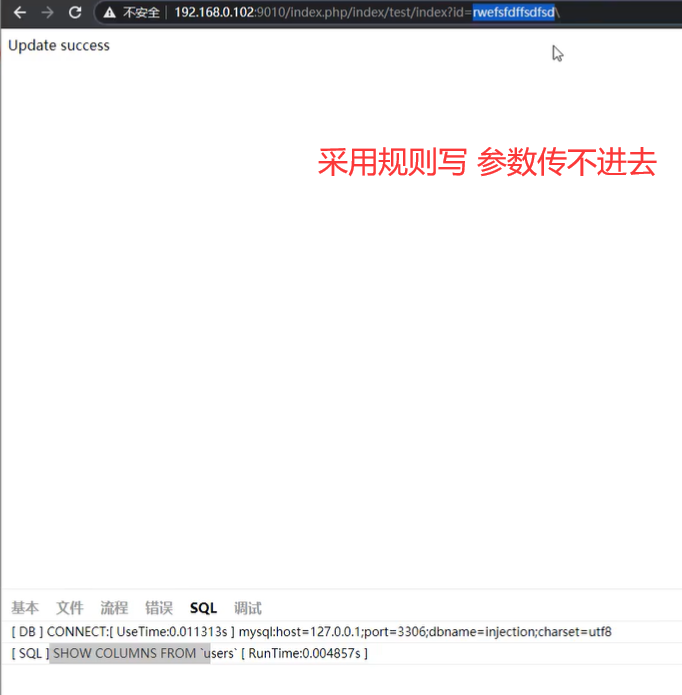

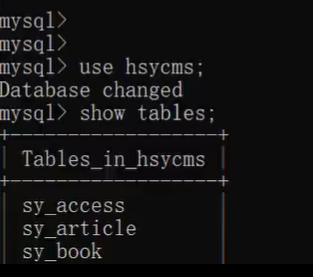

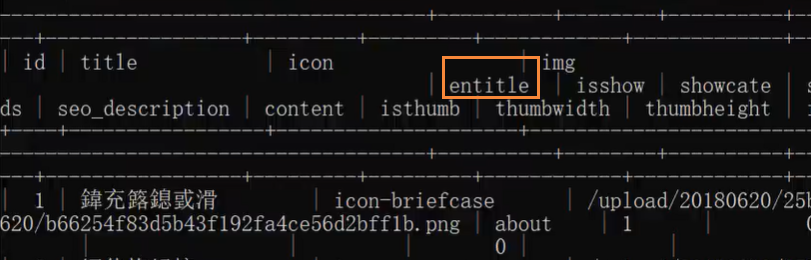

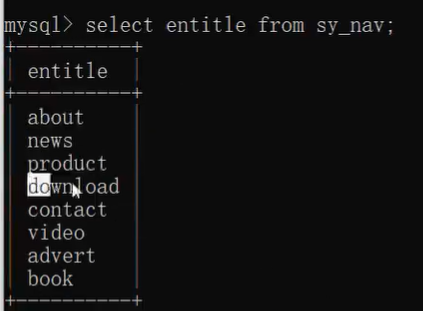

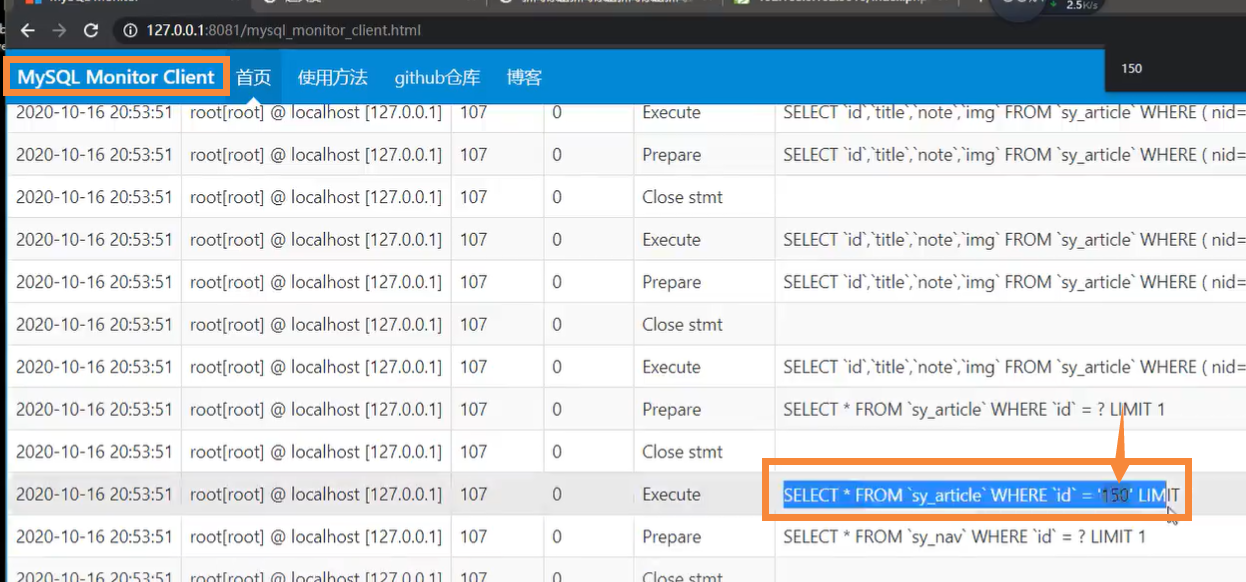

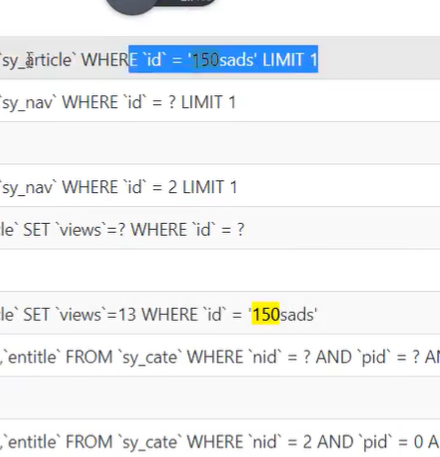

采用数据库监控工具数据是否被带入

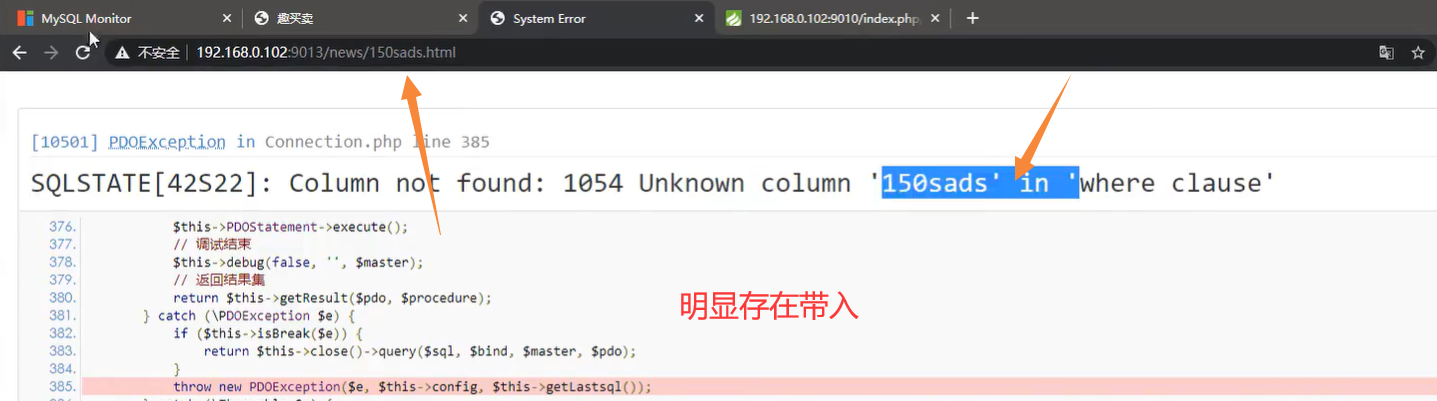

存在注入点 再针对规则写

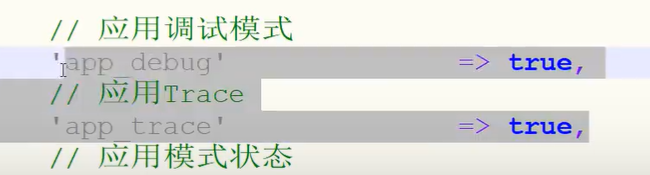

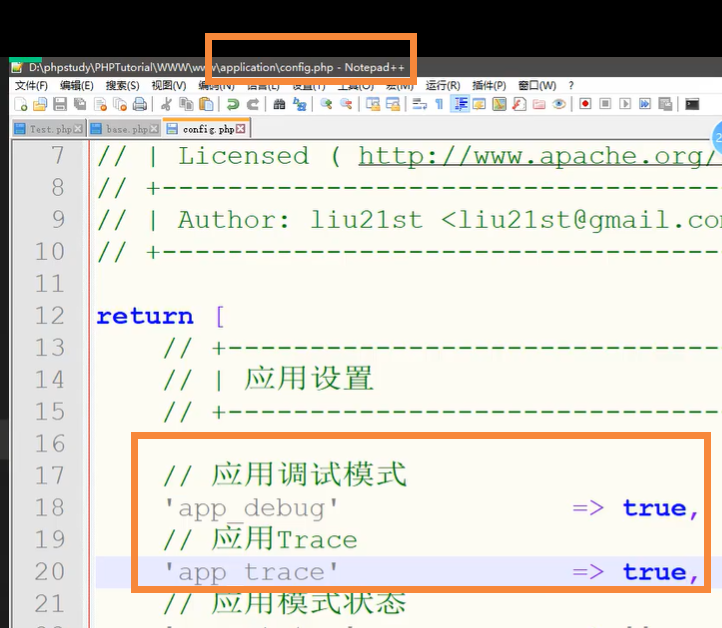

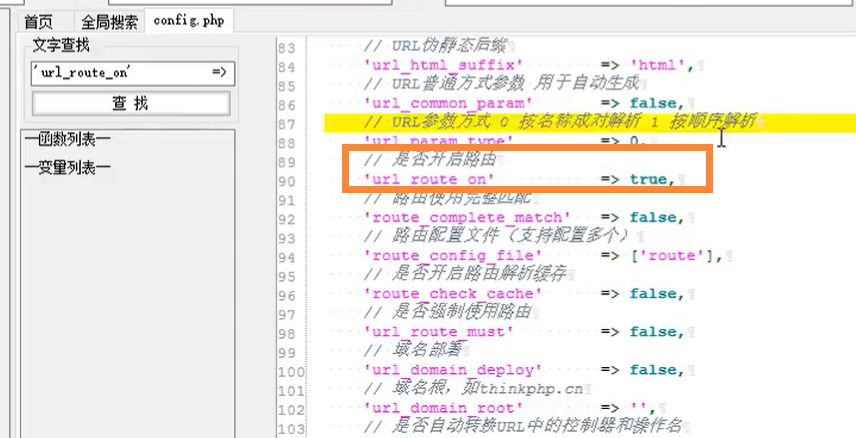

配置文件中开启

自写,和常规注入一样 规则写,配置文件存在过滤,对版本有无相关漏洞,上网搜索

版本:

- 安全方面(TP开发的网站的)

- 框架自身

hsycms-TP框架-不安全写法-未过滤

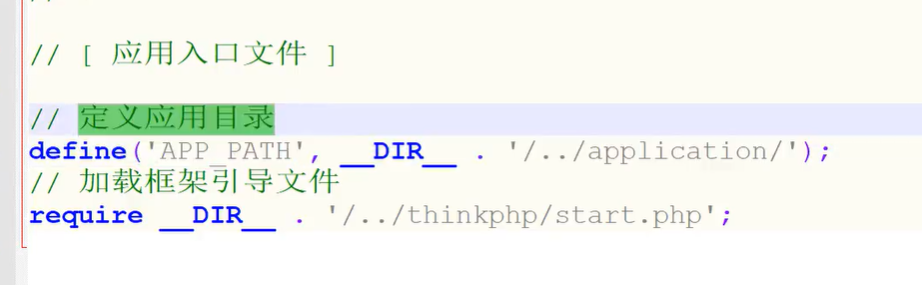

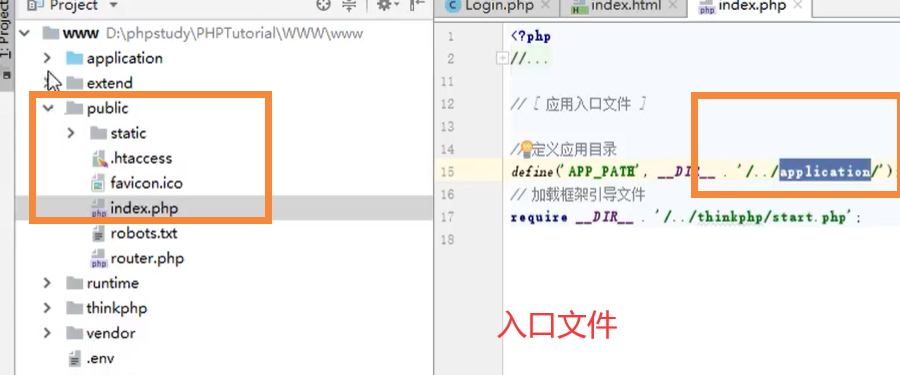

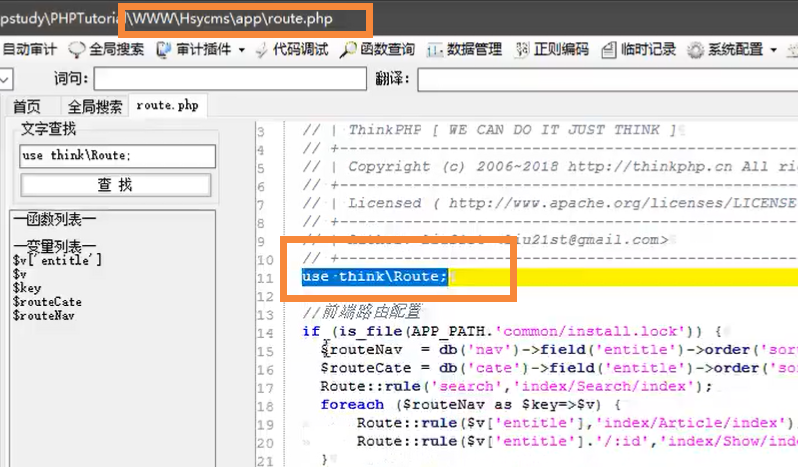

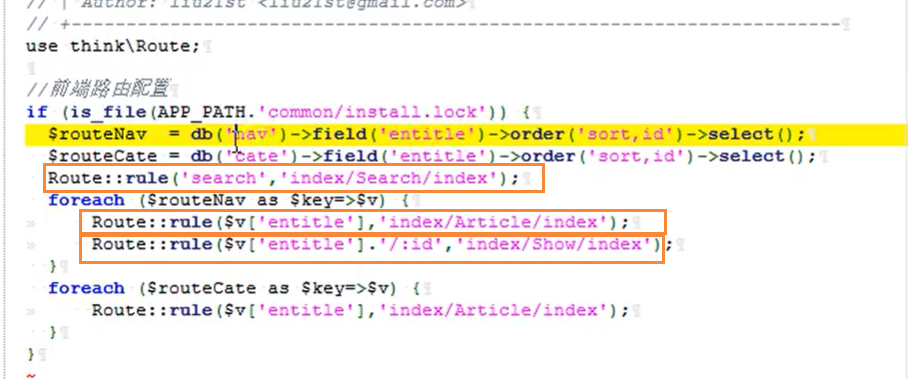

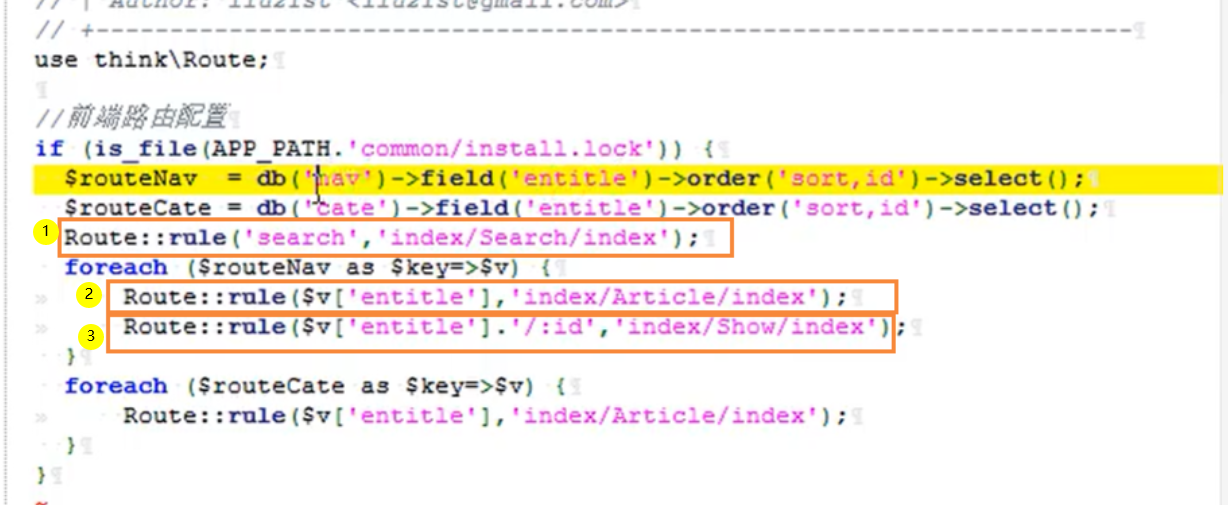

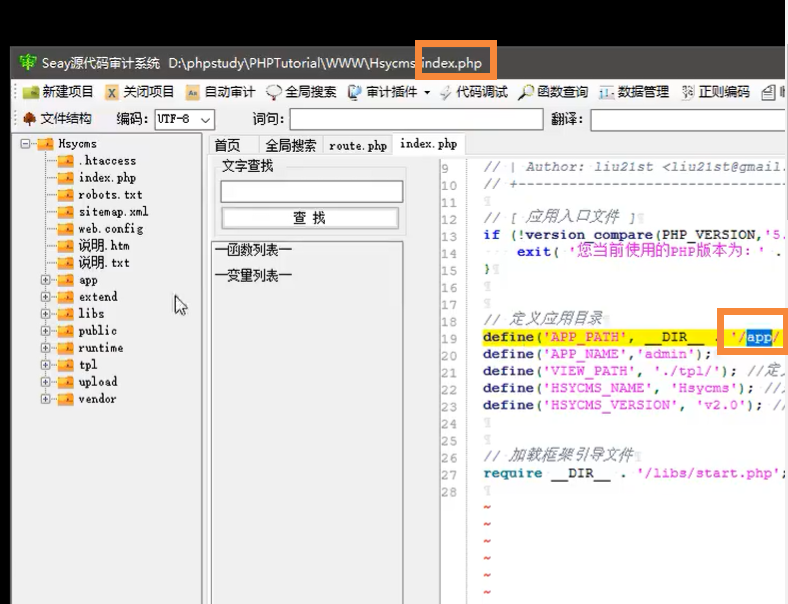

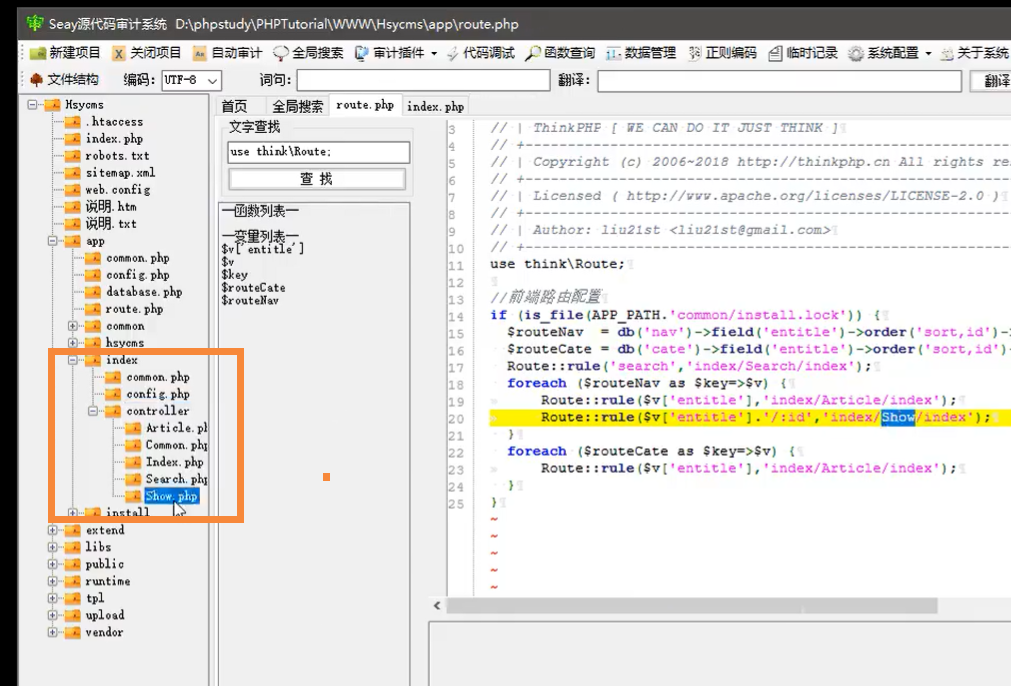

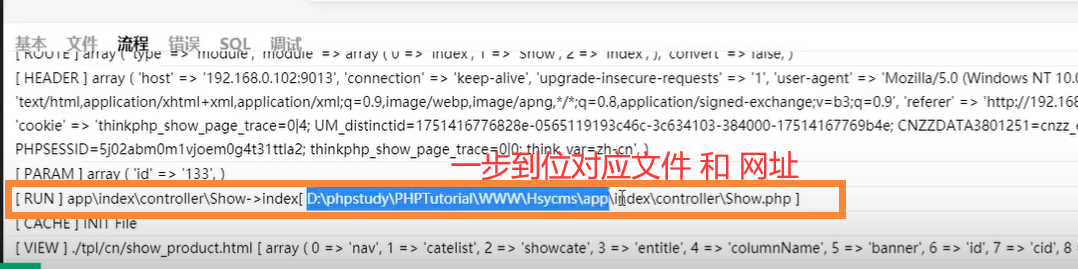

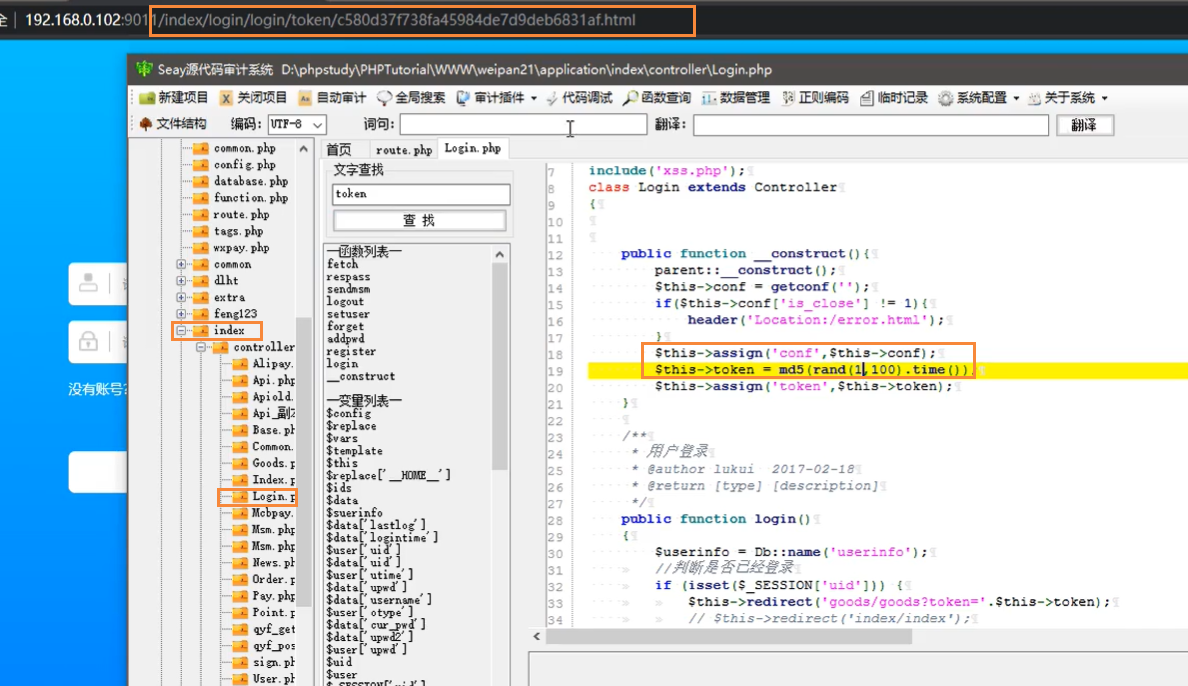

追踪方法1:源码——入口文件——定位代码和地址——入口路由配合

方便调试

对应代码段和地址

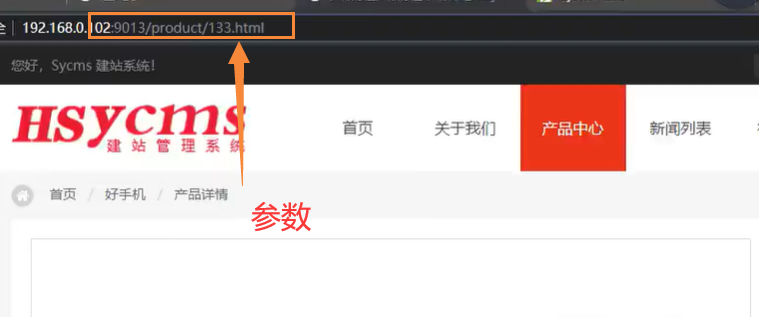

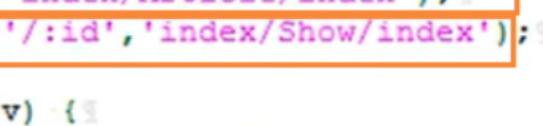

有参数-匹配3 无参数传入-2 search-1

index.php——app——index——show——index方法

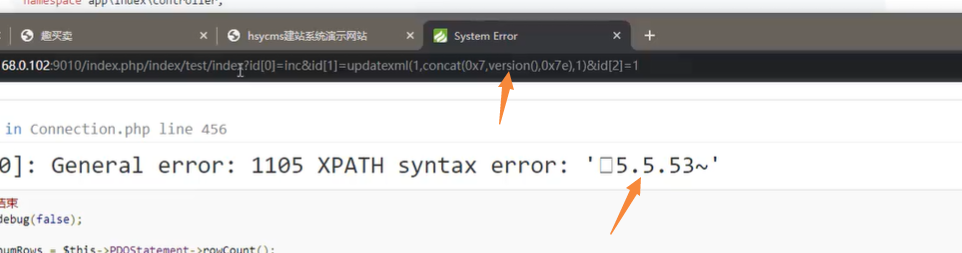

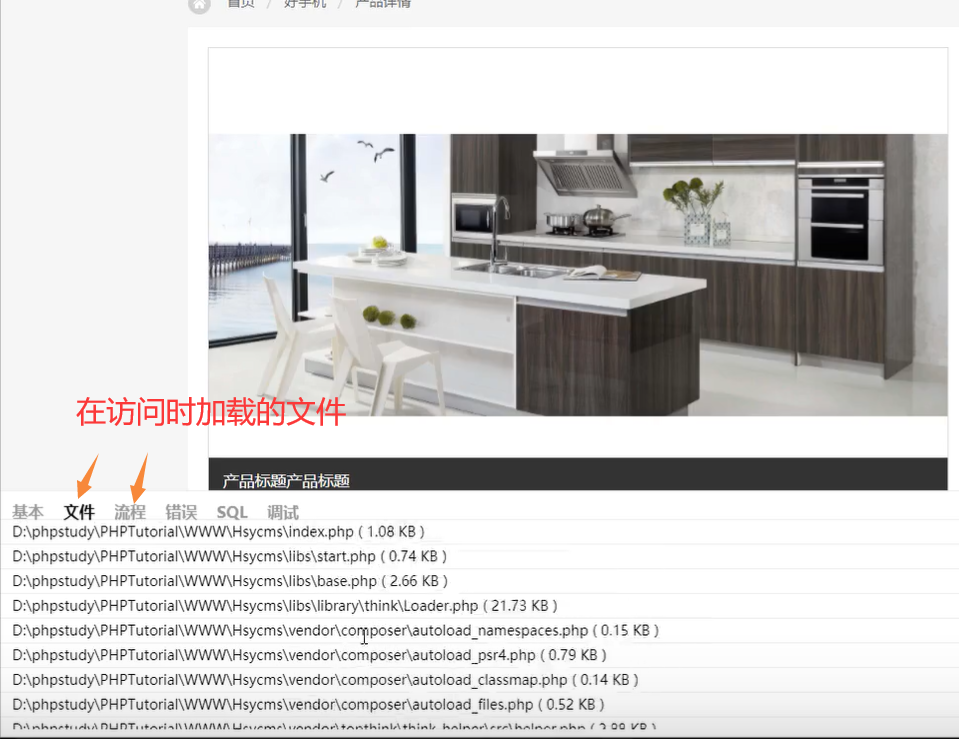

追踪方法2:调试模式信息获取——写法安全与否

150哪来的?

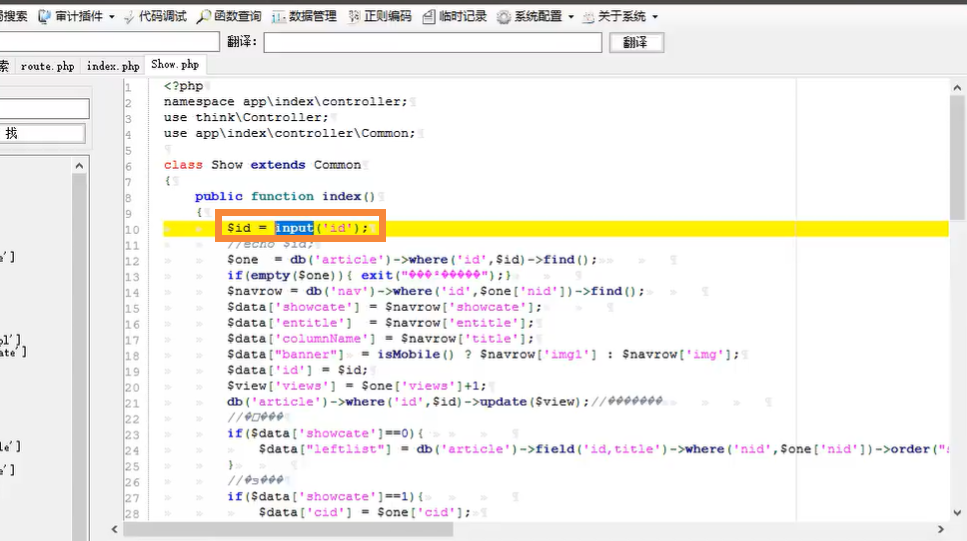

input这里是否存在注入

不安全写法:未全部引用内置过滤

导致参数是可控制的

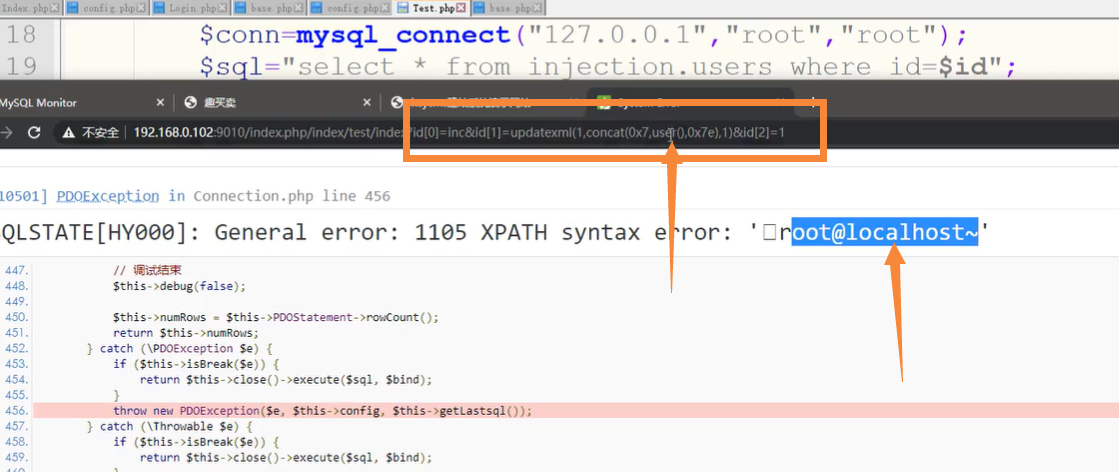

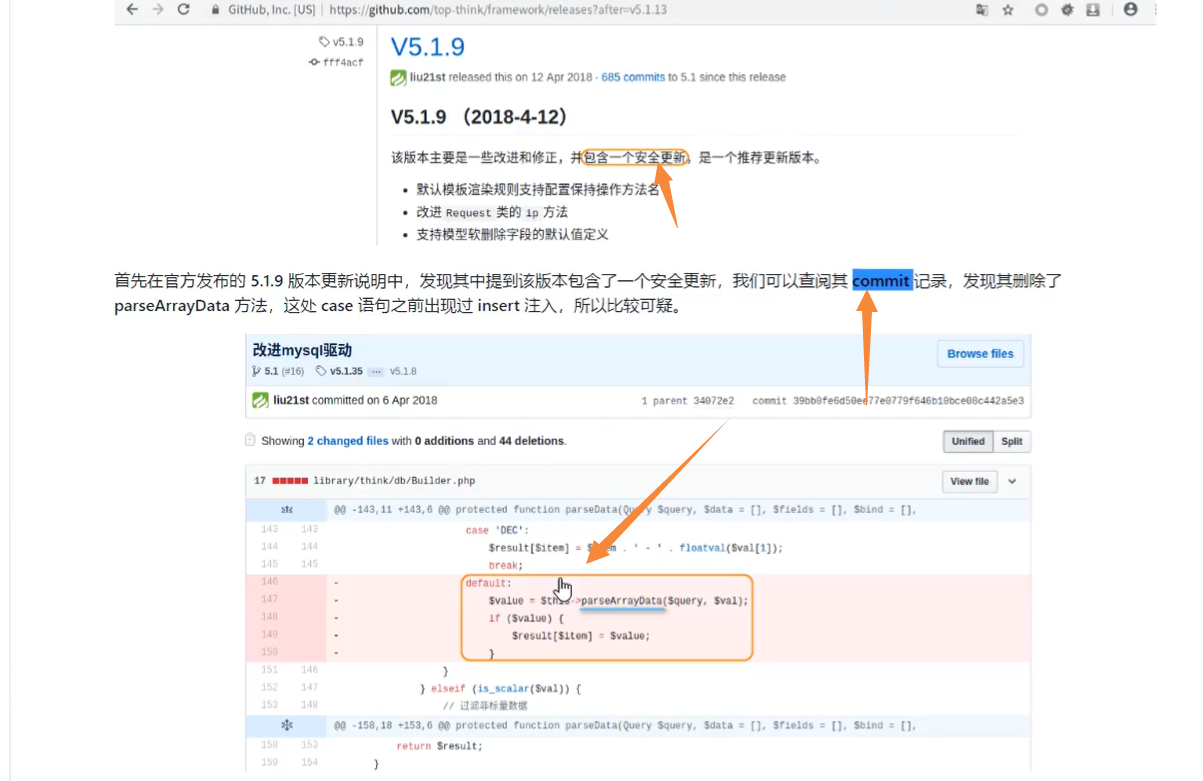

有了内置过滤(input方法写法不规范被修复后)接下来如何分析这个漏洞 ——分析框架版本自身的漏洞:找对应版本的漏洞

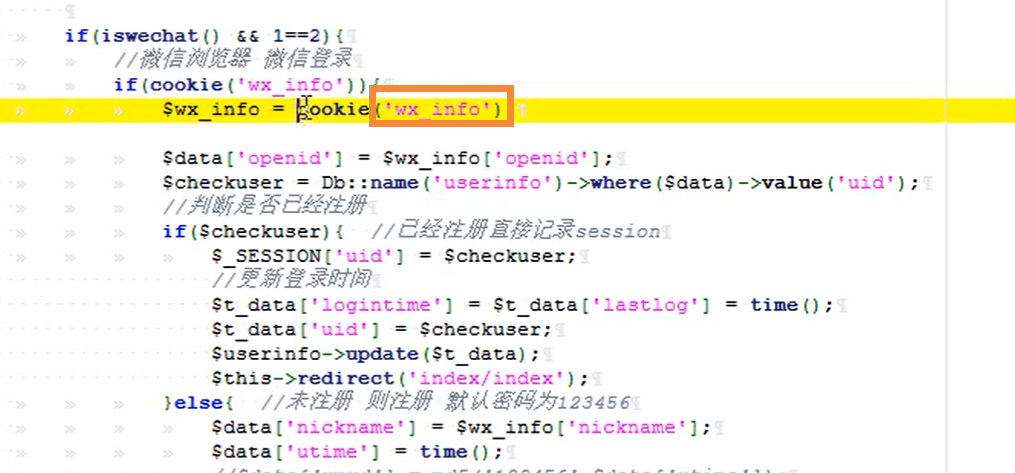

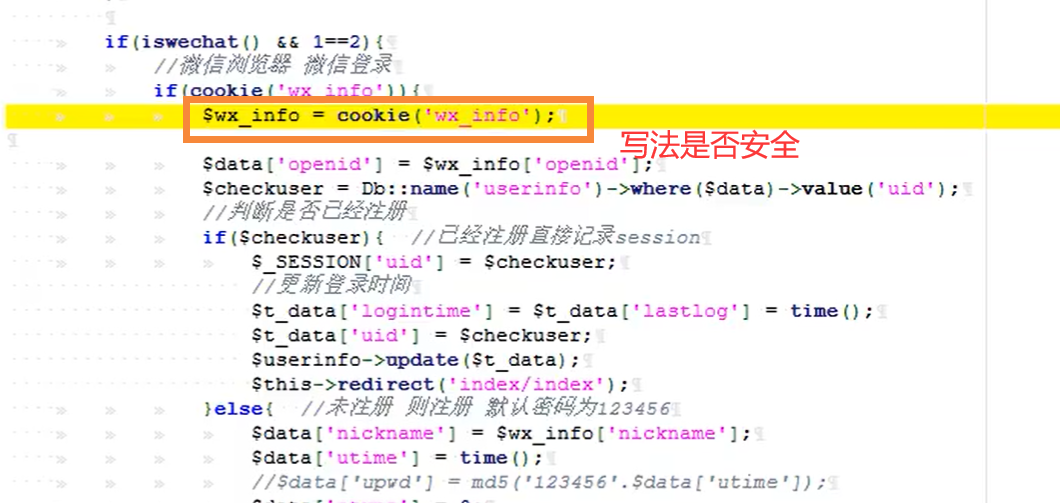

weipan21-TP框架-规则写法-内置过滤

查看版本——对应漏洞

搜不到——内置漏洞

根据提示,自挖

本文探讨了TP5框架中输入过滤的重要性,通过实例分析了不安全写法可能导致的注入风险。作者介绍了两种追踪方法,即源码定位和调试模式信息获取,以确定代码的安全性。并强调了正确使用内置过滤机制来防止参数可控性导致的安全问题。同时,建议根据框架版本查找潜在漏洞,并进行自挖分析。

本文探讨了TP5框架中输入过滤的重要性,通过实例分析了不安全写法可能导致的注入风险。作者介绍了两种追踪方法,即源码定位和调试模式信息获取,以确定代码的安全性。并强调了正确使用内置过滤机制来防止参数可控性导致的安全问题。同时,建议根据框架版本查找潜在漏洞,并进行自挖分析。

590

590

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?