1.php-fpm漏洞详情

- 当nginx使用特定的fastcgi配置的时候,就会存在远程代码执行漏洞,但是这个配置并不是默认配置

fastcgi_split_path_info字段配置为^(.+?\.php)(/.*)$;时,攻击者可以通过精心构造playload造成远程代码执行,改配置已经被广泛使用,危害较大。

2.复现

- 安装docker环境

git clone https://github.com/vulhub/vulhub.git

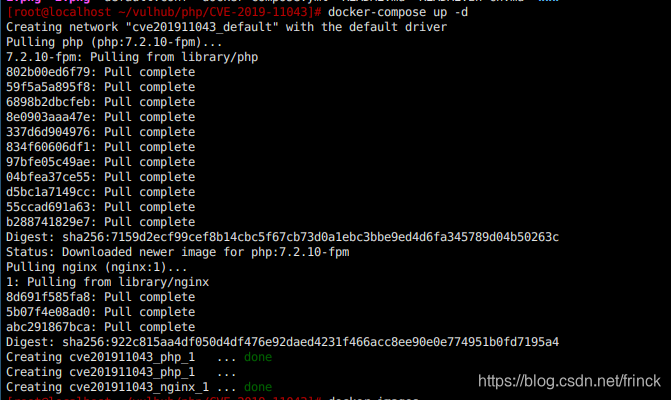

2.进入目录 /vulhub/vulhub/tree/master/php/CVE-2019-11043并运行安装环境

docker-compose up -d

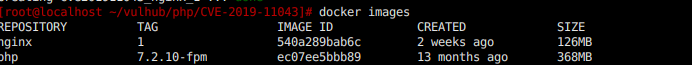

- 查看镜像

docker images

- 查看环境&#x

本文详细介绍了PHP-FPM的CVE-2019-11043漏洞,该漏洞在特定fastcgi配置下可能导致远程代码执行。复现步骤包括在docker环境中搭建测试环境、运行安装并执行payload。修复措施包括修改nginx配置和暂停使用受影响的服务。

本文详细介绍了PHP-FPM的CVE-2019-11043漏洞,该漏洞在特定fastcgi配置下可能导致远程代码执行。复现步骤包括在docker环境中搭建测试环境、运行安装并执行payload。修复措施包括修改nginx配置和暂停使用受影响的服务。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?