备份文件泄露漏洞

漏洞原理及危害

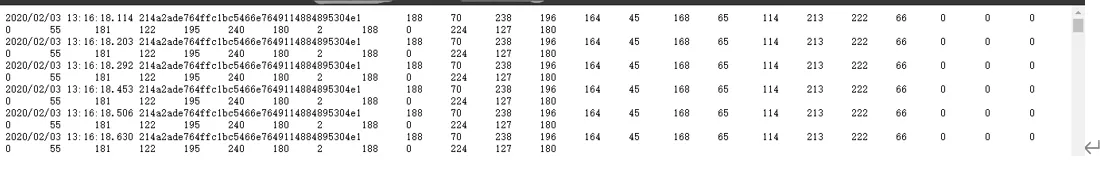

应用在开发测试及运行过程中,应用中会遗留过时文件(bak文件、rar打包的源码等)、运维文件(log文件等)、备份源码(如SVN、git等)、渗透测试遗留文件(测试webshell等)、开发文件等敏感信息,可通过浏览器直接访问下载。

当攻击者获取到应用备份文件后,可能获取到网站源码或敏感数据等,可进一步进行白盒审计,甚至直接登录应用系统。

测试方法

1. 常见检测方法是通过对网站进行web漏洞扫描,直接利用爬虫来爬取网站可能存在的路径以及链接,如果存在备份文件,则可通过web直接进行下载或访问;

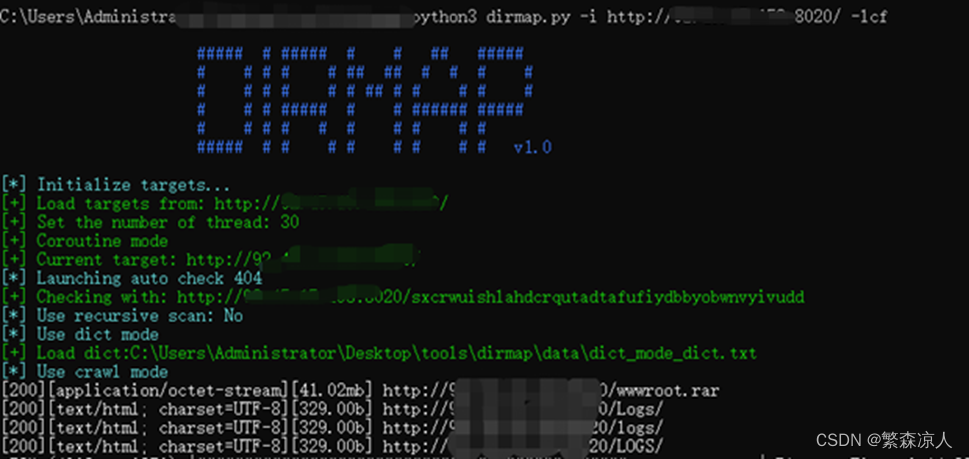

2. 通过自行构造字典,对网站某一目录下,指定字典进行爆破,常见的扫描工具有dirsearch、DirBuster,dirmap等工具。

修复建议

总体修复方式:

1、网站管理员严格检查web中可访问的路径下是否存在备份文件,常见备份文件后缀为.jsp.bak、.bak、.sql、.txt、等等。如果有这些文件,直接将该备份文件进行转移到其他目录或者直接删除即可;

2、严格控制网站可访问目录下的文件敏感度的存放问题,不要将敏感文件置于该目录。

553

553

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?