一、CTF 核心认知:2025 年新手必须厘清的底层逻辑

CTF(Capture The Flag,夺旗赛)起源于 1996 年 DEFCON 全球黑客大会,现已发展为网络安全领域的顶级竞技形式,通过破解技术难题获取 “Flag”(旗帜,通常为flag{xxx}格式字符串)决胜负。2025 年的 CTF 赛事呈现三大显著趋势:跨模块融合(如 Web 与密码学结合出题)、实战化场景(聚焦云环境与 API 漏洞)、反制技术升级(多层反调试与 WAF 绕过成为常态),这要求新手构建系统化知识体系而非单一技能堆砌。

1. 五大核心题型解析(2025 年高频考点)

CTF 题目主要分为五大类,各类别技术栈差异显著,新手需根据兴趣选择突破方向:

| 题型类别 | 核心考点(2025) | 入门难度 | 必备基础 |

|---|---|---|---|

| Web 安全 | 云数据库注入、JWT 伪造、SSRF 云服务利用、反序列化新链 | ★★☆☆☆ | HTTP 协议、HTML/CSS 基础、Linux 命令 |

| 逆向工程 | 多层反调试绕过、自修改代码分析、算法逆向 | ★★★★☆ | 汇编语言、IDA Pro 使用、调试原理 |

| 密码学 | RSA 变体攻击、哈希碰撞、编码嵌套解密、量子密码入门 | ★★★☆☆ | 数论基础、常见加密算法原理 |

| MISC(杂项) | 多层隐写、内存取证、流量分析、云日志解读 | ★★☆☆☆ | 文件结构、Wireshark 使用、编码识别 |

| PWN(二进制漏洞利用) | 堆溢出、ROP 链构造、容器逃逸 | ★★★★★ | C 语言、操作系统原理、漏洞利用原理 |

2. 三大主流赛制差异

不同赛制对能力的要求侧重不同,新手需针对性准备:

- 解题模式(Jeopardy):类似编程竞赛,按类别设置题目,以得分和时间排名,适合新手入门。代表赛事:XCTF 联赛、百度杯 CTF。

- 攻防模式(Attack-Defense):参赛队伍攻防兼备,挖掘对手漏洞得分,修补自身漏洞防丢分,对抗性极强。代表赛事:DEFCON CTF、RuCTFe。

- 混合模式(Mix):结合解题与攻防,先通过解题赛筛选,决赛采用攻防模式。代表赛事:iCTF 国际 CTF 竞赛。

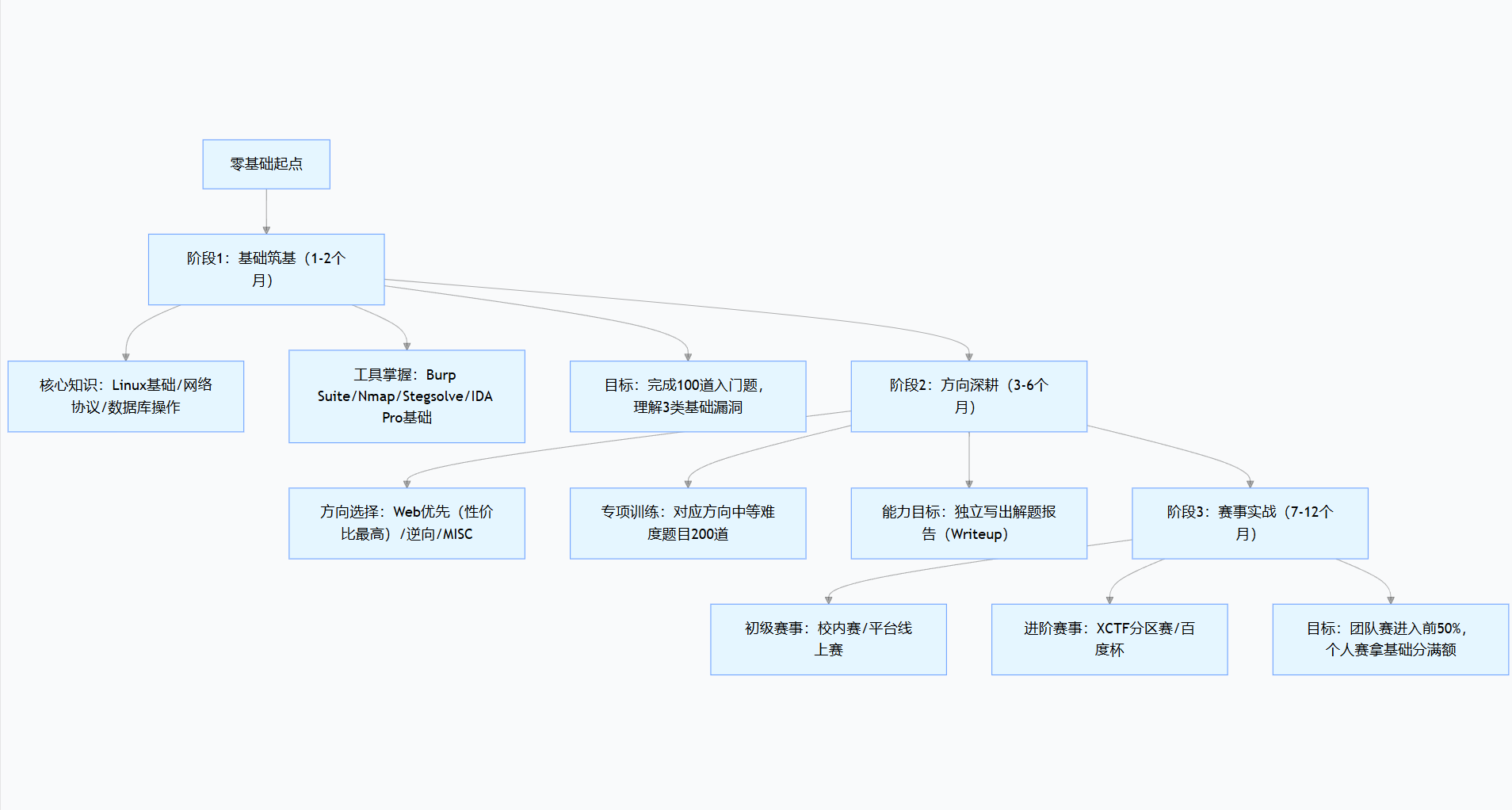

二、零基础入门阶梯路径:2025 年最高效的成长框架

CTF 学习切忌贪多求全,建议按 “基础筑基→方向深耕→赛事实战” 三阶段推进,每个阶段均设置可量化目标,避免陷入 “假学习” 陷阱。

1. 阶段 1:基础筑基(1-2 个月)

此阶段核心是搭建知识框架,而非追求深度。重点掌握三类内容:

-

必备基础知识:Linux 常用命令(

netstat/grep/ssh)、OSI 七层模型、TCP/IP 协议、SQL 基础语法,这些是所有题型的通用基础。 -

核心工具入门:

聚焦 4 类高频工具,掌握基础功能即可,无需深究高级用法:

- Web 类:Burp Suite 抓包、改包、重放请求;

- 网络类:Nmap 端口扫描与服务探测;

- 隐写类:Stegsolve 分析图片隐写数据;

- 逆向类:IDA Pro 查看伪代码(F5 插件使用)。

-

入门题库训练:选择纯基础题目,如 CTFHub 入门区、i 春秋基础题库,目标完成 100 道题,重点熟悉题目逻辑而非难题攻坚。

2. 阶段 2:方向深耕(3-4 个月)

新手建议优先选择 Web 方向(占多数赛事分值 30%-40%)或 MISC 方向(入门门槛低)突破,再交叉拓展其他领域。以 Web 方向为例:

- 核心知识深化:OWASP Top10 漏洞原理(SQL 注入、XSS、文件上传等)、WAF 绕过基础、云环境特性(如 AWS S3 漏洞);

- 专项工具精进:Burp Suite Intruder 暴力破解、SQLMap 注入测试、CyberChef 编码解码;

- 实战训练重点:在 CTFHub、XCTF 平台完成 200 道中等难度 Web 题,每道题需记录 “考点→漏洞定位→Payload 构造→防御建议”,形成错题本。

3. 阶段 3:赛事实战(5-6 个月)

从 “刷题” 转向 “参赛”,是技术落地的关键一步:

- 组队策略:3-4 人团队最佳,覆盖 Web、逆向、MISC 三大方向,避免技能重叠;

- 赛事选择:从低强度赛事起步,逐步提升难度,如先参加 CTFHub 周赛,再冲击 XCTF 分区赛;

- 赛后复盘:重点分析 “未做出的题目” 和 “耗时过长的题目”,参考高手 Writeup 优化解题思路,而非仅关注得分。

三、2025 高价值刷题网站全景图:按阶段精准匹配

刷题平台选择直接影响学习效率,不同阶段需匹配不同类型平台,避免陷入 “资源收藏陷阱”。以下为 2025 年经实战验证的优质平台分类推荐:

1. 入门友好型(阶段 1 适用)

| 平台名称 | 核心优势 | 适合题型 | 2025 更新亮点 |

|---|---|---|---|

| CTFHub | 题目分级清晰,支持在线环境 | 全类别,侧重 Web/MISC | 新增云环境靶场(AWS/K8s 场景) |

| 攻防世界(XCTF) | 国内权威,题库量大 | 全类别,含线下赛复现题 | 上线 AI 辅助解题思路提示功能 |

| i 春秋 | 教程与题库结合 | Web / 逆向 / MISC | 新增 “新手错题本” 自动分类功能 |

| Microcorruption | 游戏化逆向入门 | 逆向工程 | 支持移动端在线调试 |

2. 专项突破型(阶段 2 适用)

-

Web 专项:

- Prompt.ml:专注 XSS 漏洞实战,从基础到绕过全覆盖;

- Redtiger.labs:经典 SQL 注入挑战平台,含 WAF 绕过场景。

-

逆向专项:

- Crackmes.one:海量逆向题目,按难度和平台分类;

- Ropemporium:ROP 链构造专项训练,配套详细教程。

-

密码学专项:

- Cryptopals:经典密码学挑战,覆盖对称 / 非对称加密;

- Hashkiller:在线哈希破解工具,辅助密码学题目验证。

-

PWN 专项:

- Pwnable.kr:PWN 入门首选,题目含详细提示;

- Exploit-Exercise:漏洞利用实战平台,侧重堆 / 栈溢出。

3. 实战仿真型(阶段 3 适用)

- Hack The Box(HTB):2025 年推出 Cyber Mayhem 攻防模式,支持 1-4 人组队,模拟真实攻防场景,需通过 OpenVPN 连接实战,免费账户可参与 2 场比赛,VIP 账户解锁更多场次;

- TryHackMe:提供 “路径式学习”,如 “CTF Prep” 路径包含 50 + 实战题目,配套视频讲解,新手友好度高;

- Root-Me:多语言支持,含 Web、逆向、密码学等 10 + 类别题目,定期更新实战场景题。

4. 国际进阶型(冲击高水平赛事适用)

- CTFtime:全球 CTF 赛事导航平台,可查询赛事日历、战队排名,获取过往赛事 Writeup;

- SecWiki:国际 CTF 知识库,收录历年顶级赛事题解,含 DEFCON CTF 经典题目分析;

- GitHub CTF Collections:汇总全球 CTF 训练资源,含自动化解题脚本和工具集。

刷题效率最大化技巧

- 按 “难度梯度” 刷题:每个方向遵循 “100 道入门→200 道中等→50 道难题” 的节奏,避免停留在舒适区;

- 强制 “脱离工具” 训练:如 Web 题先手动构造 SQL 注入 Payload,再用 SQLMap 验证,培养原理理解能力;

- 每周复盘错题:按 “漏洞类型” 分类整理,标注 “易错点”(如闭合符号错误、WAF 绕过思路),确保同类题目不再错。

四、2025 全球顶级 CTF 赛事清单:从新手到高手的参赛路线

赛事选择需匹配自身水平,盲目冲击高难度赛事易导致挫败感。以下为 2025 年分级别赛事推荐及备战策略:

1. 新手级赛事(入门阶段)

- CTFHub 周赛:每周举办,解题模式,Web 题目占比 60%,适合检验基础技能;

- i 春秋线上月赛:每月更新题库,提供详细 Writeup,支持赛后复现;

- 校内 / 企业新人赛:如腾讯 TCTF 新人赛、阿里安全新人赛,报名门槛低,侧重基础能力考察。

2. 进阶级赛事(深耕阶段)

| 赛事名称 | 举办时间 | 赛制 | 适合人群 | 2025 亮点 |

|---|---|---|---|---|

| XCTF 分区赛 | 2025 年 3-6 月 | 解题模式 | 有 3 个月以上刷题经验者 | 新增 “云安全” 专项赛道 |

| 百度杯 CTF | 2025 年 4-9 月 | 混合模式 | 团队作战新手 | 历时半年,频次高,容错率高 |

| 看雪 CTF(KCTF) | 2025 年 5 月 | 解题模式 | 逆向 / MISC 方向学习者 | 新增智能设备安全题目 |

3. 顶级赛事(实战阶段)

- DEFCON CTF:2025 年 8 月(拉斯维加斯),攻防模式,CTF 界 “世界杯”,需通过资格赛选拔,云集全球顶尖战队;

- XCTF 总决赛:2025 年 12 月,混合模式,国内最高级别赛事,冠军可获国际赛事入场券;

- Real World CTF:2025 年 10 月,混合模式,赛题基于真实世界软件漏洞,实战性极强。

赛事备战核心策略

- 赛前准备:组建固定团队,分工覆盖核心题型;整理工具包(含自动化脚本、漏洞 POC 库);复现目标赛事近 3 年真题;

- 赛中策略:前 10 分钟快速扫题,按 “会做→可能会做→不会做” 标记,优先攻克简单题;单题超时 40 分钟立即放弃,避免浪费时间;

- 赛后沉淀:24 小时内完成复盘,补充知识盲区;将新漏洞、新技巧纳入个人知识库。

五、2025 避坑指南与效率提升技巧

CTF 学习中,避开误区比盲目努力更重要。结合 2025 年新手高频问题,总结 6 大避坑方案:

1. 误区 1:工具堆砌,重使用轻原理

典型表现:安装 30 + 工具却只会默认参数,遇到 WAF 拦截或工具失效即卡壳。避坑方案:工具贵精不贵多,入门阶段聚焦 5 类核心工具(Burp/IDA/Nmap/Stegsolve/CyberChef),每学一个工具先理解 “原理”:如用 SQLMap 前先手动构造注入 Payload,明白 “语句拼接漏洞” 本质。

2. 误区 2:贪多求全,多方向同时发力

典型表现:同时学 Web、逆向、密码学,3 个月后每个方向都仅懂皮毛。避坑方案:新手先 “单点突破”,优先选择 Web 方向(得分性价比最高),深耕 2-3 个月后再拓展至隐写或简单逆向,形成 “主方向 + 辅助方向” 的技能结构。

3. 误区 3:忽视复盘,刷完题即结束

典型表现:刷题量超 500 道仍无进步,同类题目反复出错。避坑方案:建立结构化错题本,每道题记录 “考点、解题步骤、易错点、拓展思考”;每周花 2 小时重做多题,确保同类漏洞 100% 掌握。

4. 误区 4:沉迷 CTF,脱离实战需求

典型表现:专注 CTF 的隐写术、密码学难题,却不会挖企业常见的业务逻辑漏洞。避坑方案:CTF 与实战结合,每周用 2 小时在 SRC 平台挖漏洞,将 CTF 技巧转化为实战能力;选择贴近真实场景的题目(如 HTB 的云环境题)。

5. 2025 必备工具链与自动化技巧

- 跨题型核心工具:CyberChef(编码解码)、IDA Pro 7.7(逆向)、Burp Suite Professional(Web)、GDB+GEF(PWN 调试)、Wireshark(流量分析);

- 自动化脚本模板:Python 写 Base 编码识别脚本、SQL 注入 Payload 生成器、逆向算法解密器,减少重复性工作;

- 资源导航站:优先使用 CTF Wiki(中文知识库)、Sec-News(安全资讯)、Vulhub(漏洞复现),避免无效资源搜索。

六、结语:CTF 进阶的核心是 “持续输出”

2025 年的 CTF 赛场已从 “工具比拼” 转向 “思维对抗”,零基础入门的关键不在于天赋,而在于 “体系化学习 + 刻意练习 + 实战沉淀”。从 CTFHub 的第一道入门题到 DEFCON 的攻防战场,每一步的核心都是 “解决问题并总结经验”。

记住:收藏 100 份教程不如亲手复现 1 个漏洞,刷 1000 道题不如认真写 10 篇 Writeup。网络安全行业从不缺 “懂理论的人”,缺的是能在限时赛事中精准定位漏洞、高效构造 Payload 的实战者。按本文路径推进,12 个月后,你也能从零基础成长为能参与大型赛事的 CTF 选手。

网络安全学习资源分享:

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,请看下方扫描即可前往获取

1212

1212

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?