摘要

JSON Web Token(JWT)是一种广泛使用的身份验证和授权机制,用于在客户端和服务器之间安全地传递信息。本文将从 JWT 的基本概念入手,逐步深入讲解其工作原理、编码与解码、安全性问题、应用场景以及开发和使用过程中的注意事项。通过详细的代码示例、架构图和流程图,帮助读者快速掌握 JWT 的核心知识,并能够将其应用于实际项目中。最后,本文将总结 JWT 的优势和局限性,并提供一些优化建议和参考文献。

一、引言

在当今的 Web 开发中,身份验证和授权是保护应用程序安全的关键环节。JWT 作为一种轻量级、无状态的身份验证机制,因其简单易用和高效性而被广泛应用于各种 Web 应用和移动应用中。本文将为读者提供一份全面的 JWT 学习指南,帮助读者从入门到精通。

二、JWT 概念讲解

(一)JWT 简介

JWT 是一种开放标准(RFC 7519),用于在各方之间以 JSON 对象安全地传递信息。JWT 的信息可以被验证和信任,因为它是数字签名的。JWT 的主要特点包括:

-

无状态:JWT 不需要在服务器端存储会话信息,减少了服务器的存储压力。

-

可扩展性:JWT 可以包含任意的声明(Claims),用于传递用户信息、权限等。

-

安全性:JWT 的内容是经过签名的,可以防止篡改。

(二)JWT 的结构

JWT 由三部分组成,分别是:

-

Header(头部)

-

包含令牌的类型(通常是 JWT)和使用的签名算法,例如 HMAC SHA256 或 RSA。

-

示例

{ "alg": "HS256", "typ": "JWT" }

-

-

Payload(负载)

-

包含声明(Claims),这些声明是关于实体(通常是用户)和其他数据的声明。

-

示例:

{ "sub": "1234567890", "name": "John Doe", "iat": 1516239022 }

-

-

Signature(签名)

-

用于验证消息的完整性和确保消息未被篡改。

-

签名是通过对头部和负载进行 Base64Url 编码后,使用密钥签名生成的。

-

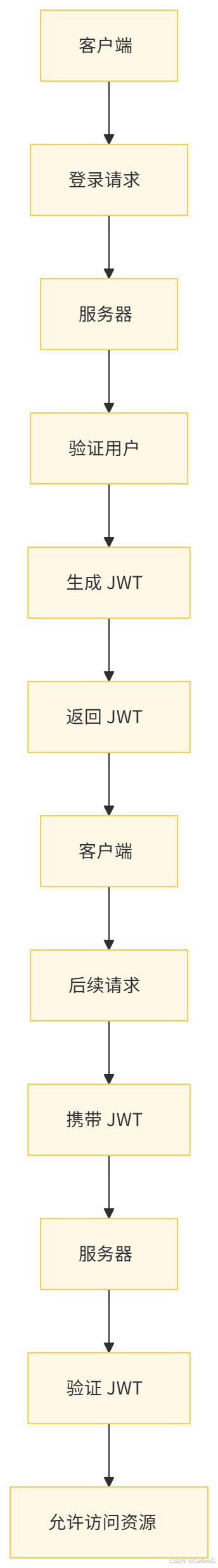

(三)JWT 的工作原理

-

生成 JWT

-

服务器在用户登录成功后生成 JWT,并将其发送给客户端。

-

-

使用 JWT

-

客户端在后续请求中将 JWT 放在 HTTP 请求的

Authorization头中发送给服务器。

-

-

验证 JWT

-

服务器接收到 JWT 后,验证其签名和有效载荷,如果验证通过,则允许访问受保护的资源。

-

(四)架构图

三、JWT 的编码与解码

(一)编码 JWT

-

Base64Url 编码

-

将头部和负载分别进行 Base64Url 编码。

-

-

签名

-

使用密钥对编码后的头部和负载进行签名。

-

示例代码(Python):

import jwt import datetime payload = { "sub": "1234567890", "name": "John Doe", "iat": datetime.datetime.utcnow(), "exp": datetime.datetime.utcnow() + datetime.timedelta(hours=1) } secret = "my_secret_key" token = jwt.encode(payload, secret, algorithm="HS256") print(token)

-

(二)解码 JWT

-

验证签名

-

使用相同的密钥验证 JWT 的签名。

-

-

解析负载

-

解析 JWT 的负载部分,获取声明。

-

示例代码(Python):

token = "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9..." try: payload = jwt.decode(token, "my_secret_key", algorithms=["HS256"]) print(payload) except jwt.ExpiredSignatureError: print("Token expired") except jwt.InvalidTokenError: print("Invalid token")

-

四、JWT 的安全性问题

(一)签名密钥的安全性

-

密钥泄漏

-

如果签名密钥被泄露,攻击者可以伪造 JWT。

-

解决方案:使用强密钥,并确保密钥的安全存储。

-

-

密钥轮换

-

定期更换密钥,减少密钥被破解的风险。

-

(二)JWT 的篡改检测

-

签名验证

-

在服务器端验证 JWT 的签名,确保 JWT 未被篡改。

-

解决方案:始终验证 JWT 的签名,拒绝任何签名无效的 JWT。

-

(三)JWT 的过期时间

-

设置合理的过期时间

-

JWT 的过期时间(

exp)应该设置为合理的值,避免过长的过期时间。 -

解决方案:根据应用场景设置合适的过期时间。

-

(四)防止重放攻击**

-

使用一次性令牌

-

在某些场景下,可以使用一次性令牌来防止重放攻击。

-

解决方案:在 JWT 中添加一次性令牌,并在服务器端验证。

-

五、JWT 的应用场景

(一)Web 应用的身份验证

-

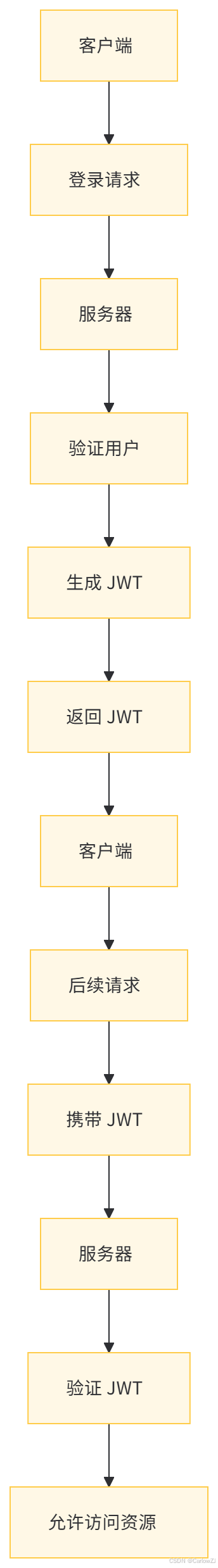

登录流程

-

用户登录成功后,服务器生成 JWT 并返回给客户端。

-

客户端在后续请求中携带 JWT,服务器验证 JWT 的有效性。

-

示例代码(Node.js):

const jwt = require("jsonwebtoken"); app.post("/login", (req, res) => { const { username, password } = req.body; // 验证用户名和密码 if (username === "admin" && password === "password") { const token = jwt.sign({ sub: username }, "my_secret_key", { expiresIn: "1h" }); res.json({ token }); } else { res.status(401).send("Invalid credentials"); } }); app.get("/protected", (req, res) => { const token = req.headers.authorization.split(" ")[1]; jwt.verify(token, "my_secret_key", (err, payload) => { if (err) { return res.status(403).send("Invalid token"); } res.send("Protected resource"); }); });

-

(二)移动应用的身份验证

-

移动应用

-

移动应用在用户登录后获取 JWT,并在后续请求中携带 JWT。

-

示例代码(Flutter):

import 'package:http/http.dart' as http; import 'dart:convert'; import 'package:jwt_decoder/jwt_decoder.dart'; Future<void> login(String username, String password) async { final response = await http.post( Uri.parse('https://example.com/login'), body: {'username': username, 'password': password}, ); if (response.statusCode == 200) { final token = json.decode(response.body)['token']; // 保存 JWT print(token); } } Future<void> fetchProtectedResource(String token) async { final response = await http.get( Uri.parse('https://example.com/protected'), headers: {'Authorization': 'Bearer $token'}, ); if (response.statusCode == 200) { print(response.body); } }

-

(三)微服务之间的认证**

-

服务间通信

-

在微服务架构中,服务之间可以通过 JWT 进行认证和授权。

-

示例代码(Python):

import requests import jwt token = jwt.encode({"sub": "serviceA"}, "my_secret_key", algorithm="HS256") headers = {"Authorization": f"Bearer {token}"} response = requests.get("https://serviceB.com/protected", headers=headers) print(response.text)

-

六、JWT 的注意事项

(一)不要在 JWT 中存储敏感信息**

-

JWT 的内容是可读的

-

JWT 的头部和负载部分是 Base64 编码的,可以被轻易读取。

-

解决方案:不要在 JWT 中存储敏感信息,如密码、个人身份信息等。

-

(二)合理设置 JWT 的过期时间**

-

过期时间的重要性

-

JWT 的过期时间(

exp)应该设置为合理的值,避免过长的过期时间。 -

解决方案:根据应用场景设置合适的过期时间。

-

(三)防止 JWT 的泄露**

-

使用 HTTPS

-

在传输 JWT 时,必须使用 HTTPS,防止 JWT 被中间人攻击。

-

解决方案:始终使用 HTTPS 传输 JWT。

-

(四)验证 JWT 的签名**

-

签名验证的重要性

-

在服务器端验证 JWT 的签名,确保 JWT 未被篡改。

-

解决方案:始终验证 JWT 的签名,拒绝任何签名无效的 JWT。

-

七、JWT 的数据流图

(一)JWT 的生成与验证流程

八、总结

JWT 是一种轻量级、无状态的身份验证机制,广泛应用于 Web 应用和移动应用中。通过本文的介绍,读者可以快速掌握 JWT 的基本概念、工作原理、编码与解码、安全性问题、应用场景以及开发和使用过程中的注意事项。JWT 的优势在于其简单易用和高效性,但也需要注意安全性问题。希望本文能够帮助读者从入门到精通 JWT,并在实际项目中发挥其强大的功能。

九、引用

-

JWT 官方文档:JSON Web Tokens - jwt.io

1212

1212

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?