这个漏洞是代码审计的。所以在启动靶机后,第一件事情就是显示网页源代码。

1.打开靶机所在地址,网页上只有一个笑脸,其他什么都没有。

2.显示网页源代码,代码如下:

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<meta name="viewport" content="width=device-width, initial-scale=1.0">

<meta http-equiv="X-UA-Compatible" content="ie=edge">

<title>Document</title>

</head>

<body>

<!--source.php-->

<br><img src="https://i.loli.net/2018/11/01/5bdb0d93dc794.jpg" /></body>

</html>3.发现代码中有注释 source.php。于是尝试将网址从“http://12eeccd1-4048-43c6-83ec-dc131ad3433d.node5.buuoj.cn:81/”改成“http://12eeccd1-4048-43c6-83ec-dc131ad3433d.node5.buuoj.cn:81/source.php”。

发现此页面有显示代码。代码如下:

<?php

highlight_file(__FILE__);

class emmm

{

public static function checkFile(&$page)

{

$whitelist = ["source"=>"source.php","hint"=>"hint.php"];

if (! isset($page) || !is_string($page)) {

echo "you can't see it";

return false;

}

if (in_array($page, $whitelist)) {

return true;

}

$_page = mb_substr(

$page,

0,

mb_strpos($page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

$_page = urldecode($page);

$_page = mb_substr(

$_page,

0,

mb_strpos($_page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

echo "you can't see it";

return false;

}

}

if (! empty($_REQUEST['file'])

&& is_string($_REQUEST['file'])

&& emmm::checkFile($_REQUEST['file'])

) {

include $_REQUEST['file'];

exit;

} else {

echo "<br><img src=\"https://i.loli.net/2018/11/01/5bdb0d93dc794.jpg\" />";

}

?>

4.看代码,checkFile($_REQUEST['file'])将会调用checkFile的方法。尝试将网址改成checkFile($_REQUEST['file']),“ http://12eeccd1-4048-43c6-83ec-dc131ad3433d.node5.buuoj.cn:81/?file=abc”。随便传一个abc去测试一遍。结果显示

显示了“you can't see it”,那么,代码是走向了

echo "you can't see it";

return false;这一块。

5.接着,尝试用“hint.php”去代替“source.php”,结果显示

6. 他告诉你了 flag在 ffffllllaaaagggg中,那么,我们是否可以假设ffffllllaaaagggg是一个文件夹。那么这个文件夹在哪?

再看一下代码,如果是文件夹,那么我们能用include漏洞去文件包含,那么需要执行到include那一行代码,需要前面三个条件都为真。即以下三个:

! empty($_REQUEST['file'])

&& is_string($_REQUEST['file'])

&& emmm::checkFile($_REQUEST['file']我们尝试“http://12eeccd1-4048-43c6-83ec-dc131ad3433d.node5.buuoj.cn:81?file=hint.php/ffffllllaaaagggg”,发现返回的是

那这样,说明是没有跑到include代码处的。仔细看checkFile方法,发现当page值是hint.php/ffffllllaaaagggg时,下面方法是false。

if (in_array($page, $whitelist)) {

return true;

}

继续往下看,

$_page = mb_substr(

$page,

0,

mb_strpos($page . '?', '?')

);mb_strpos是page的查找子字符串的位置。

mb_substr是截取从0到page的查找子字符串的位置的字符串。

于是从第一个字符开始,一直到第一个?的字符串,只要符合$whitelist数组中的值就行,source.php和hint.php。

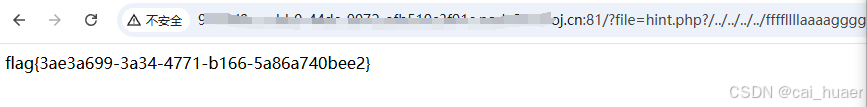

所以,在文件包含前需要加一个问号,这样才能返回真。

这样,我们在尝试“http://12eeccd1-4048-43c6-83ec-dc131ad3433d.node5.buuoj.cn:81?file=hint.php?/ffffllllaaaagggg”,发现没有“you can't see it”提示,页面是一片空白后,应该是跑到了include那去了,只是可能位置不对。于是,我们加上"../",尝试上一级目录。没有反应就一直尝试。

之后在尝试了四个../后,flag出现,成功!

3180

3180

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?