- [BUUCTF]JustRe

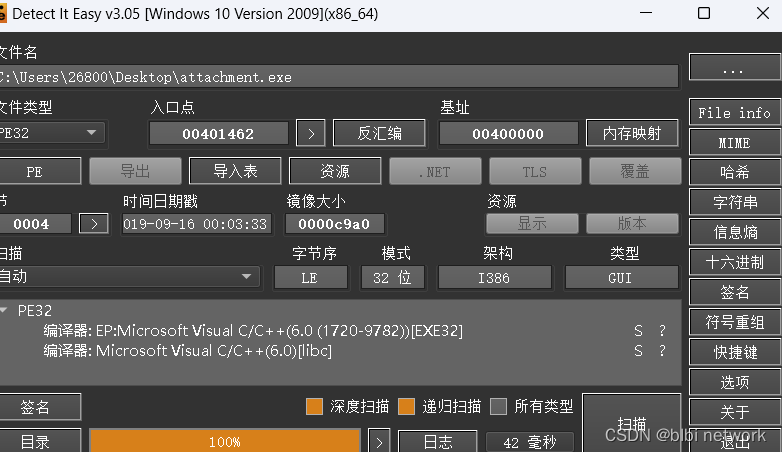

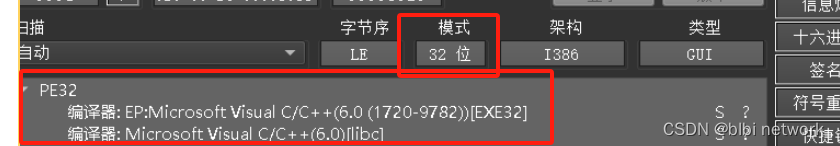

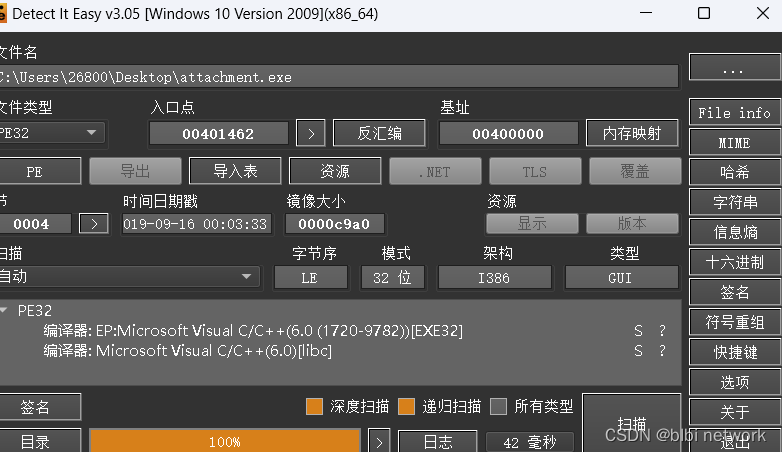

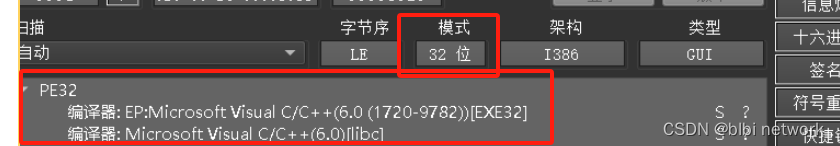

0x01 查壳

这里使用Detect It Easy【俗称DIE进行查壳】

32位无壳

随后使用Ida 32打开它进行反编译

0x02 shift+f12大法在底部发现一个类似flag的字符串

![]()

0x03 跟进

![]()

第一个%d和第二个%d分别替换成19999,0

flag{1999902069a45792d233ac}

博客围绕BUUCTF的JustRe题目展开。先使用Detect It Easy查壳,确定为32位无壳程序,再用Ida 32反编译。通过shift+f12发现类似flag的字符串,跟进后将两个%d分别替换成19999和0,得到flag{1999902069a45792d233ac}。

博客围绕BUUCTF的JustRe题目展开。先使用Detect It Easy查壳,确定为32位无壳程序,再用Ida 32反编译。通过shift+f12发现类似flag的字符串,跟进后将两个%d分别替换成19999和0,得到flag{1999902069a45792d233ac}。

0x01 查壳

这里使用Detect It Easy【俗称DIE进行查壳】

32位无壳

随后使用Ida 32打开它进行反编译

0x02 shift+f12大法在底部发现一个类似flag的字符串

![]()

0x03 跟进

![]()

第一个%d和第二个%d分别替换成19999,0

flag{1999902069a45792d233ac}

2326

2326

1312

1312

1125

1125

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?