往期回顾

上期,我们详细剖析了加密函数的逆向过程,揭开了该网站核心加解密方式的神秘面纱。本期,我们将深入探索加密函数的具体实现细节,进一步挖掘其背后的技术逻辑 。

加密函数逆向

key的生成

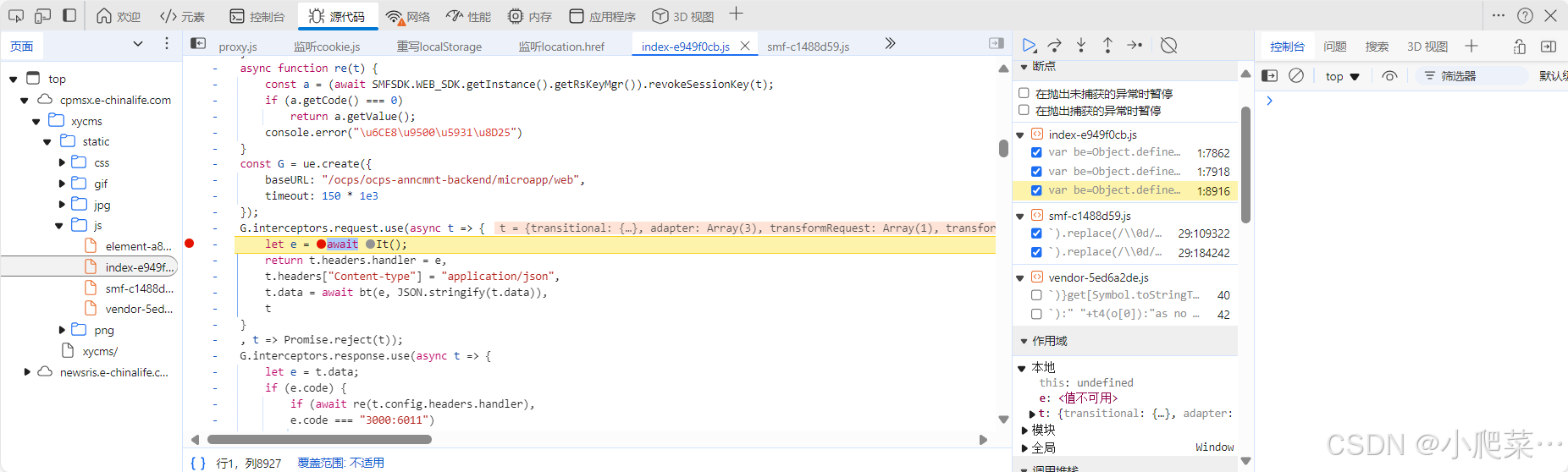

首先来到生成64位字符串的位置,分析该函数主要的流程。

第一步便是e参数(密钥)的生成,我们步入这个函数当中

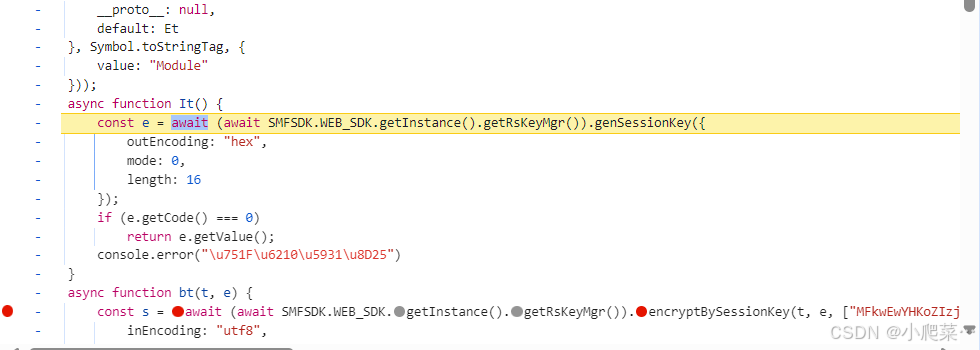

发现同样是一个await异步语句,进入SMFSDK.WEB_SDK.getInstance().getRsKeyMgr()).genSessionKey方法

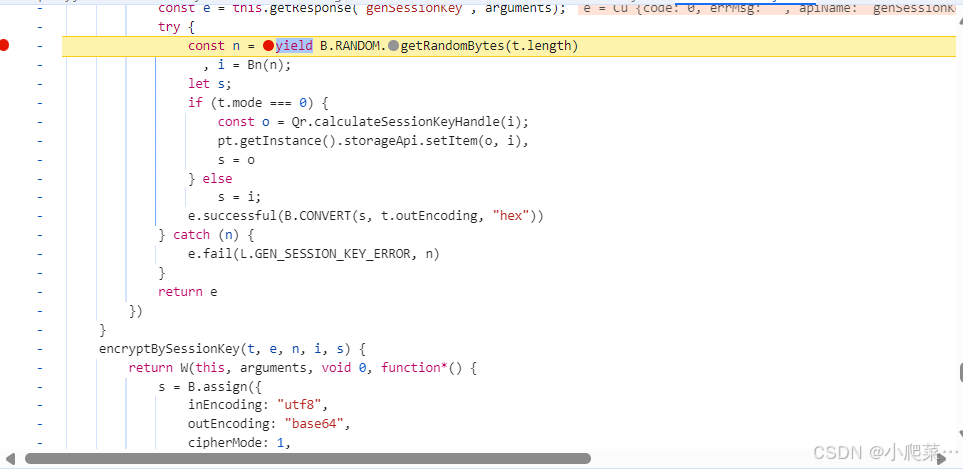

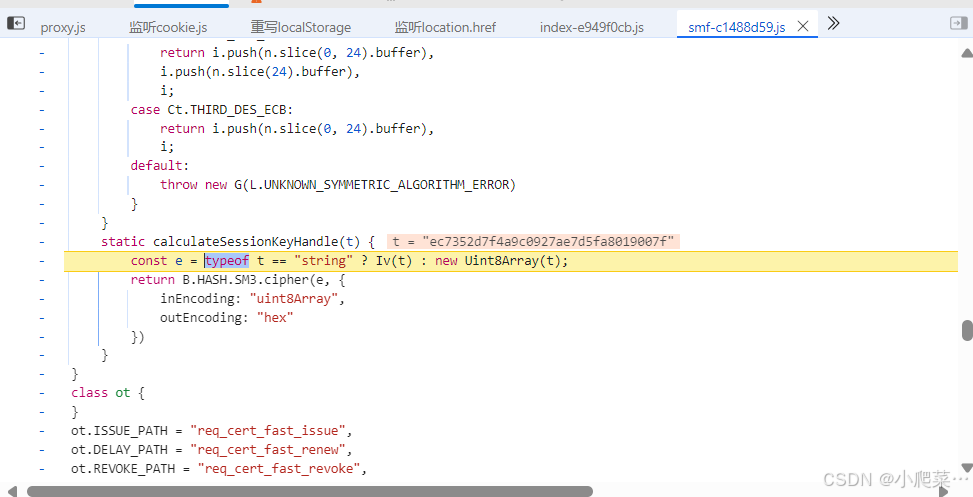

分析函数流程,首先生成一位32位随机字符串,随后使用Qr.calculateSessionKeyHandle(i)继续生成生成一个64位字符串,我们步入到这个方法中

发现使用了SM3加密算法,对32位随机字符串进行加密生成64位的字符串,但是后续分析得出这个32位随机字符串才是真正的key,中间采用了sm算法进行加解密是为了混淆试听。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1231

1231

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?