1.什么是Json Web Token?

Json web token (JWT),是为了在网络应用环境间传递声明而执行的一种基于JSON的开放标准(RFC 7519)。该token被设计为紧凑且安全的,特别适用于分布式站点的单点登录(SSO)场景。

SSO的定义是在多个应用系统中,用户只需要登录一次就可以访问所有相互信任的应用系统。

JWT的声明一般被用来在身份提供者和服务提供者间传递被认证的用户身份信息,以便于从资源服务器获取资源,也可以增加一些额外的其它业务逻辑所必须的声明信息,该token也可直接被用于认证,也可被加密。

简单的说,JWT就是在HTTP通信过程中,进行身份认证。

2.基于token的认证和传统的session认证的区别?

传统的session认证:

http协议本身是一种无状态的协议,而这就意味着如果用户向应用提供了用户名和密码来进行用户认证,那么下一次请求时,用户还要再一次进行用户认证才行,因为根据http协议,应用并不能知道是哪个用户发出的请求,所以为了让我们的应用能识别是哪个用户发出的请求,我们只能在服务器存储一份用户登录的信息,这份登录信息会在响应时传递给浏览器,保存为cookie,以便下次请求时发送给我们的应用,这样我们的应用就能识别请求来自哪个用户了,这就是传统的基于session认证。

传统session认证所显露的问题

Session:Session保存在服务端,当客户访问量增加时,服务端就需要存储大量的session会话,对服务器有很大的考验,开销变大

扩展性:当服务端为集群时,用户登陆其中一台服务器,会将session保存到该服务器的内存中,但是当用户的访问到其他服务器时,会无法访问。通常采用缓存一致性技术来保证可以共享,或者采用第三方缓存来保存session,不方便。

CSRF:因为是基于cookie来进行用户识别的, cookie如果被截获,用户就会很容易受到跨站请求伪造的攻击。

基于token的认证:

基于token的鉴权机制不需要在服务端去保留用户的认证信息或者会话信息。这就意味着基于token认证机制的应用不需要去考虑用户在哪一台服务器登录了,这就为应用的扩展提供了便利。

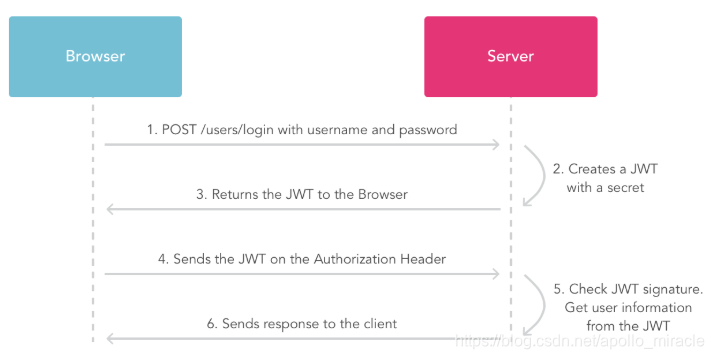

流程:

用户使用用户名、密码来请求服务器

服务器对客户端进行身份验证

服务器通过验证对该用户生成Token,返回客户端

客户端存储Token,并在每次请求时附送上这个token值

服务端验证token值,并返回数据

这个token必须要在每次请求时传递给服务端,它应该保存在请求头里,另外,服务端要支持CORS(跨来源资源共享)策略。

Token的组成:

第一部分我们称它为头部(header),第二部分我们称其为载荷(payload,类似于飞机上承载的物品),第三部分是签证(signature)。

优点:

因为json的通用性,所以JWT是可以进行跨语言支持的,像JAVA,JavaScript,NodeJS,PHP等很多语言都可以使用。

因为有了payload部分,所以JWT可以在自身存储一些其他业务逻辑所必要的非敏感信息。

便于传输,jwt的构成非常简单,字节占用很小,所以它是非常便于传输的。

它不需要在服务端保存会话信息, 所以它易于应用的扩展

安全相关:

不应该在JWT的载荷(payload)部分存放敏感信息,因为该部分是客户端可解密的部分。

保护好secret私钥,该私钥非常重要。

如果可以,请使用https协议

本文深入探讨了Json Web Token(JWT)的概念及其在网络应用环境间的声明传递作用,对比了JWT与传统session认证的区别,详细解析了基于token的认证流程及优势。

本文深入探讨了Json Web Token(JWT)的概念及其在网络应用环境间的声明传递作用,对比了JWT与传统session认证的区别,详细解析了基于token的认证流程及优势。

482

482

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?