概述

由于后台人员的疏忽或者不当的设计,导致不应该被前端用户看到的数据被轻易的访问到。 比如:

---通过访问url下的目录,可以直接列出目录下的文件列表;

---输入错误的url参数后报错信息里面包含操作系统、中间件、开发语言的版本或其他信息;

---前端的源码(html,css,js)里面包含了敏感信息,比如后台登录地址、内网接口信息、甚至账号密码等;

类似以上这些情况,我们成为敏感信息泄露。敏感信息泄露虽然一直被评为危害比较低的漏洞,但这些敏感信息往往给攻击着实施进一步的攻击提供很大的帮助,甚至“离谱”的敏感信息泄露也会直接造成严重的损失。 因此,在web应用的开发上,除了要进行安全的代码编写,也需要注意对敏感信息的合理处理。

0x01、Base64 Encoding (Secret)

Low

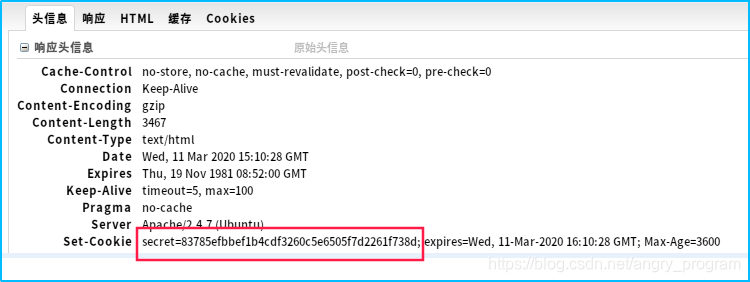

观察响应包, 发现secret被作为cookie传送:

并且是base64加密的,

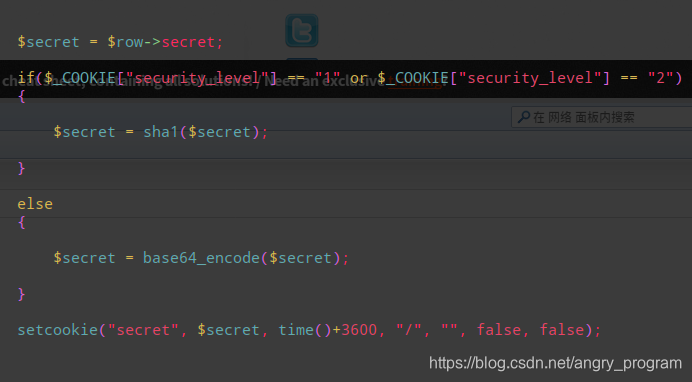

原因是在源码中作了如下设置:

Medium&High

同理, secret用了sha1()加密。

0x02、Clear Text HTTP (Credentials)

Low

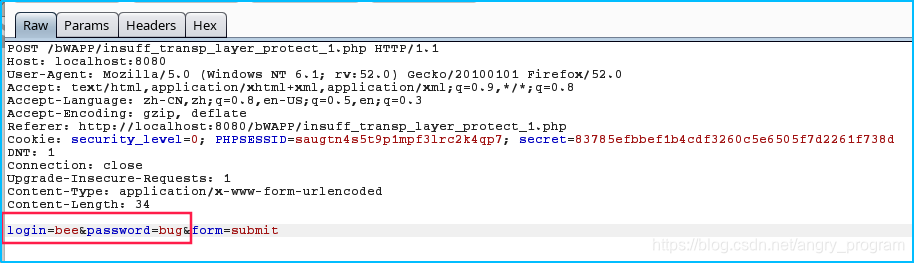

Low级别用的是http,账户密码都是明文传输的, 抓包可见:

Medium&High

查看源码, 很明显是https加密传输:

0x03、HTML5 Web Storage (Secret)

- WebStorage

WebStorage是HTML新增的本地存储解决方案之一,但并不是为了取代cookie而制定的标准,cookie作为HTTP协议的一部分用来处理客户端和服务器通信是不可或缺的,session正是依赖于实现的客户端状态保持。WebStorage的意图在于解决本来不应该cookie做,却不得不用cookie的本地存储。

但是该例

本文探讨了多种敏感信息泄露场景及加密机制的脆弱性,包括URL目录泄露、错误信息暴露、前端源码中的敏感信息、Base64与SHA1加密的局限、明文HTTP传输、WebStorage不当使用、POODLE漏洞、SSL2.0的过时、文本文件存储账号信息等问题,以及相应的安全实践。

本文探讨了多种敏感信息泄露场景及加密机制的脆弱性,包括URL目录泄露、错误信息暴露、前端源码中的敏感信息、Base64与SHA1加密的局限、明文HTTP传输、WebStorage不当使用、POODLE漏洞、SSL2.0的过时、文本文件存储账号信息等问题,以及相应的安全实践。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3796

3796

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?