在 Windows 内网渗透和安全研究领域,键盘记录技术一直是信息收集阶段的重要手段。Sharp4KeyboardLogger.exe 便是一款基于 Windows API SetWindowsHookEx 实现的 键盘记录工具,能够全局捕获用户的按键输入,并将其保存到 log.txt 文件中。

该工具运行后,所有按键都会被无声记录,无需用户交互。这使其成为密码窃取、远程监控、恶意软件分析等场景下的关键组件。但同时,它的强大功能也引发了信息安全威胁,组织和个人需要了解并采取措施加以防范。

本文将深入解析 Sharp4KeyboardLogger 的工作原理、使用方法及其攻防对抗策略,帮助渗透测试人员和安全研究者更好地理解这一技术。

01. 工具基本介绍

Sharp4KeyboardLogger 是一款 Windows 键盘记录工具,能够捕获用户按下的所有按键,并将其记录到 log.txt 文件中。该工具在内部调用 SetWindowsHookEx API 进行全局键盘监听,从而实现按键日志的收集。

02. 工具实战用法

直接双击 Sharp4KeyboardLogger.exe 运行,工具会在后台监听按键输入,并自动创建 log.txt 记录日志。

.\Sharp4KeyboardLogger.exe

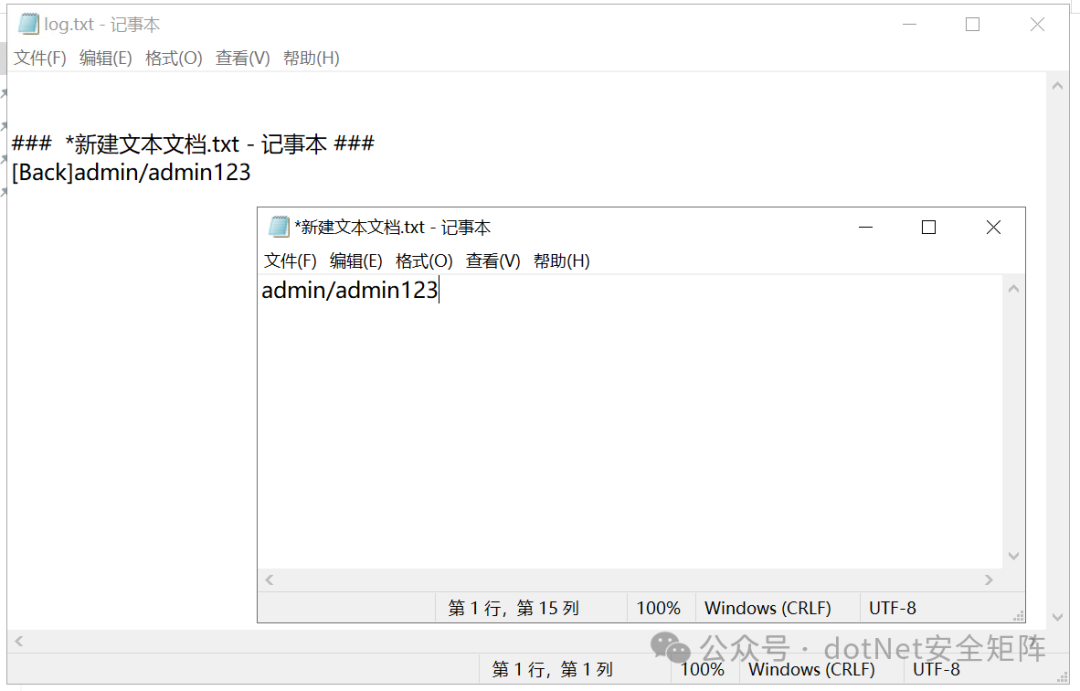

运行后,所有键盘输入都会被记录在当前目录下的 log.txt 文件中:

03. 工具工作原理

Windows 钩子是 Windows 提供的 API 机制,允许开发者拦截和处理系统事件。SetWindowsHookEx 是用于创建 全局或局部钩子 的关键 API,可拦截键盘事件。

HHOOK SetWindowsHookEx(

int idHook, // 钩子类型,如 WH_KEYBOARD_LL

HOOKPROC lpfn, // 回调函数,用于处理键盘事件

HINSTANCE hMod, // 模块句柄(DLL 或 EXE)

DWORD dwThreadId // 线程 ID,0 代表全局钩子

);

调用 SetWindowsHookEx(WH_KEYBOARD_LL, HookProc, NULL, 0),当用户按下键盘时,Windows 触发 HookProc 回调函数。

LRESULT CALLBACK HookProc(int nCode, WPARAM wParam, LPARAM lParam)

{

if (nCode >= 0 && wParam == WM_KEYDOWN)

{

KBDLLHOOKSTRUCT *pKey = (KBDLLHOOKSTRUCT*)lParam;

int key = pKey->vkCode;

SaveToFile(key); // 记录按键

}

return CallNextHookEx(NULL, nCode, wParam, lParam);

}

综上,Sharp4KeyboardLogger 是一款基于 SetWindowsHookEx API 实现的 键盘记录工具,能够全局捕获用户按键,并记录到 log.txt 文件中。该工具适用于 渗透测试、信息安全研究。

03.星球学习资源

我们倾力打造专刊、视频等配套学习资源,循序渐进的方式引导加深安全攻防技术提高以及岗位内推等等服务。

.NET 免杀WebShell

.NET 反序列化漏洞

.NET 安全防御绕过

.NET 内网信息收集

.NET 本地权限提升

.NET 内网横向移动

.NET 目标权限维持

.NET 数据外发传输

这些阶段所涉及的工具集不仅代表了当前.NET安全领域的最前沿技术,更是每一位网络安全爱好者不可或缺的实战利器。

文章涉及的工具已打包,请加/入/后下/载:https://wx.zsxq.com/group/51121224455454

2546

2546

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?