此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他方面。

Sharp4UACPlus.exe 是一款专门设计用于内网渗透过程中绕过用户帐户控制(UAC)的实用工具,它是 Sharp4UACPASS.exe 的优化升级版本。在红队活动中,UAC常常成为提升权限的一个阻碍,而 Sharp4UACPlus.exe 通过提升当前用户权限,能够轻松绕过这一限制,执行高权限操作,为渗透测试和后续操作提供便利。

01Sharp4UACPASS 背景介绍

1.1 主题背景介绍

前两周,我们发布了 Sharp4UACPASS.exe 这款绕过UAC的工具,此工具无需以管理员身份运行,直接双击即可使用。运行后,工具会弹出一个交互式 cmd.exe 窗口,为渗透测试或本地权限提升提供便利,原文请参考:

工具在星球发布后,有多位师傅们还希望能启动指定的进程,实战中避开对cmd.exe的依赖,有关主题思想火花的碰撞和交流讨论如下图所示。

因此有必要对工具进行升级优化。

02Sharp4UACPlus 基本介绍

2.1 工具背景介绍

与前代工具 Sharp4UACPASS.exe 相比,Sharp4UACPlus.exe 不仅继承了其强大的功能,还新增了自定义启动任意进程的能力。无论是启动cmd命令行,还是运行特定程序或脚本,这款工具都能胜任,极大地增强了工具的灵活性和适用性。

2.2 工具使用方法

通过 Sharp4UACPlus.exe.config 配置文件实现操作流程的个性化定制,无需修改工具源代码。在 <appSettings> 节点中设置要执行的目标程序或脚本路径。具体代码如下所示。

<appSettings>

<add key="ExecPath" value="C:\Windows\System32\winver.exe" />

</appSettings>

ExecPath:指定目标进程的物理路径。例如,启动 Windows 版本信息窗口,可以设置为 C:\Windows\System32\winver.exe。

如果需要运行脚本,可以指定脚本解释器路径并附加脚本文件路径,例如:

<add key="ExecPath" value="C:\Windows\System32\cmd.exe /c C:\path\to\script.bat" />

双击或者在cmd下运行 Sharp4UACPlus.exe,工具会根据配置文件中的设置自动启动指定的进程或脚本,并以高权限运行,如下图所示。

综上,Sharp4UACPlus.exe 是一款高效的 UAC 绕过工具,通过简易配置和灵活的自定义进程启动功能,为内网渗透和红队活动提供了强大的支持。

05.NET安全星球

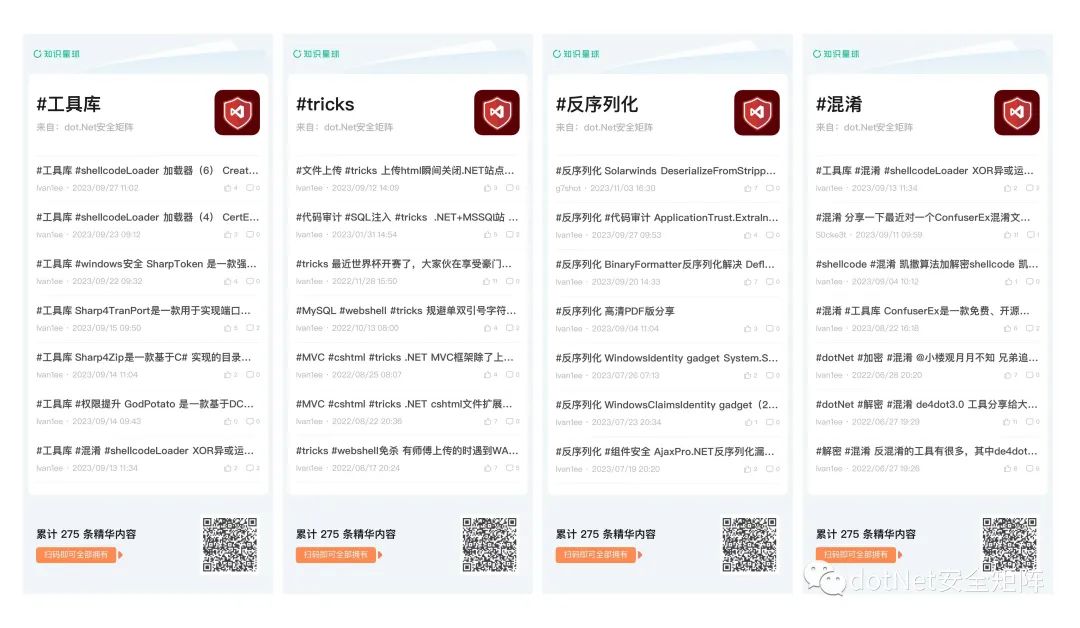

dot.Net安全矩阵星球已成为中国.NET安全领域最知名、最活跃的技术知识库之一,从.NET Framework到.NET Core,从Web应用到PC端软件应用,无论您是初学者还是经验丰富的开发人员,都能在这里找到对应的安全指南和最佳实践。

星球汇聚了各行业安全攻防技术大咖,并且每日分享.NET安全技术干货以及交流解答各类技术等问题,社区中发布很多高质量的.NET安全资源,可以说市面上很少见,都是干货。

星球文化始终认为授人以鱼不如授人以渔!加入星球后可以跟星主和嘉宾们一对一提问交流,20+个专题栏目涵盖了点、线、面、体等知识面,助力师傅们快速成长!其中主题包括.NET Tricks、漏洞分析、内存马、代码审计、预编译、反序列化、webshell免杀、命令执行、C#工具库等等。

我们倾力打造专刊、视频等配套学习资源,循序渐进的方式引导加深安全攻防技术提高以及岗位内推等等服务。

.NET 免杀WebShell

.NET 反序列化漏洞

.NET 安全防御绕过

.NET 内网信息收集

.NET 本地权限提升

.NET 内网横向移动

.NET 目标权限维持

.NET 数据外发传输

这些阶段所涉及的工具集不仅代表了当前.NET安全领域的最前沿技术,更是每一位网络安全爱好者不可或缺的实战利器。

文章涉及的工具已打包,请加/入/后下/载:https://wx.zsxq.com/group/51121224455454

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?