网站中的漏洞一直都让管理人员头痛,我们来了解如何利用web漏洞以提高安全防范意识

首先进行部署行动,DVWA(Damn Vulnerable Web Application)是randomstorm的一个开源项目。一个用来进行安全脆弱性鉴定的PHP/MySQL Web应用,旨在为安全专业人员测试自己的专业技能和工具提供合法的环境,帮助web开发者更好的理解web应用安全防范的过程,我们以DVWA为工具进行漏洞攻击演练。

一、登录绕过

在用户登录界面输入敏感字符 ' 测试登陆框是否存在注入

发现进入受保护页面,说明存在SQL注入,通过观察地址栏信息,构造永真语句 admin' or 1=1 --' 再次登录,观察能否登录:

发现可以直接登录。这是SQL注入漏洞,危害性很大。

二、命令注入

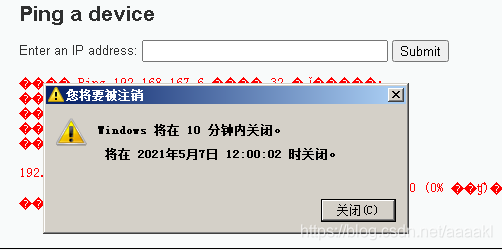

找到可以提交字符的地方,我们输入一个IP地址,创造命令行执行环境,然后可以输入命令来让系统做出行动,比如我们让本机进行延迟关机:本机IP&&shutdown -s -t 600(延迟10分钟关机)

命令生效。(取消关机方法:CMD中键入shutdown -a 执行命令)

三、跨站请求伪造

csrf全称为:Cross-site request forgery,是一种常见的web攻击。在场景中,攻击者会伪造一个请求(通常是一个链接),然后欺骗目标用户点击,用户一旦点击,攻击也就完成了。假设一个场景,一个DVWA用户正在登陆该网站,而攻击者向该用户发送更改密码链接,该用户点击后,他的账户将被直接篡改密码:

用户只是点击链接,密码就会被直接篡改,这是很危险的漏洞。

总结:通过了解这些低级漏洞,我们也切身体会到了漏洞存在的风险。身为管理者,要及时发现以及修正漏洞,身为用户,我们也要具有安全防护意识,保护我们自己的账户。

本文介绍了如何利用DVWA进行Web漏洞演练,包括登录绕过、命令注入和跨站请求伪造(CSRF)等,强调了这些漏洞的危害性和防范意识的重要性。

本文介绍了如何利用DVWA进行Web漏洞演练,包括登录绕过、命令注入和跨站请求伪造(CSRF)等,强调了这些漏洞的危害性和防范意识的重要性。

1230

1230

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?