Linux应急响应排查方案

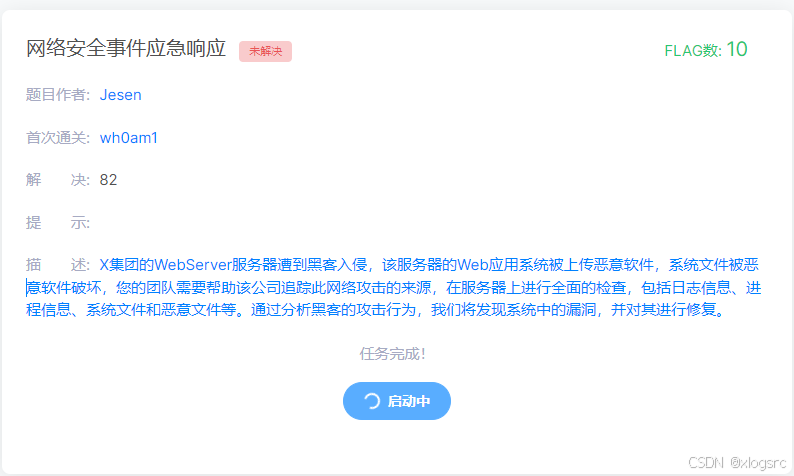

这次采用的靶场是bugku的Linux应急响应事件

题目入口,点击传送

通过题目可以看到有10个Flag值,我们一个个解

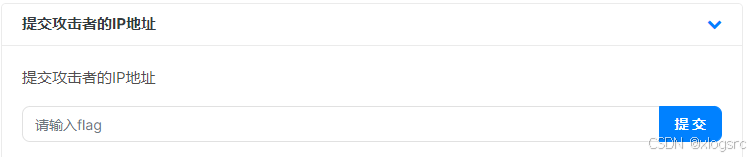

第一题

这里要求查看攻击者IP,我们查看nginx日志进程,使用命令进行筛选

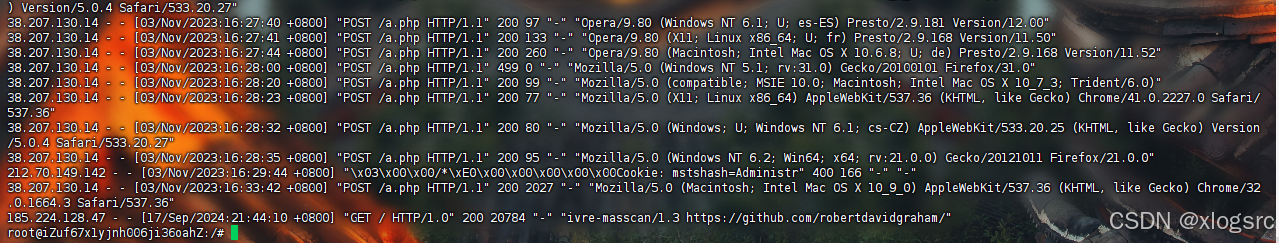

find / -name access.log

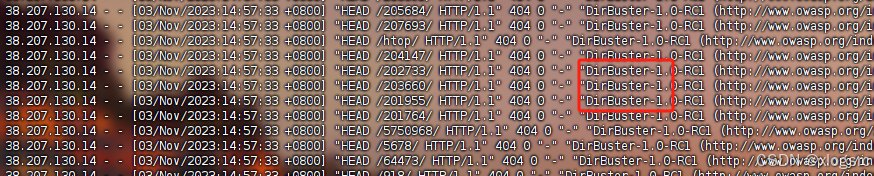

发现有个IP一直在扫描服务器nginx的目录,这里断定38.207.130.14为攻击者IP,提交一下

FLAG正确

FLAG正确

第二题:

这里要求提交攻击者所使用的漏洞扫描工具,这里还是使用上一条命令看404报错就行了

find / -name access.log

这个非常可疑,网上看一下这个是什么

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?