考点

①ssi注入

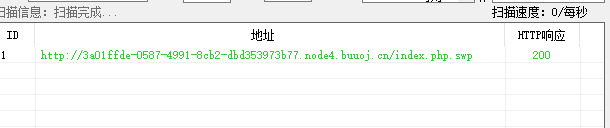

进去之后是一个登录框,猜测有没有register.php,经过测试也不存在sql注入。直接御剑扫描(扫buuctf上的题要调线程和超时,我是线程10超时15,不然会被平台禁掉)。扫出来了index.php.swp

index.php.swp源码

<?php

ob_start();

function get_hash(){

$chars = 'ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789!@#$%^&*()+-';

$random = $chars[mt_rand(0,73)].$chars[mt_rand(0,73)].$chars[mt_rand(0,73)].$chars[mt_rand(0,

本文详细介绍了在BJDCTF2020比赛中解决EasySearch挑战的过程,主要涉及SSI注入和PHP代码审计。通过Python脚本找出特定MD5前缀的字符串,然后利用SSI漏洞寻找并控制shtml文件,最终获取到flag。

本文详细介绍了在BJDCTF2020比赛中解决EasySearch挑战的过程,主要涉及SSI注入和PHP代码审计。通过Python脚本找出特定MD5前缀的字符串,然后利用SSI漏洞寻找并控制shtml文件,最终获取到flag。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

893

893

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?