安全远控是一种用于远程访问和控制计算机的工具,可以帮助用户在不同地点之间进行远程操作。以下是关于ToDesk、TeamViewer和向日葵安全远程的一些信息:

1. ToDesk:ToDesk是一款安全远程控制软件,它提供了加密的连接和多重身份验证功能,以确保远程访问的安全性。要设置ToDesk,您需要下载并安装该软件,然后按照其提供的指南进行配置和设置。

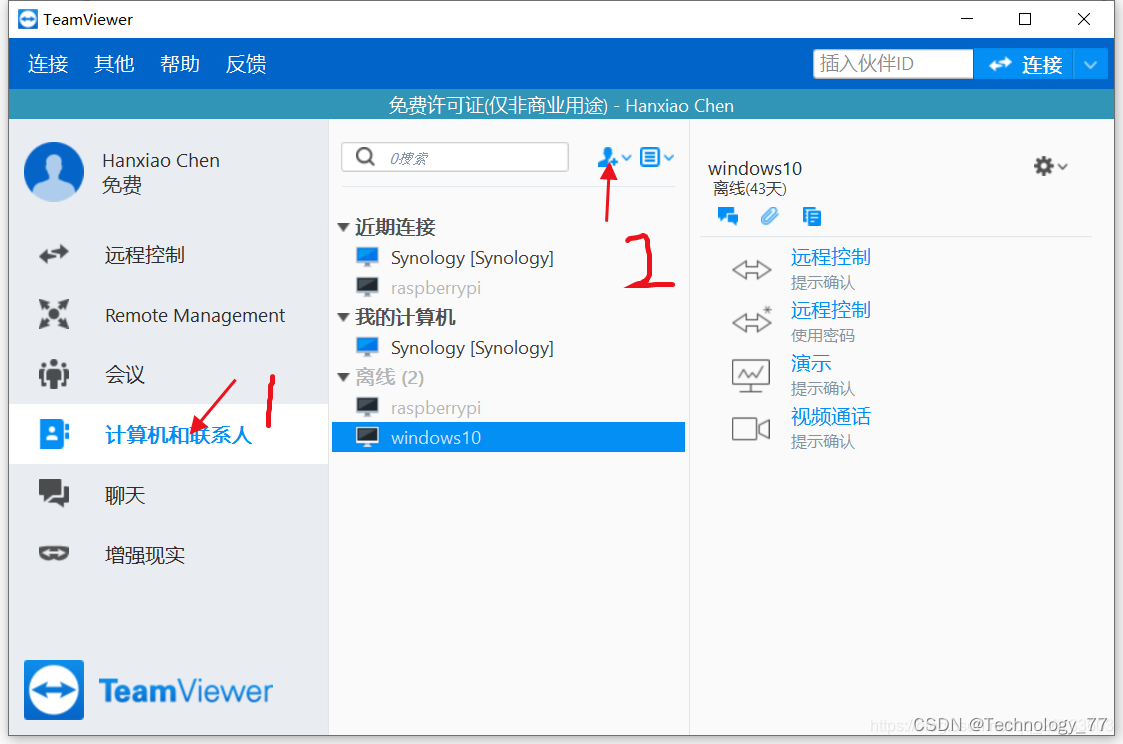

2. TeamViewer:TeamViewer是一款广泛使用的远程控制软件,它提供了安全的远程访问和协作功能。要设置TeamViewer,您需要下载并安装该软件,然后按照其提供的指南进行配置和设置。TeamViewer还提供了一些安全功能,如加密连接和双因素身份验证。

3. 向日葵安全远程:向日葵安全远程是一款专业的远程控制软件,它提供了高级的安全功能和防御措施。要设置向日葵安全远程,您需要下载并安装该软件,然后按照其提供的指南进行配置和设置。向日葵安全远程还提供了一些高级的安全功能,如会话加密、访问权限控制等。

无论您

提升远程控制安全:ToDesk,TeamViewer与向日葵的比较及安全设置指南

提升远程控制安全:ToDesk,TeamViewer与向日葵的比较及安全设置指南

本文介绍了ToDesk,TeamViewer和向日葵安全远程控制软件,强调了安全设置的重要性,包括强密码、软件更新、防火墙和权限管理。提供了一系列安全建议,如双因素认证、网络连接安全和定期审计,以保障远程操作的安全性。

本文介绍了ToDesk,TeamViewer和向日葵安全远程控制软件,强调了安全设置的重要性,包括强密码、软件更新、防火墙和权限管理。提供了一系列安全建议,如双因素认证、网络连接安全和定期审计,以保障远程操作的安全性。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

6400

6400