问题1:

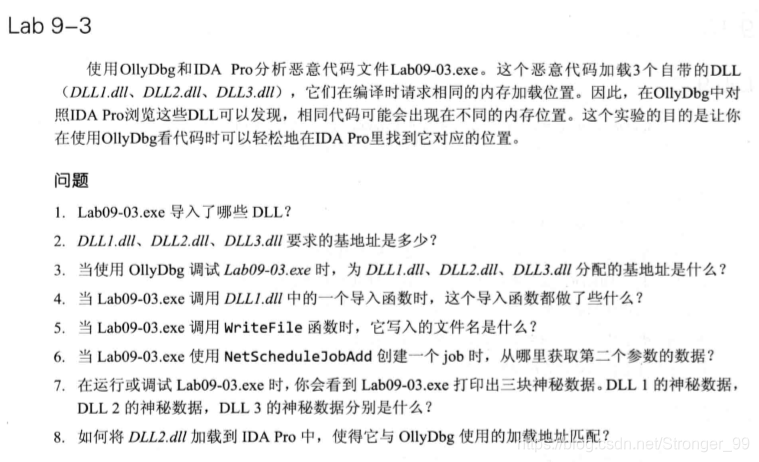

首先用peid查看导入表:

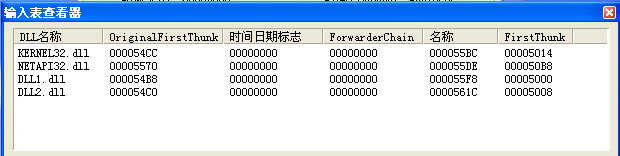

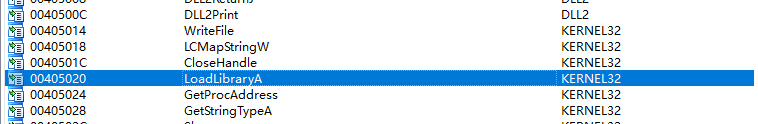

这里发现了四个,分别是kernel32.dll netapi32.dll DLL1.dll DLL2.dll 。还有些.dll是在程序运行时加载的,用ida打开Lab09-03.exe。如果想要在程序运行时动态加载.dll文件一般要调用LoadLibrary这个函数,点开Imports,找到LoadLibrary:

双击查看,然后在地址查查看交叉引用窗口,快捷键Ctrl+x;

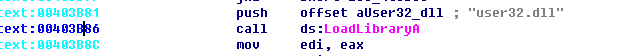

重点看一下前两个调用:

![]()

看到这两个调用也分别出现了.dll文件,分别是DLL3.dll user32.dll。所以呢,一共导入了六个.dll。

问题2:

基地址利用peid查看发现三个.dll的基地址都是10000000。

问题3:

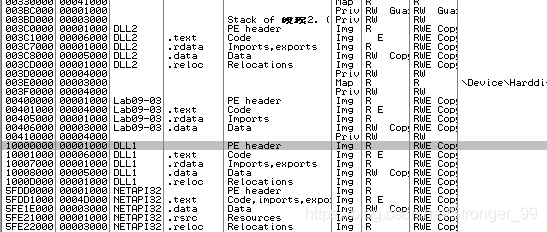

使用OD载入Lab09-03.exe,点击M。

看到了DLL1与DLL2的基地址分别是003C0000与10000000。这个和第二个问题查看的结果是不同的,这是可能

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1237

1237

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?