前言

接上篇。进行病毒分析时,在进行具体的病毒行为分析前,需要或许可疑文件的基本信息,此时可以使用pe工具进行分析和获取

基本静态信息获取

一般需要获取的信息包括但不限于:

- 程序哈希值

- 导入函数表

- 导出函数表

- 是否有壳

- 程序的位数

- 字符串

具体步骤

使用exeinfope获取相关信息

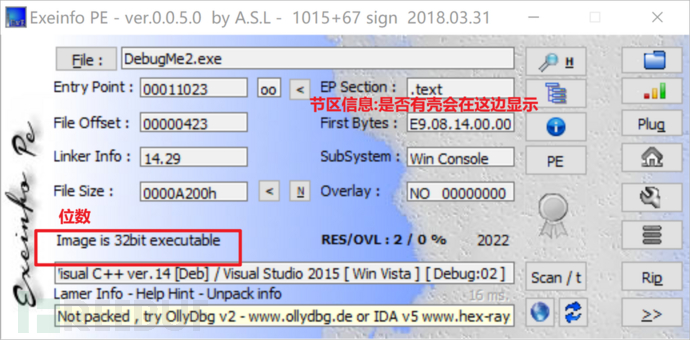

- 讲文件拖入到exeinfope.exe中,可获取该文件的PE信息,示例如下:

如图中标记,可以知道:

- 该程序是个32的可执行程序

- 通过节区信息可以判断是否加壳,该程序没加壳,现实的是正常的.text节区

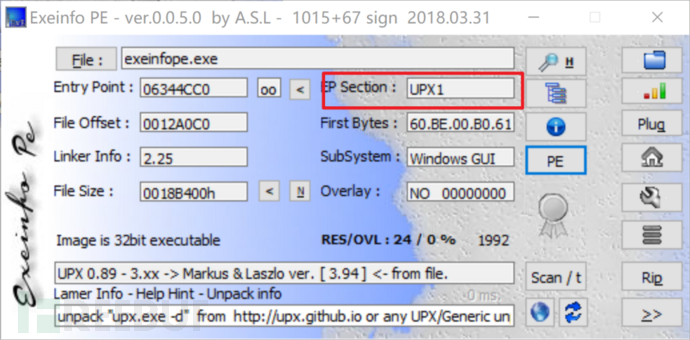

如下图:可以看到加了upx壳

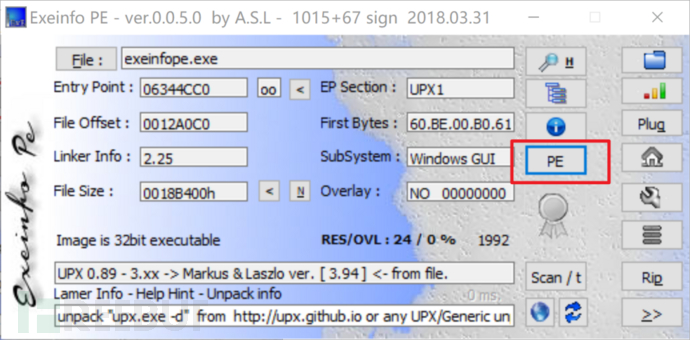

- 点击图中的PE,可以进一步获取导入表等相关信息

- 导入表、导出表信息可以帮助我们获取到程序所用到的功能函数,在恶意代码中获取常用的windows api.

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

8528

8528

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?