引言

在现代通信系统中,数据的实时加密需求催生了序列密码(Stream Cipher)这一高效且灵活的技术。与分组密码(如AES)不同,序列密码以比特流或字节流为单位逐位加密,尤其适合资源受限的物联网设备、无线通信(如4G/5G)等场景。本文将系统解析序列密码的核心原理,深入探讨线性反馈移位寄存器(LFSR)的设计逻辑,并揭秘中国自主密码标准ZUC算法(祖冲之算法)的创新架构与安全优势。

一、序列密码:实时加密的“密钥流引擎”

1. 基本概念与工作原理

序列密码通过生成与明文等长的伪随机密钥流,将其与明文按位异或(XOR)实现加密。解密时,接收方使用相同密钥流再次异或即可恢复明文。

-

核心公式:

密文=明文⊕密钥流,明文=密文⊕密钥流密文=明文⊕密钥流,明文=密文⊕密钥流

2. 核心组件

-

密钥流生成器:基于初始密钥(种子)和可能的初始向量(IV),生成不可预测的伪随机序列。

-

同步机制:确保收发双方的密钥流严格同步,避免失步导致解密失败。

3. 安全性要求

-

长周期:密钥流序列周期需足够长,避免重复导致模式暴露。

-

不可预测性:即使已知部分密钥流,也无法推测后续比特。

-

抗相关性攻击:密钥流与初始密钥之间无统计相关性。

4. 典型应用场景

-

无线通信:GSM网络的A5/1算法、4G/5G的ZUC算法。

-

实时视频流:音视频数据的低延迟加密传输。

-

物联网设备:传感器数据的轻量级加密。

二、LFSR:序列密码的数学基石

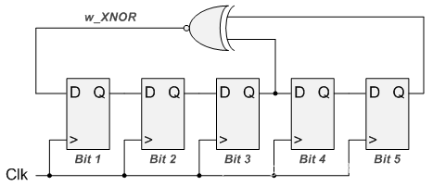

1. 线性反馈移位寄存器(LFSR)原理

LFSR是一种通过移位寄存器与线性反馈函数生成伪随机序列的硬件友好型结构。

-

结构示例(4级LFSR):

-

寄存器:由若干存储单元(如D触发器)组成,初始状态为种子值。

-

反馈函数:选取某些寄存器的位进行异或运算,结果反馈至输入端。

-

2. 数学建模

-

特征多项式:LFSR的反馈逻辑可表示为多项式f(x)=cnxn+cn−1xn−1+⋯+c1x+1f(x)=cnxn+cn−1xn−1+⋯+c1x+1,其中ci∈{0,1}ci∈{0,1}。

-

周期性与最大长度:若特征多项式为本原多项式,则LFSR输出序列的周期为2n−12n−1。

3. LFSR的局限性

-

线性特性:单独使用LFSR易受Berlekamp-Massey算法攻击,可通过少量输出比特反推初始状态。

-

改进方案:

-

非线性组合:将多个LFSR的输出通过非线性函数混合(如A5/1算法)。

-

钟控机制:动态控制LFSR的移位节奏(如GSM的A5/2算法)。

-

三、ZUC算法:中国序列密码的巅峰之作

ZUC算法由我国密码学家自主设计,于2012年成为4G LTE国际标准(3GPP TS 35.221),并于2016年升级为5G核心加密算法。其设计融合了LFSR的高效性与非线性组件的强安全性。

1. 算法架构总览

ZUC的核心结构分为三层:

-

LFSR层:生成伪随机序列的基础。

-

比特重组(BR)层:提取中间状态生成密钥流。

-

非线性函数(F)层:增强混淆与扩散能力。

2. 核心模块详解

(1)LFSR设计

-

寄存器规模:16个31位寄存器(s0,s1,…,s15s0,s1,…,s15),总长度496位。

-

反馈机制:

s16=(215s15+217s13+221s10+220s4+(1+28)s0)mod (231−1)s16=(215s15+217s13+221s10+220s4+(1+28)s0)mod(231−1)-

每次迭代后,寄存器右移,s16s16插入最左端。

-

(2)比特重组(BR)

从LFSR状态中提取128位,分为四个32位字X0,X1,X2,X3X0,X1,X2,X3,用于后续非线性处理。

(3)非线性函数(F)

-

输入:两个32位字X0,X1X0,X1与内部状态R1,R2R1,R2。

-

运算步骤:

-

计算W=(X0⊕R1)+R2mod 232W=(X0⊕R1)+R2mod232。

-

计算W1=R1+X1mod 232W1=R1+X1mod232。

-

计算W2=R2⊕X2W2=R2⊕X2。

-

通过两个S盒(S0,S1S0,S1)对W1W1和W2W2进行非线性替换。

-

更新内部状态R1,R2R1,R2。

-

3. 密钥流生成流程

-

初始化阶段:将密钥与IV加载至LFSR,并通过32次迭代消除弱密钥。

-

工作阶段:每生成32位密钥流,LFSR执行一次更新,确保动态随机性。

4. 安全性与效率优势

-

抗攻击能力:结合LFSR的周期性与非线性层的混淆,可抵御已知的差分攻击、代数攻击。

-

硬件友好:算法结构规则,适合FPGA/ASIC实现,吞吐量达20Gbps以上。

-

标准化地位:中国国密标准(GM/T 0001-2012)与国际3GPP标准双重认证。

四、ZUC vs 经典序列密码:技术对比

| 算法 | 设计核心 | 密钥长度 | 应用场景 | 安全性缺陷 |

|---|---|---|---|---|

| ZUC | LFSR+非线性函数+比特重组 | 128位 | 4G/5G通信、物联网 | 暂无公开有效攻击 |

| RC4 | 基于置换表的伪随机生成 | 40-2048位 | 旧版TLS、WEP | 弱密钥导致明文恢复(RC4已淘汰) |

| A5/1 | 3个LFSR钟控组合 | 64位 | GSM通信 | 可被时间-内存权衡攻击破解 |

五、ZUC的应用与国产化战略意义

1. 典型应用案例

-

移动通信:4G/5G网络的用户数据加密(EEA3)与完整性保护(EIA3)。

-

卫星通信:保障敏感信息的抗干扰传输。

-

工业物联网:智能电表、车联网设备的轻量级加密。

2. 国产化价值

-

技术自主权:打破国际算法垄断,规避“后门”风险。

-

国际影响力:ZUC成为首个纳入国际通信标准的中国密码算法,推动技术输出。

六、未来挑战与研究方向

-

量子计算威胁:探索抗量子序列密码设计(如基于LPN问题的方案)。

-

资源优化:进一步降低ZUC在超低功耗设备(如RFID标签)中的能耗。

-

形式化验证:通过数学证明强化算法安全性理论支撑。

结语

序列密码以其实时性与高效性,成为现代通信加密的核心支柱。ZUC算法作为中国密码学的里程碑,不仅展现了自主创新能力,更在全球化竞争中为中国技术赢得了话语权。未来,随着量子计算与物联网的演进,序列密码将持续迭代,而ZUC的设计哲学将为新一代密码标准提供重要启示。

附录:

1297

1297

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?