充斥着当街偷钱的老式小偷的日子已不再。技术的加成提供了新的作案方式,新式小偷只需要1分钟,或者有时,1秒钟,便可以偷走路人的信用卡信息。

秘密服务刑事侦查部门的助理特工William Noonan说:“技术改造了一切。一开始,他们只是从垃圾堆里挖出信用卡副本的有用信息。”根据秘密服务部的记录,懂技术的窃贼窃取信用卡信息的现象近年在逐渐减少。然而,却会出现时不时的爆发。信用卡卡号与密码的泄露意味着种种欺诈的可能性——电话诈骗、伪造信用卡二次出售、窃取真实账余额等。

以下为其追踪的一系列案件。

嫌疑人:餐厅服务员

场景:David Schultz中士在德州本德堡县警长办公室解释道:服务员收走了你的信用卡,并刷卡通过了餐厅的登记处。然后,她从围裙里掏出了一个冰块大小的设备,并且将信用卡用设备扫过。当时你正专注地吃着盘子里最后一块巧克力,殊不知你的信用卡信息已经被那小设备扫描了。服务员若无其事地归还你的信用卡,在你走后又对的来来往往的客人行同样的欺诈。

追踪:人们知道了,窃取数据的服务员的代号月光。她可以是销售员、酒吧服务员或任何身份,只要这身份能将他人的信用卡合理地带离视线。

嫌疑人:玩具店三人组

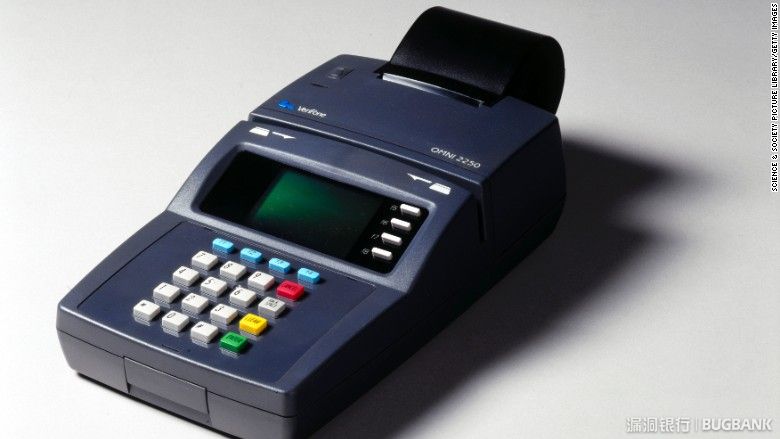

做法:FICO's 诈骗协会的主席Mike Urban讲了此“狸猫换太子”案件的经过。Sally, Simon和Bud走入了一家玩具店。Sally和 Simon呆在过道上,而Bud在排队等候结账。当Bud排到了款台时,Simon向店员跑去,尖叫着喊道他的妻子昏倒了。Sally和Simon合演的这出好戏顺利引开了店员,而此时Bud将信用卡读卡器偷偷换成他自己带来的。到了下一周,店员在不知情的情况下收集了被更换的信用卡读卡器的信息,直到三人返回收回了交换的的读卡器并恢复原来的终端。

追踪:他们将继续入侵其他餐馆或零售店,但有时会玩双人犯罪或单人犯罪。

嫌疑人: 黑客Harry与网钓者 Phil

做法:黑客Harry给一个安全性很低的合法网站安装了恶意软件。任何用户只要访问该网站,便会自动下载该软件至电脑并访问用户的个人信息。另一边,Harry把恶意软件放在公共计算机上,并收集与该计算机共享的信息。此外, Harry也打入了银行的计算机系统,提取零售商、企业和个人的账户信息。

网钓者Phil使用恶意软件来追踪他人的笔记本电脑。他发送电邮,其中含承诺跳舞的小猫或其他诱饵,邀用户点开附件。而当用户打开附件时,恶意软件立即被下载到计算机上,留下保护不足的机密信息。Phil还装作熟悉的发件人,发送带有能直接给电脑安装恶意软件的链接给用户。一些所谓的间谍软件,使得Phil能够捕获用户的每一个按键,包括账户密码。

嫌疑人:其余的犯罪人员

做法:那么这些数据在罪犯的黑手中后来发生了什么?——被出售了。

服务员、三人组以每张20到40美元的价格出售每条数据。黑客Harry和网钓者Phil能从每张卡获利5到10美元,他们经常在eBay的信用卡活动区出售信用卡信息。购买者验证信息后将其销售给专门创建欺诈信用卡的人,这些人会将用户的真实账户余额连接到它。然后这些卡片生产者将假的信用卡出售给下一级的犯罪分子,他们将用假卡片进购如音响或婴儿奶粉类的普通商品,并最终流入普通消费者的手中。

至此,这一系列犯罪梯队完成。而自始至终的受害者,则是普通消费者的身份信息与财务信息的泄露,乃至账户余额失窃。

来源:漏洞银行

链接:http://www.bugbank.cn/news/detail/57bebb47e4bc3091096a5f02.html

著作权归作者所有。商业转载请联系作者获得授权,非商业转载请注明出处。

随着技术的发展,信用卡信息窃取的方式也在不断演变。新型犯罪分子利用高科技手段,如微型扫描设备和服务员身份掩盖,以及复杂的网络攻击和恶意软件植入等方法,仅在一分钟甚至一秒钟内就能获取信用卡信息。此类犯罪行为不仅包括现场操作,还有远程网络攻击等方式。

随着技术的发展,信用卡信息窃取的方式也在不断演变。新型犯罪分子利用高科技手段,如微型扫描设备和服务员身份掩盖,以及复杂的网络攻击和恶意软件植入等方法,仅在一分钟甚至一秒钟内就能获取信用卡信息。此类犯罪行为不仅包括现场操作,还有远程网络攻击等方式。

2135

2135

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?