一、SQL注入

1、注入原理

利用现有应用程序,将(恶意的)SQL命令注入到后台数据库引擎执行的能力,它可以通过在Web表单中输入(恶意)SQL语句得到一个存在安全漏洞的网站上的数据库,而不是按照设计者意图去执行SQL语句。

2、防止SQL注入的方法

1.过滤用户输入的数据中是否包含非法字符;

2.分步校验!先使用用户名来查询用户,如果查找到了,再比较密码;

3.使用PreparedStatement接口。

特别说明:PreparedStatement接口可以将sql语句进行转译,对关键字进行处理,对’、"等进行转译

如:‘or’1’='1将会被处理为:‘or’1’='1

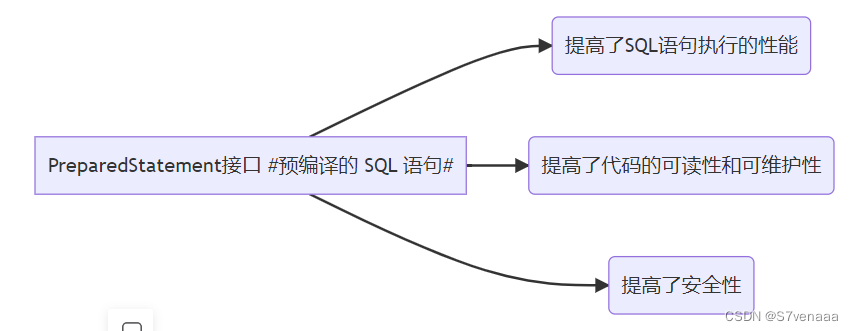

二、PreparedStatement接口

三、PreparedStatement的使用

使用Connection对象的prepareStatement(String sql):即创建它时就让它与一条SQL语句绑定;

编写SQL语句时,如果存在参数,使用“?”作为数据占位符;

调用PreparedStatement的setXXX()系列方法为占位符设置值,索引从1开始;

调用executeUpdate()或executeQuery()方法,但要注意,调用没有参数的方法;

四、关于PreparedStatement提高了SQL语句执行的性能说明

1、代码说明

PreparedStatement需要开启预编译功能才能有效提高SQL语句执行性能(默认为关闭状态)

开启语句:useServerPrepStmts = true

有关代码:

/**

* 数据库链接地址

*/

String URL = "jdbc:mysql://127.0.0.1:3306/MYSCHOOL?useServerPrepStmts = true";

String USERNAME= "root";

String PASSWORD = "123456";

// 加载驱动

Class.forName("com.mysql.jdbc.Driver");

// 链接数据库

connection = DriverManager.getConnection(URL,USERNAME,PASSWORD);

此处扩展说明:

在DriverManager.getConnection(URL,USERNAME,PASSWORD);的URL中,jdbc:mysql://127.0.0.1:3306/MYSCHOOL + ==? == + 条件 + & + 条件2 + …

例子:

String URL = "jdbc:mysql://127.0.0.1:3306/MYSCHOOL?useSSL=false&useServerPrepStmts = true";

本文探讨了SQL注入的原理及防止方法,强调了PreparedStatement接口在防止SQL注入中的重要作用。通过举例说明,解释了PreparedStatement的使用步骤,包括预编译功能的开启以提升SQL执行性能。

本文探讨了SQL注入的原理及防止方法,强调了PreparedStatement接口在防止SQL注入中的重要作用。通过举例说明,解释了PreparedStatement的使用步骤,包括预编译功能的开启以提升SQL执行性能。

583

583

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?