一、概要

靶机地址:192.168.56.104

攻击机地址:192.168.56.101

靶机下载地址:https://download.vulnhub.com/beelzebub/Beelzebub.zip二、主机发现

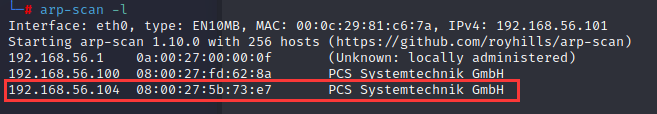

arp-scan扫描一下局域网靶机

三、信息收集

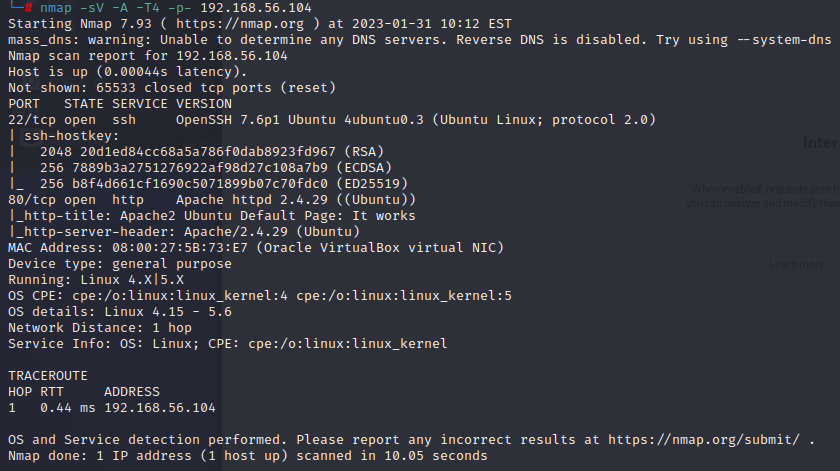

nmap -sV -A -T4 -p- 192.168.56.10422端口ssh服务和80端口web服务是打开的

四、渗透测试

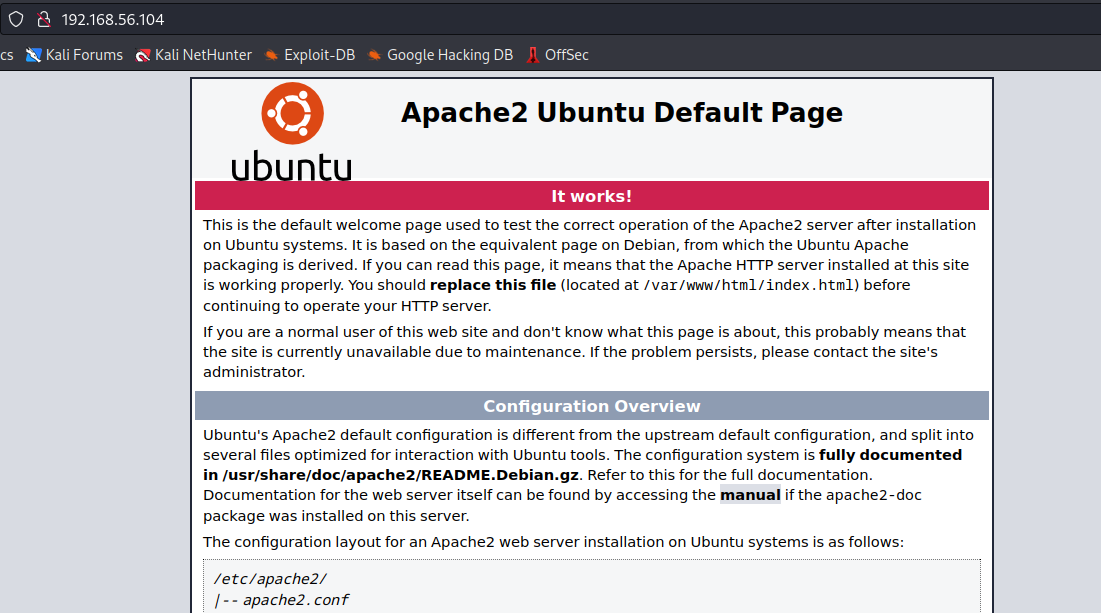

直接访问一下web服务是个apache的首页

1、目录扫描

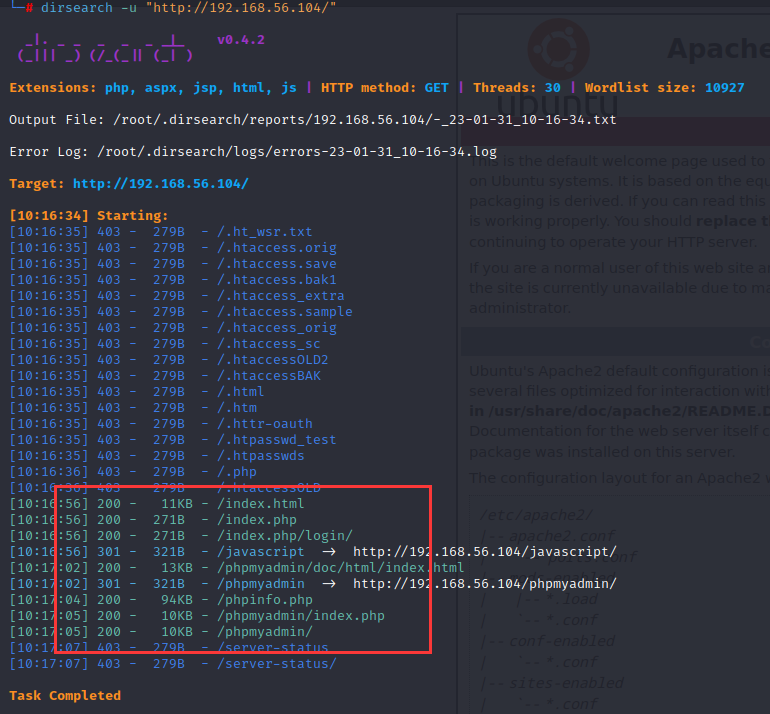

根据dirsearch目录扫描结果来看的话,可以发现这个网站是php的网站

初步判断,搭建了phpmyadmin,还泄露了phpinfo页面

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4194

4194

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?